Reviews

Внешний вид и аппаратная платформа

Введение

У вас загородный дом или большая городская квартира? Вы хотите обеспечить стабильное покрытие беспроводной сетью Wi-Fi все имеющиеся площади, но при этом сделать это максимально быстро и просто? Или, может быть, одного беспроводного маршрутизатора уже попросту недостаточно? Во всех подобных случаях комплекты беспроводного оборудования ASUS Lyra будут отличным решением, позволяя создать беспроводную mesh-сеть всего за несколько минут. На данный момент линейка Lyra включает в себя три модели: Lyra (AC2200), Lyra Trio (AC1750) и Lyra mini (AC1300). Сегодня в нашей лаборатории оказалась самая мощная из них – ASUS Lyra (MAP AC-2200). Именно этот комплект из трёх устройств мы сегодня и будем тестировать.

Внешний вид и аппаратная платформа

Комплект оборудования для построения беспроводных mesh-сетей ASUS Lyra состоит из трёх одинаковых блоков, которые могут использоваться независимо или все вместе. Вместе с устройствами пользователи получат три блока питания, патч-корд и краткое бумажное руководство.

Узлы ASUS Lyra, входящие в комплект, практически ничем не отличаются друг от друга, кроме цвета наклейки, расположенной рядом с проводными интерфейсами.

Корпус устройства выполнен из белого пластика и весьма приятен на вид. Габариты устройства составляют 150х150х50 мм. Каждый узел ASUS Lyra для своей работы требует внешний источник питания (поставляется в комплекте) со следующими характеристиками: 12В и 2А.

На верхней панели располагается название производителя, а под ней – несколько разноцветных светодиодов, отображающих состояние устройства. Расшифровка цветовых кодов доступна на сайте производителя. Отключить световую индикацию можно с помощью мобильного приложения ASUS Lyra.

На боковой панели расположена кнопка Pairing, с помощью которой производится сопряжение узлов в единую mesh-сеть.

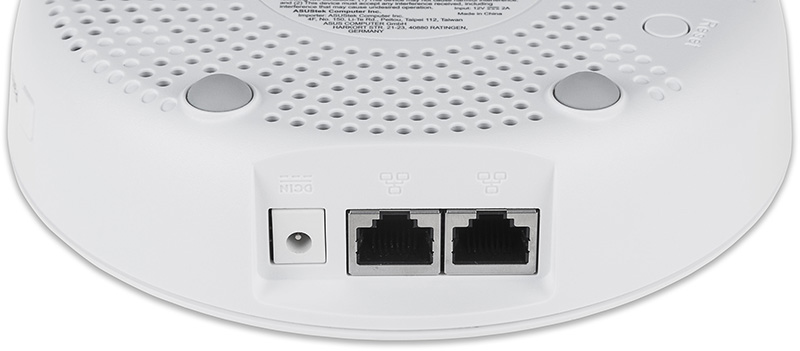

На задней панели размещены два порта Gigabit Ethernet и разъём для подключения питания.

Большая часть нижней поверхности занята вентиляционной решёткой. Также здесь находится наклейка с краткой информацией об устройстве. ASUS Lyra может размещаться как на столе, так и на стене, для чего здесь присутствуют пять круглых резиновых ножек и два технологических отверстия. Ещё одним элементом нижней панели является кнопка Reset, предназначенная для сброса пользовательских настроек.

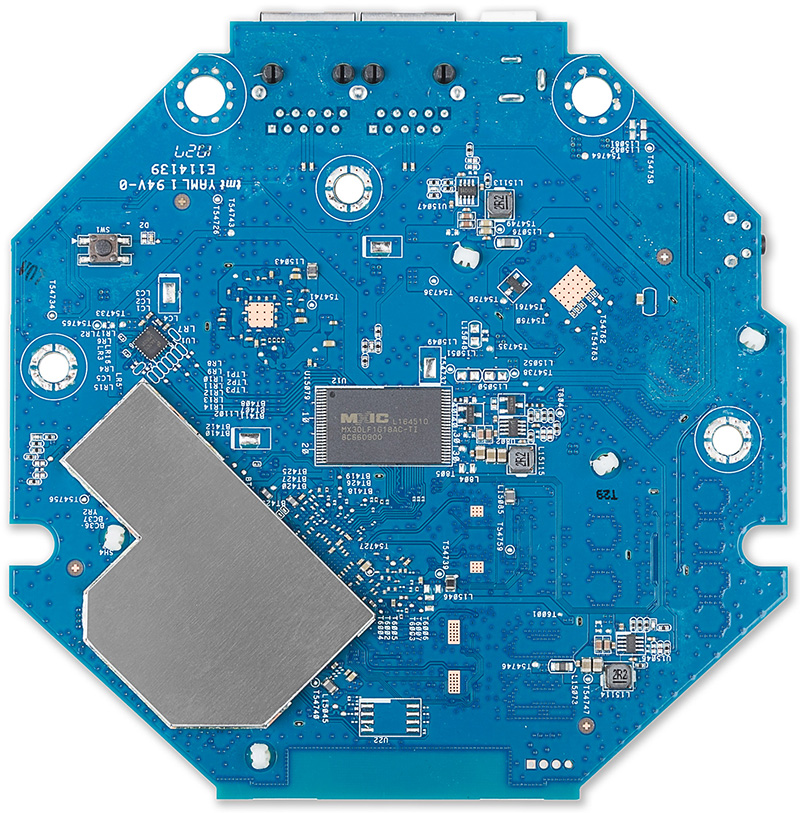

Заглянем теперь внутрь корпуса устройства.

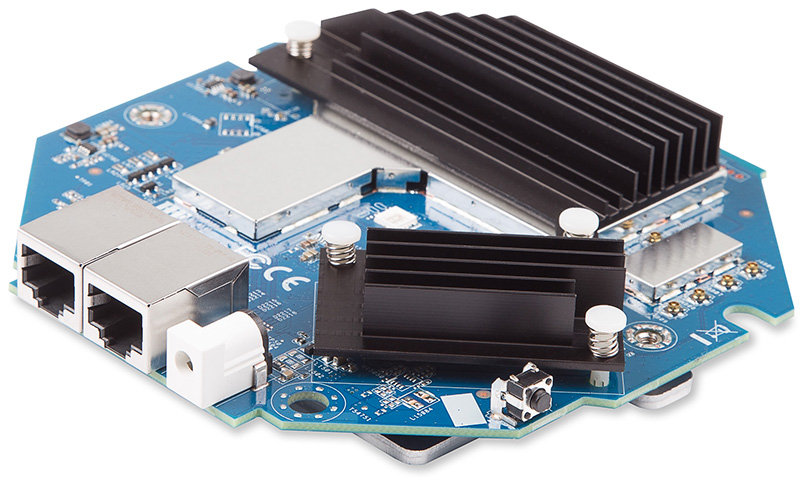

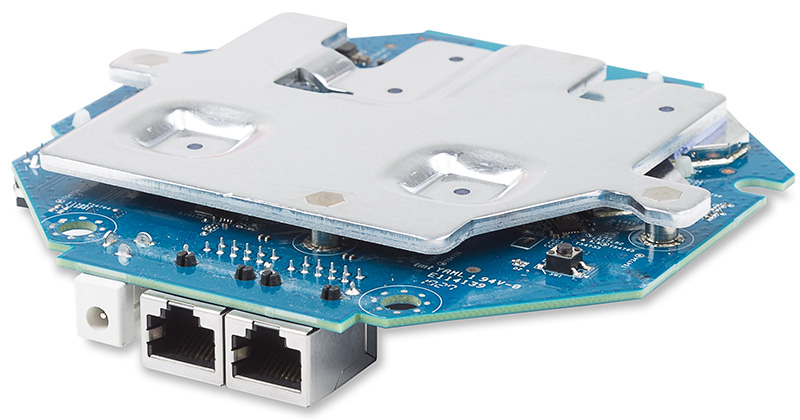

Вся электронная начинка ASUS Lyra расположена на одной восьмиугольной текстолитовой плате цвета морской волны, основные элементы на которой расположены с обеих сторон. К сожалению, значительная их часть скрыта под защитными экранами. Для обозрения доступен только модуль флеш-памяти Macronix MX30LF1G18AC объёмом 128 Мбайт и чип для управления светодиодами Texas Instruments LP55231. Под защитными экранами скрывается четырёхъядерный процессор Qualcomm IPQ4019, работающий на частоте 717 МГц, и оперативная память на базе микросхем Nanya объёмом 256 Мбайт. Нельзя не отметить наличие дополнительного беспроводного Wi-Fi модуля Qualcomm Atheros QCA9886, используемого для передачи данных между узлами mesh-сети. В результате каждый узел ASUS Lyra оснащён тремя беспроводными чипами (один в диапазоне 2.4 ГГц и два – 5 ГГц) с антенной формулой 2х2 каждый.

Если для первоначальной настройки используется утилита ASUS Lyra, то это значит, что в игру вступил протокол Bluetooth, поддержка которого со стороны Lyra возложена на чип Atheros AR3012-BL3D.

Также стоит отметить, что используется пассивная схема охлаждения электронных компонентов: на верхней поверхности расположены два чёрных радиатора среднего размера, тогда как снизу для охлаждения размещена единая толстая металлическая пластина.

Первоначальная настройка

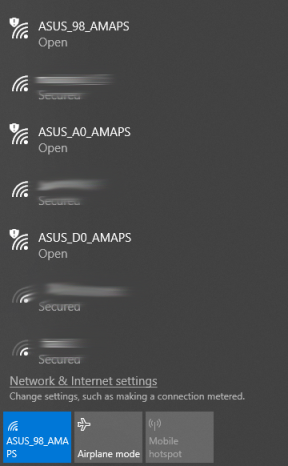

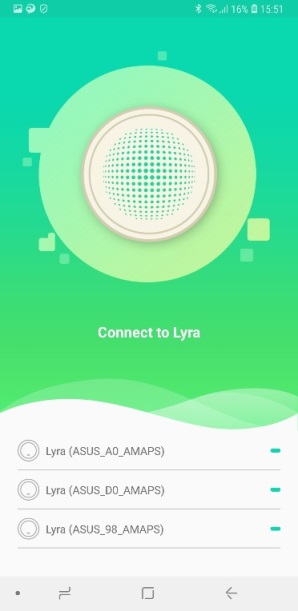

При первом включении все устройства из комплекта ASUS Lyra загружаются с настройками по умолчанию. Мы решили включить сразу всё оборудование, входящее в комплект. После успешной загрузки мы обнаружили три открытые беспроводные сети ASUS_XX_AMAPS (точное название создаваемой беспроводной сети указано на наклейке, размещённой на нижней панели). В принципе, любой из узлов может являться основным и обеспечивать подключение к сети провайдера.

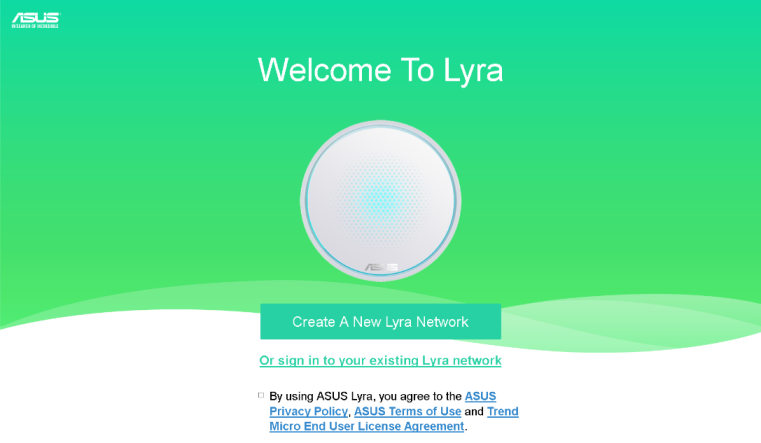

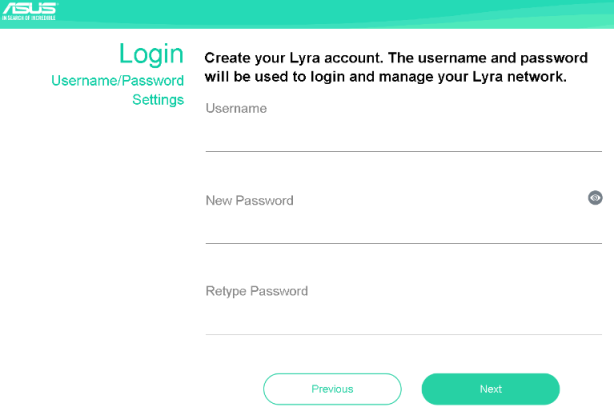

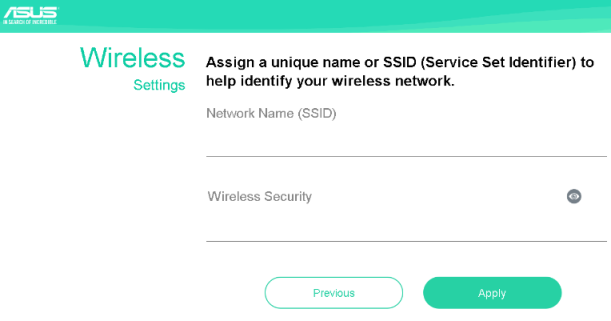

Мы подключились к сети одного из устройств, к которому в дальнейшем будет подключен кабель оператора связи. Затем с помощью браузера необходимо создать новую mesh-сеть и ввести основные настройки ASUS Lyra.

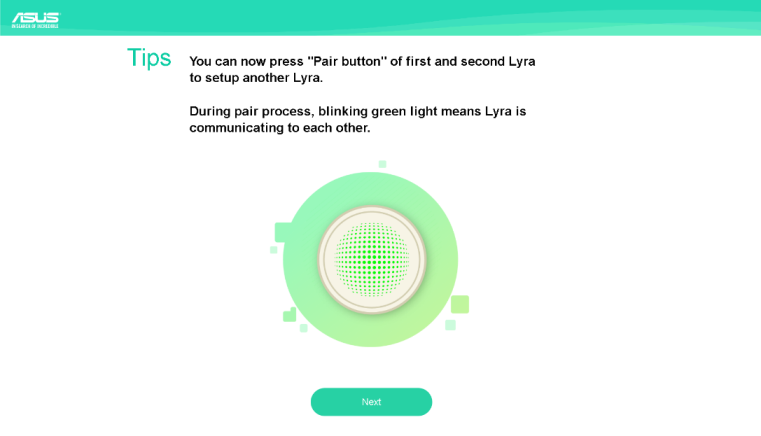

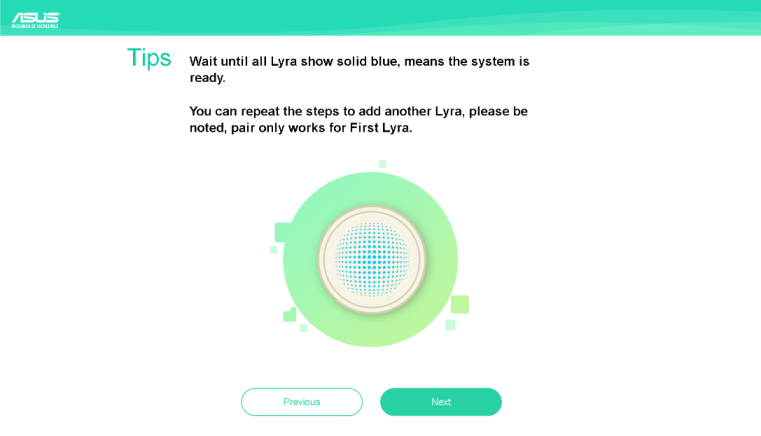

На этом первоначальная настройка первого узла из комплекта завершается. Остаётся лишь добавить оставшиеся два, для чего требуется использовать кнопки Pairing, расположенные на корпусе устройств. Стоит отметить, что веб-интерфейс остальных маршрутизаторов подсказывает последовательность действий.

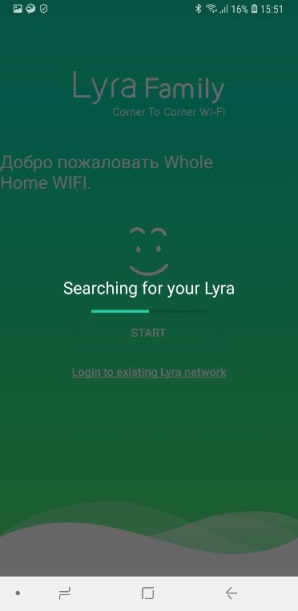

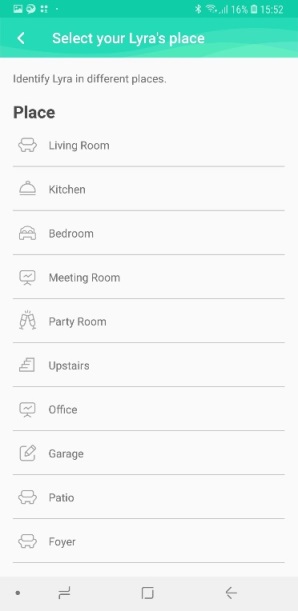

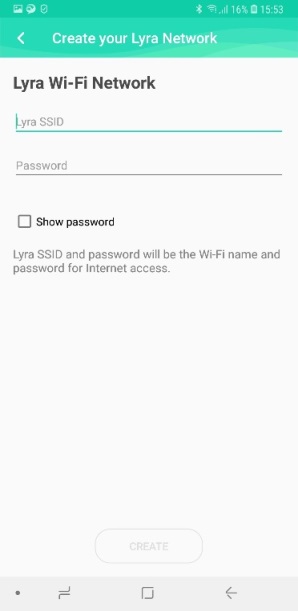

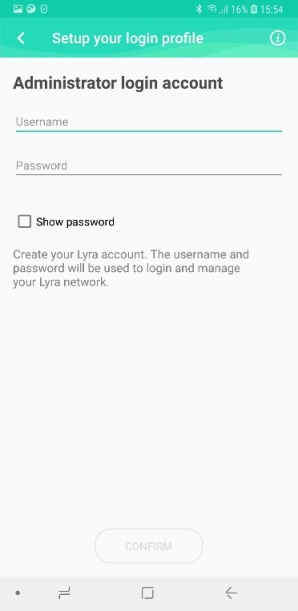

Того же результата можно добиться и с использованием мобильного приложения ASUS Lyra, правда, процесс несколько отличается. Для своей работы приложение ASUS Lyra использует Bluetooth, подключаясь к сетевому оборудованию, находящемуся в непосредственной близости от смартфона.

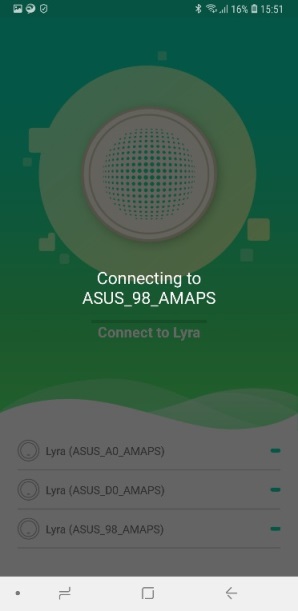

Подключение к оператору связи производится с помощью одного устройства ASUS Lyra из комплекта, именно его настройку нужно производить в первую очередь, выбрав из списка обнаруженных. Настройка предельно проста и не вызывает затруднений даже у неподготовленного пользователя.

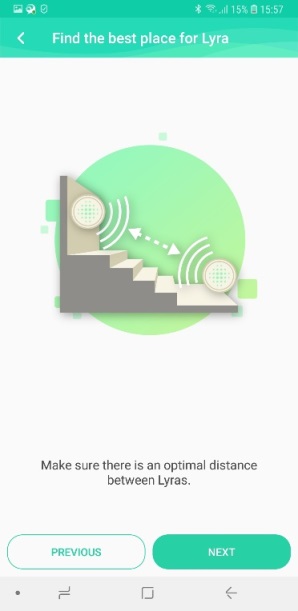

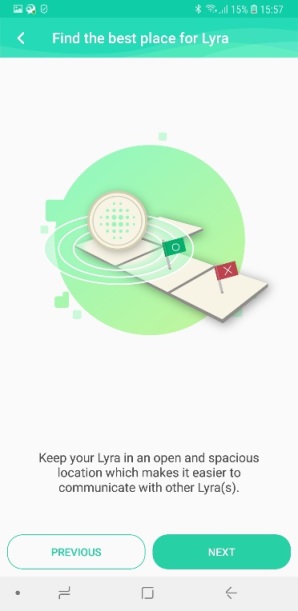

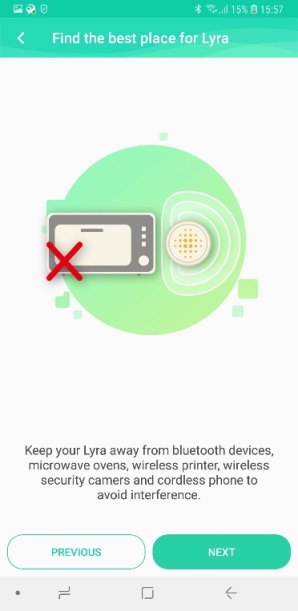

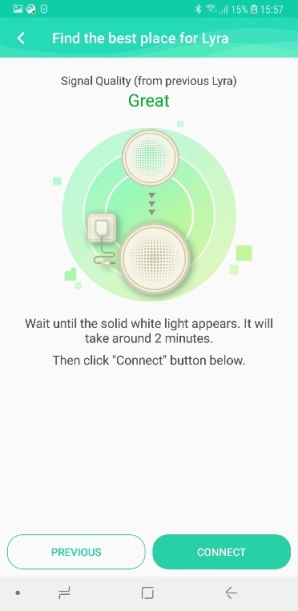

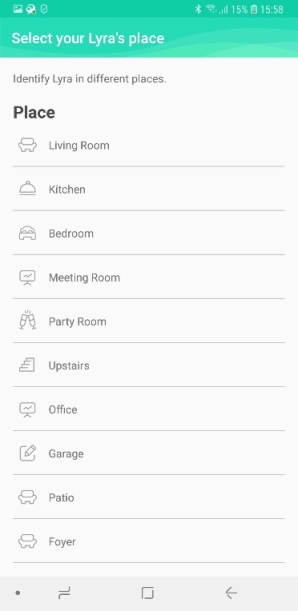

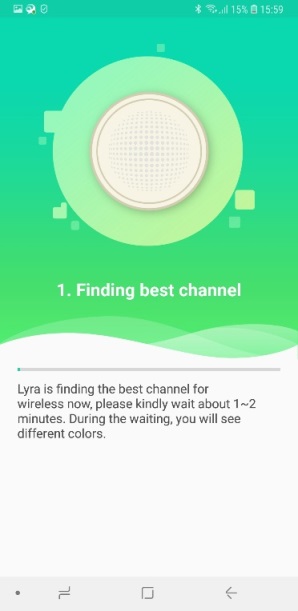

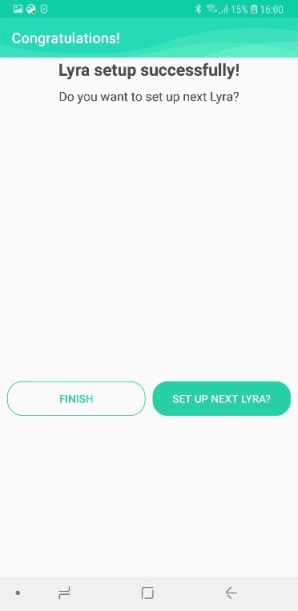

Настройка первого устройства из комплекта на этом завершена, осталось лишь подключить оставшиеся два. При использовании мобильного приложения нет необходимости в нажатии кнопок «Pairing», расположенных на корпусах устройств – запуск процедуры сопряжения производится из самого приложения. Весь процесс подключения сопровождают картинки с рекомендациями, поясняющими способ выбора оптимального места размещения вспомогательных узлов сети.

На этом процедура первоначальной настройки mesh-сети на базе комплекта ASUS Lyra завершается, можно приступать к эксплуатации только что построенной беспроводной сети. Здесь же стоит заметить, что в основе данной mesh-сети использована собственная технология Qualcomm Wi-Fi SON (Self-Organizing Network).

Также мы бы хотели обратить внимание читателей на то, каким образом происходит назначение ролей проводным интерфейсам основного устройства Lyra: проводной порт, к которому в первую очередь будет подключен провод, система запомнит и будет использовать в качестве WAN-интерфейса. Второй оставшийся порт, соответственно, станет LAN-портом.

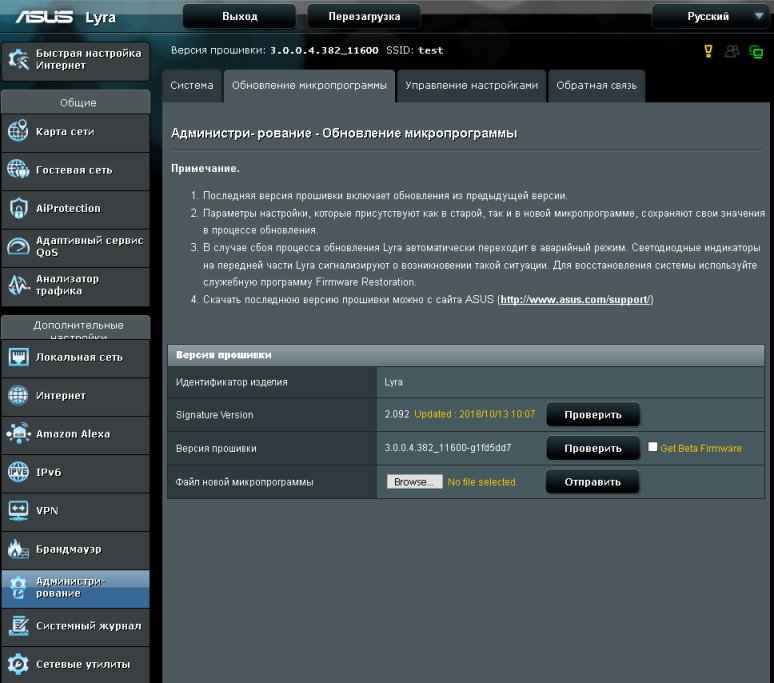

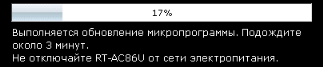

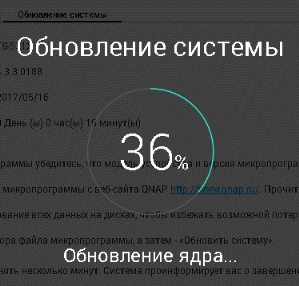

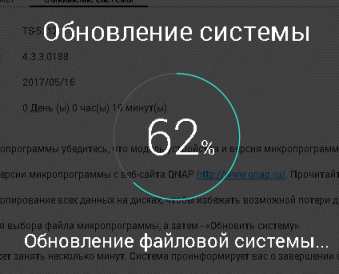

Обновление прошивки

Смена версии микропрограммного обеспечения возможна в ручном и полуавтоматическом режимах. Вне зависимости от режима процедура предельно проста и не требует от пользователя никаких специальных знаний. Обновление прошивки производится с помощью вкладки «Обновление микропрограммы» пункта меню «Администрирование». Разница между режимами обновления состоит лишь в способе доставки файла с образом новой версии микропрограммного обеспечения на устройство: в полуавтоматическом режиме устройство скачивает самую свежую прошивку с серверов производителя через интернет, тогда как при ручном обновлении пользователь должен выгрузить прошивку на ASUS Lyra со своего ПК самостоятельно.

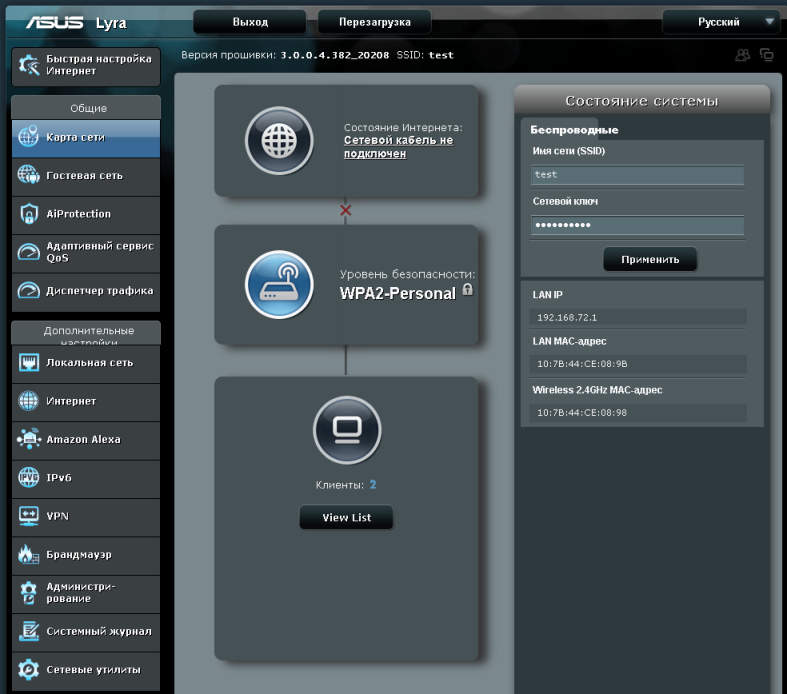

Убедиться в успешности процедуры обновления можно с помощью любой странички веб-интерфейса ASUS Lyra – версия прошивки всегда отображается в заголовке.

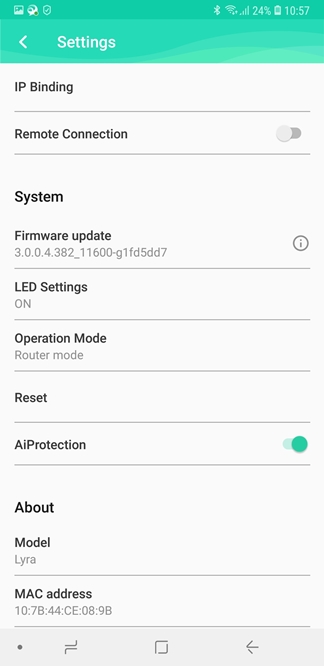

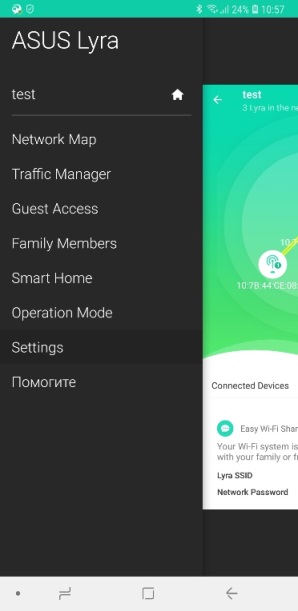

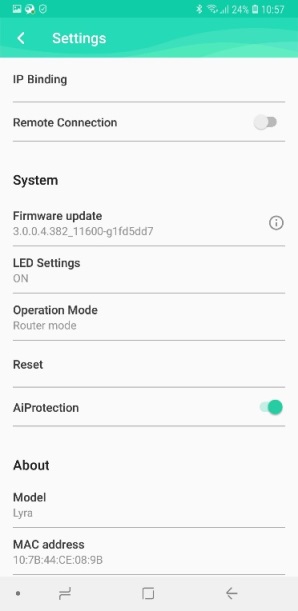

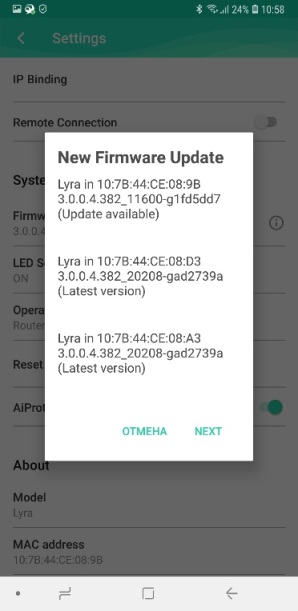

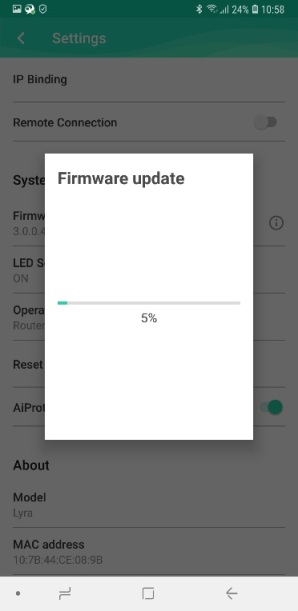

Выполнить полуавтоматическое обновление можно также с помощью мобильного приложения ASUS Lyra, доступного для платформ на базе iOS и Android.

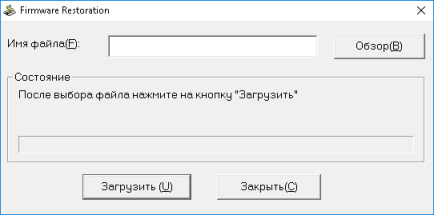

Производитель рекомендует не отключать питание при выполнении процедуры обновления прошивки, так как прерывание этого процесса может привести к неработоспособности устройства. Если же всё-таки что-то пошло не так, можно воспользоваться утилитой ASUS Firmware Restoration, предназначенной для восстановления микропрограммного обеспечения для всего беспроводного оборудования данного вендора.

Нельзя не упомянуть об одной особенности обновления mesh-сети на базе ASUS Lyra. При ручном обновлении изменяется лишь прошивка первой Lyra, тогда как прошивки остальных устройств в сети остаются без изменения. Полуавтоматическое обновление заменяет прошивку на всех подключенных устройствах. На первый взгляд, это выглядит вполне логичным, однако лишение пользователя простого способа откатиться на предыдущую версию микропрограммного обеспечения на всех узлах выглядит несколько странным.

На этом мы завершаем раздел, посвящённый процедуре обновления микропрограммного обеспечения, и переходим к рассмотрению возможностей прошивки.

Веб-интерфейс

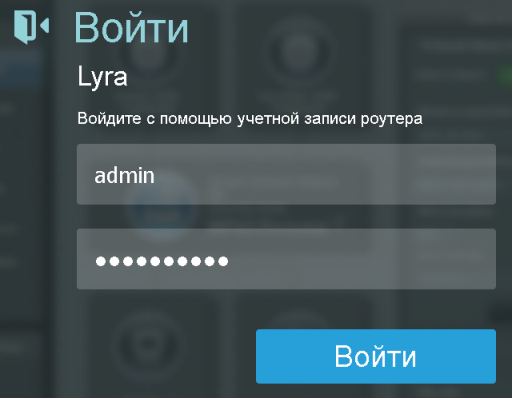

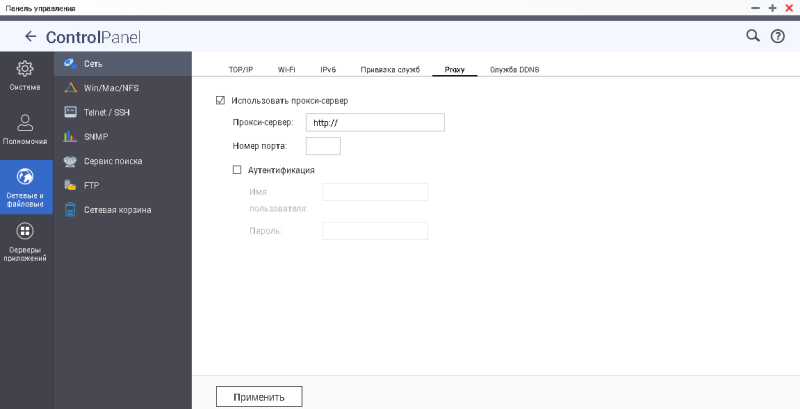

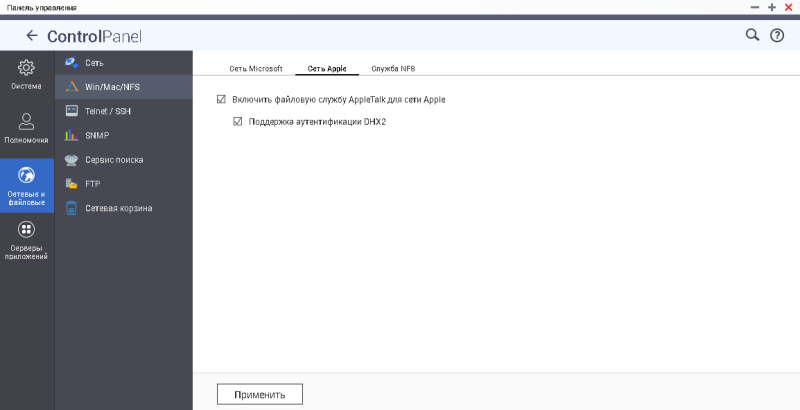

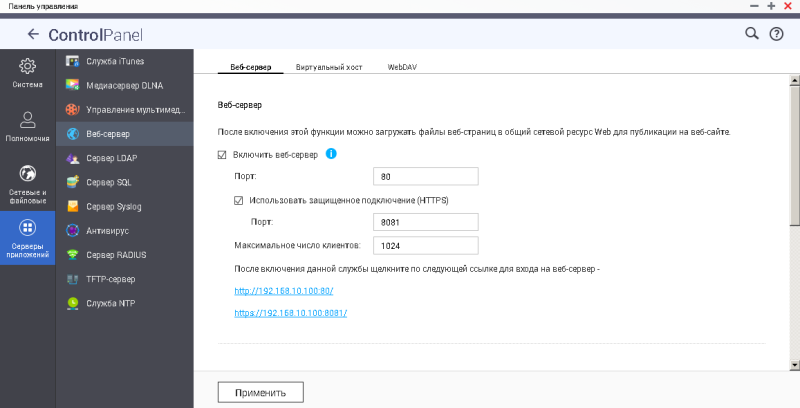

Веб-интерфейс беспроводной системы ASUS Lyra практически ничем не отличается от того, чем оснащается всё остальное оборудование ASUS, поэтому мы не станем детально рассматривать все возможности, но остановимся на некоторых из них. При доступе к веб-интерфейсу устройства необходимо ввести учётные данные, которые были указаны в процессе первоначальной настройки.

После ввода корректных учётных данных пользователь попадает на стартовую страничку ASUS Lyra. Веб-интерфейс системы доступен на 19 языках.

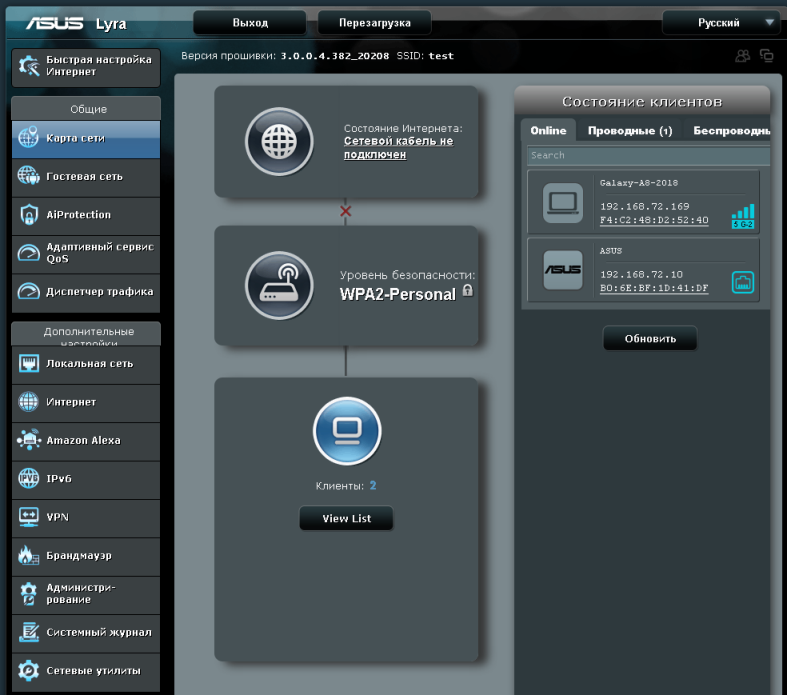

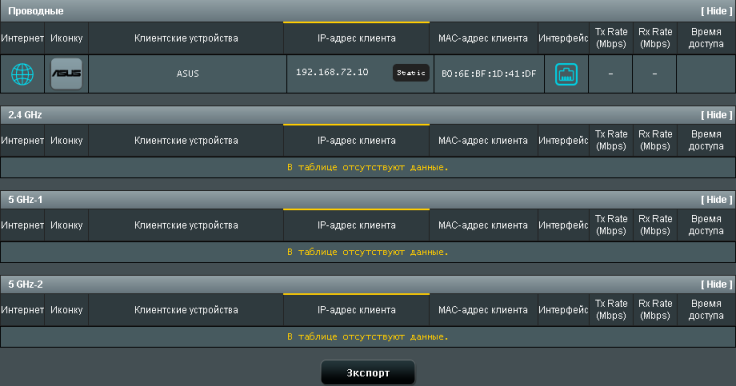

С помощью пункта меню «Карта сети» пользователи могут просмотреть состояние подключения к глобальной сети и изменить основные беспроводные настройки, а также изучить список подключённых проводных и беспроводных клиентов.

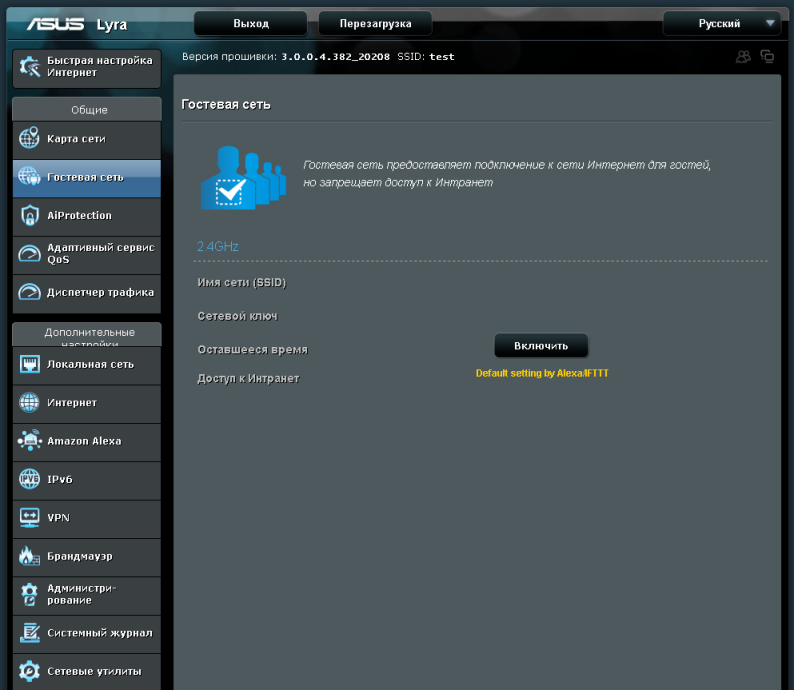

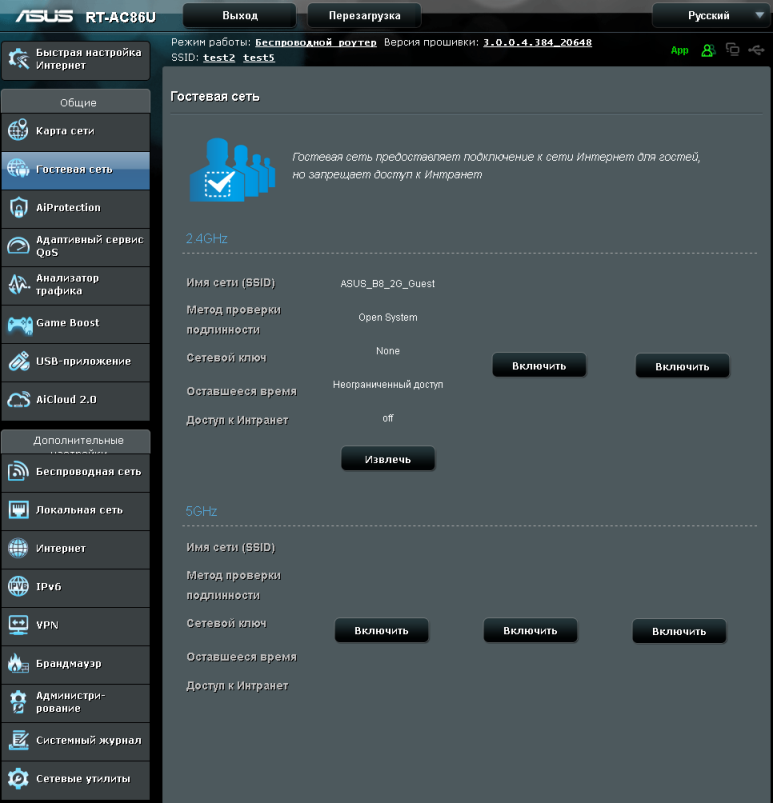

Беспроводные устройства ASUS Lyra позволяют создать гостевую сеть, правда, только в диапазоне 2.4 ГГц.

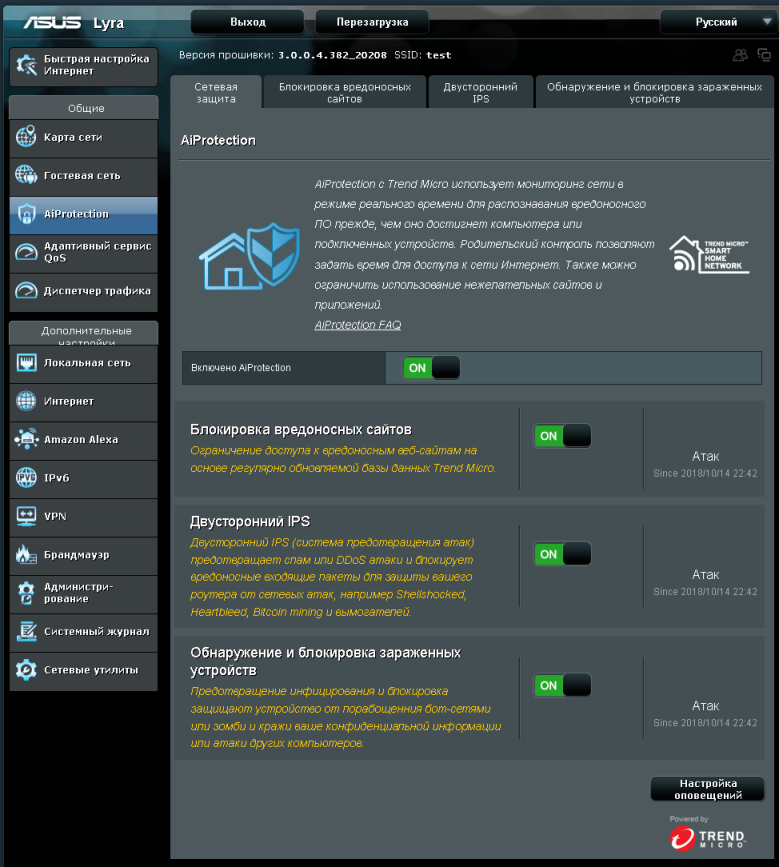

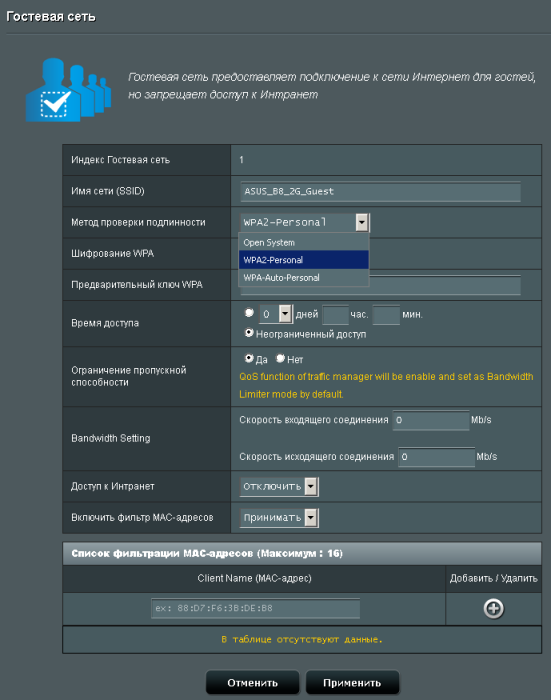

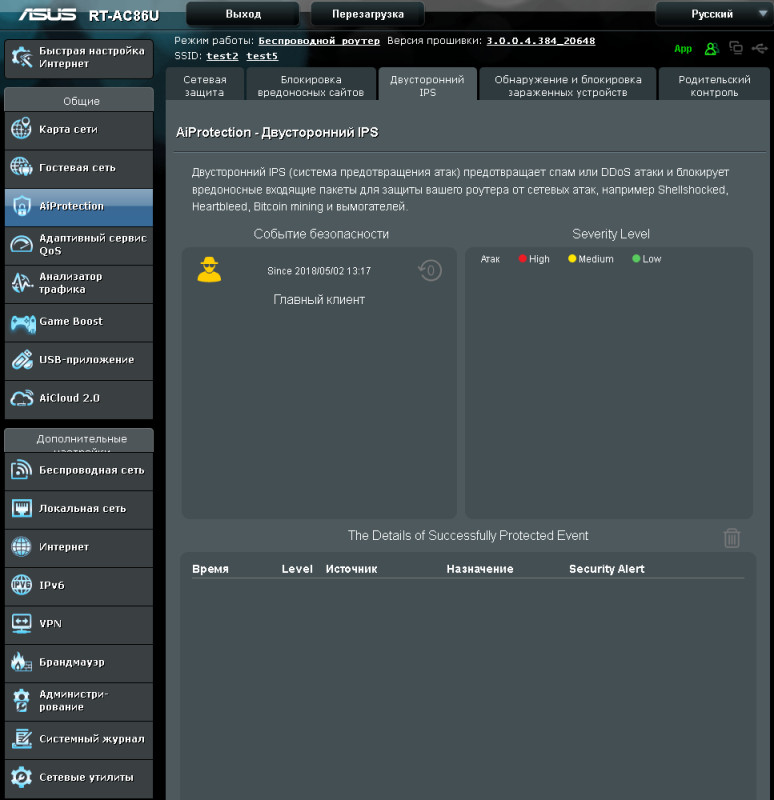

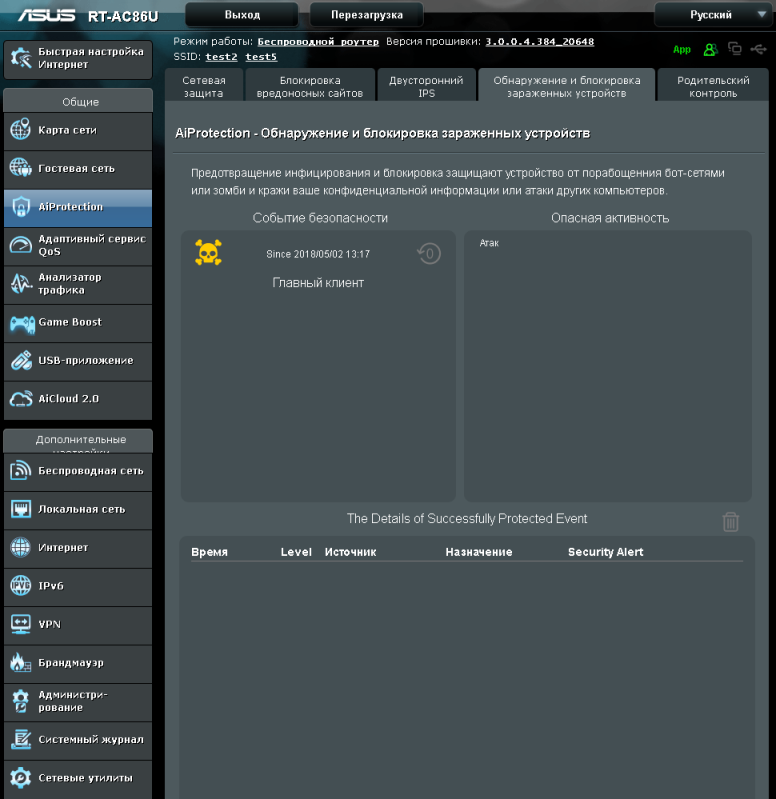

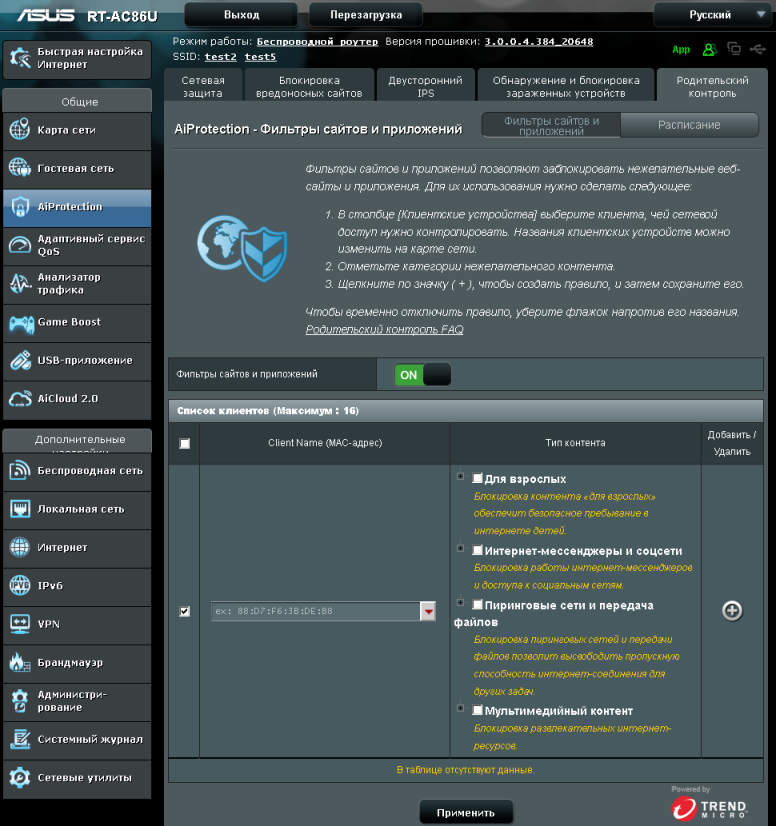

Узлы mesh-сети, построенной на базе ASUS Lyra, могут обеспечивать защиту клиентских устройств. Соответствующие настройки доступны в пункте меню «AiProtection». Защита обеспечивается антивирусным модулем Trend Micro.

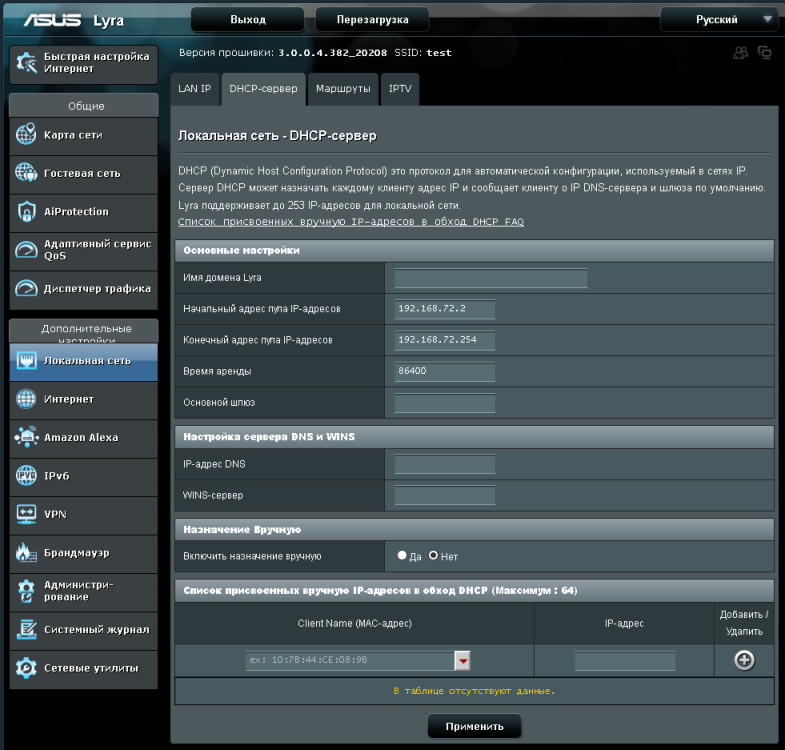

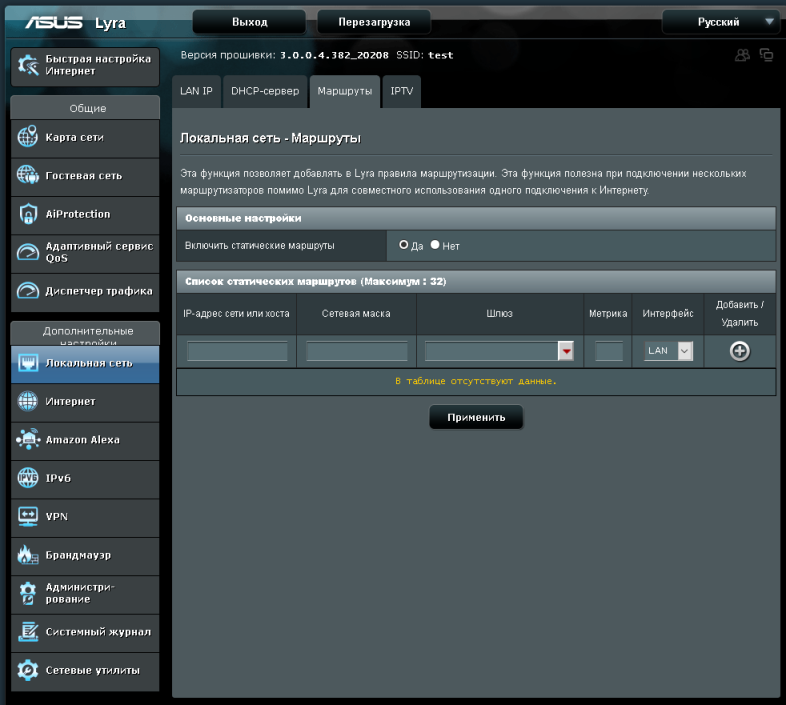

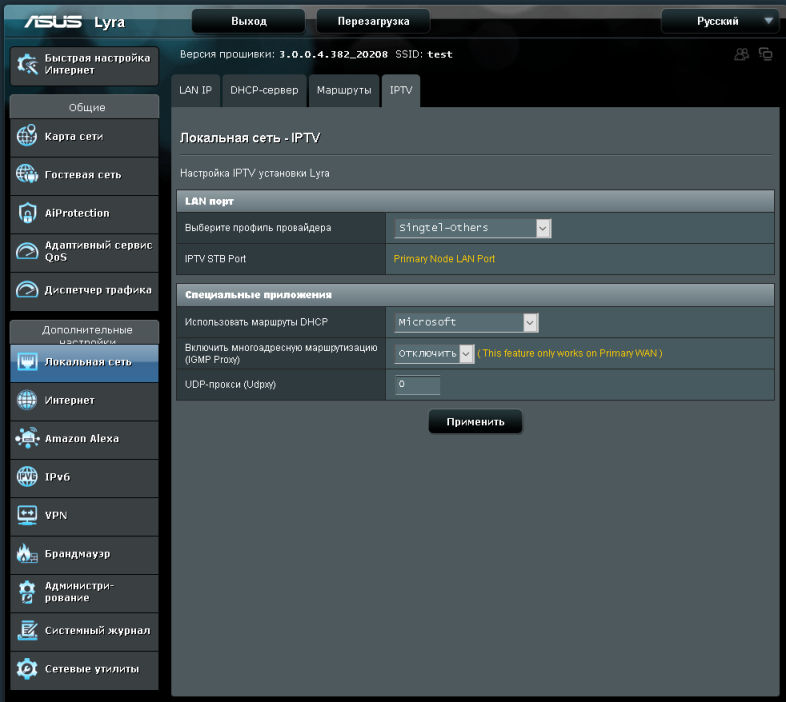

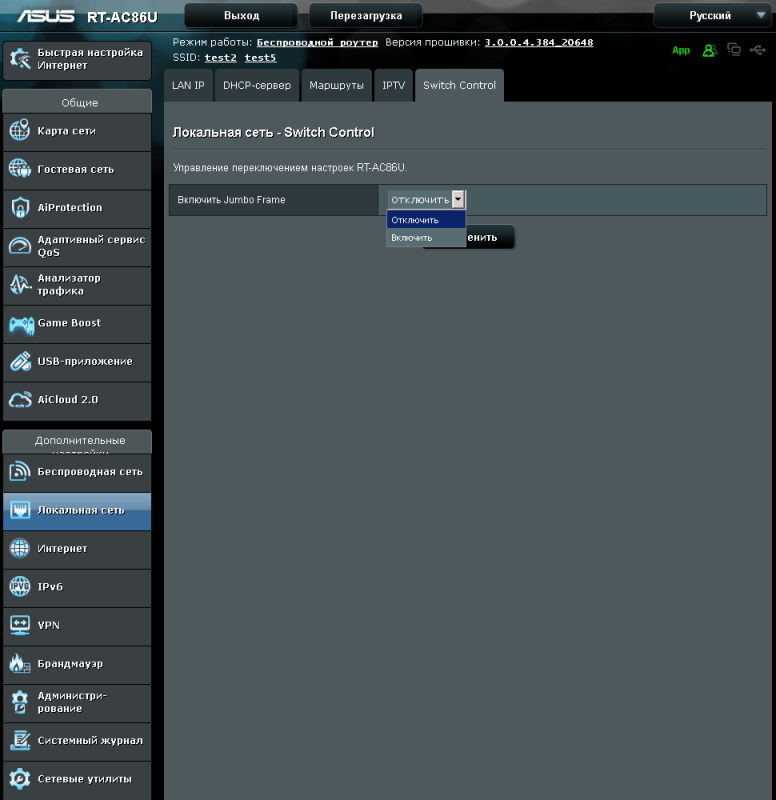

Опции, предоставляемые пунктом меню «Локальная сеть», вполне стандартны: DHCP, статические маршруты, UDP-proxy.

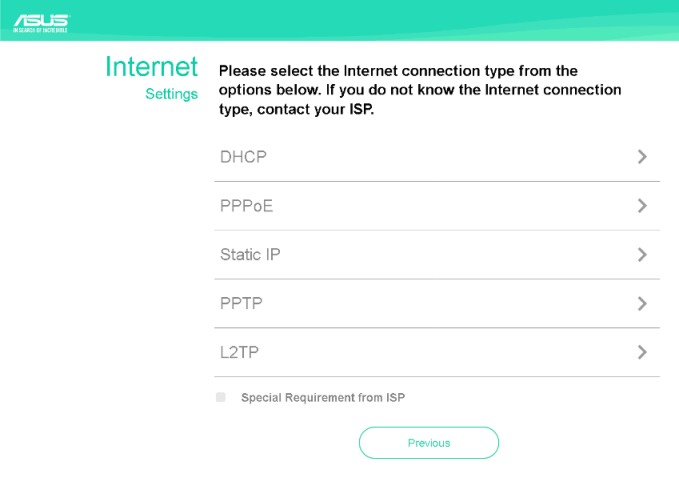

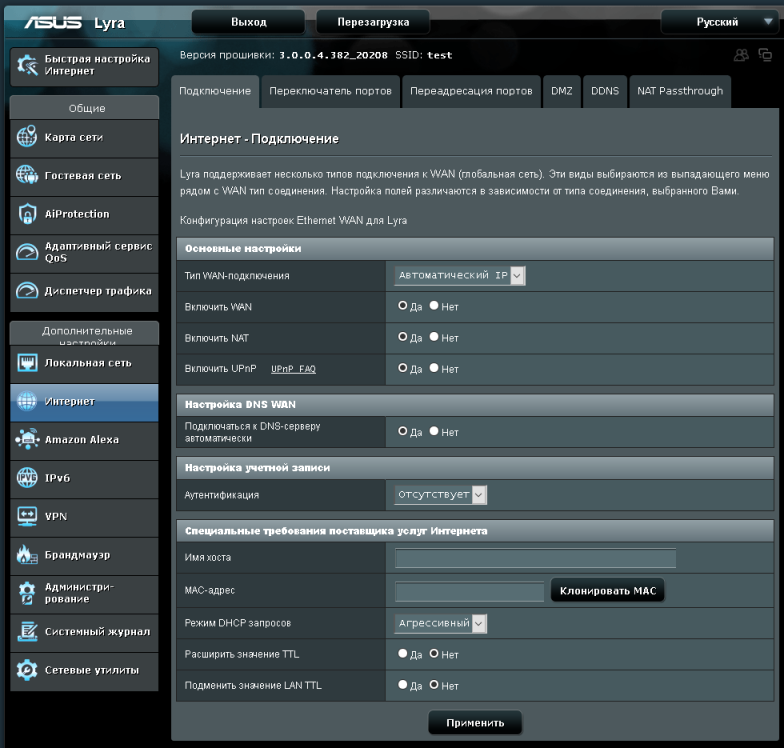

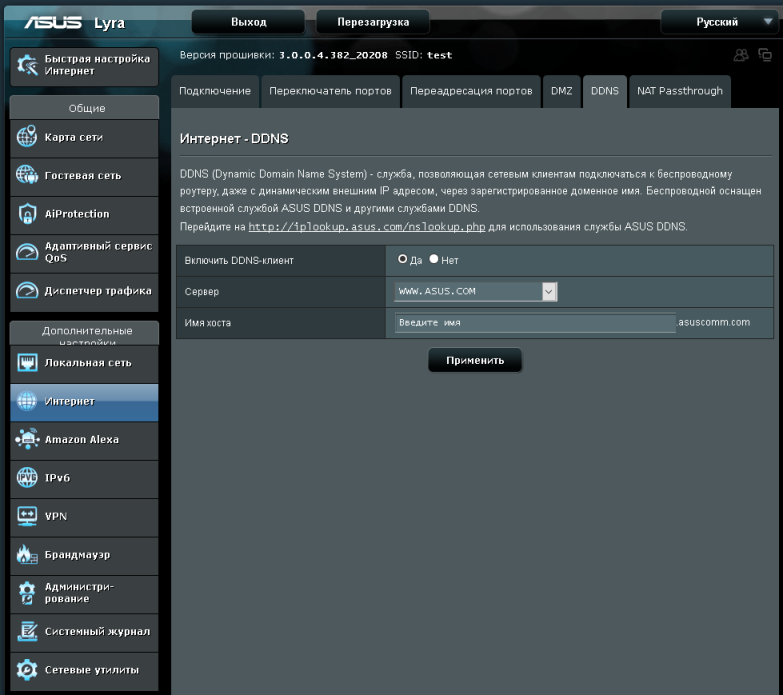

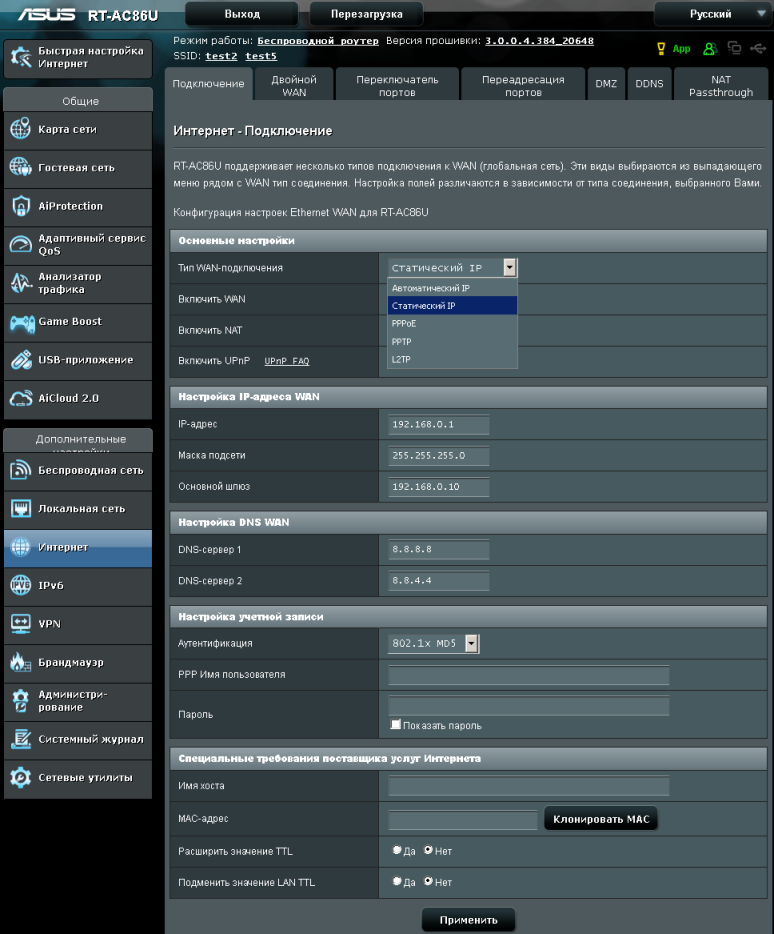

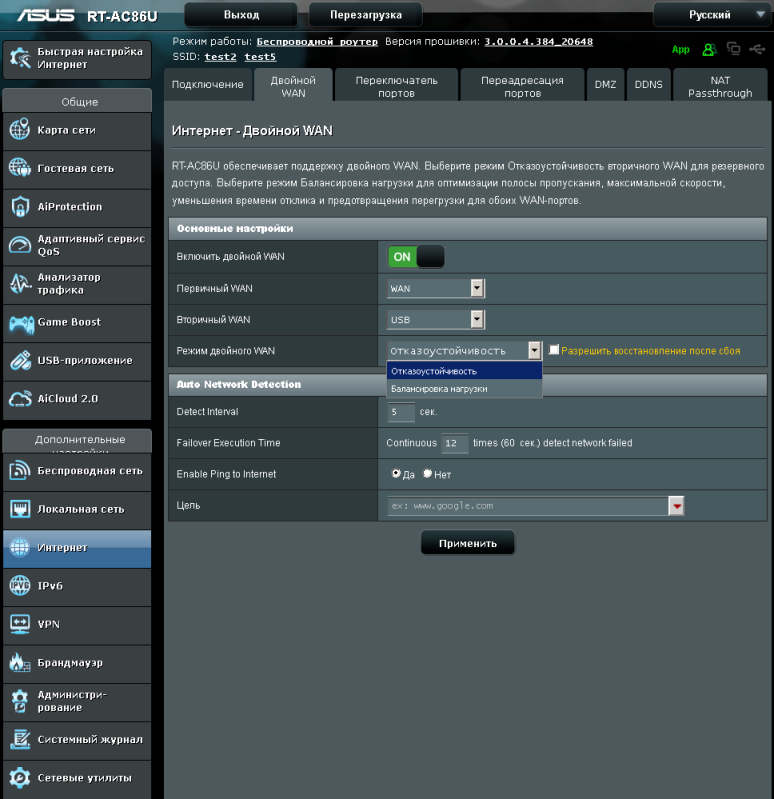

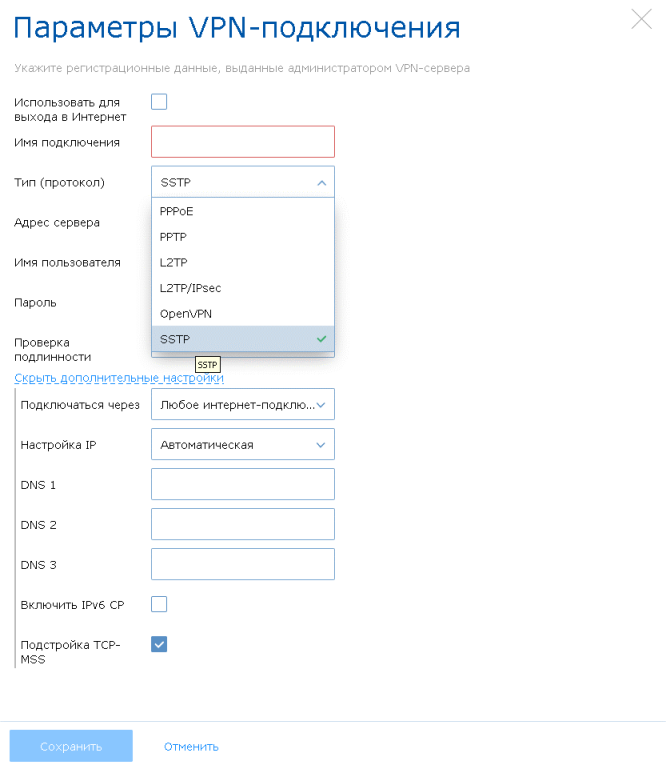

Доступ к глобальной сети может осуществляться с использованием статического и динамического IP, а также с использованием туннельных протоколов PPPoE, PPTP и L2TP. Соответствующие настройки доступны во вкладках пункта меню «Интернет».

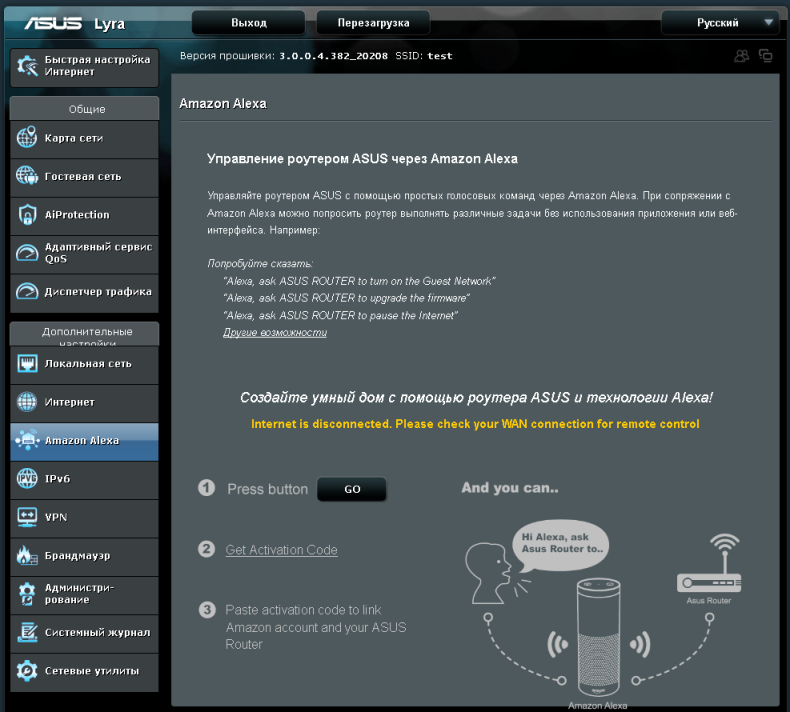

Пункт меню «Amazon Alexa» позволяет произвести настройки одноимённой технологии, с помощью которой можно производить голосовое управление сетью.

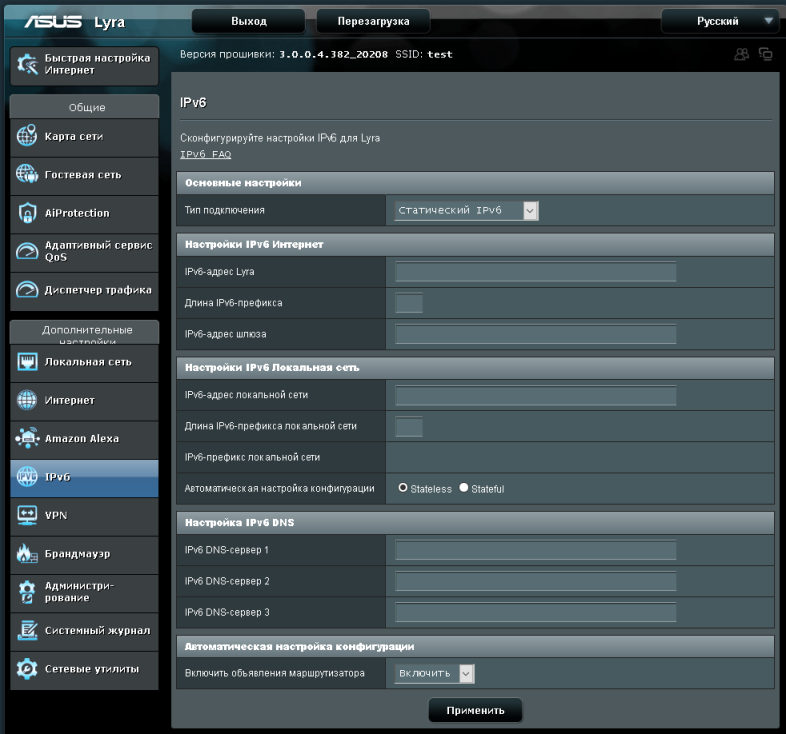

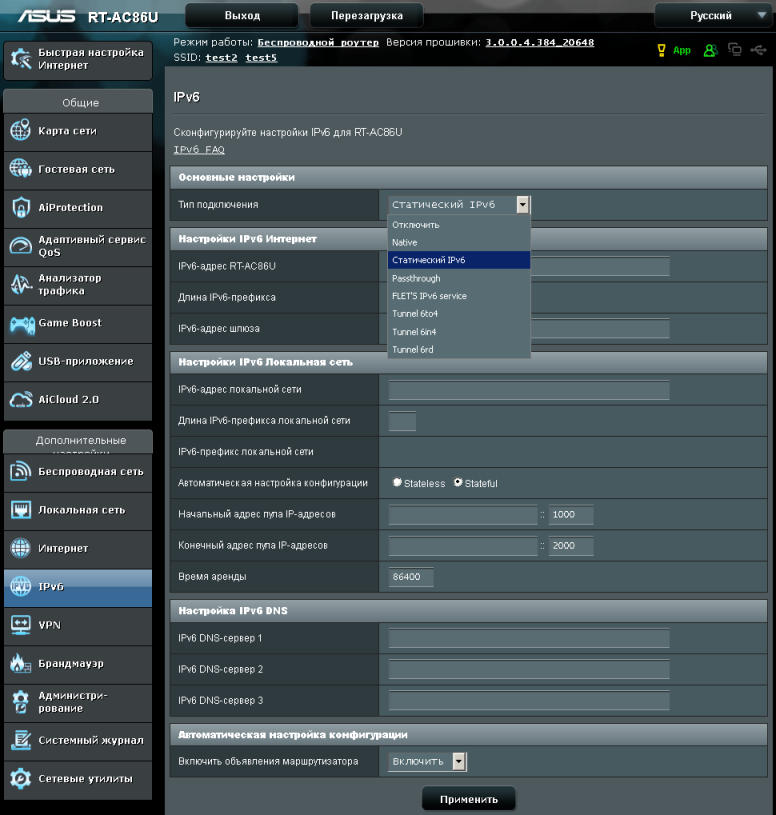

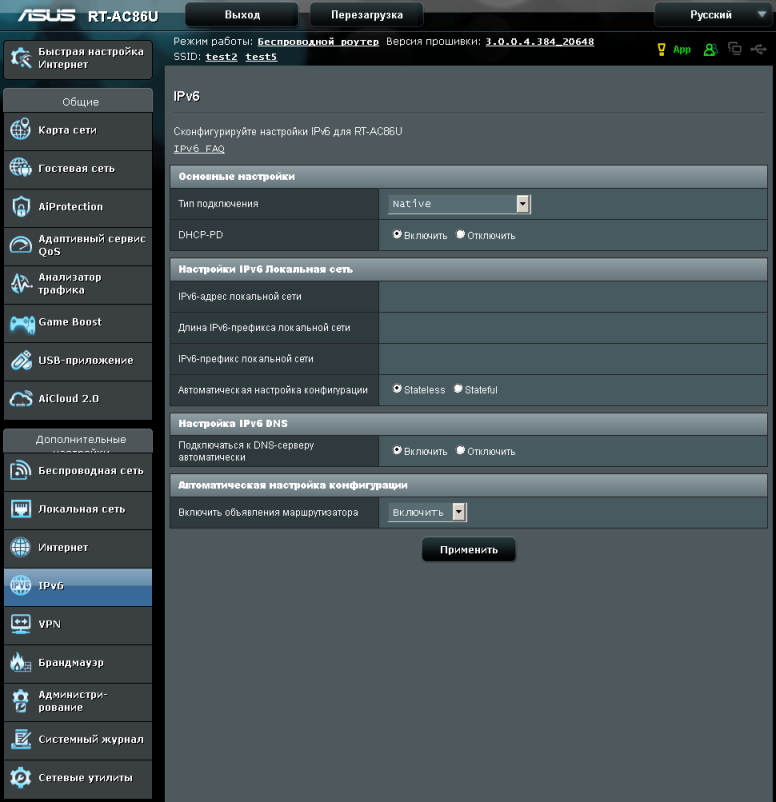

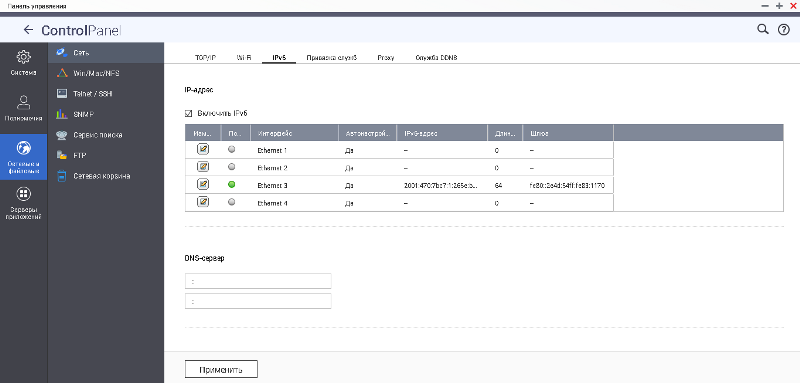

Поддержка протокола IPv6 также вполне стандартна.

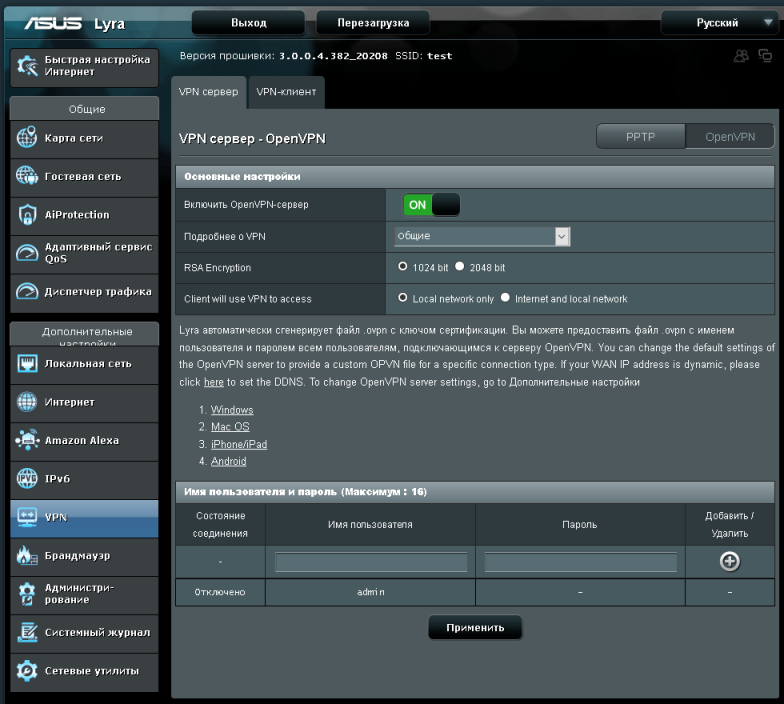

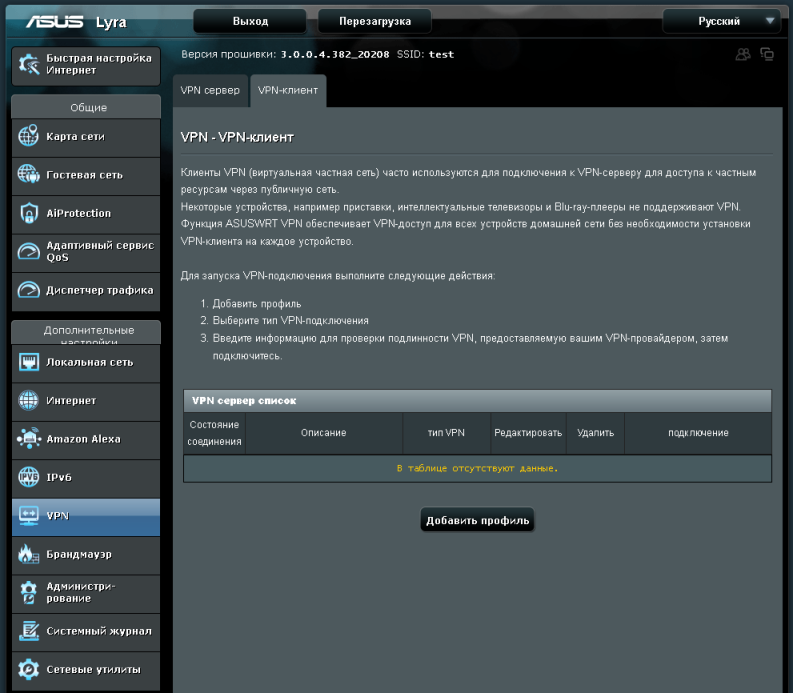

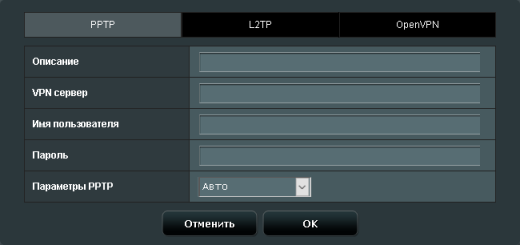

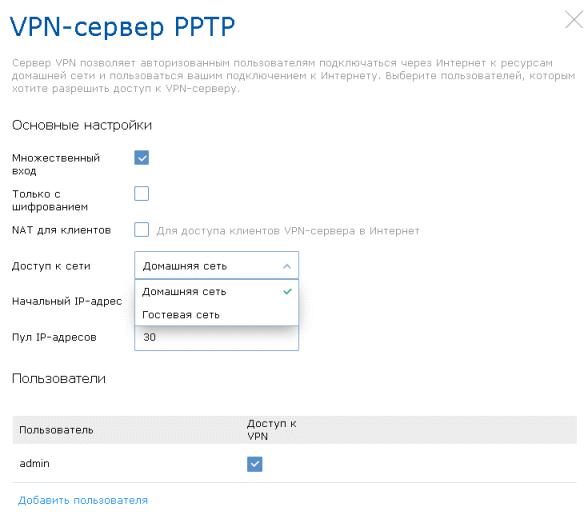

Сетевое оборудование ASUS Lyra может выступать как в качестве VPN-клиента, так и VPN-сервера. На момент написания данного обзора функции сервера могли выполняться для протоколов PPTP и OpenVPN, тогда как VPN-клиент поддерживает ещё и протокол L2TP.

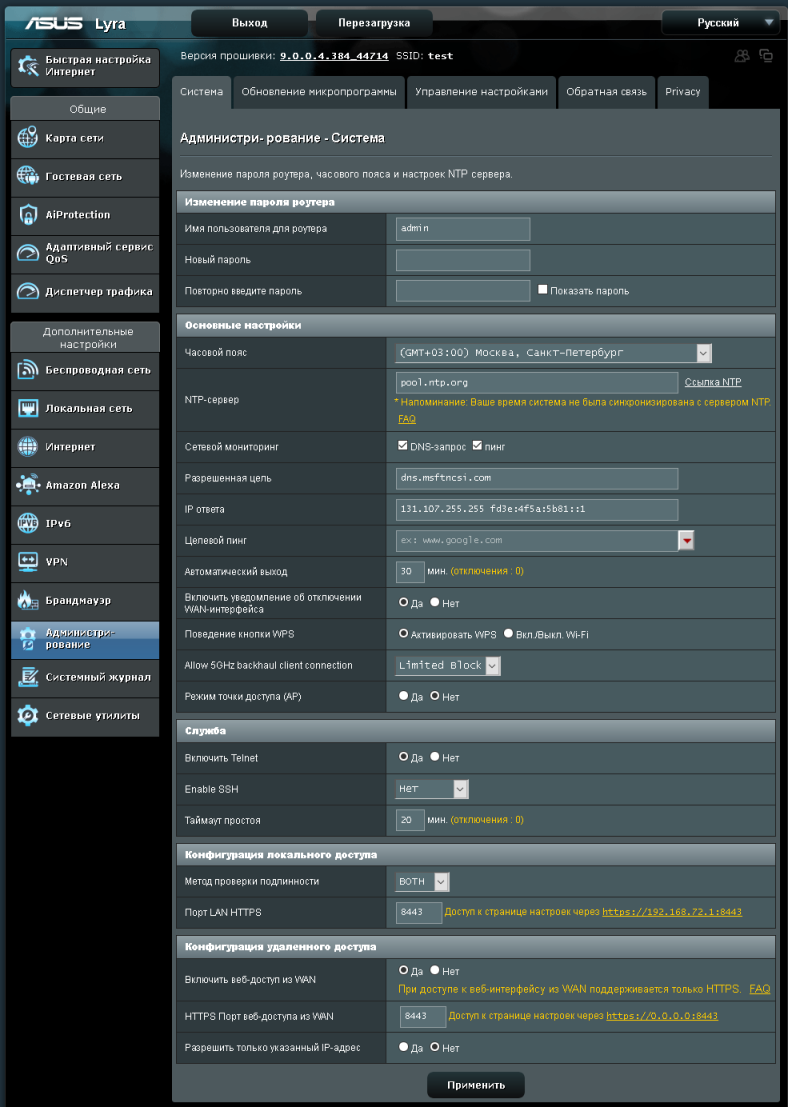

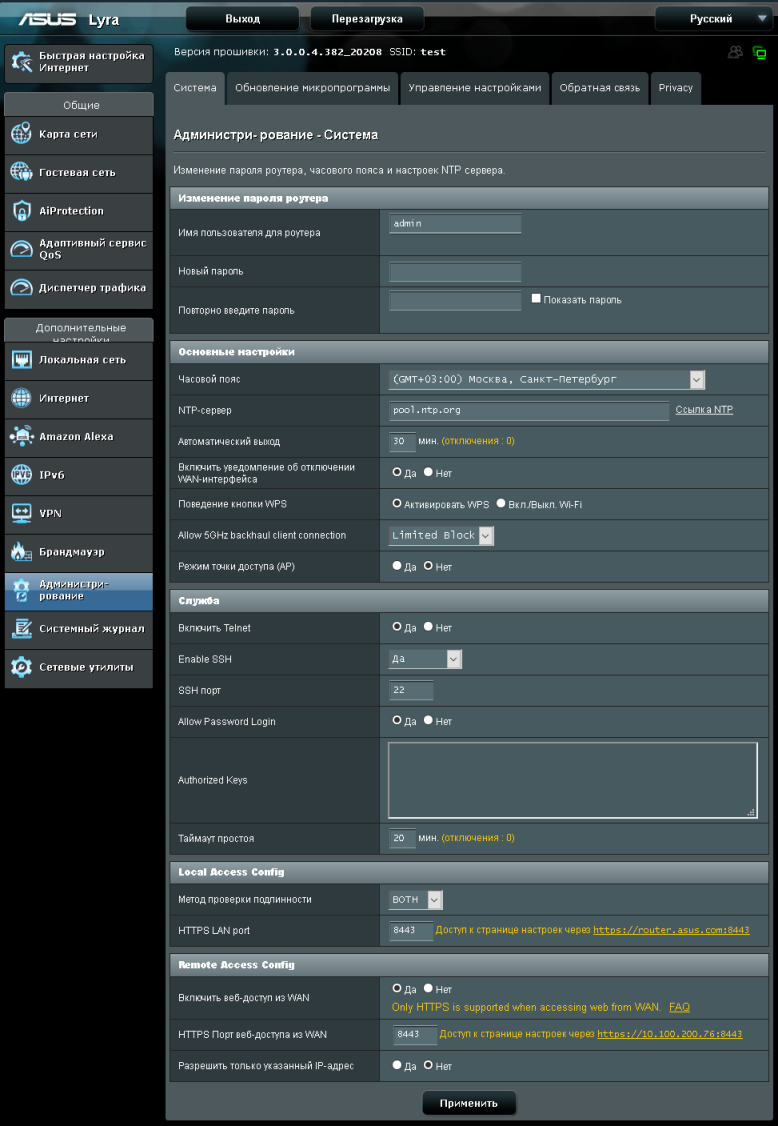

Во вкладке «Система» пункта меню «Администрирование» нас заинтересовала опция «Allow 5GHz backhaul client connection». С помощью данной опции можно разрешать или запрещать подключение клиентских устройств к опорной сети, построенной на базе одного из диапазонов 5 ГГц. Кроме этого мы бы хотели отметить возможность изменения режима работы комплекта оборудования ASUS Lyra. По умолчанию используется режим маршрутизатора, однако, с помощью включения опции «Режим точки доступа (AP)» можно его изменить.

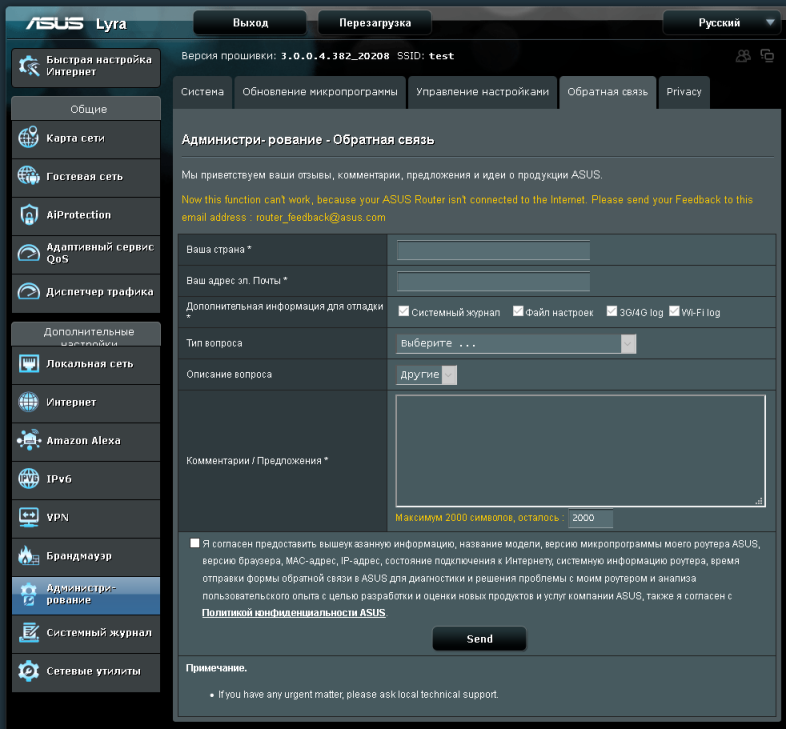

При необходимости обращения в службу технической поддержки с комментарием или отзывом пользователи могут воспользоваться вкладкой «Обратная связь» пункта меню «Администрирование».

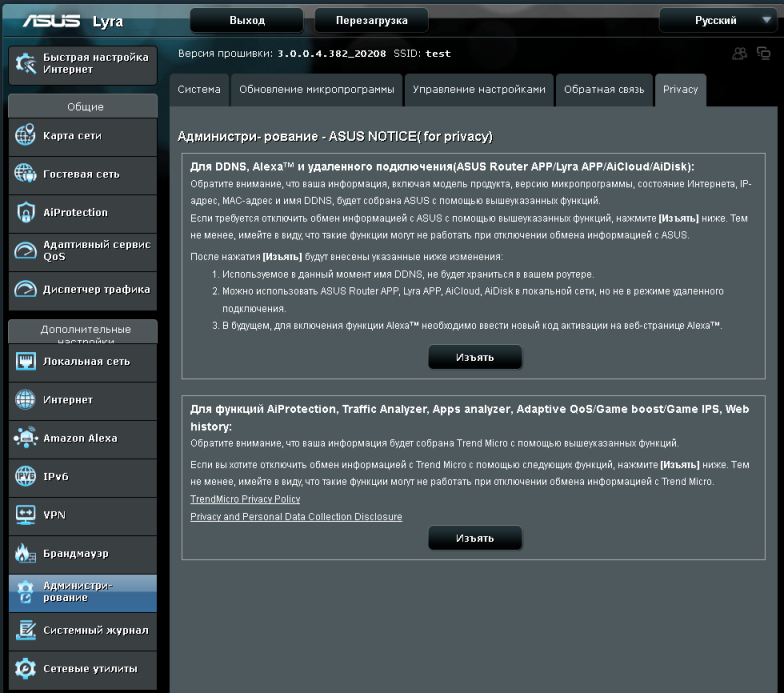

Вкладка «Privacy» того же пункта меню позволяет запретить отправку статистической информации производителю.

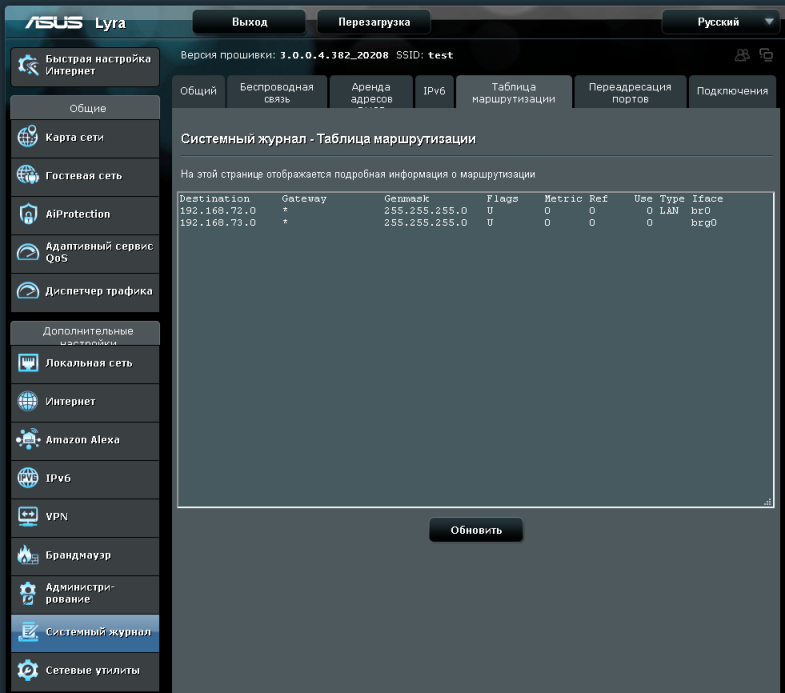

По умолчанию на LAN-интерфейсе рассматриваемого маршрутизатора настроен адрес 192.168.72.1/24, однако, во вкладке «Таблица маршрутизации» пункта меню «Системный журнал» мы обнаружили наличие некой вспомогательной IP-подсети 192.168.73.0/24, естественно, мы запросили комментарии производителя относительно использования данной подсети. Оказалось, что данная IP-подсеть используется для гостевого сегмента сети, то есть основная локальная сеть и гостевой сегмент находятся в разных IP-подсетях.

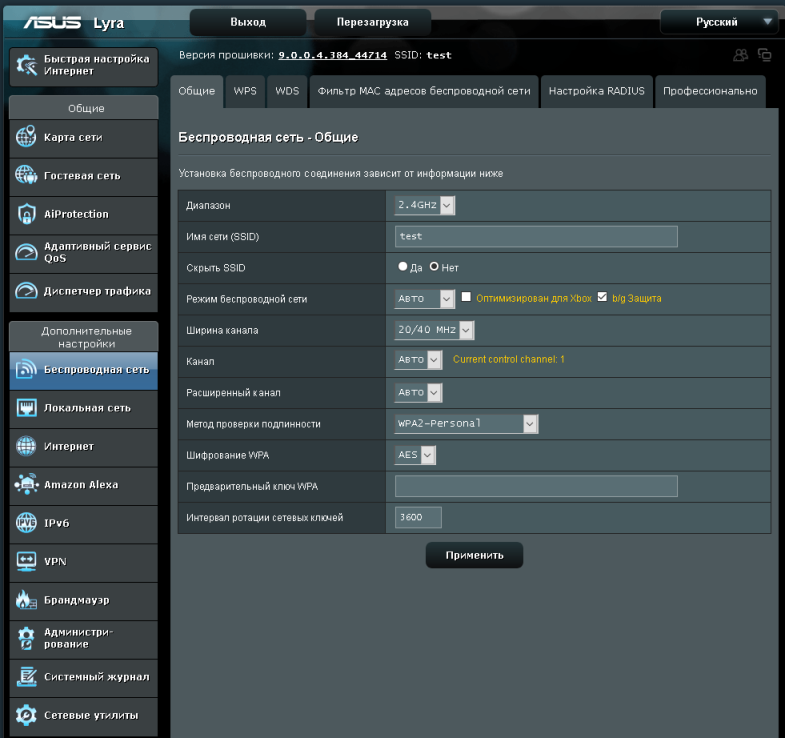

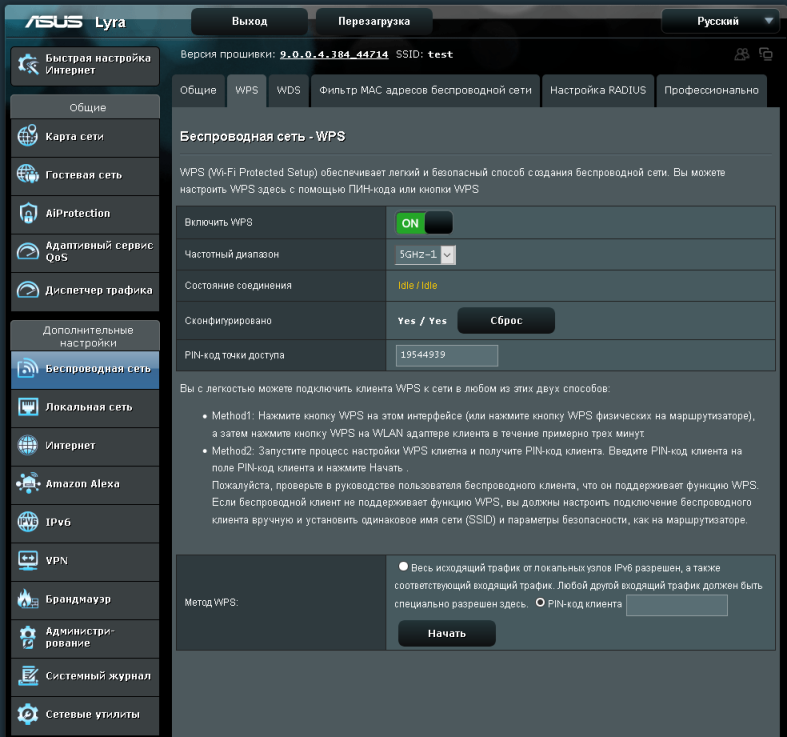

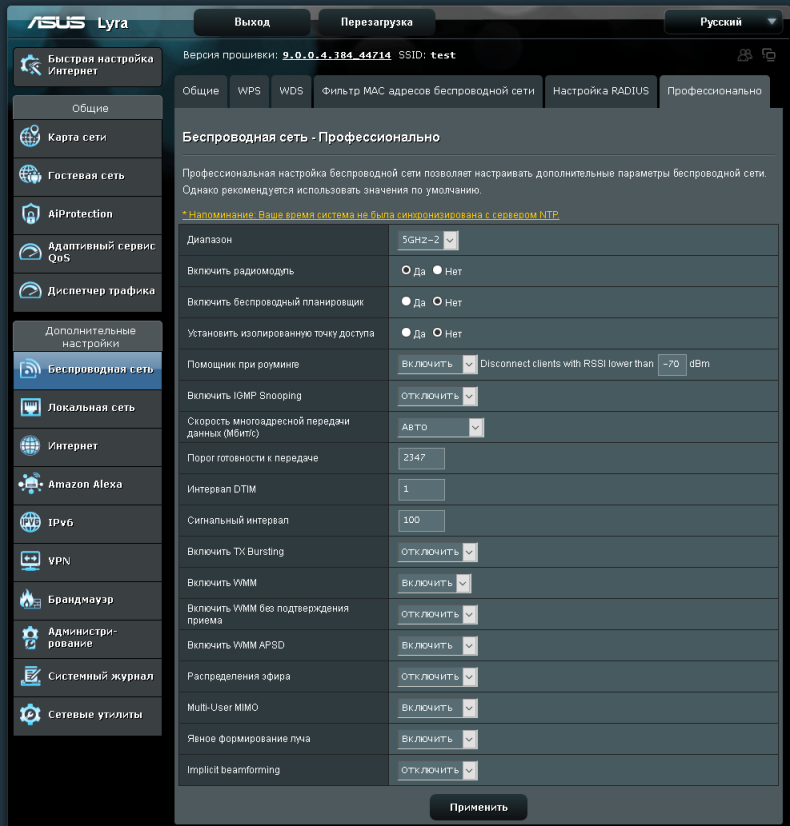

Когда данный обзор был уже практически полностью написан, мы получили от производителя новую версию прошивки, пока ещё находящуюся в стадии бета. В новой версии микропрограммного обеспечения появился пункт меню «Беспроводная сеть», привычный всем пользователям беспроводного оборудования ASUS. Справедливости ради стоит отметить, что данный пункт и ранее присутствовал в веб-интерфейсе, но был скрыт; доступ к нему можно было получить с помощью прямой ссылки.

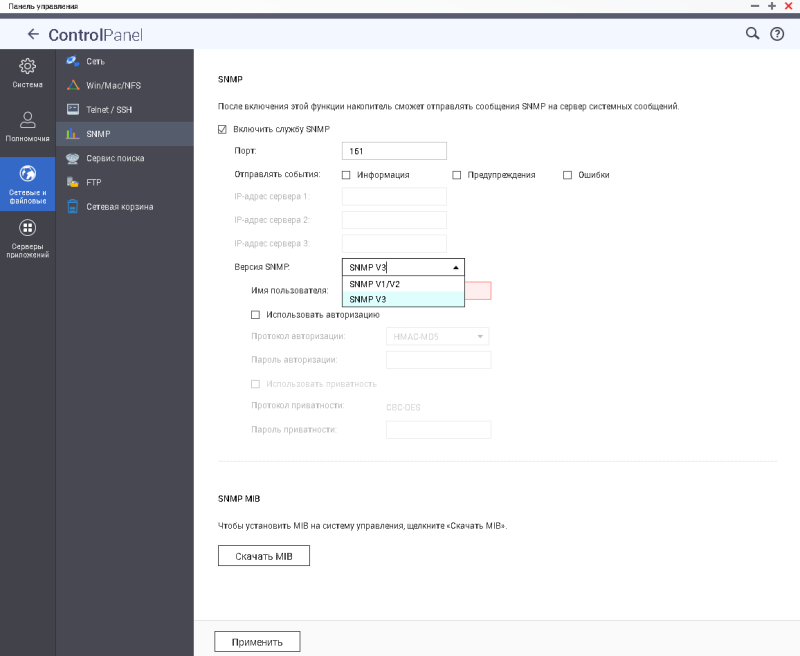

Кроме указанного пункта меню веб-интерфейс обогатился опцией настройки сетевого мониторинга (вкладка «Система» пункта меню «Администрирование»).

Но, пожалуй, самой интересной для нас опцией стало появление поддержки технологии AiMesh – теперь ASUS Lyra могут быть объединены в единую mesh-сеть со всеми остальными беспроводными маршрутизаторами ASUS (конечно же, при наличии соответствующей поддержки также и у сопрягаемого устройства).

Мы с нетерпением ждём, когда поддержка AiMesh появится в серийных версиях микропрограммного обеспечения. Пока же программное обеспечение тестируемой модели нам кажется несколько сырым, так как всё ещё происходит добавление стандартных пунктов меню, а также существует заметная разница в возможностях веб-интерфейса и мобильного приложения для смартфонов.

На этом мы заканчиваем беглое изучение возможностей веб-интерфейса и переходим к командной строке устройства. В заключение хотелось бы отметить, что нам очень не хватает здесь карты/топологии сети. Такая карта отображается в мобильном приложении, но почему-то в веб-интерфейсе она отсутствует.

Интерфейс командной строки

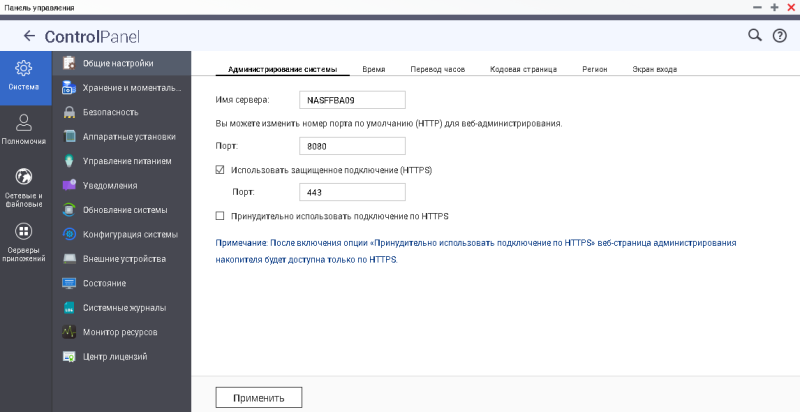

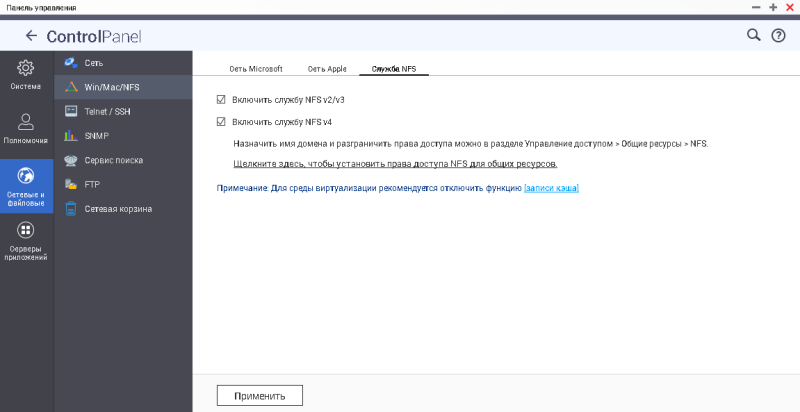

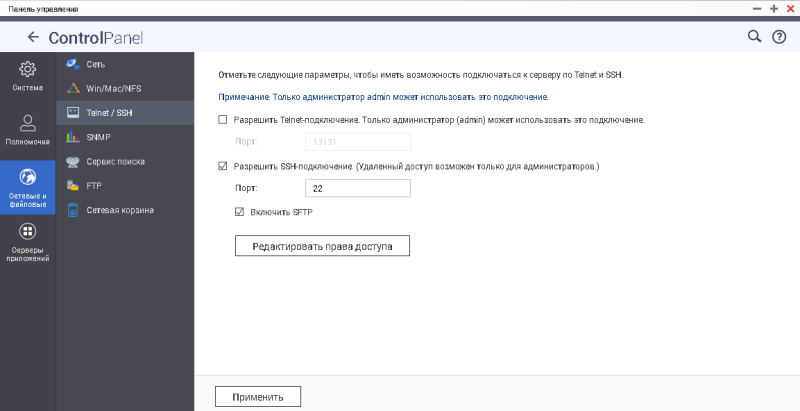

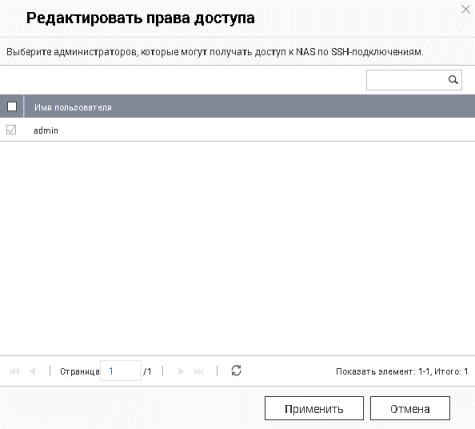

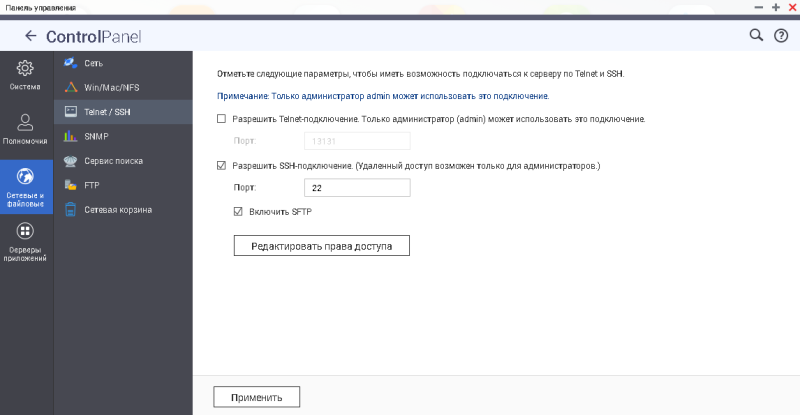

Включение/отключение доступа к командной строке производится с помощью вкладки «Система» меню «Администрирование». Указанный доступ может быть предоставлен с использованием протоколов Telnet и SSH. Конечно же, из соображений безопасности мы рекомендуем использовать последний.

Для доступа к командной строке используется та же пара логина и пароля, что и для доступа к веб-интерфейсу маршрутизатора. Микропрограммное обеспечение тестируемой модели построено на базе операционной системы Linux 3.14.77 с использованием BusyBox 1.17.4.

Lyra login: admin

Password:

admin@Lyra:/tmp/home/root# cd /

admin@Lyra:/# uname -a

Linux Lyra 3.14.77 #1 SMP PREEMPT Wed Jun 27 16:47:14 CST 2018 armv7l GNU/Linux

admin@Lyra:/# busybox

BusyBox v1.17.4 (2018-06-27 16:44:07 CST) multi-call binary.

Copyright (C) 1998-2009 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

[, [[, arp, ash, awk, basename, blkid, cat, chmod, chown, chpasswd, cmp, cp, crond, cut, date, dd, devmem, df,

dirname, dmesg, du, echo, egrep, env, ether-wake, expr, fdisk, fgrep, find, free, grep, gunzip, gzip, head,

ifconfig, insmod, ionice, kill, killall, klogd, less, ln, logger, login, ls, lsmod, md5sum, mdev, mkdir,

mke2fs, mkfs.ext2, mkfs.ext3, mknod, modprobe, more, mount, mv, netstat, nice, nohup, nslookup, pidof, ping,

ping6, printf, ps, pwd, readlink, renice, rm, rmdir, rmmod, route, sed, sh, sleep, sort, strings, swapoff,

swapon, sync, syslogd, tail, tar, telnet, telnetd, test, tftp, top, touch, tr, traceroute, traceroute6, true,

tune2fs, udhcpc, umount, uname, uptime, usleep, vconfig, vi, watch, wc, which, zcat, zcip

admin@Lyra:/#

С помощью команды ps посмотрим, какие процессы запущены на устройстве в данный момент. Утилита top отобразит данные по текущей работе запущенных процессов. Результаты работы указанных утилит мы поместили в отдельный файл.

Содержимое каталогов /bin, /sbin, /usr/bin и /usr/sbin, вместе с выводом утилиты sysinfo мы представляем в отдельном файле. Так, например, в каталоге /sbin расположена утилита tcpcheck, позволяющая проверить, открыт ли определённый TCP-порт на определённом узле.

admin@Lyra:/# tcpcheck

usage: tcpcheck [host:port]

admin@Lyra:/# tcpcheck 10 192.168.72.2:23

192.168.72.2:23 failed

admin@Lyra:/# tcpcheck 10 192.168.72.1:23

192.168.72.1:23 is alive

admin@Lyra:/#

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти. В принципе, время работы и среднюю загруженность системы также можно получить с помощью системного вызова uptime.

admin@Lyra:/# cd /proc

admin@Lyra:/proc# ls

1 1459 388 70 bw_ford_mem locks

10 1461 390 71 bw_qos_debug meminfo

10674 1462 399 72 bw_udb_mem misc

10754 1463 493 73 bw_udb_stat modules

10792 16 5 74 bw_udb_ver mounts

10822 17 54 76 bw_wbl_stat mtd

10920 18 55 7711 cmdline net

10995 19 56 779 consoles nk_policy

11 2 57 8 cpu nvram

11026 21 578 871 cpuinfo pagetypeinfo

11061 22 584 9 crypto partitions

11077 23 585 96 device-tree qrfs

11093 24 586 9803 devices scsi

11309 26 587 ath0 diskstats self

11342 27 596 ath1 driver softirqs

11439 28 6 ath2 execdomains stat

11458 2852 601 athdebug filesystems sys

11465 2855 608 athignoredfs fs sysrq-trigger

11534 2859 614 athnodefixedrate hyfi sysvipc

11615 2878 616 athrtscts interrupts timer_list

11658 2880 618 athversion iomem tty

11659 2946 619 buddyinfo ioports uptime

11663 3 621 bus ips_info version

11671 31 624 bw_app_patrol irq vmallocinfo

12 32 632 bw_cte_dump kallsyms vmstat

13 33 635 bw_cte_noti key-users wrap0

14 34 657 bw_cte_stat kmsg wrap1

14274 35 667 bw_dpi_conf kpagecount wrap2

14314 36 678 bw_drop_cnt kpageflags zoneinfo

14315 37 7 bw_ford_info loadavg

admin@Lyra:/proc# cat uptime

14214.51 52811.29

admin@Lyra:/proc# cat loadavg

0.67 0.37 0.29 1/129 7768

admin@Lyra:/proc# cat cpuinfo

processor : 0

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 1

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 2

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 3

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

Hardware : Qualcomm (Flattened Device Tree)

Revision : 0000

Serial : 0000000000000000

admin@Lyra:/proc# uptime

19:40:14 up 3:57, load average: 0.71, 0.38, 0.29

admin@Lyra:/proc#

Нельзя не упомянуть и об утилите nvram, позволяющей изменять важные параметры работы устройства. Стоит, правда, заметить, что возможности данной команды несколько отличаются от тех, что мы видели в других моделях.

admin@Lyra:/# cd /proc

admin@Lyra:/proc# ls

1 1459 388 70 bw_ford_mem locks

10 1461 390 71 bw_qos_debug meminfo

10674 1462 399 72 bw_udb_mem misc

10754 1463 493 73 bw_udb_stat modules

10792 16 5 74 bw_udb_ver mounts

10822 17 54 76 bw_wbl_stat mtd

10920 18 55 7711 cmdline net

10995 19 56 779 consoles nk_policy

11 2 57 8 cpu nvram

11026 21 578 871 cpuinfo pagetypeinfo

11061 22 584 9 crypto partitions

11077 23 585 96 device-tree qrfs

11093 24 586 9803 devices scsi

11309 26 587 ath0 diskstats self

11342 27 596 ath1 driver softirqs

11439 28 6 ath2 execdomains stat

11458 2852 601 athdebug filesystems sys

11465 2855 608 athignoredfs fs sysrq-trigger

11534 2859 614 athnodefixedrate hyfi sysvipc

11615 2878 616 athrtscts interrupts timer_list

11658 2880 618 athversion iomem tty

11659 2946 619 buddyinfo ioports uptime

11663 3 621 bus ips_info version

11671 31 624 bw_app_patrol irq vmallocinfo

12 32 632 bw_cte_dump kallsyms vmstat

13 33 635 bw_cte_noti key-users wrap0

14 34 657 bw_cte_stat kmsg wrap1

14274 35 667 bw_dpi_conf kpagecount wrap2

14314 36 678 bw_drop_cnt kpageflags zoneinfo

14315 37 7 bw_ford_info loadavg

admin@Lyra:/proc# cat uptime

14214.51 52811.29

admin@Lyra:/proc# cat loadavg

0.67 0.37 0.29 1/129 7768

admin@Lyra:/proc# cat cpuinfo

processor : 0

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 1

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 2

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

processor : 3

model name : ARMv7 Processor rev 5 (v7l)

BogoMIPS : 96.00

Features : swp half thumb fastmult vfp edsp neon vfpv3 tls vfpv4 idiva idivt vfpd32 lpae evtstrm

CPU implementer : 0x41

CPU architecture: 7

CPU variant : 0x0

CPU part : 0xc07

CPU revision : 5

Hardware : Qualcomm (Flattened Device Tree)

Revision : 0000

Serial : 0000000000000000

admin@Lyra:/proc# uptime

19:40:14 up 3:57, load average: 0.71, 0.38, 0.29

admin@Lyra:/proc#

На этом рассмотрение возможностей интерфейса командной строки завершается, перейдём к тестированию устройства.

Тестирование

Первым традиционным тестом, с которого мы начинаем данный раздел, является измерение времени загрузки устройства, под которым мы понимаем интервал времени, прошедший с момента подачи питания на оборудование до получения первого эхо-ответа по протоколу ICMP. Узел беспроводной mesh-сети ASUS Lyra загружается за 62 секунды. Мы считаем это хорошим результатом.

Также мы решили выяснить, через какое время после загрузки будут установлены отношения соседства между узлами ASUS Lyra. Mesh-сети для этого требуются дополнительные 50 секунд, таким образом суммарное время, необходимое на полную загрузку всех устройств и установление соседства составляет 112 секунд.

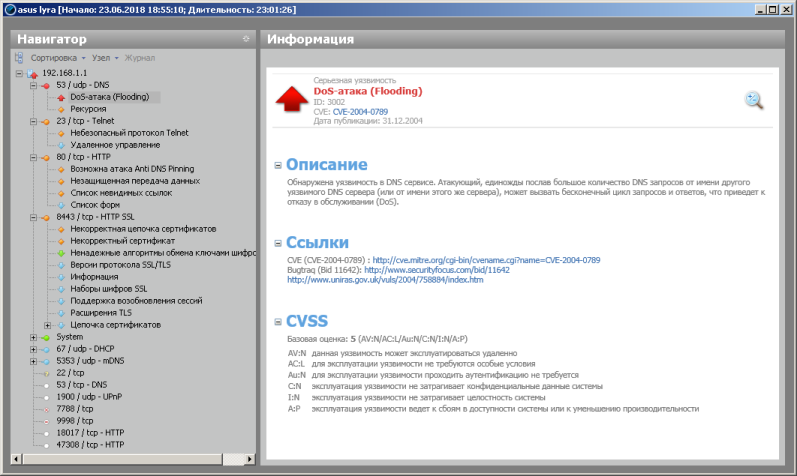

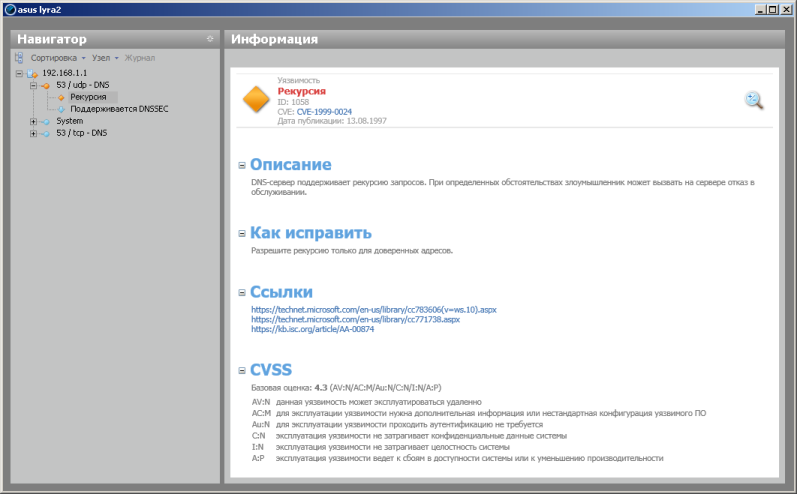

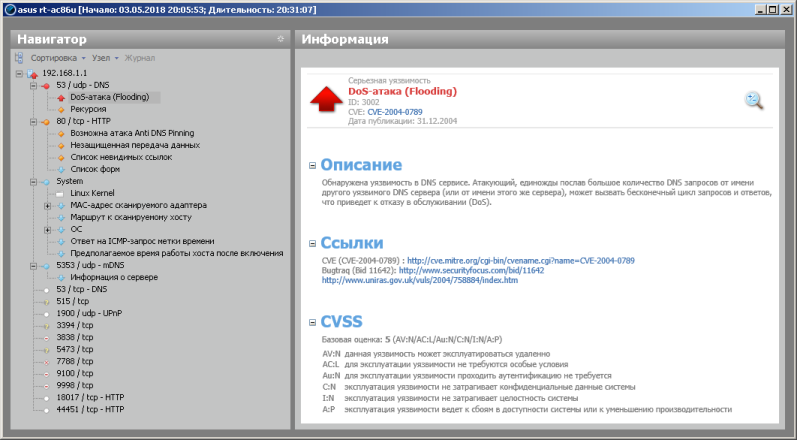

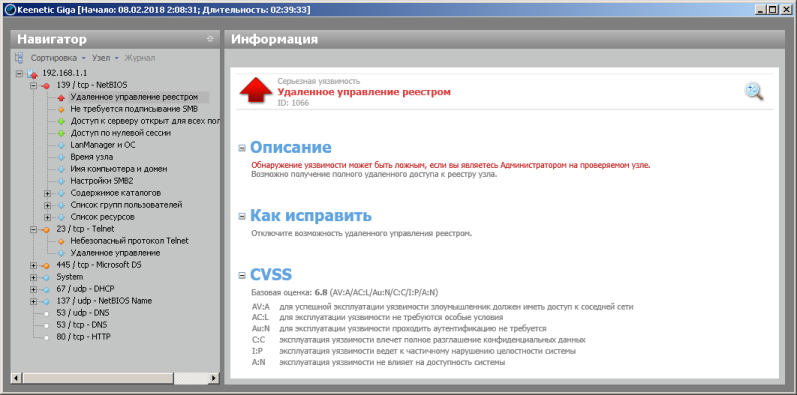

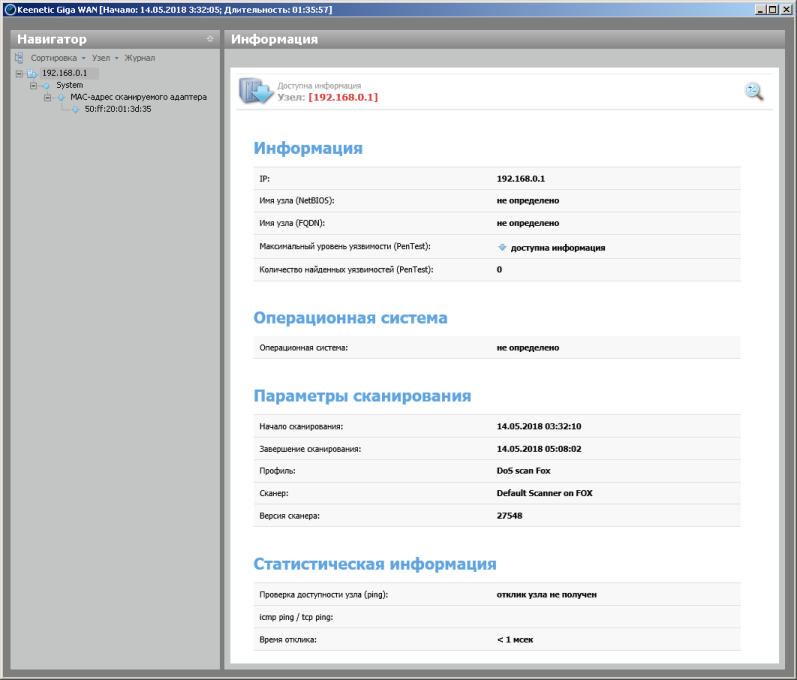

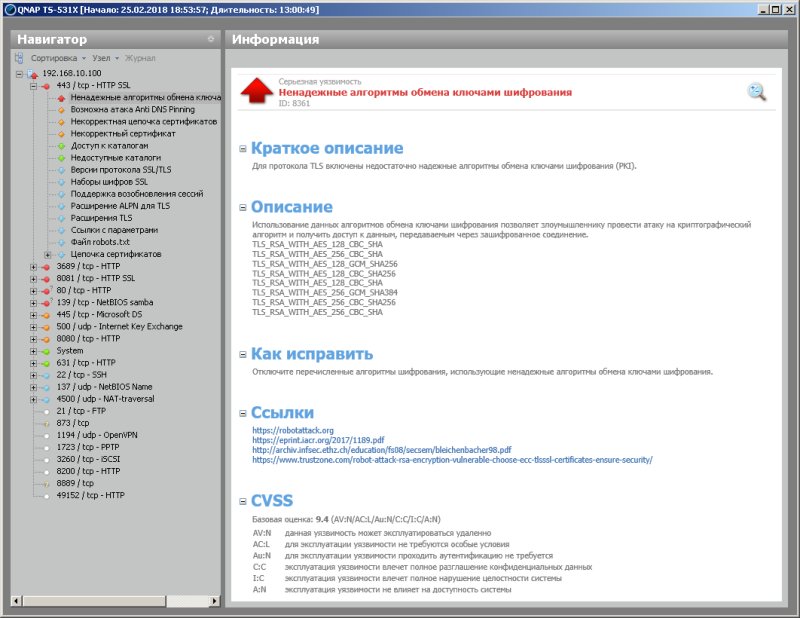

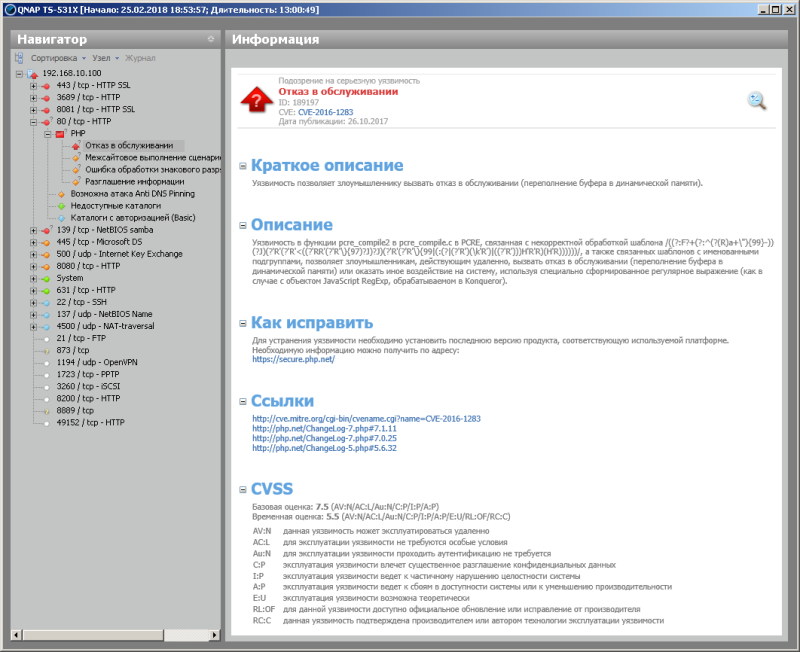

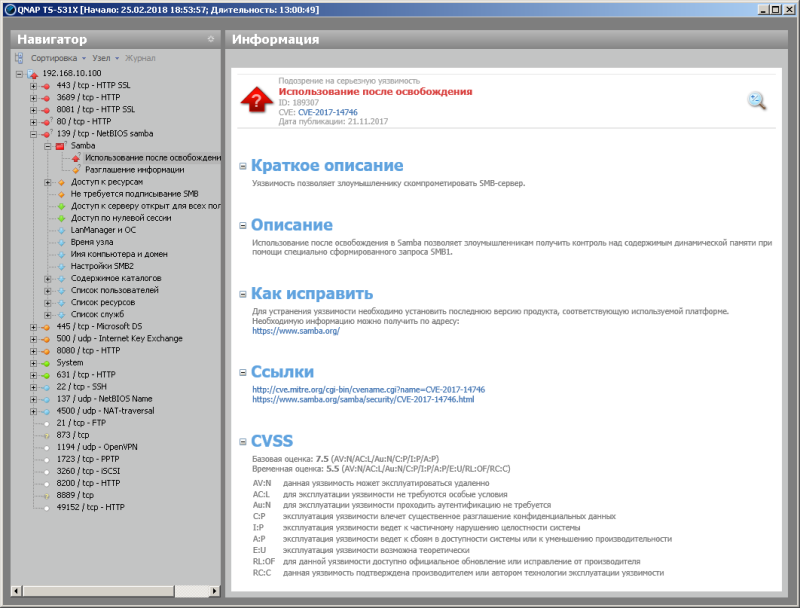

Вторым не менее традиционным тестом стала проверка защищённости устройства, производимая со стороны локальной сети утилитой Positive Technologies XSpider 7.8. Всего было обнаружено 13 открытых портов. Наиболее интересная обнаруженная информация представлена ниже. Естественно, мы сразу же сообщили об обнаруженном подозрении производителю и приступили к более внимательному изучению ситуации. Как оказалось, все беспроводные маршрутизаторы ASUS имеют два встроенных DNS-сервера: один полноценный dnsmasq и некоторая заглушка, используемая в момент пропадания доступа к глобальной сети. Маршрутизатор самостоятельно определяет наличие или отсутствие доступа в сеть Интернет и в зависимости от этого использует либо dnsmasq, либо заглушку. Наши тесты безопасности проводились при отключённом доступе к глобальной сети, поэтому все результаты, относящиеся к DNS, соответствуют поведению программы-заглушки. Стоит отметить, что данная программа применяется лишь ограниченное время и используется для перенаправления пользовательского трафика на специальную страничку, отображающую информацию о проблеме с подключением.

Мы решили повторить сканирование так, чтобы на наши запросы отвечал полноценный DNS-сервер. Результаты сканирования представлены ниже – подозрение на серьёзную уязвимость отсутствует.

Перед тем как непосредственно перейти к тестированию производительности устройства, нам бы хотелось познакомить читателей с основными параметрами использованного тестового стенда. Все измерения производились с помощью утилиты JPERF версии 2.0.2 для одного, пяти и пятнадцати одновременных TCP-подключений.

| Компонент | ПК | Ноутбук |

| Материнская плата | ASUS Maximus IX Extreme | ASUS GL753VD |

| Процессор | Intel Core i7 7700K 4 ГГц | Intel Core i7 7700HQ 2.8ГГц |

| Оперативная память | DDR4-2133 Samsung 64 Гбайта | DDR4-2400 Kingston 32 Гбайта |

| Сетевая карта | Intel X550T2 ASUS PCE-AC88 |

Realtek PCIe GBE |

| Операционная система | Windows 7 x64 SP1 | Windows 10 x64 |

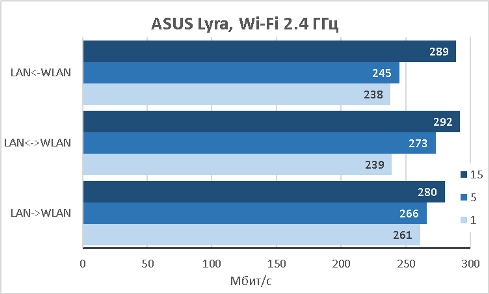

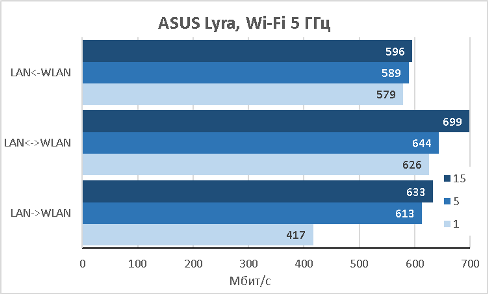

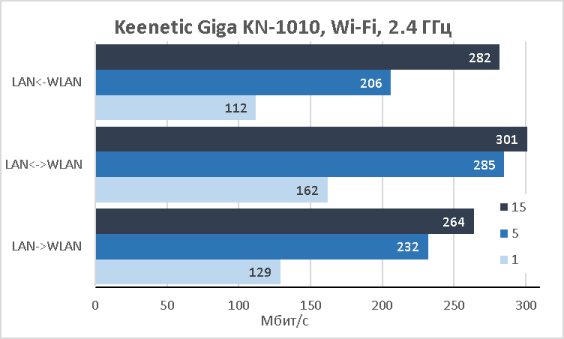

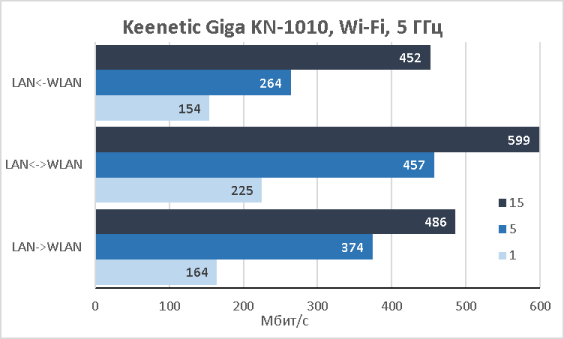

Поскольку ASUS Lyra – набор беспроводных устройств, мы решили в первую очередь произвести измерение скоростей передачи данных, доступных беспроводным пользователям, подключающимся к тестируемой модели в обоих частотных диапазонах. На наш взгляд, это вполне хорошие результаты.

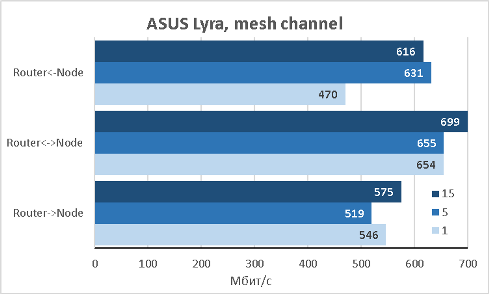

ASUS Lyra использует беспроводной канал на частоте 5 ГГц для связи между узлами беспроводной mesh-сети. Естественно, мы решили измерить производительность этого беспроводного канала. Сразу же стоит отметить, что измерения производились при относительно близком расположении устройств комплекта ASUS Lyra, таким образом, скорость, которую получат пользователи в реальных условиях, может существенно отличаться от измеренной нами.

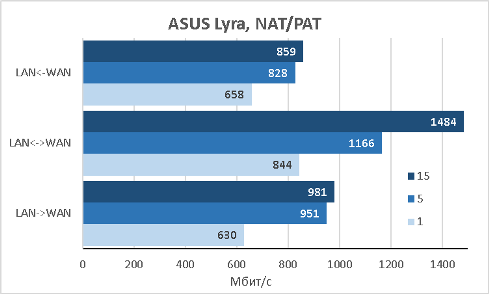

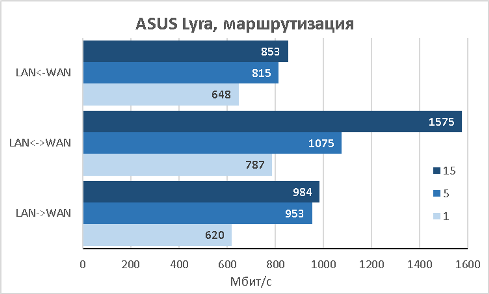

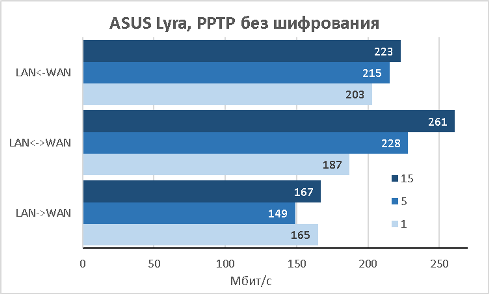

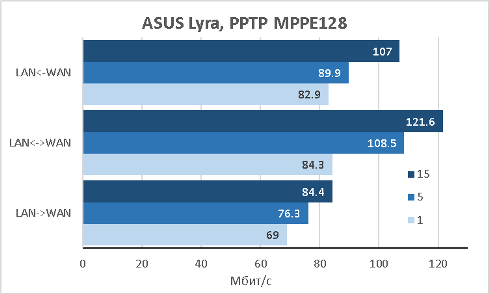

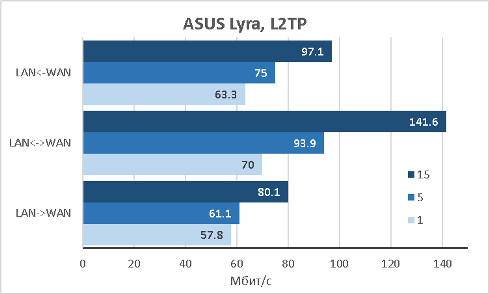

ASUS Lyra позволяет пользователям также осуществлять подключение к провайдерам. Для подключения доступны статический и динамический IP-адреса, а также туннели PPTP и L2TP. Конечно же, мы решили выяснить, с какой скоростью пользователи смогут обмениваться данными с глобальной сетью при использовании обычной маршрутизации (крайне редкий способ подключения) и маршрутизации с трансляцией (NAT/PAT).

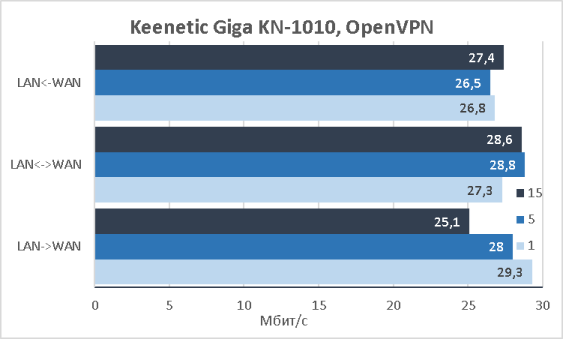

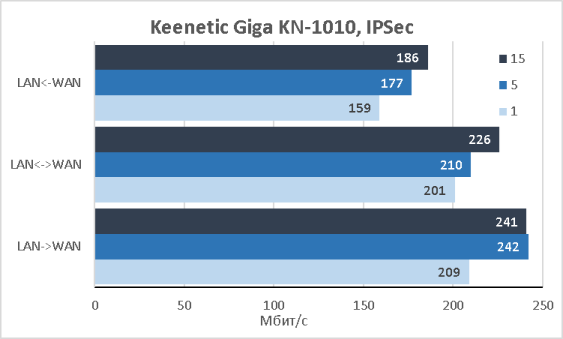

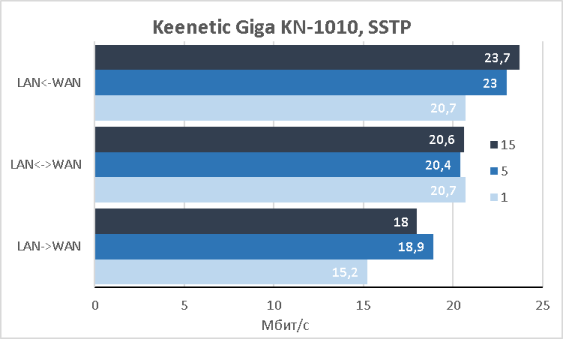

Не могли мы не измерить и скорости работы тестируемой модели с туннелями (как с шифрованием, там и без такового).

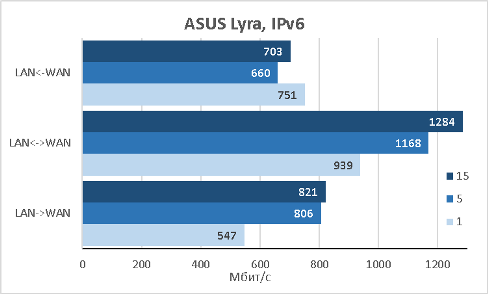

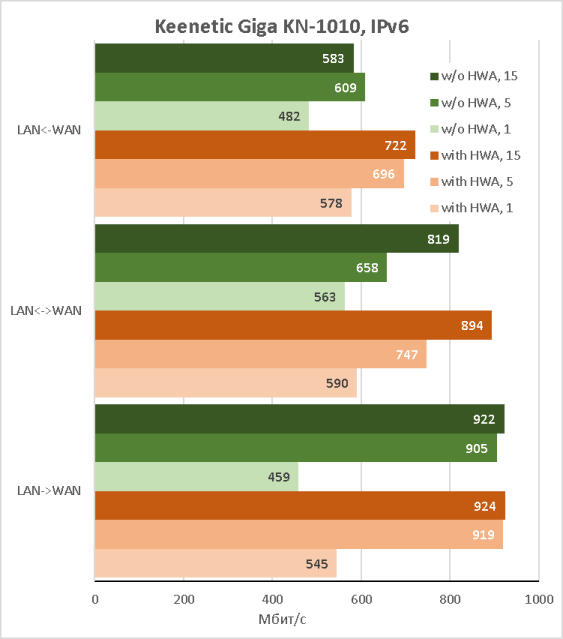

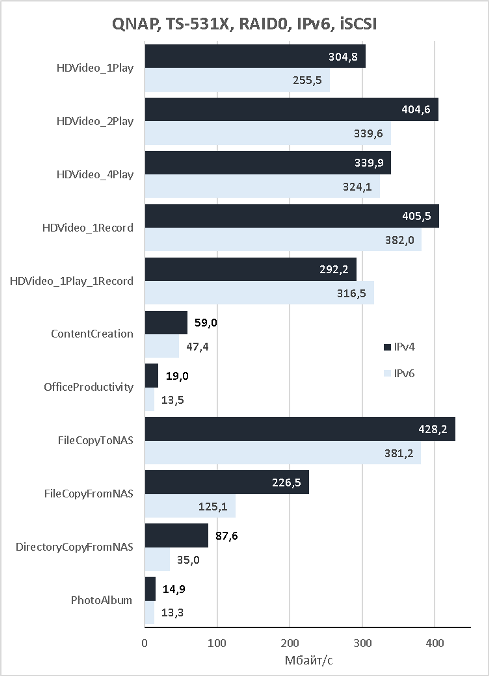

Приятным бонусом стала поддержка IPv6. Результаты измерения производительности ASUS Lyra при работе с IPv6 представлены на диаграмме ниже.

На этом мы завершаем раздел тестирования и переходим к подведению итогов.

Заключение

В целом мы остались довольны протестированным комплектом ASUS Lyra (MAP AC-2200) для создания беспроводных mesh-сетей. ASUS Lyra допускает как проводное, так и беспроводное подключение между узлами, выделяя отдельный частотный диапазон при беспроводном подключении. Всего же поддерживается три беспроводных частотных диапазона, скорости передачи в которых распределяются следующим образом: 400+867+867 Мбит/с.

Модель ASUS Lyra будет полезна в ситуациях, когда необходимо обеспечить беспроводным покрытием загородный дом или большую городскую квартиру. Беспроводная mesh-сеть на базе Lyra может состоять из нескольких узлов. Так, например, для обеспечения связью на площадях до 180 квадратных метров можно использовать один блок из комплекта. Для покрытия площадей до 370 м2 потребуется уже два блока. У нас на тестах был комплект из трёх блоков ASUS Lyra, которого бы вполне хватило для помещений общей площадью до 550 м2.

Сильные стороны ASUS Lyra перечислены ниже:

- высокая производительность устройств в обоих беспроводных диапазонах;

- поддержка IPv6;

- наличие мобильного приложения;

- поддержка технологии AiMesh;

- приемлемая цена (за комплект);

- приятный дизайн;

- поддержка технологии MU-MIMO;

- наличие встроенных VPN-клиента и сервера;

- возможность независимой работы узлов;

- наличие функций сетевой защиты пользователей;

- простота настройки.

К сожалению, мы не можем не сказать и о недостатках:

- отсутствие информации о беспроводном состоянии сети в веб-интерфейсе (хотя такая информация присутствует в мобильном приложении);

- веб-интерфейс переведён не полностью.

На момент написания обзора средняя цена на комплект беспроводных устройств ASUS Lyra в интернет-магазинах Москвы составляла 23800 рублей.

ASUS RT-AC86U

Внешний вид и аппаратная платформа

Введение

Сегодня в нашу лабораторию попал беспроводной маршрутизатор ASUS RT-AC86U, обладающий целым рядом выдающихся способностей, среди которых можно отметить поддержку MU-MIMO, AiMesh и AiProtection, адаптивный QoS. Всё это стало возможным благодаря двухъядерному процессору с поддержкой 64-битных инструкций, работающему на частоте 1.8 ГГц. Но обо всём по порядку!

Внешний вид и аппаратная платформа

Беспроводной маршрутизатор ASUS RT-AC86U имеет вертикальное исполнение и предназначен для настольного размещения. Мы уже видели ранее такую форму корпуса у сетевых устройств ASUS, например, у моделей RT-AC68U и 4G-AC55U, однако присутствуют и очевидные отличия – лицевая панель более не имеет ребристой глянцевой поверхности. Теперь поверхность лицевой панели двухцветная матовая, внешне прослеживается общий дизайн для всех игровых устройств ASUS. Итак, здесь кроме названия компании-производителя размещены световые индикаторы работы маршрутизатора, а также его проводных и беспроводных интерфейсов.

Верхняя панель несёт на себе три разъёма для подключения внешних антенн и вентиляционную решётку.

Вентиляционная решётка также присутствует и на задней панели корпуса. Кроме неё здесь находится наклейка с краткой информацией об устройстве, пять сетевых интерфейсов Gigabit Ethernet (четыре LAN и один WAN), порт USB 2.0 и порт USB 3.0, разъём для подключения питания вместе с кнопкой включения/выключения устройства, клавиша, отключающая световые индикаторы лицевой панели, а также утопленная кнопка Reset.

На одной из боковых поверхностей размещены две кнопки: WPS и включения/выключения беспроводных интерфейсов.

За поддержание оборудования в вертикальном положении отвечает специализированная подставка с прорезиненными ножками, что позволяет более удобно размещать маршрутизатор на горизонтальных поверхностях.

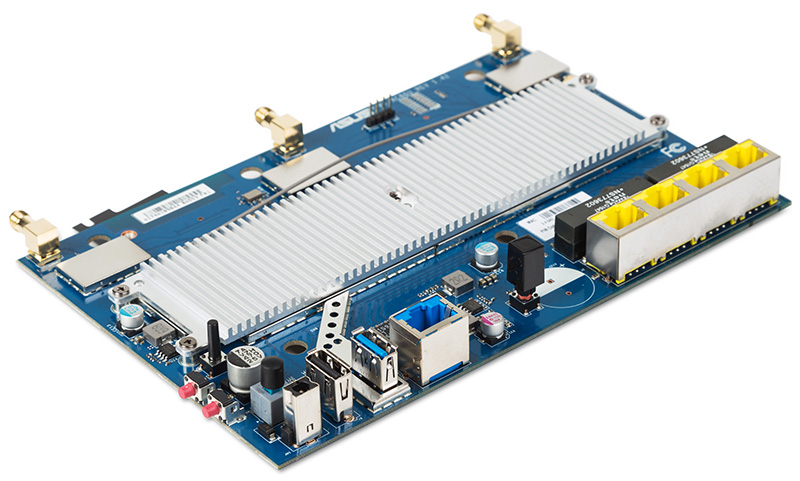

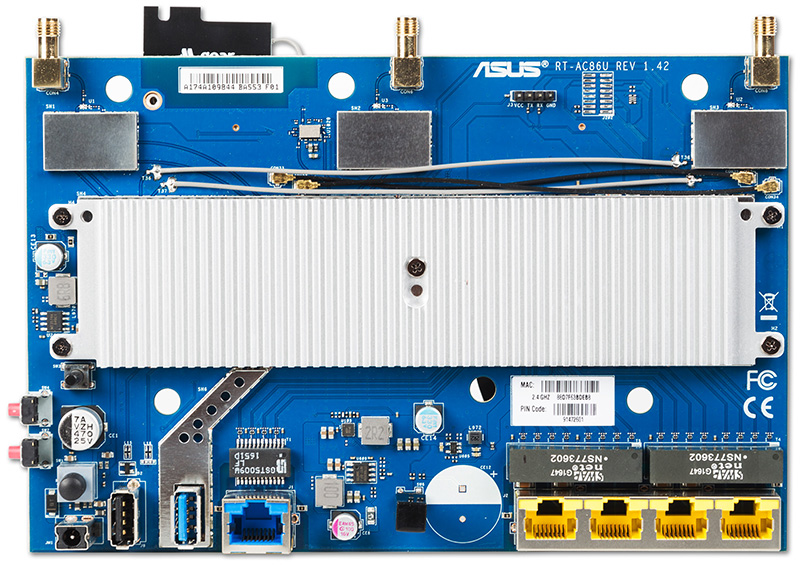

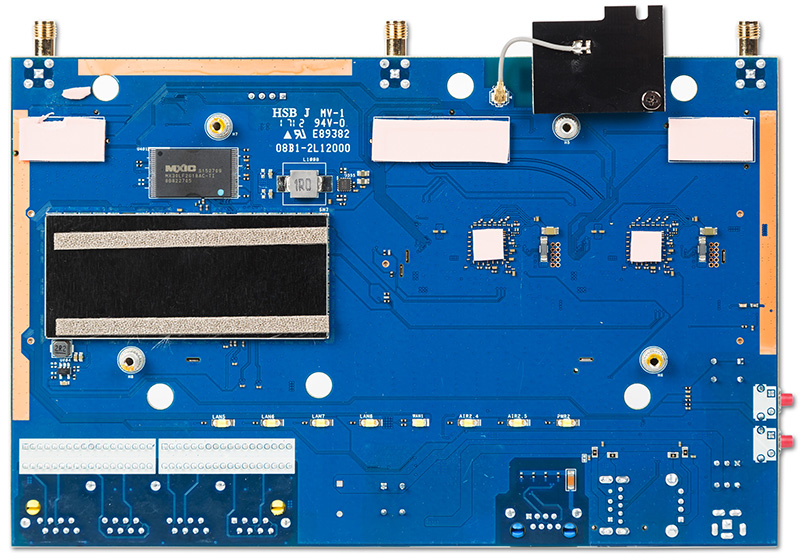

Заглянем теперь внутрь корпуса беспроводного маршрутизатора ASUS RT-AC86U, аппаратная начинка которого представлена одной текстолитовой платой цвета морской волны. Крошечную плату одной из антенн мы не считаем.

Основные элементы размещаются с обеих сторон платы, но прежде, чем мы перейдём к описанию использованных электронных компонентов, хотелось бы заметить наличие четырёх длинных антенных кабелей, соединяющих удалённые точки на плате. Должны признаться, нам такой дизайн кажется немного странным.

Под длинным радиатором на лицевой стороне платы, если её можно так назвать, расположены два защитных экрана с технологическими отверстиями, открывающими доступ для обозрения к трём чипам, расположенным под ними. Система построена на базе процессора Broadcom BCM4906, обладающего двумя ядрами, работающими на частоте 1.8 ГГц. За работу беспроводной части отвечают микросхемы Broadcom: BCM4365E и BCM4366E с антенными конфигурациями 3х3:3 и 4х4:4 соответственно. Также нельзя не упомянуть, что беспроводной маршрутизатор ASUS RT-AC86U обладает 512 Мбайт оперативной памяти на базе чипа Micron MT41K256M16TW.

С оборотной стороны доступен для обозрения модуль флеш-памяти Macronix MX30LF2G18AC, объём которого составляет 256 Мбайт. Всю оборотную сторону платы закрывает большой съёмный экран.

На этом мы завершаем рассмотрение аппаратной платформы беспроводного маршрутизатора ASUS RT-AC86U и переходим к изучению его программного обеспечения.

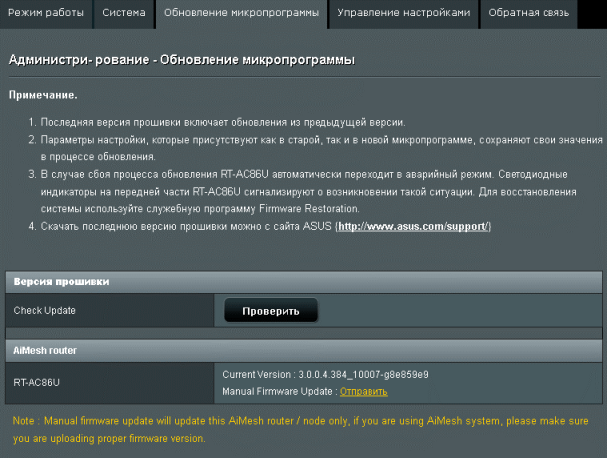

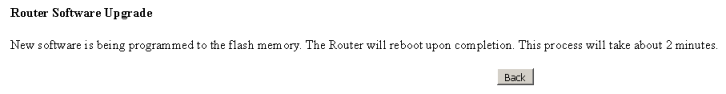

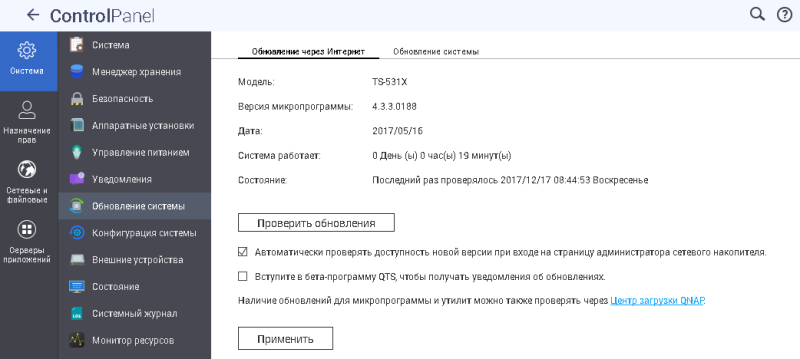

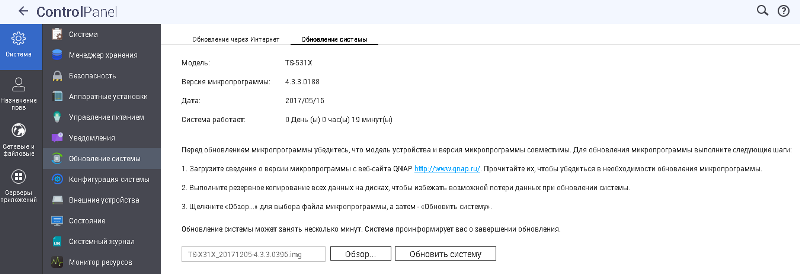

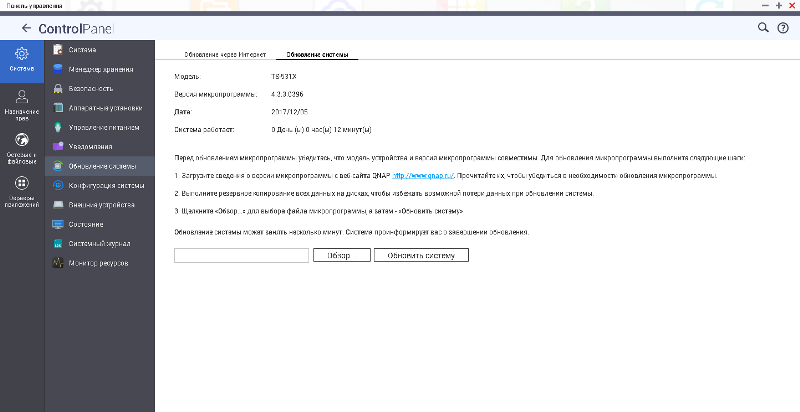

Обновление прошивки

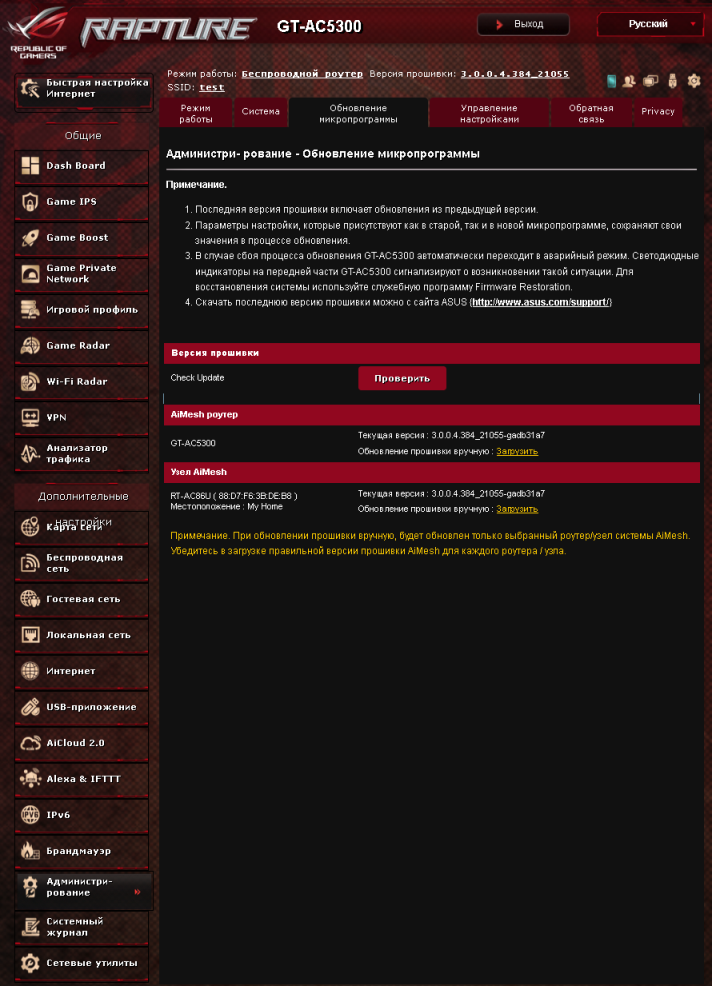

Смена версии микропрограммного обеспечения для маршрутизатора ASUS RT-AC86U производится вполне традиционным способом – с использованием вкладки «Обновление микропрограммы» меню «Администрирование» веб-интерфейса. Весь процесс занимает около трёх минут и не требует от пользователя никакой специальной квалификации. Обновление может производиться в ручном и полуавтоматическом режимах.

Убедиться в успешности обновления можно с помощью любой странички веб-интерфейса – версия прошивки отображается в заголовке рядом с режимом работы оборудования. Более детальные сведения об используемом микропрограммном обеспечении можно получить на вкладке «Обновление микропрограммы» меню «Администрирование». Справедливости ради стоит отметить, что данная страничка позволяет также выполнить обновление антивирусных сигнатур в случае, если была активирована опция AiProtection.

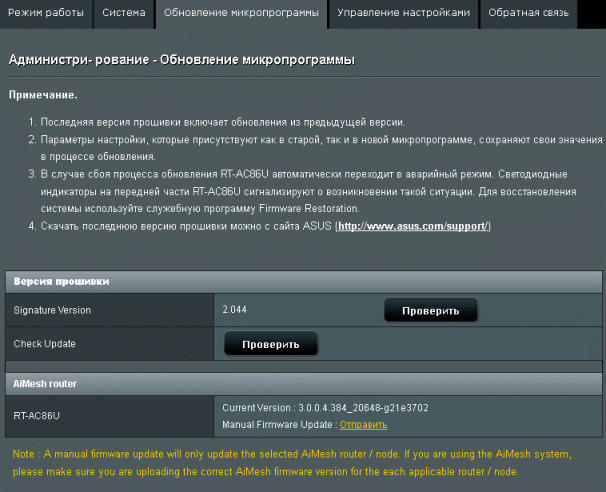

В случае, если обновление прошивки не было завершено успешно, маршрутизатор переходит в режим восстановления, опознать который можно по не горящему индикатору питания устройства. Косвенно на это также указывает значение поля TTL в возвращающихся эхо-ответах протокола ICMP. В нормальном режиме TTL=64, в режиме восстановления TTL=100.

C:\>ping 192.168.1.1

Pinging 192.168.1.1 with 32 bytes of data:

Reply from 192.168.1.1: bytes=32 time<1ms TTL=100

Reply from 192.168.1.1: bytes=32 time<1ms TTL=100

Reply from 192.168.1.1: bytes=32 time<1ms TTL=100

Reply from 192.168.1.1: bytes=32 time<1ms TTL=100

Ping statistics for 192.168.1.1:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 0ms, Maximum = 0ms, Average = 0ms

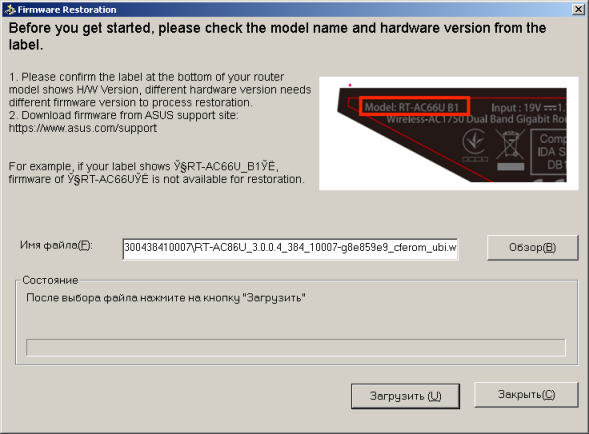

Восстановить прошивку можно с помощью специализированной утилиты Firmware Restoration, внешний вид которой несколько отличается от всего того, что мы видели раньше, однако суть, конечно же, не изменилась.

В случае, если у администратора по какой-либо причине нет возможности использовать утилиту, маршрутизатор ASUS RT-AC86U предлагает ещё один способ восстановления – встроенный в загрузчик веб-сервер, подключиться к которому можно с помощью любого современного браузера. Достаточно лишь выбрать файл с правильной прошивкой и нажать кнопку «Update Software».

На этом мы завершаем раздел, посвящённый рассмотрению вопросов, связанных с обновлением микропрограммного обеспечения, и переходим к изучению возможностей веб-интерфейса устройства.

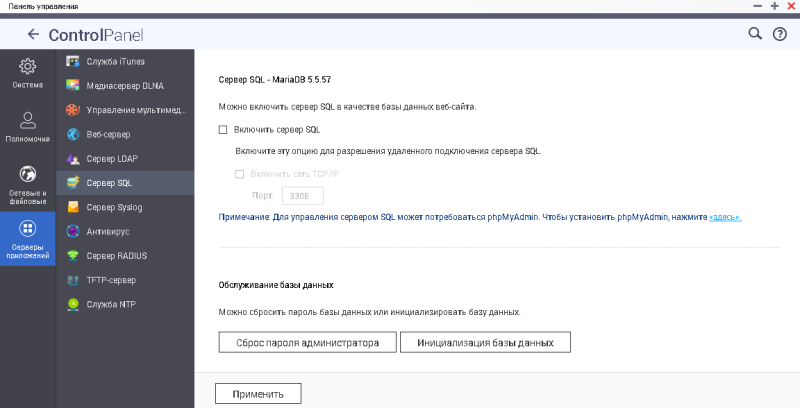

Обзор веб-интерфейса

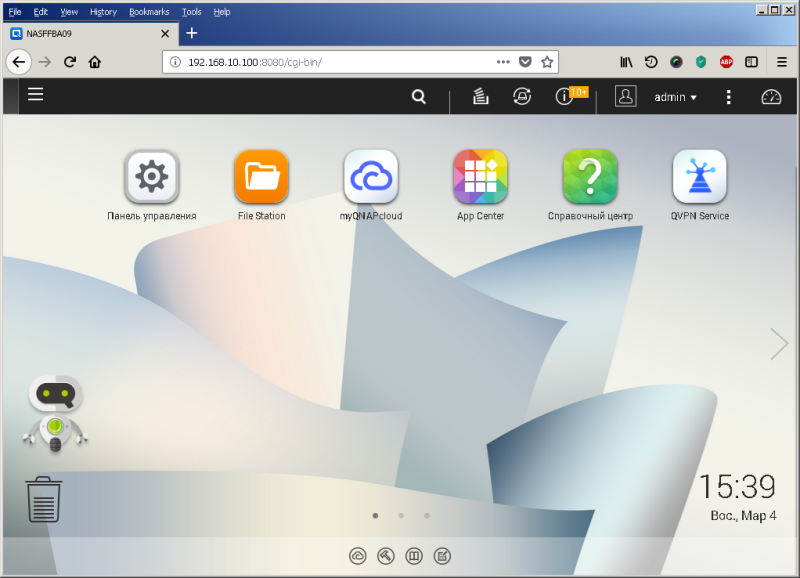

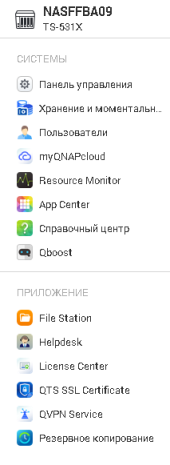

Доступ к веб-интерфейсу беспроводного маршрутизатора ASUS RT-AC86U можно получить с помощью любого современного браузера. После ввода корректных учётных данных перед администратором открывается стартовая страничка устройства. Веб-интерфейс доступен пользователям на 19 языках.

Мы не станем подробно останавливаться на всех возможностях веб-интерфейса маршрутизатора, однако расскажем о наиболее на наш взгляд интересных.

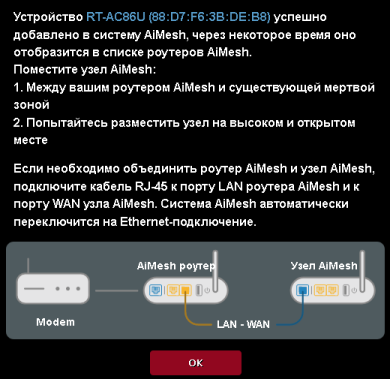

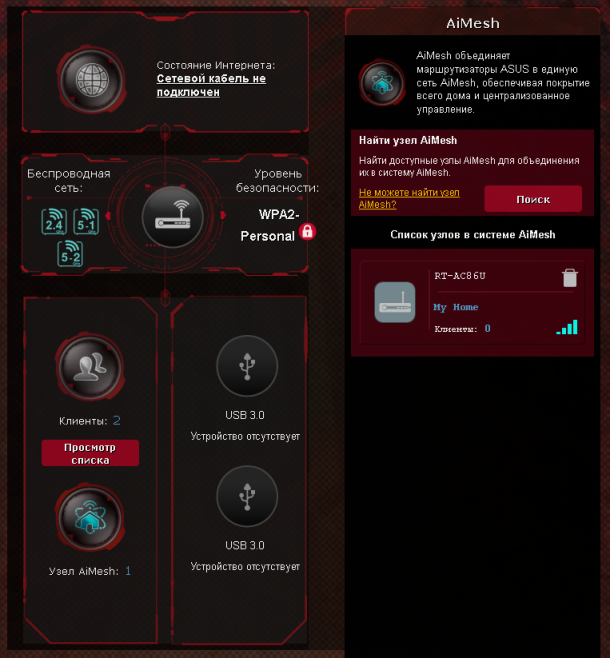

В пункте меню «Карта сети» появилась одна новая опция, которую мы не встречали ранее – «AiMesh Node», отображающая состояние беспроводной меш-сети. Использование беспроводных меш-сетей – модное сегодня направление развития беспроводных маршрутизаторов и точек доступа различных производителей. Меш-сеть позволяет обеспечить покрытие помещения беспроводной сетью без разрывов. Ранее того же можно было достичь с использованием повторителей или гибридных WDS подключений. Меш-сеть упрощает процесс развёртывания беспроводной сети.

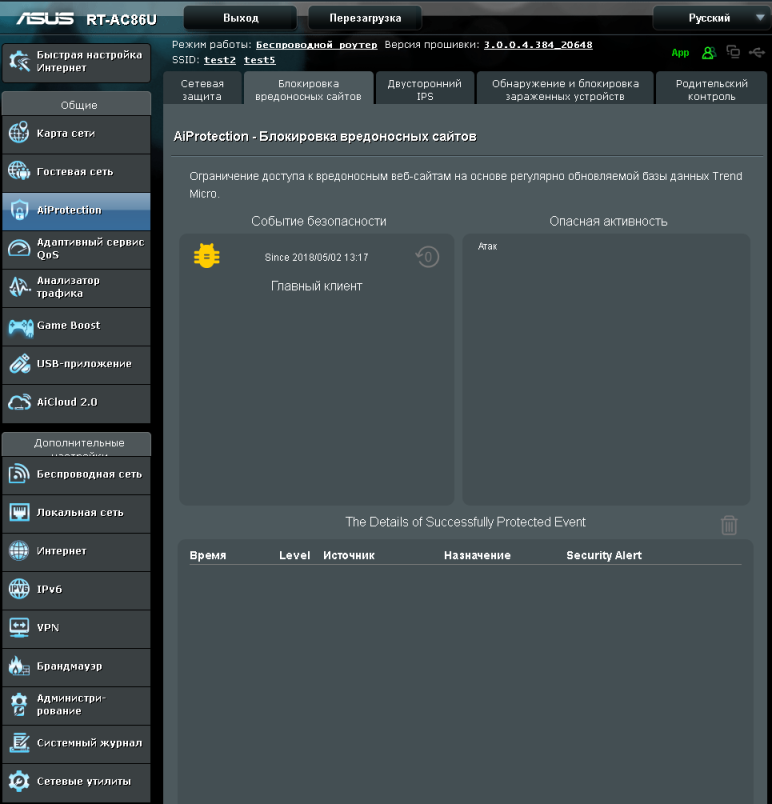

Настройка гостевых беспроводных сетей производится с помощью одноимённого пункта меню. Допускается создание до трёх гостевых сетей в каждом частотном диапазоне.

Пункт меню «AiProtection» предоставляет доступ к настройкам механизмов защиты сети и родительского контроля. Стоит отметить, что данная функциональность была в значительной степени переработана, а предоставляемые ранее возможности были расширены и углублены.

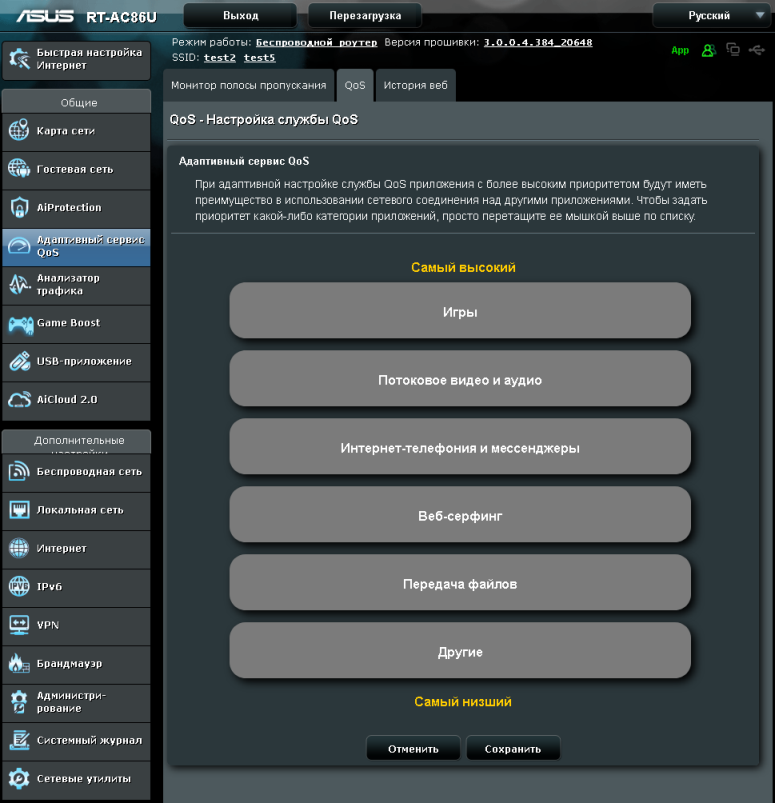

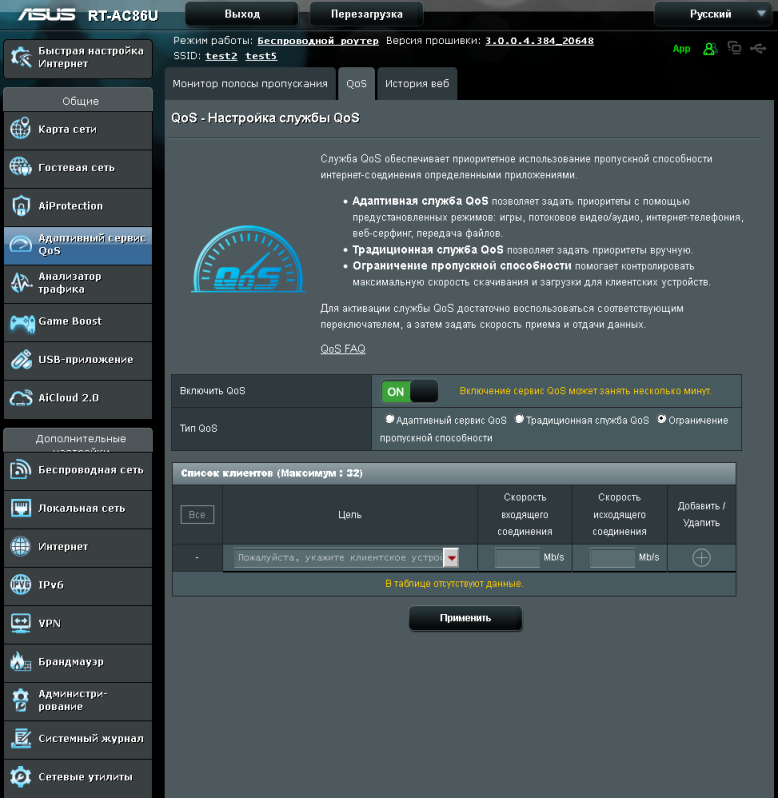

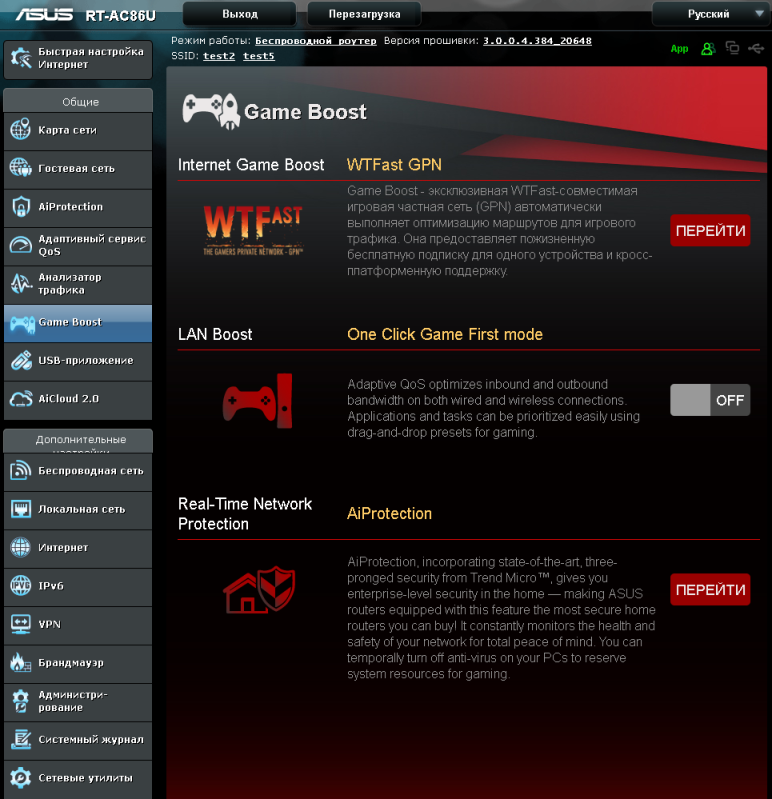

Не новая, но от того не менее полезная опция – функция обеспечения качества обслуживания (пункты меню «Адаптивный сервис QoS» и «Game Boost»).

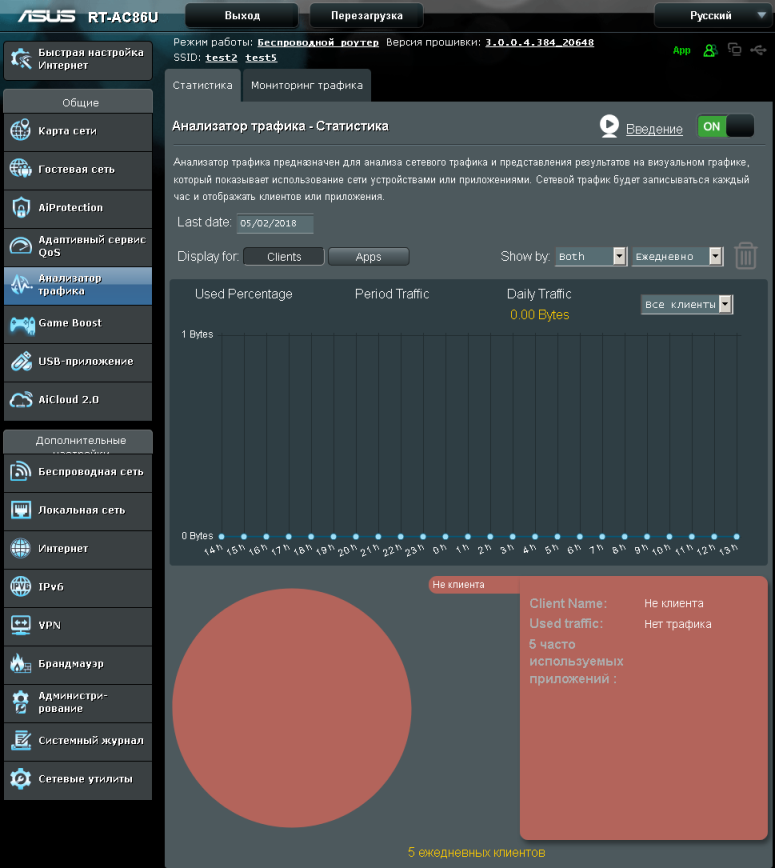

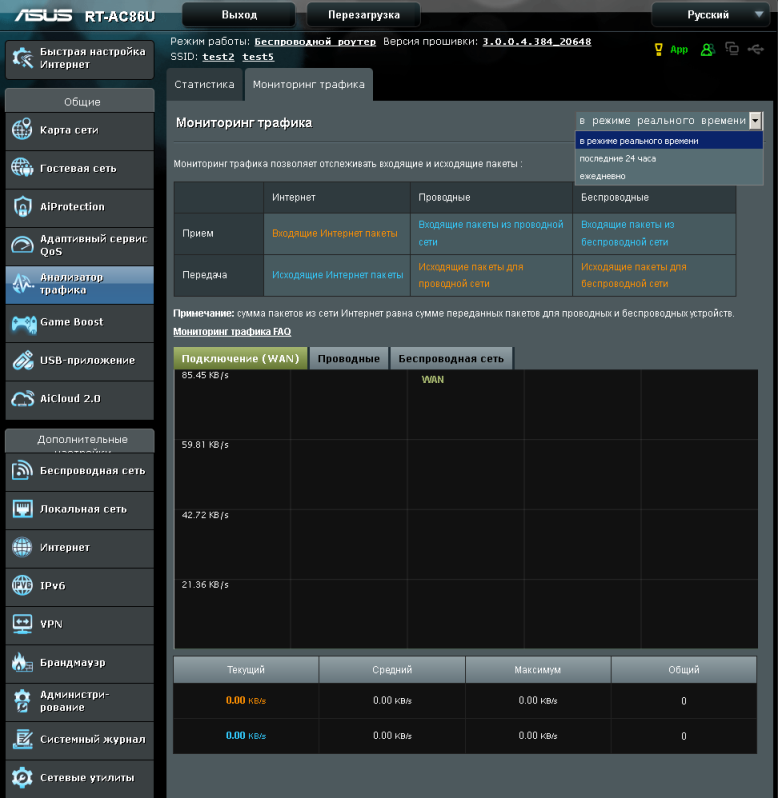

Также при анализе производительности сети может оказаться полезным пункт «Анализатор трафика», содержащий статистические сведения загрузки каналов, а также отображающий данные по загрузке в реальном времени.

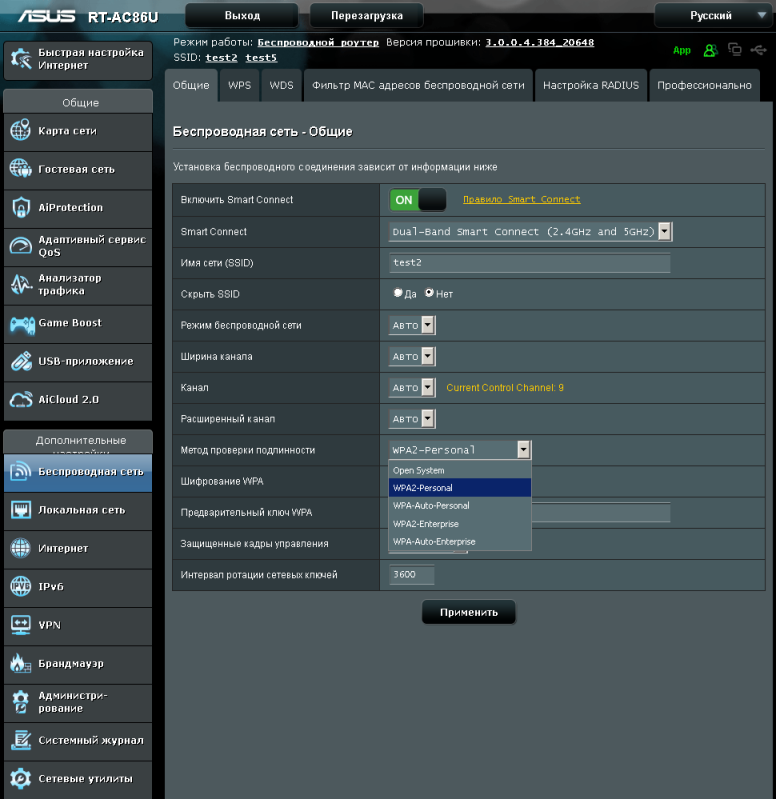

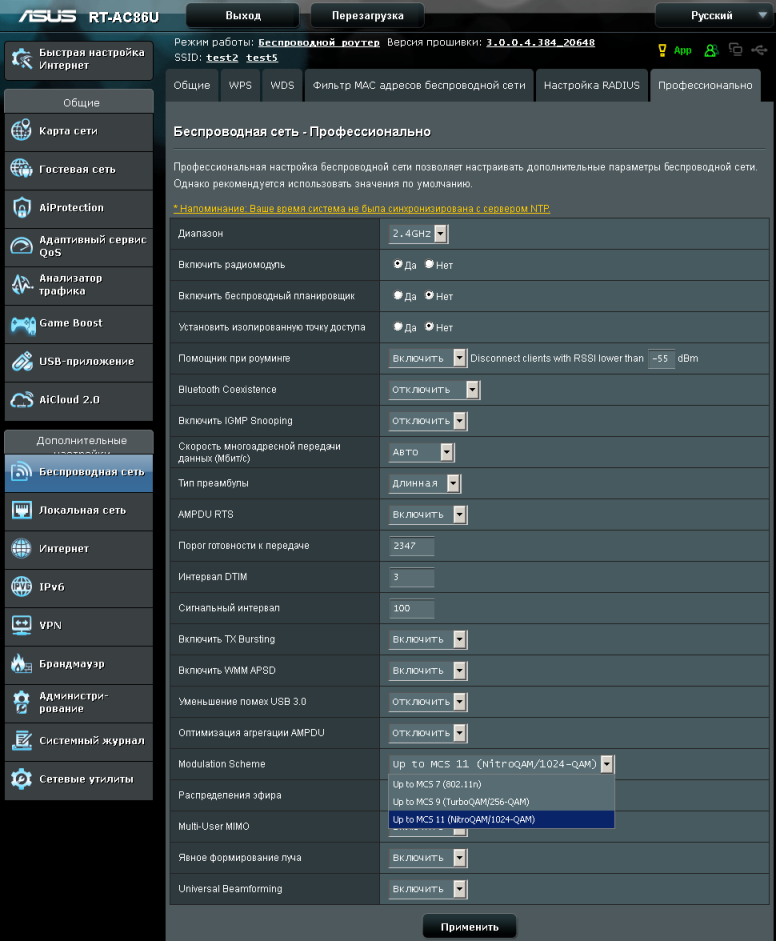

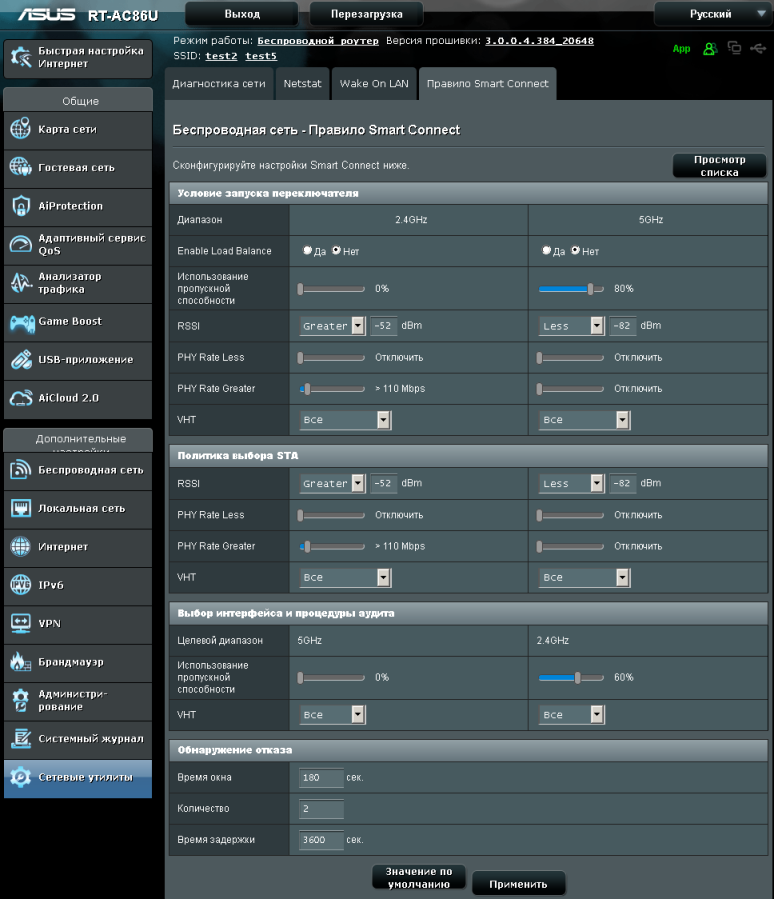

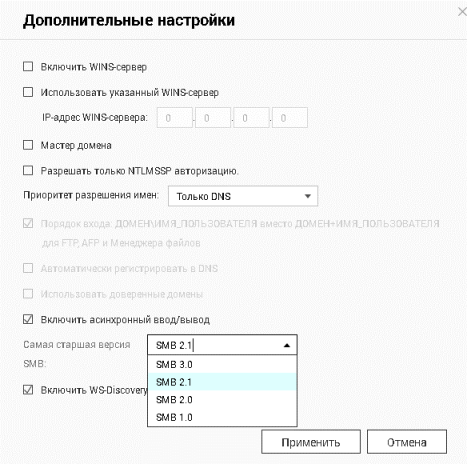

Беспроводной модуль тестируемого устройства может работать в двух режимах: обеспечивая независимое функционирование сетей в обоих частотных диапазонах и с поддержкой Smart Connect. В последнем случае маршрутизатор может использовать встроенную логику для оптимизации распределения клиентов по частотным диапазонам. Стоит, правда, отметить, что сами правила распределения представлены во вкладке «Правило Smart Connect» пункта меню «Сетевые утилиты». Все остальные вкладки меню «Беспроводная сеть» вполне типичны для беспроводного оборудования ASUS. Пожалуй, стоит лишь рассмотреть вкладку «Профессионально», с помощью которой администратор может уменьшить взаимное влияние Wi-Fi, Bluetooth и USB 3.0, выбрать применяемую модуляцию, включать или отключать механизм формирования луча, а также активировать опцию MU-MIMO, позволяющую маршрутизатору обслуживать сразу несколько беспроводных клиентов одновременно.

Вкладки пункта меню «Локальная сеть» вполне традиционны, опция включения/отключения аппаратного ускорения отсутствует, так как данное ускорение используется автоматически.

Возможности пункта меню «Интернет» нас тоже ничем новым не удивили – уже вполне стандартные для беспроводного оборудования ASUS возможности.

Любителей протокола IPv6 порадует пункт меню с одноимённым названием. Кроме статически или динамически конфигурируемых адресов интерфейсов здесь присутствует также поддержка трёх туннелей, используемых в качестве переходного решения: 6to4, 6in4 и 6rd. Также мы не могли не отметить наличие опции DHCP-PD (Prefix Delegation), о которой мы подробно рассказывали в нашей статье, посвящённой протоколу IPv6.

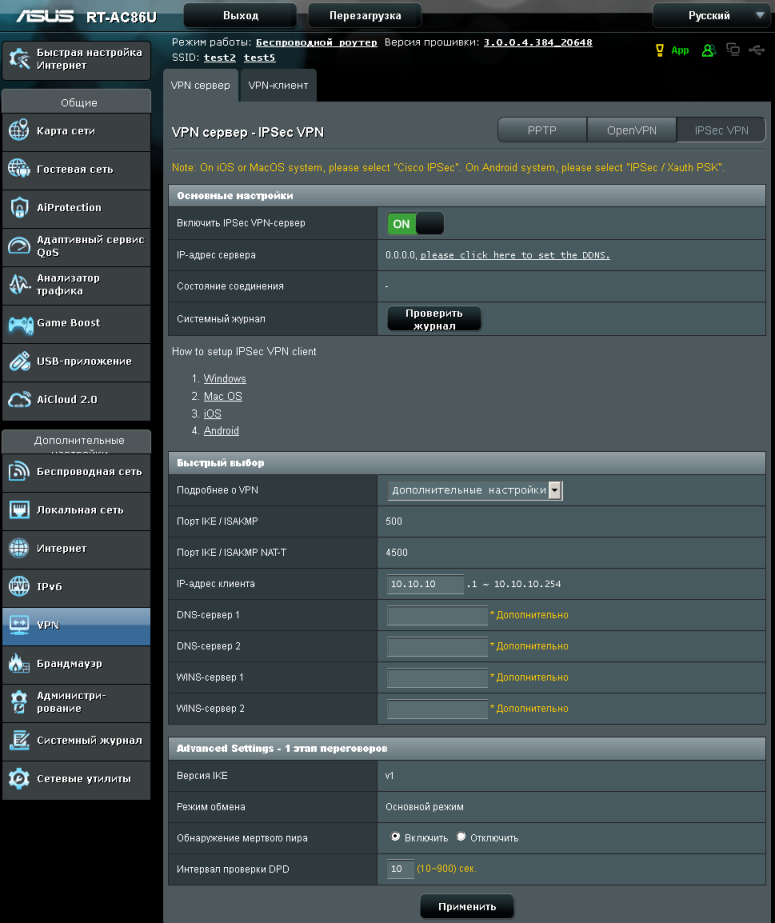

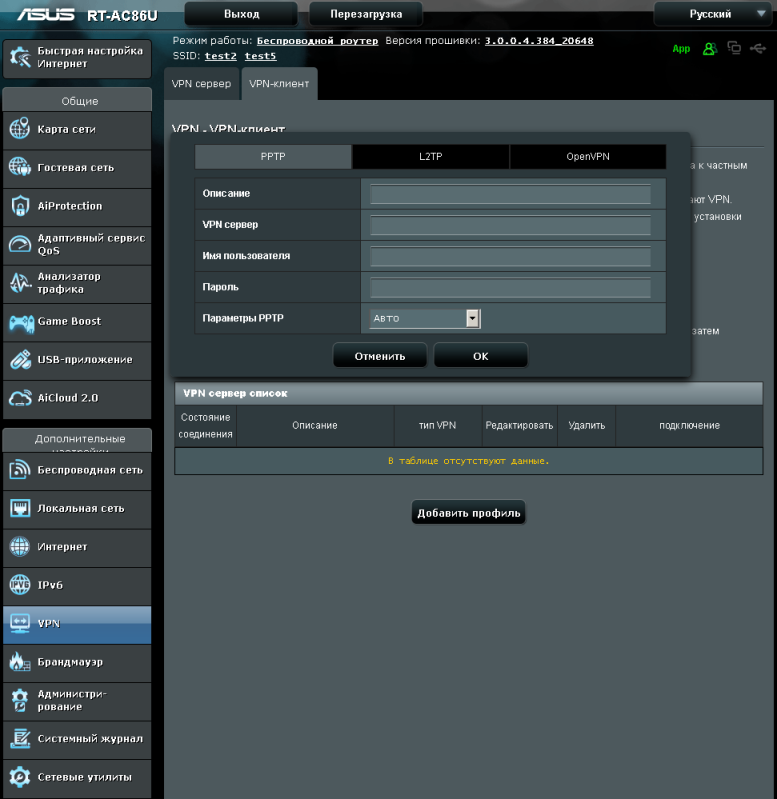

Пункт «VPN» порадовал нас появлением поддержки сервера протокола IPSec. Беспроводной маршрутизатор ASUS RT-AC86U может выступать в качестве сервера для следующих туннельных подключений: PPTP, OpenVPN и IPSec, одновременно выполняя функции клиента для PPTP, L2TP и OpenVPN подключений.

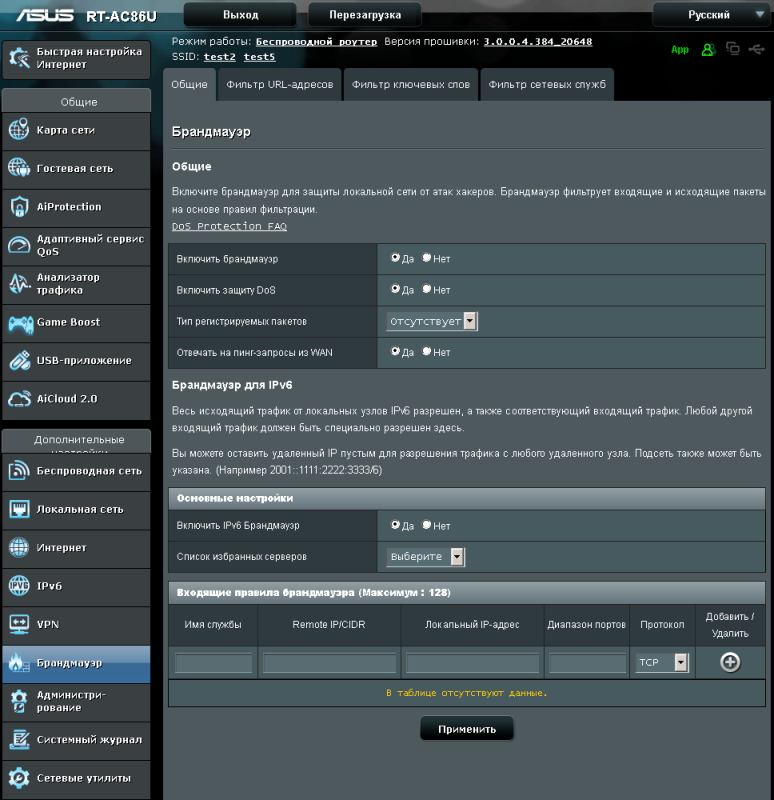

Настройки брандмауэра для IPv4 и IPv6 трафика теперь собраны на вкладке «Общие» меню «Брандмауэр». Признаться, мы несколько удивлены скупости настроек для фильтрации IPv4 трафика.

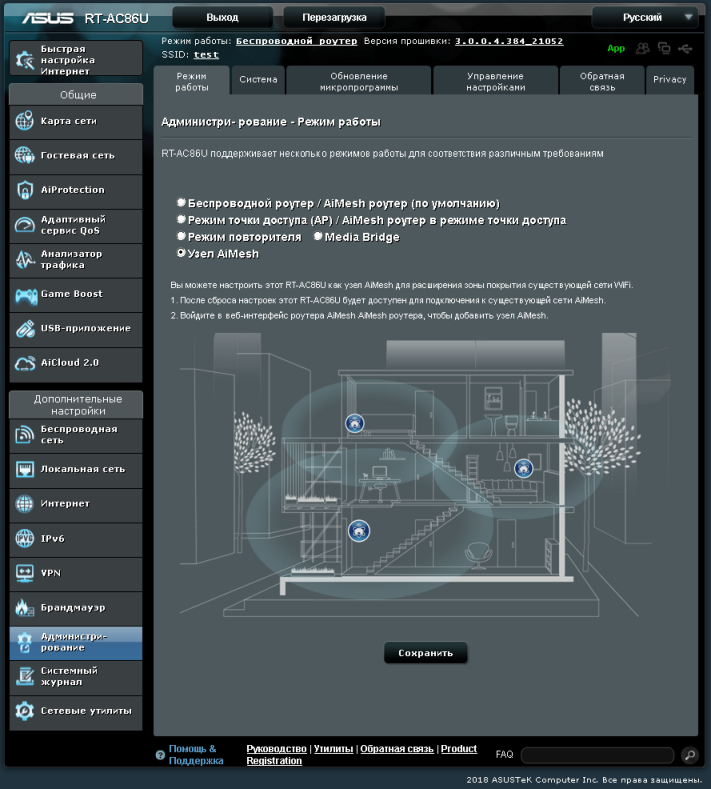

Среди доступных для выбора режимов работы устройства появился новый – AiMesh Node, в этом режиме ASUS RT-AC86U может подключаться к существующим беспроводным маршрутизаторам в режиме AiMesh Router и расширять их зону покрытия.

На этом мы завершаем беглое рассмотрение возможностей веб-интерфейса беспроводного маршрутизатора ASUS RT-AC86U и к более детальному рассмотрению технологии AiMesh.

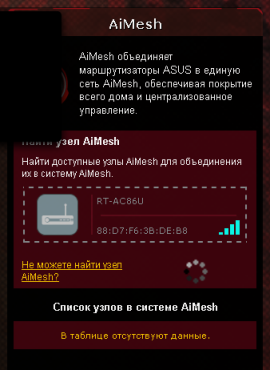

AiMesh

Меш-сети становятся всё более и более популярными в современном мире. Можно даже сказать, что в беспроводных сетях это тренд 2018 года. Попытаемся разобраться в реализации меш-сетей от ASUS. Сразу же хотелось бы отметить, что сегодня мы представим нашим читателям лишь краткий обзор реализации, без углубления в детали. Надеемся, что в одном из следующих обзоров нам удастся представить более развёрнутый обзор и тестирование беспроводного решения.

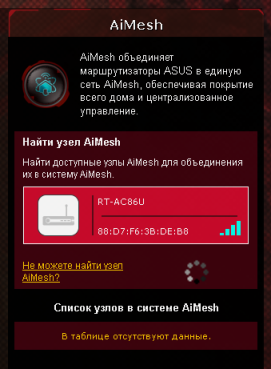

Для чего вообще нужны Mesh-сети и беспроводные решения, построенные на их основе? Ответ однозначный: для улучшения беспроводного покрытия. Современный подход к построению беспроводных сетей на базе технологий IEEE 802.11 состоит в установке некоторого количества беспроводных маршрутизаторов и точек доступа для минимизации так называемых «мёртвых зон», в которых покрытие Wi-Fi отсутствует или не стабильно. Если реализовывать предложенный подход с помощью независимых устройств, то клиенту придётся вручную или полуавтоматически переключаться между беспроводными сетями, создаваемыми разными точками доступа, выбирать SSID, к которому необходимо выполнить подключение. С помощью AiMesh администратор может объединить несколько устройств с использованием проводного или беспроводного канала так, чтобы с точки зрения клиента вся система представлялась единым целым, позволяя выполнять автоматический роуминг при перемещении клиента между зонами действия различных точек доступа. Список моделей и более подробное описание технологии можно найти на сайте производителя.

Меш-сеть состоит из беспроводного оборудования двух типов: маршрутизатора и одного или нескольких узлов, подключающихся к беспроводному маршрутизатору. ASUS RT-AC86U может выполнять обе указанные роли.

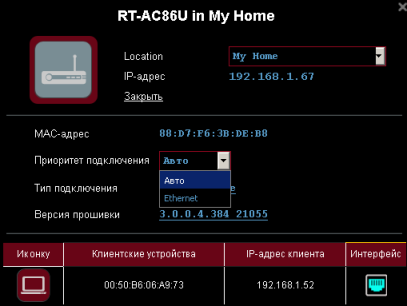

У нас в лаборатории находились два беспроводных маршрутизатора ASUS с поддержкой AiMesh: RT-AC86U и GT-AC5300. Выполнять функции центрального устройства мы решили доверить модели GT-AC5300, тогда как RT-AC86U будет использоваться в качестве узла AiMesh.

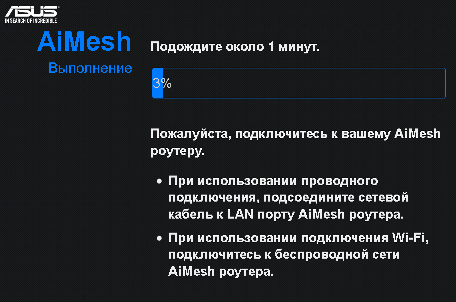

Сначала мы перевели RT-AC86U в режим работы AiMesh Node.

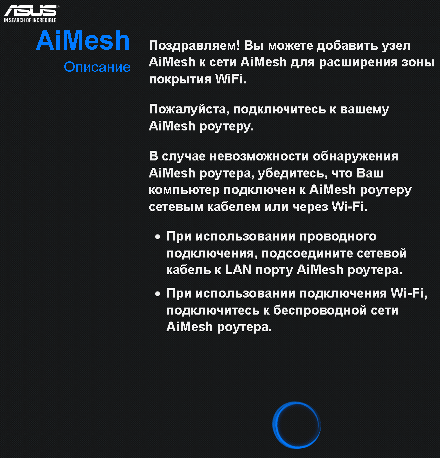

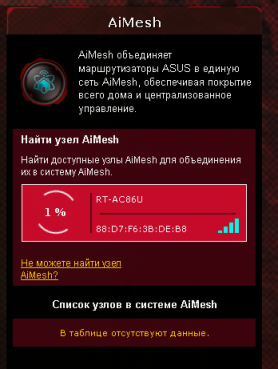

Следующим шагом является разрешение на ассоциацию со стороны маршрутизатора AiMesh. Справедливости ради стоит отметить, что выбор режима работы «Узел AiMesh» по сути сбрасывает пользовательские настройки к заводским, таким образом пользователям вовсе не обязательно производить предварительную настройку нового оборудования, которое будет использоваться как AiMesh узел, достаточно лишь распаковать, установить в требуемом месте и подключить питание. Обнаружение новых узлов AiMesh и их настройка выполняется уже с помощью беспроводного AiMesh маршрутизатора.

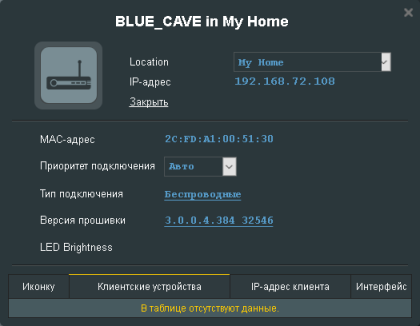

Ассоциация AiMesh узла и маршрутизатора завершена. С этого момента AiMesh узел становится недоступным для непосредственного управления.

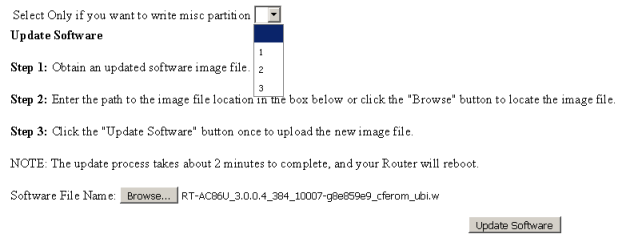

Для каждого из ассоциированных AiMesh узлов можно просмотреть краткую информацию, а также выбрать предпочитаемый способ подключения между узлом и маршрутизатором. Если существует возможность объединить все AiMesh устройства с помощью провода между собой, конечно же, мы бы рекомендовали это сделать. Во-первых, скорость передачи и надёжность подключения могут быть заметно выше, а во-вторых, не требуется дополнительного беспроводного канала для связи между маршрутизатором и узлами. Правда, в этом случае вся AiMesh сеть уже становится похожа на обычную корпоративную Wi-Fi сеть с контроллером.

Так как управление AiMesh узлами теперь производится централизованно, то и для смены версии прошивки необходимо обращаться ко вкладке «Обновление микропрограммы» пункта меню «Администрирование» AiMesh маршрутизатора.

На этом мы завершаем первое знакомство с технологией AiMesh и переходим к изучению возможностей командной строки устройства.

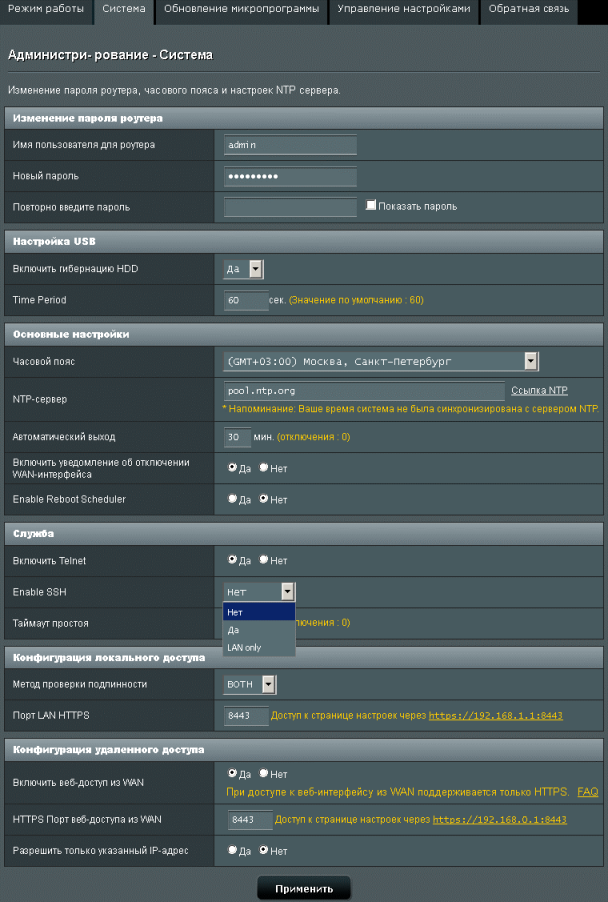

Интерфейс командной строки

Включение/отключение доступа к командной строке производится с помощью вкладки «Система» меню «Администрирование». Указанный доступ может быть предоставлен с использованием протоколов Telnet и SSH. Конечно же, из соображений безопасности мы рекомендуем использовать последний.

Для доступа к командной строке используются та же пара логина и пароля, что и для доступа к веб-интерфейсу маршрутизатора. Микропрограммное обеспечение тестируемой модели построено на базе операционной системы Linux 4.1.27 с использованием BusyBox 1.24.1.

RT-AC86U login: admin

Password:

admin@RT-AC86U:/tmp/home/root# cd /

admin@RT-AC86U:/# uname -a

Linux RT-AC86U 4.1.27 #2 SMP PREEMPT Mon Mar 26 11:31:50 CST 2018 aarch64

admin@RT-AC86U:/# busybox

BusyBox v1.24.1 (2018-03-26 10:58:36 CST) multi-call binary.

BusyBox is copyrighted by many authors between 1998-2015.

Licensed under GPLv2. See source distribution for detailed

copyright notices.

Usage: busybox [function [arguments]...]

or: busybox --list

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as.

Currently defined functions:

[, [[, add-shell, arp, arping, ash, awk, basename, bash, blkid, blockdev, cat, chmod, chown, chpasswd, chrt, clear, cmp, cp, crond, cut, date, dd, depmod, df, dirname, dmesg, du, echo, egrep,

env, ether-wake, expr, false, fatattr, fdisk, fgrep, find, flock, free, fsck, fsck.minix, fstrim, fsync, ftpget, grep, gunzip, gzip, halt, head, ifconfig, insmod, ionice, kill, killall,

klogd, less, ln, logger, login, logread, ls, lsmod, lsusb, md5sum, mdev, mkdir, mknod, mkswap, modprobe, more, mount, mv, nc, netstat, nice, nohup, nslookup, pidof, ping, ping6, poweroff,

printf, ps, pwd, pwdx, readlink, reboot, remove-shell, renice, rm, rmdir, rmmod, route, sed, setconsole, sh, sleep, smemcap, sort, strings, stty, swapoff, swapon, sync, syslogd, tail, tar,

taskset, telnetd, test, tftp, tftpd, top, touch, tr, traceroute, traceroute6, true, tty, udhcpc, umount, uname, unzip, uptime, usleep, vconfig, vi, watch, wc, which, zcat, zcip

admin@RT-AC86U:/#

С помощью команды ps посмотрим, какие процессы запущены на устройстве в данный момент. Утилита top отобразит данные по текущей работе запущенных процессов. Результаты работы указанных утилит мы поместили в отдельный файл.

Содержимое каталогов /bin, /sbin, /usr/bin и /usr/sbin, вместе с выводом утилиты sysinfo мы представляем в отдельном файле. Так, например, в каталоге /sbin расположена утилита tcpcheck, позволяющая проверить, открыт ли определённый TCP-порт на определённом узле.

admin@RT-AC86U:/# tcpcheck

usage: tcpcheck [host:port]

admin@RT-AC86U:/# tcpcheck 10 192.168.1.3:23

192.168.1.3:23 failed

admin@RT-AC86U:/# tcpcheck 10 192.168.1.1:23

192.168.1.1:23 is alive

admin@RT-AC86U:/#

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти. В принципе, время работы и среднюю загруженность системы также можно получить с помощью системного вызова uptime.

admin@RT-AC86U:/# cd /proc

admin@RT-AC86U:/proc# ls

1 1179 16 22 4 58 736 777 805 bus fcache led scsi tty

10 1199 167 2283 49 588 737 779 838 cmdline filesystems loadavg self uptime

1007 12 17 23 5 59 738 781 879 config.gz fs locks slabinfo version

1015 1200 18 24 52 592 745 789 881 consoles interrupts meminfo socinfo vmallocinfo

1018 13 19 25 53 6 752 791 9 cpuinfo iomem misc softirqs vmstat

1022 1348 2 26 54 656 758 792 990 crypto ioports modules stat wfd

1025 1350 201 27 56 678 761 793 994 device-tree irq mounts swaps zoneinfo

1026 14 205 28 565 679 763 794 997 devices kallsyms mtd sys

11 15 206 282 566 691 765 796 998 diskstats kcore net sysrq-trigger

1131 1511 21 295 57 693 766 797 bcmlog driver kmsg nvram sysvipc

1139 1512 2116 3 571 7 767 8 brcm emf kpagecount pagetypeinfo thread-self

1176 1513 214 317 572 731 768 803 buddyinfo execdomains kpageflags partitions timer_list

admin@RT-AC86U:/proc# cat uptime

4342.18 8641.86

admin@RT-AC86U:/proc# cat loadavg

3.50 3.70 3.65 1/125 2289

admin@RT-AC86U:/proc# cat cpuinfo

processor : 0

BogoMIPS : 100.00

Features : fp asimd evtstrm aes pmull sha1 sha2 crc32

CPU implementer : 0x42

CPU architecture: 8

CPU variant : 0x0

CPU part : 0x100

CPU revision : 0

processor : 1

BogoMIPS : 100.00

Features : fp asimd evtstrm aes pmull sha1 sha2 crc32

CPU implementer : 0x42

CPU architecture: 8

CPU variant : 0x0

CPU part : 0x100

CPU revision : 0

admin@RT-AC86U:/proc# cat socinfo

SoC Name :BCM4906

Revision :A0

admin@RT-AC86U:/proc# uptime

04:13:03 up 1:13, load average: 3.04, 3.58, 3.60

admin@RT-AC86U:/proc#

Нельзя не упомянуть и об утилите nvram, позволяющей изменять важные параметры работы устройства. Стоит, правда, заметить, что возможности данной команды несколько отличаются от тех, что мы видели в других моделях.

admin@RT-AC86U:/proc# nvram

usage:

nvram [get] :get nvram value

[set name=value] :set name with value

[unset name] :remove nvram entry

[show] :show all nvrams

[dump] :show all nvrams tuples

[setflag bit=value] :set bit value

[getflag bit] :get bit value

[save] :save nvram to a file

[restore] :restore nvram from saved file

[erase] :erase nvram partition

[commit [restart]] :save nvram [optional] to restart wlan

[kernelset] :populate nvram from kernel configuration file

[save_ap] :save ap mode nvram to a file

[save_rp_2g] :save 2.4GHz repeater mode nvram to a file

[save_rp_5g] :save 5GHz repeater mode nvram to a file

[save_rp_5g2] :save 5GHz high band repeater mode nvram to a file [triband]

[fb_save file] :save the romfile for feedback

admin@RT-AC86U:/proc# nvram show | grep admin

size: 54542 bytes (76530 left)

acc_list=admin>adminpassword

acc_webdavproxy=admin>10

http_username=admin

admin@RT-AC86U:/proc#

Так, например, с помощью утилиты nvram можно отключить протокол STP на LAN-портах маршрутизатора RT-AC86U.

admin@RT-AC86U:/proc# nvram show | grep stp

lan1_stp=1

lan_stp=1

size: 54542 bytes (76530 left)

admin@RT-AC86U:/proc# nvram set lan_stp=0

admin@RT-AC86U:/proc# nvram commit

admin@RT-AC86U:/proc# nvram show | grep stp

lan1_stp=1

lan_stp=0

size: 54542 bytes (76530 left)

admin@RT-AC86U:/proc# reboot

На этом рассмотрение возможностей интерфейса командной строки завершается, перейдём к тестированию устройства.

Тестирование

Традиционно раздел тестирования мы начинаем с установления времени загрузки оборудования, под которым понимается интервал времени между моментом подачи питания на устройство и до получения первого эхо-ответа по протоколу ICMP. Беспроводной маршрутизатор ASUS RT-AC86U загружается за 72 секунды. Мы считаем это нормальным результатом.

Вторым не менее традиционным тестом стала проверка защищённости устройства, выполняемая с помощью сканера сетевой безопасности Positive Technologies XSpider 7.8. Всего было обнаружено 14 открытых портов. Наиболее интересная информация представлена ниже. Естественно, мы сразу же сообщили об обнаруженном подозрении производителю. По официальному заявлению, полученному от представителей ASUS, беспроводной маршрутизатор RT-AC86U использует DNS-сервер, не подверженный уязвимости CVE-2004-0789, и данное срабатывание сканера ошибочно.

Перед тем, как непосредственно перейти к тестам производительности, нам хотелось бы познакомить читателей с основными параметрами тестового стенда.

| Компонент | ПК | Ноутбук |

| Материнская плата | ASUS Maximus IX Extreme | ASUS GL753VD |

| Процессор | Intel Core i7 7700K 4 ГГц | Intel Core i7 7700HQ 2.8ГГц |

| Оперативная память | DDR4-2133 Samsung 64 Гбайта | DDR4-2400 Hyundai 8 Гбайт |

| Сетевая карта | Intel X550T2 ASUS PCE-AC88 |

Realtek PCIe GBE |

| Операционная система | Windows 7 x64 SP1 | Windows 10 x64 |

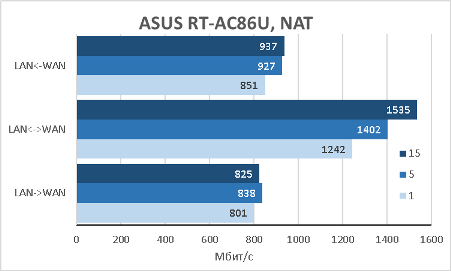

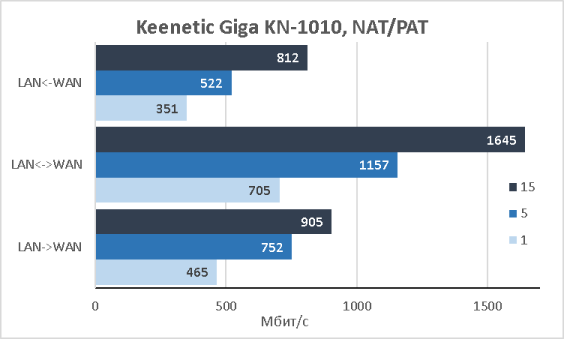

Первым в череде тестов производительности стало измерение скоростей передачи пользовательских данных при выполнении устройством маршрутизации с NAT/PAT. Измерения производились для 1, 5 и 15 одновременных сессий TCP с увеличенным размером окна до 100 Мбайт. В качестве измерительного инструмента использовалась утилита JPERF версии 2.0.2. Результаты измерений представлены на диаграмме ниже.

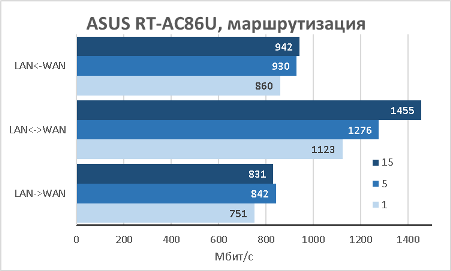

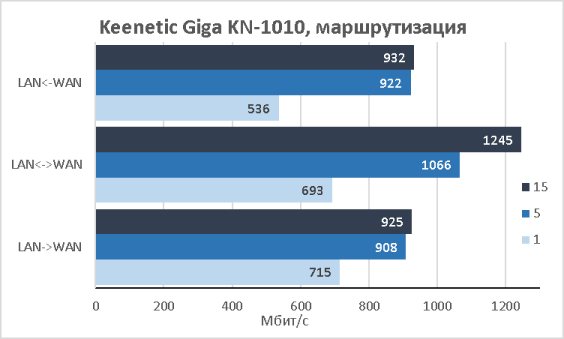

Мы отключили NAT/PAT трансляции и проверили производительность устройства при выполнении обычной маршрутизации трафика IPv4.

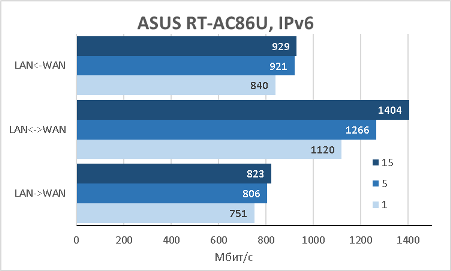

Не могли мы обойти стороной и работу маршрутизатора с трафиком IPv6.

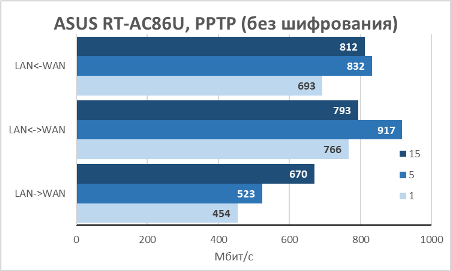

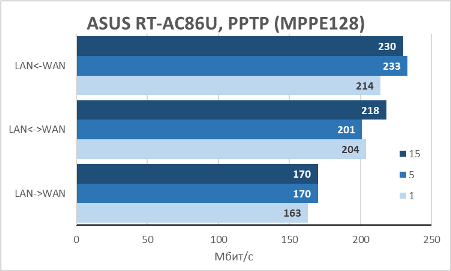

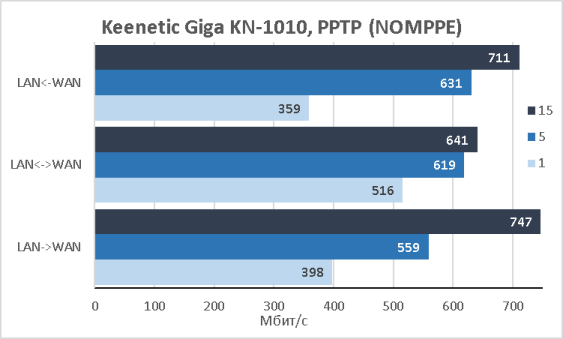

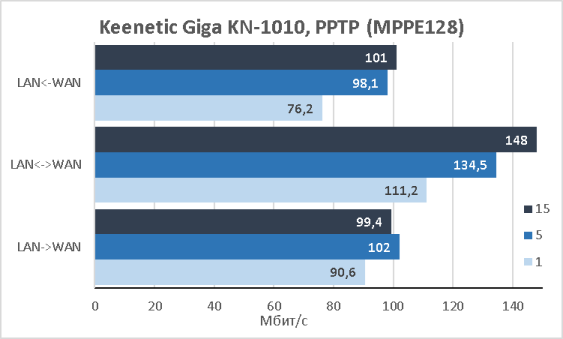

Беспроводной маршрутизатор ASUS RT-AC86U поддерживает большое количество различных туннельных подключений, часть из которых используется для подключения к провайдеру или удалённым сетям, остальные же могут применяться для обеспечения удалённых подключений к самому устройству. Конечно же, мы выяснили, какие максимальные скорости могут быть доступны при выборе того или иного туннельного подключения. Начать мы решили с распространённого в среде Windows-пользователей туннельного протокола – PPTP. Измерения проводились при включении шифрования и без такового.

Должны заметить, полученные скорости нас впечатлили.

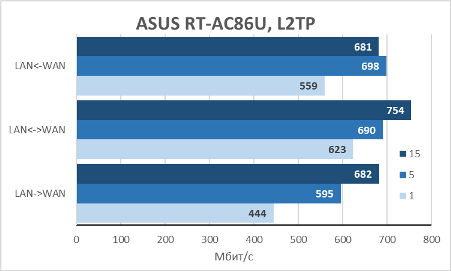

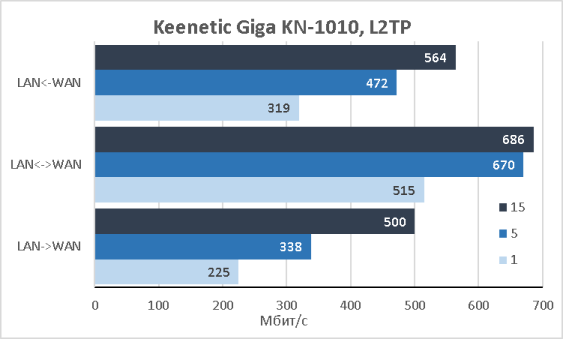

Следующим на очереди стало туннельное подключение с помощью протокола L2TP. Результаты измерений оказались сравнимыми с подключением PPTP без шифрования.

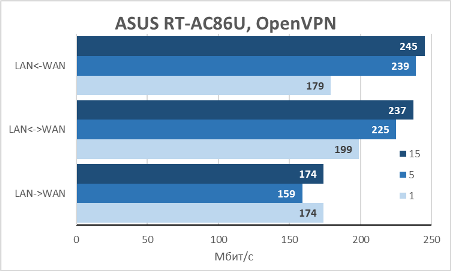

В последние годы всё большую популярность набирает подключение к удалённым сетям с помощью протокола OpenVPN, естественно, мы не могли обойти данный протокол стороной.

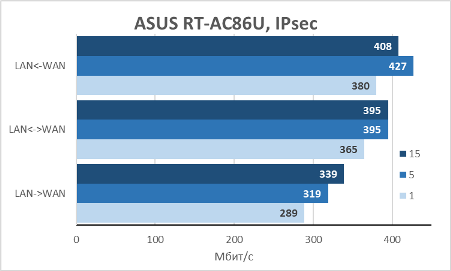

Наше первое знакомство с сетевым оборудованием ASUS началось с проводных маршрутизаторов серии SL, отличительной особенностью которых было наличие поддержки туннелей с использованием протокола IPSec. В течение долгого времени мы не видели поддержки этого протокола в SOHO-устройствах популярных производителей, но, к счастью, мода на IPSec, похоже, возвращается, и поддержка данного туннельного подключения появляется среди возможностей сетевых устройств разных вендоров. Мы решили не упускать представившуюся возможность и измерить производительность ASUS RT-AC86U при работе с IPSec в режиме remote access.

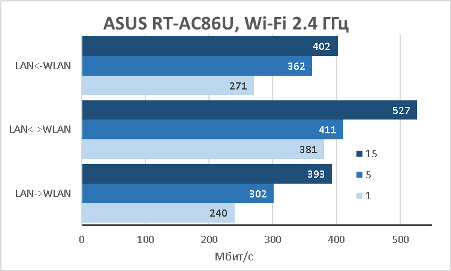

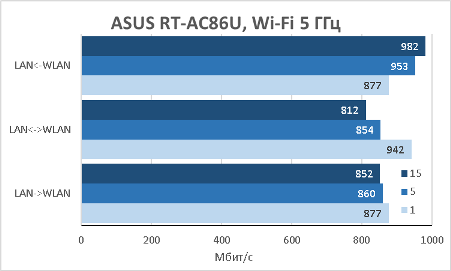

ASUS RT-AC86U – беспроводной маршрутизатор, поэтому мы также провели измерение доступных пользователям скоростей передачи данных между проводным и беспроводным сегментами. Измерения проводились в обоих частотных диапазонах.

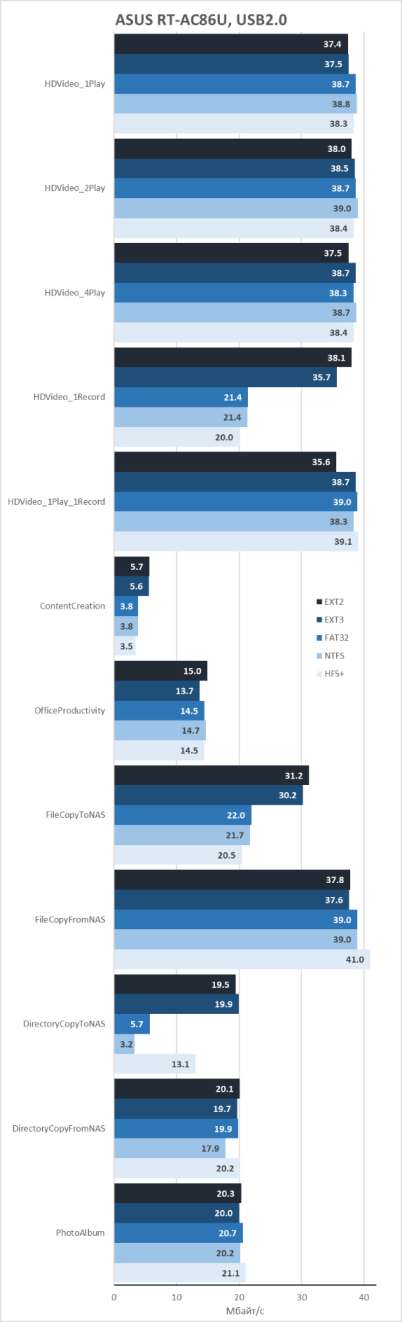

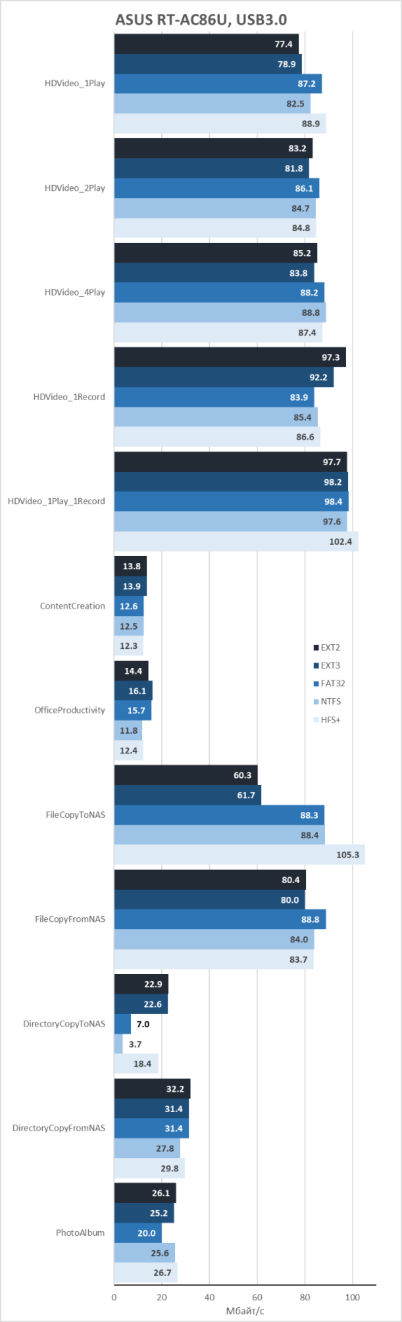

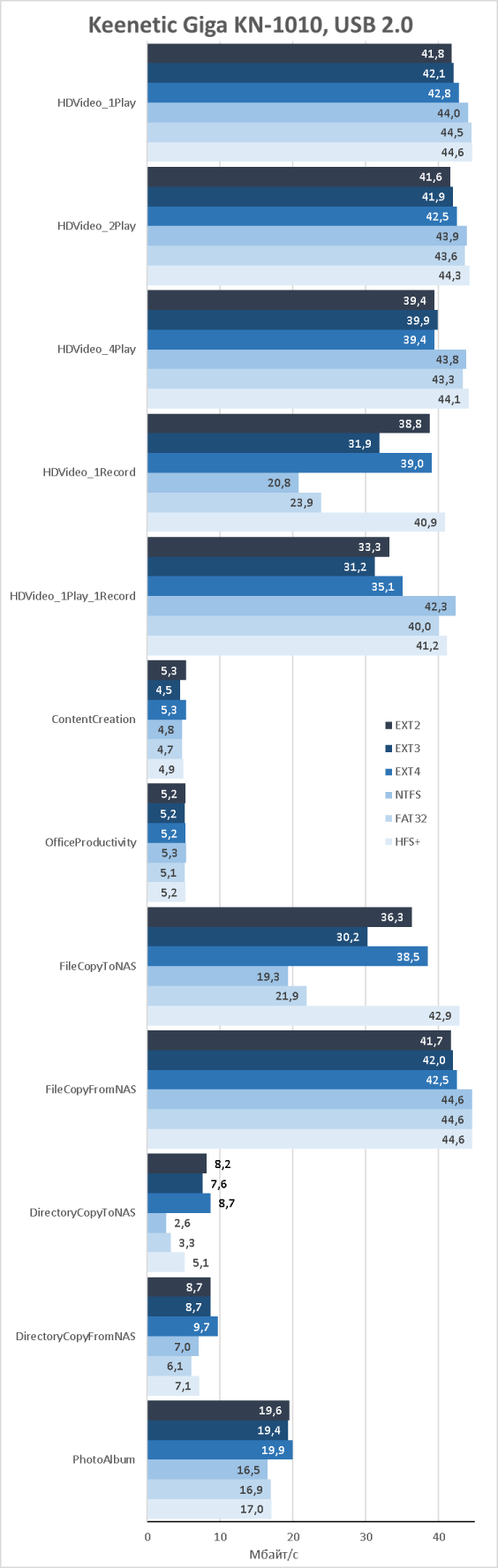

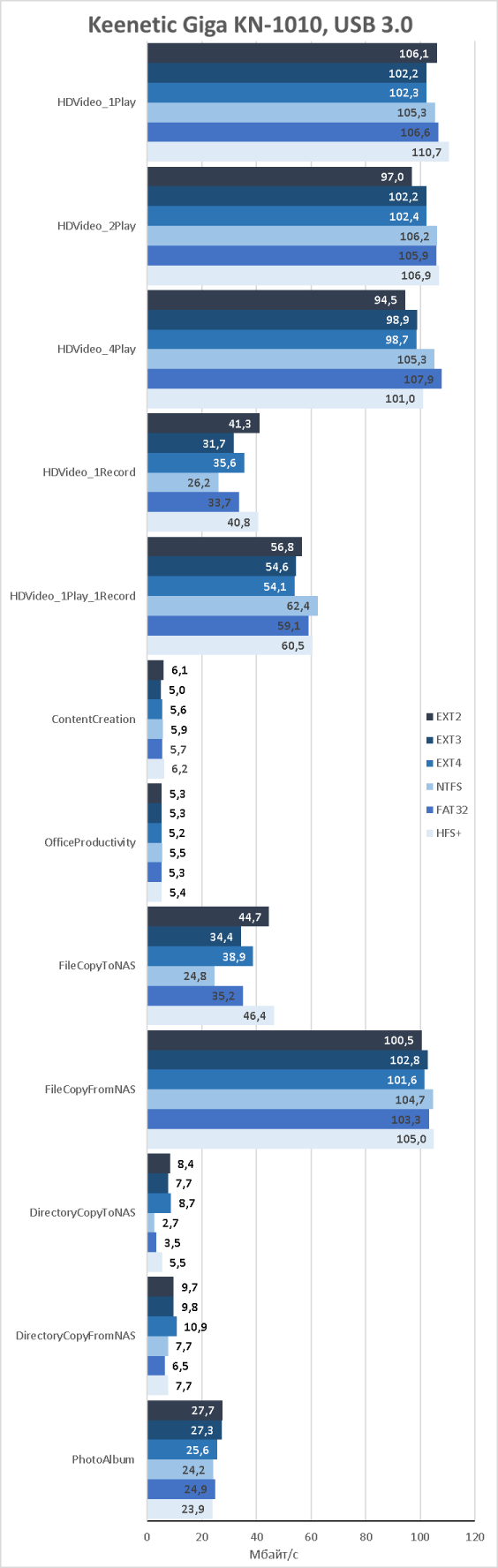

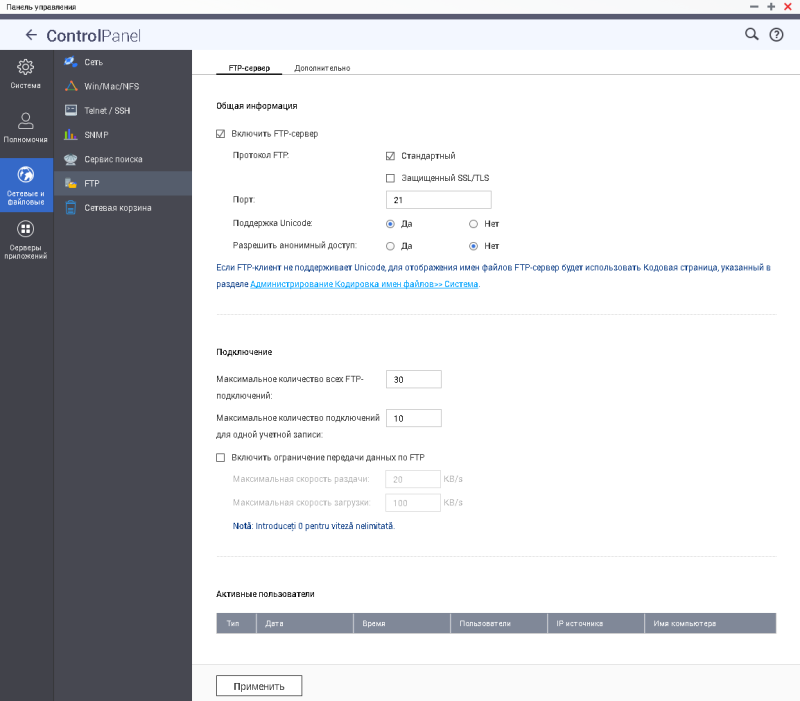

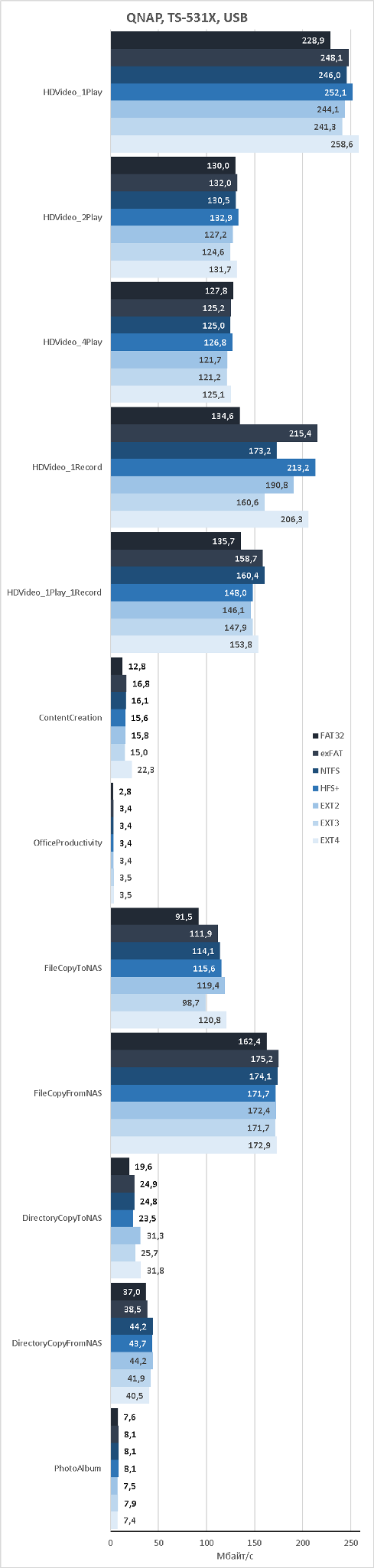

Тестируемая модель обладает портами USB 2.0 и USB 3.0. Мы подключили наш внешний тестовый SSD-накопитель Transcend TS256GESD400K объёмом 256 Гбайт и произвели измерение скоростей доступа к данным, размещённым на нём. Измерения производились для пяти файловых систем: EXT2/3, FAT32, NTFS и HFS+.

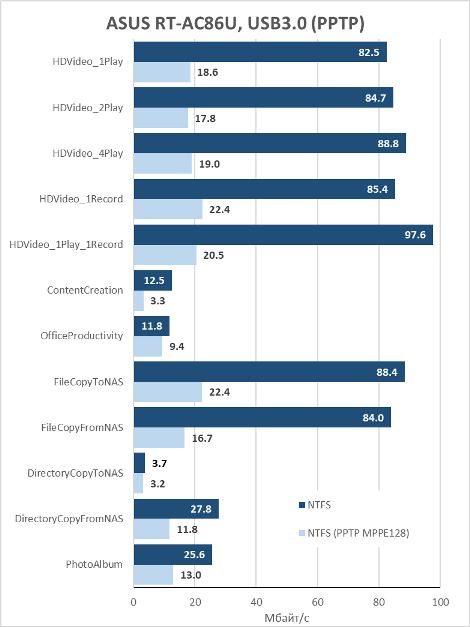

На страницах разнообразных форумов мы видим частые вопросы о скорости доступа к USB-накопителю при подключении через туннель. На приведённой ниже диаграмме представлено сравнение скоростей доступа к SSD-накопителю при использовании туннеля и без такового. В качестве файловой системы использовалась NTFS.

Использование шифрованного туннеля оказывает значительное влияние даже на относительно медленные файловые операции.

Также мы решили выяснить, насколько сильно нагревается рассматриваемая модель во время тестов. Начать мы решили с использования встроенных датчиков, отображающих температуру процессора.

admin@RT-AC86U:/# cat /sys/class/thermal/thermal_zone0/temp

76307

Представленное число отображает температуру в тысячных долях градуса Цельсия, то есть внутренняя температура чипа составляет 76,3°С. Много это или мало? Хотя на первый взгляд кажется, что это довольно много, в реальности не стоит забывать, что это внутренняя температура SoC-процессора. Мы решили измерить также температуру поверхности корпуса устройства с помощью нашего лабораторного пирометра ADA TemPro-2200. Оказалось, что температура корпуса не превышала 37°С, тогда как температура воздуха в комнате в эти летние дни равнялась 25°С. Поскольку измерения производились бесконтактным способом, нам также была доступна для измерения и внешняя температура чипов и защитных экранов. Оказалось, что внешние поверхности платы могут нагреваются до 48°С, однако не стоит забывать, что эти поверхности не доступны для прикосновения пользователям.

На этом мы завершаем раздел тестирования и переходим к подведению итогов.

Заключение

В целом мы остались довольны протестированным беспроводным маршрутизатором ASUS RT-AC86U, продемонстрировавшим стабильно высокие скорости как в проводном, так и в беспроводном сегментах. Среди нововведений, касающихся данной модели, можно отметить поддержку MU-MIMO и меш-сетей, а также наличие встроенного VPN-сервера для протокола IPSec.

К сильным сторонам беспроводного маршрутизатора ASUS RT-AC86U можно отнести следующие:

- высокие скорости передачи трафика в обоих частотных диапазонах;

- поддержка технологии MU-MIMO;

- высокие скорости обработки IPv6-трафика;

- наличие высокопроизводительных VPN-серверов и клиентов;

- поддержка модуляции NitroQAM;

- наличие опции Smart Connect;

- высокие скорости доступа к данным, размещённым на USB-накопителе;

- поддержка беспроводных меш-сетей;

- наличие функций сетевой защиты пользователей;

- поддержка опции DHCP-PD для сетей IPv6.

К сожалению, мы не можем не указать и на недостатки устройства:

- веб-интерфейс переведён не полностью;

- относительно высокая цена.

На момент написания обзора средняя цена на беспроводной маршрутизатор ASUS RT-AC86U в интернет-магазинах Москвы составляла 16000 рублей.

Внешний вид и аппаратная платформа

Введение

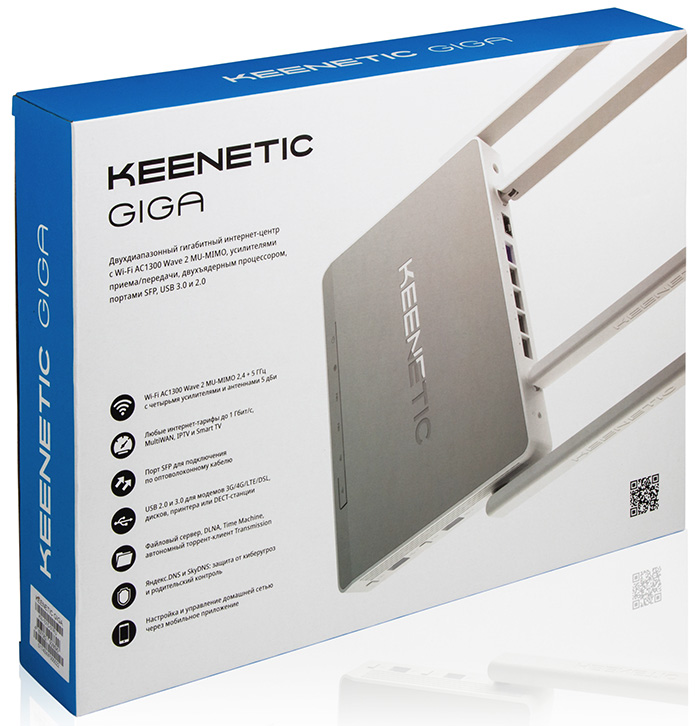

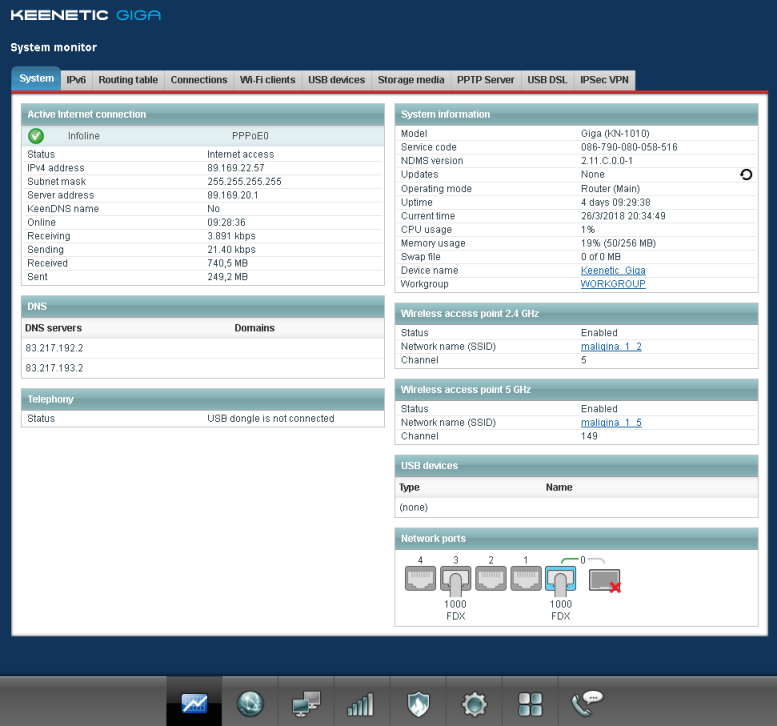

Прошло уже более двух лет с тех пор, как мы тестировали беспроводные маршрутизаторы Zyxel Keenetic Ultra II и Giga III. Да, время летит незаметно. Сегодня в нашей лаборатории беспроводной маршрутизатор Keenetic Giga KN-1010. Посмотрим, какие новые возможности были добавлены и как изменилась производительность беспроводных маршрутизаторов после выделения подразделения Keenetic в отдельную компанию.

Внешний вид и аппаратная платформа

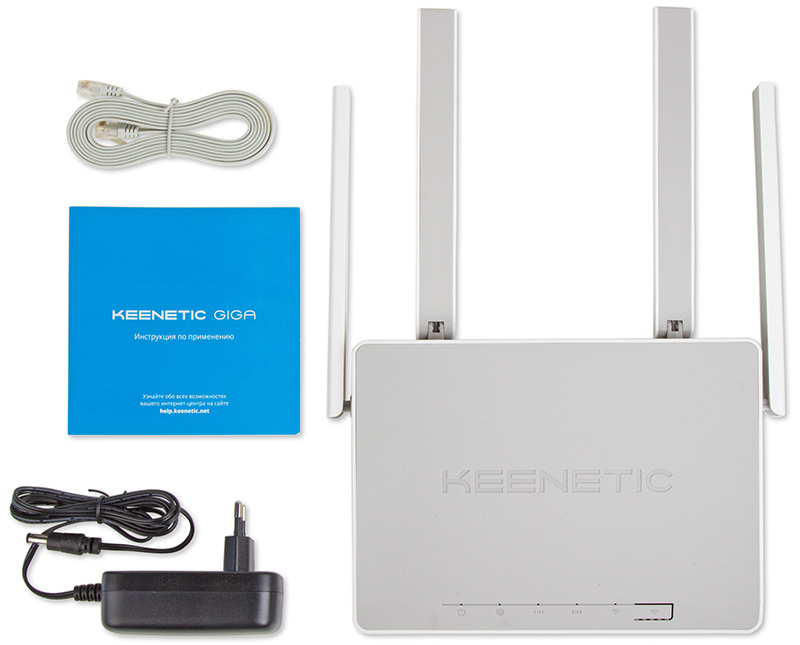

Корпус беспроводного маршрутизатора Keenetic Giga KN-1010 выполнен из серого и белого пластика со следующими габаритами: 214мм x 154мм x 33мм (без учёта внешних антенн). Масса устройства составляет 488 грамм. Для своей работы KN-1010 требует внешний блок питания (поставляется в комплекте) со следующими характеристиками: 12 В и 2,5 А.

На верхней панели размещается объёмное название производителя, световые индикаторы состояния всего устройства, а также его проводных и беспроводных интерфейсов. Кроме того, здесь расположена кнопка управления беспроводной сетью.

Беспроводной маршрутизатор Keenetic KN-1010 оснащён четырьмя внешними поворотными несъёмными антеннами, расположенными на задней и боковых панелях корпуса.

Значительную часть боковых поверхностей занимает вентиляционная решётка. Также на одной из них размещены два USB порта (один USB 2.0 и один USB 3.0), а также две дополнительные настраиваемые кнопки для управления вспомогательными параметрами устройства.

Кроме двух антенн на задней панели расположены пять портов Gigabit Ethernet (один WAN и четыре LAN) со световыми индикаторами состояния, разъём для подключения питания, а также утопленная кнопка Reset. Стоит заметить, что WAN-интерфейс тестируемого беспроводного маршрутизатора является комбинированным: пользователь может подключаться к глобальной сети как с помощью витой пары, так и оптических каналов путём установки специализированных трансиверов.

Нижняя поверхность вполне традиционна: здесь размещается вентиляционная решётка, четыре круглые резиновые ножки, два технологических отверстия для крепления маршрутизатора к стене, а также наклейка с краткой информацией об устройстве.

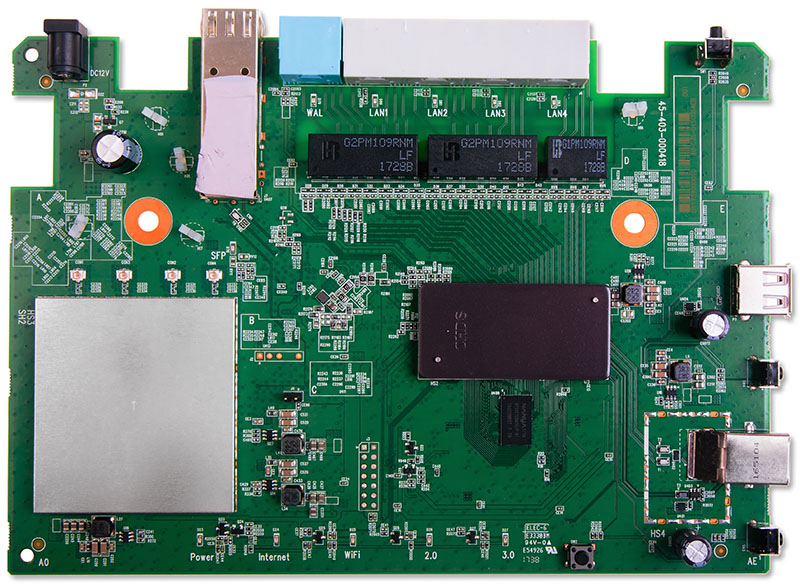

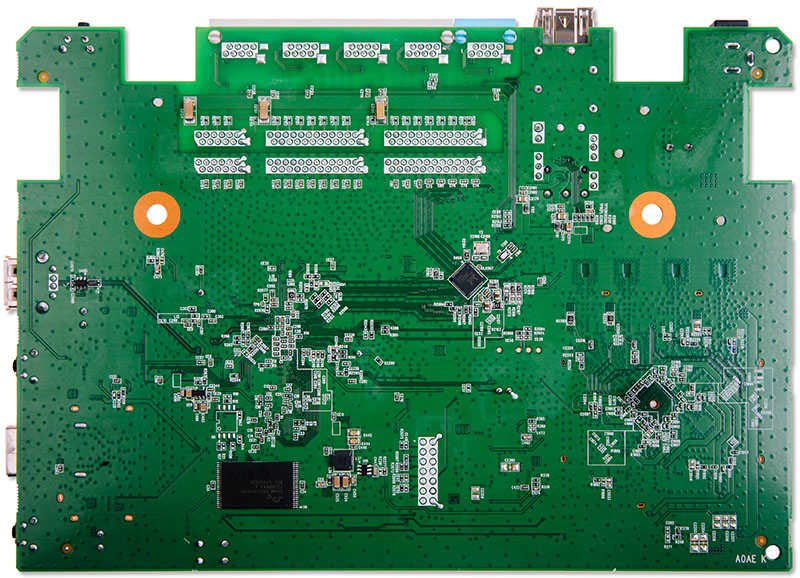

Заглянем теперь внутрь корпуса KN-1010.

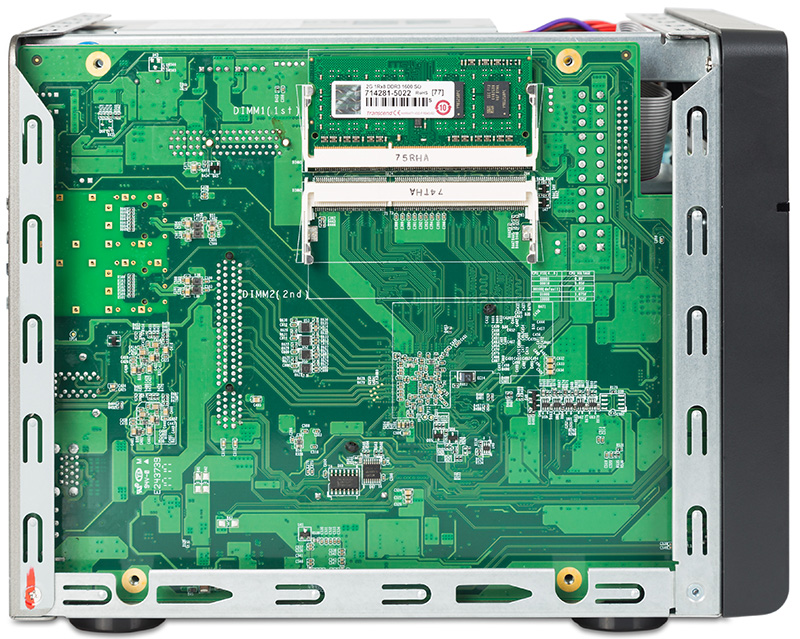

Электронная начинка беспроводного маршрутизатора Keenetic KN-1010 представлена одной зелёной текстолитовой платой, основные элементы на которой размещаются с обеих сторон. Двухъядерный процессор MediaTek MT7621AT, работающий на частоте 880 МГц, и беспроводной модуль MT7615D того же производителя закрыты защитными экранами и недоступны для обозрения, тогда как чип оперативной памяти DDR3 Nanya NT5CC128M16IP-DI объёмом 256 Мбайт остался открытым.

На нижней стороне платы размещаются модуль флеш-памяти Spansion S34ML01G200TFI000, объём которого составляет 128 Мбайт, а также чип коммутатора Realtek RTL8211FS с пятью портами Gigabit Ethernet. Данный коммутатор отвечает за работу с WAN-портом (выбор SFP или RJ-45), тогда как коммутацию данных, передаваемых через LAN-порты, обеспечивает гигабитный коммутатор, встроенный в процессор.

На этом мы завершаем рассмотрение аппаратной платформы беспроводного маршрутизатора Keenetic KN-1010 и переходим к рассмотрению его программных возможностей.

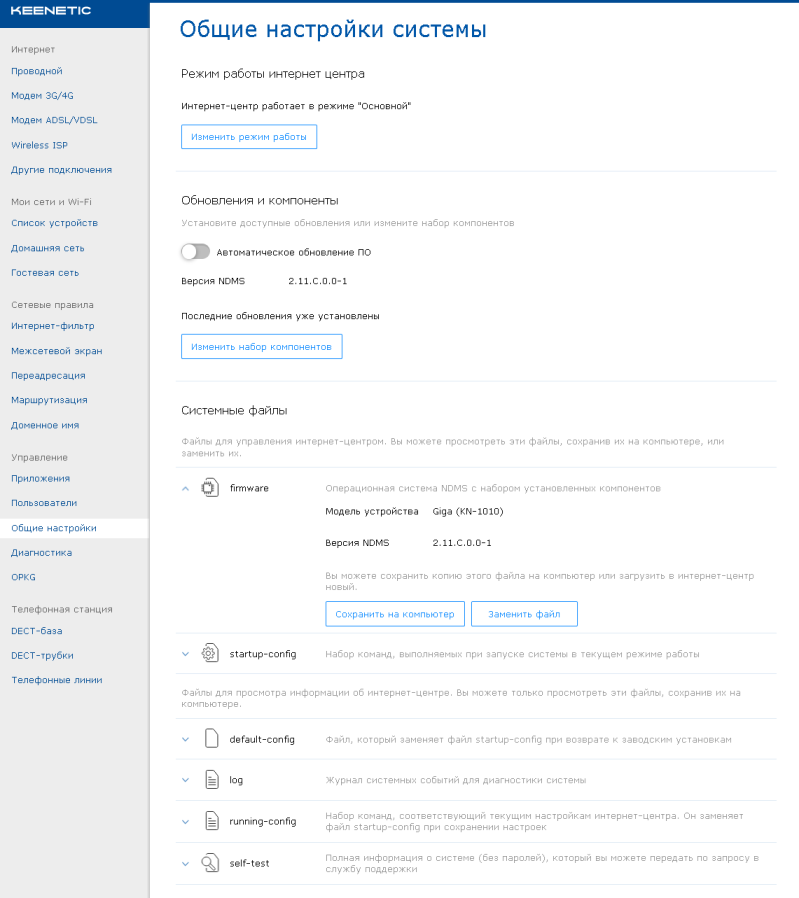

Обновление прошивки

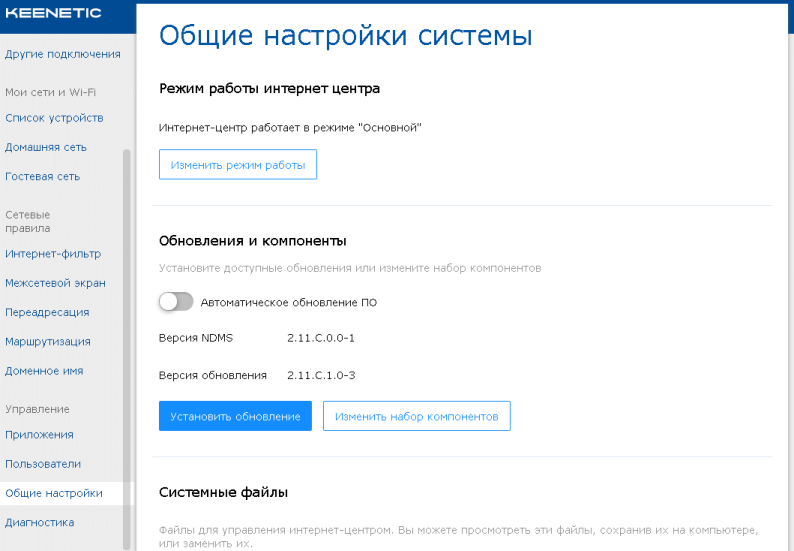

Смена версии микропрограммного обеспечения производится с помощью пункта «Общие настройки» группы «Управление» веб-интерфейса. Пользователи могут выбрать автоматический или полуавтоматический способ обновления прошивки. Для обновления указанными способами требуется наличие подключения к глобальной сети.

Весь процесс занимает около полутора минут и не требует от пользователя никакой специальной квалификации.

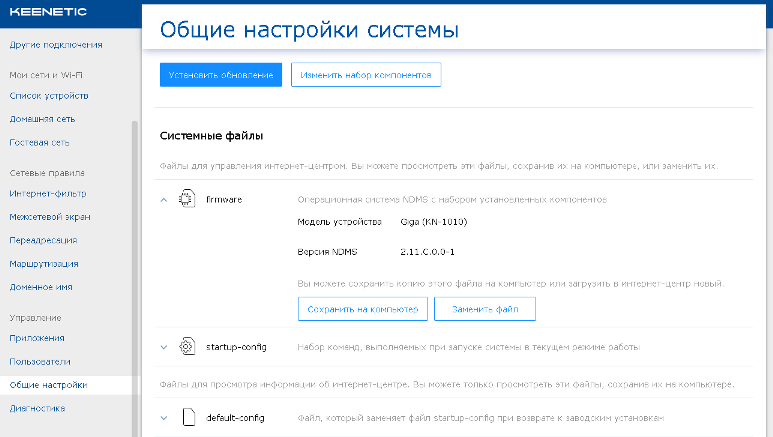

Существует также возможность ручного обновления беспроводного маршрутизатора Keenetic Giga, для чего необходимо нажать кнопку «Заменить файл» в пункте «firmware» группы «Системные файлы» пункта меню «Общие настройки» и выбрать файл, содержащий новую версию прошивки.

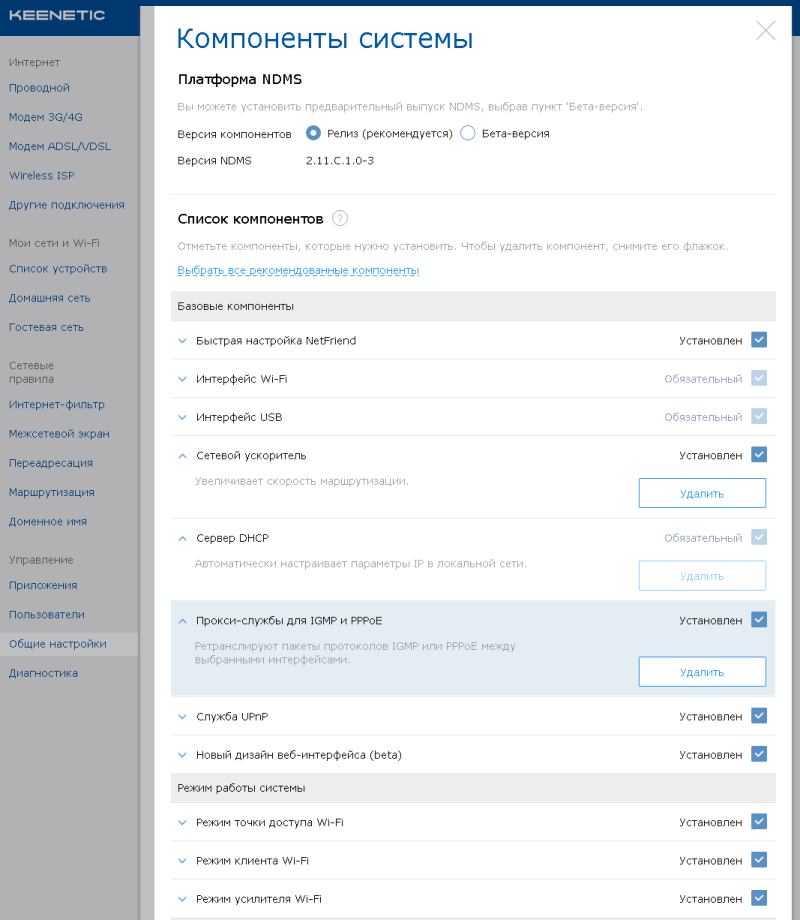

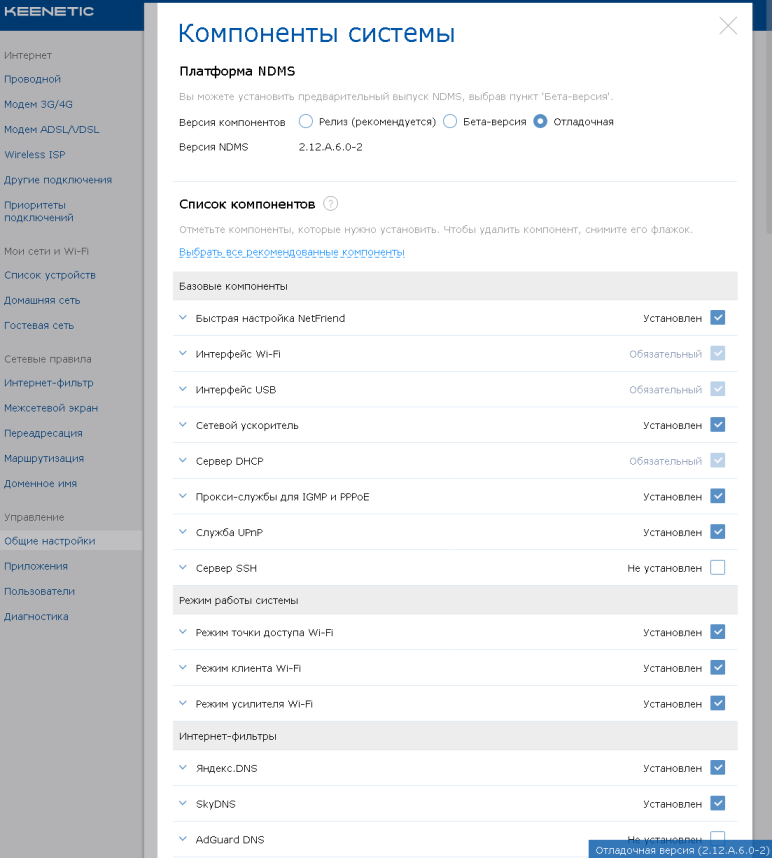

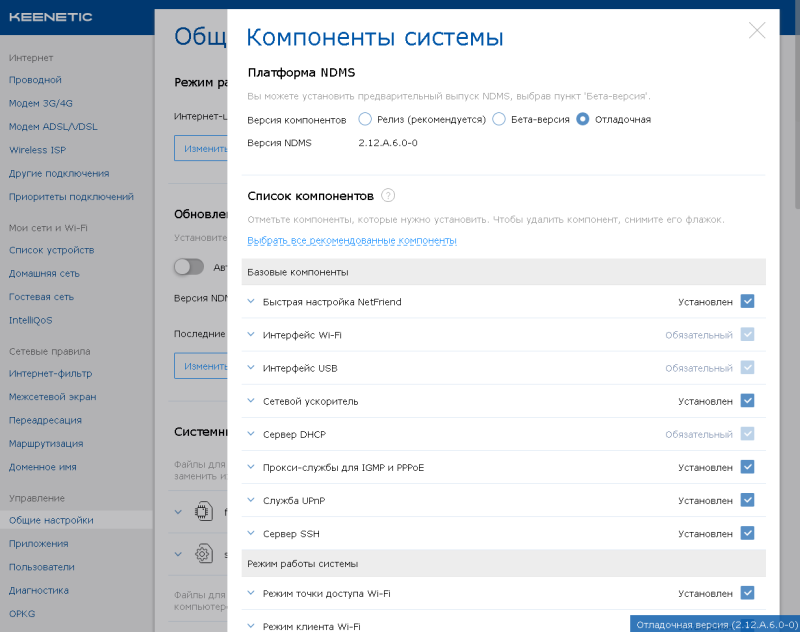

Микропрограммное обеспечение, используемое в беспроводных маршрутизаторах Keenetic, имеет модульную структуру, что позволяет администратору установить только те компоненты, которые действительно необходимы. Выбор устанавливаемых компонентов также производится на странице «Общие настройки». Количество доступных компонентов поистине впечатляет.

По умолчанию администратору доступны для выбора только две линейки прошивок: стабильная – релиз, а также более динамично развивающаяся бета-версия. Однако кроме этого администратору могут быть доступны прошивки и других веток. Переход на отладочные версии микропрограммного обеспечения возможен либо с помощью специального файла прошивки, получить который можно у технической поддержки производителя или самостоятельно скачать с форума, либо путём ввода двух скрытых команд: components list draft и components commit (необходимо наличие подключения к глобальной сети).

Включить/отключить автоматическое обновление прошивки, а также изменить список установленных компонентов можно с помощью интерфейса командной строки.

(config)> components

list - show an available component list

install - install or remove a component

remove - remove the component from this system

preset - select a predefined set of components

preview - show firmware info

commit - apply selected component set

validity-period - set a validity period of a local component list

auto-update - manage firmware components auto-update settings

(config)> components install opkg

Components::Manager: Component "opkg" is queued for installation.

(config)> com

components - manage firmware components

(config)> components comm

commit - apply selected component set

(config)> components commit

Components::Manager: Update task started.

При необходимости администратор может обновить прошивку устройства используя файлы, размещённые на внешнем USB-накопителе. Мы скопировали файл с новой прошивкой на нашу небольшую флеш-карту и подключили её к маршрутизатору. После подключения флеш-карты в системе появился новый накопитель, с которого мы и будем производить копирование прошивки.

(config)> ls

Usage template:

ls [{directory}]

Choose:

ndm:/

flash:/

temp:/

proc:/

sys:/

storage:/

usb:/

9A8ABCA98ABC8375:/

STORAGE:/

(config)> ls 9A8ABCA98ABC8375:/

rel: 9A8ABCA98ABC8375:/

entry, type = R:

name: firmware

size: 13893692

(config)> copy

Usage template:

copy {source} ({destination} | {destination})

Choose:

ndm:/

flash:/

temp:/

proc:/

sys:/

storage:/

usb:/

9A8ABCA98ABC8375:/

STORAGE:/

log

running-config

startup-config

default-config

(config)> copy 9A8ABCA98ABC8375:/f

Usage template:

copy {source} ({destination} | {destination})

(config)> copy 9A8ABCA98ABC8375:/firmware

Usage template:

copy {source} ({destination} | {destination})

Choose:

9A8ABCA98ABC8375:/firmware ndm:/

9A8ABCA98ABC8375:/firmware flash:/

9A8ABCA98ABC8375:/firmware temp:/

9A8ABCA98ABC8375:/firmware proc:/

9A8ABCA98ABC8375:/firmware sys:/

9A8ABCA98ABC8375:/firmware storage:/

9A8ABCA98ABC8375:/firmware usb:/

9A8ABCA98ABC8375:/firmware 9A8ABCA98ABC8375:/

9A8ABCA98ABC8375:/firmware STORAGE:/

9A8ABCA98ABC8375:/firmware log

9A8ABCA98ABC8375:/firmware running-config

9A8ABCA98ABC8375:/firmware startup-config

9A8ABCA98ABC8375:/firmware default-config

(config)> copy 9A8ABCA98ABC8375:/firmware flash:/firmware

FileSystem::Repository: Firmware update started.

Убедиться в успешности произведённого обновления можно с помощью команды show version.

(config)> show version

release: 2.11.C.1.0-3

arch: mips

ndm:

exact: 0-fbd6e4f

cdate: 11 Apr 2018

bsp:

exact: 0-e2dc116

cdate: 11 Apr 2018

ndw:

version: 4.2.3.114

features: wifi_button,wifi5ghz,usb_3,usb_3_first,

led_control,vht2ghz,mimo5ghz,dual_image,nopack,

flexible_menu,emulate_firmware_progress

components: angular-ndw,ddns,dot1x,fat,hfsplus,interface-

extras,kabinet,miniupnpd,nathelper-ftp,nathelper-h323,

nathelper-pptp,nathelper-rtsp,nathelper-sip,ntfs,ppe,

trafficcontrol,usblte,usbserial,cloud,cifs,base,

cloudcontrol,components,config-ap,config-client,config-

repeater,corewireless,dhcpd,dlna,easyconfig,ftp,igmp,

l2tp,madwimax,pingcheck,ppp,pppoe,pptp,skydns,storage,

transmission,usb,usbdsl,opkg,usbmodem,usbnet,ydns,

printers,theme-Keenetic,base-theme,sysmode,base-l10n,

easyconfig-3.2,modems,ispdb,base-Intl

manufacturer: Keenetic Ltd.

vendor: Keenetic

series: KN

model: Giga (KN-1010)

hw_version: 10108000

hw_id: KN-1010

device: Giga

class: Internet Center

На этом мы заканчиваем рассмотрение способов обновления микропрограммного обеспечения беспроводных маршрутизаторов Keenetic и переходим к изучению возможностей веб-интерфейса устройства.

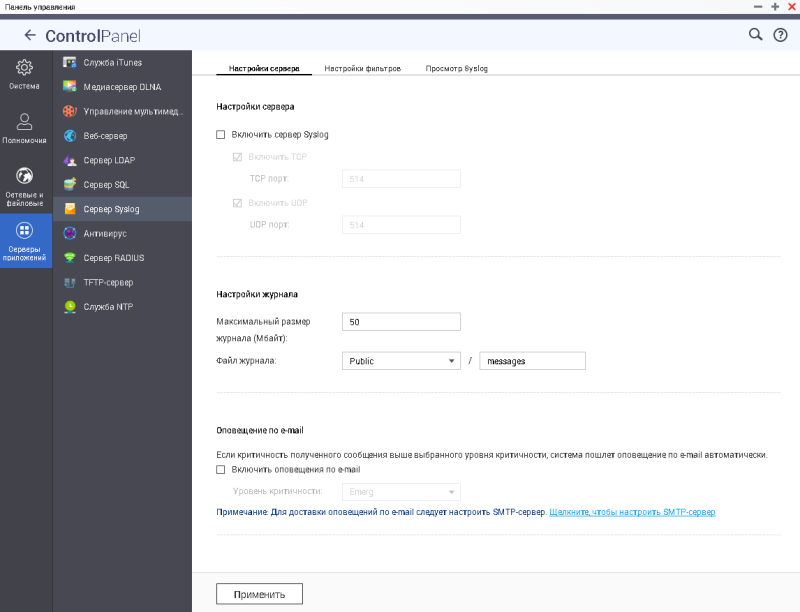

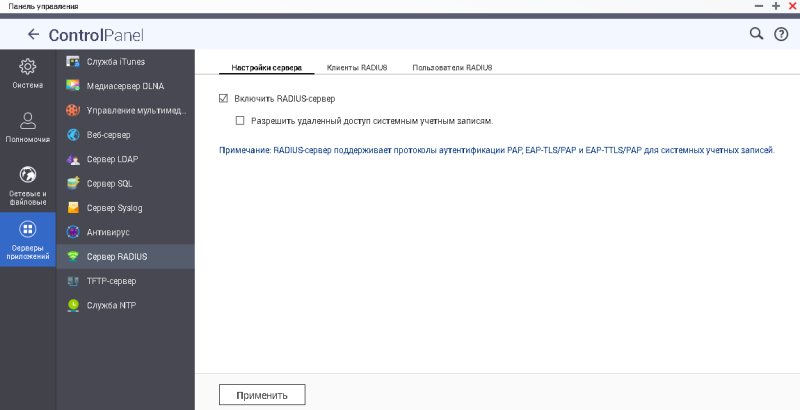

Веб-интерфейс

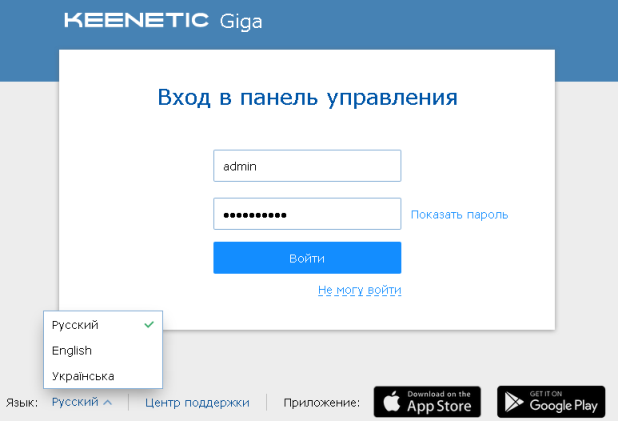

Доступ к веб-интерфейсу маршрутизатора можно получить с помощью любого современного браузера. Кроме того, управление устройством может производиться с помощью мобильных приложений, доступных для систем на базе Android и iOS. Веб-интерфейс модели KN-1010 доступен на трёх языках: русском, английском и украинском.

Производитель решил отображать подсказу о способе сброса пароля (и всех пользовательских настроек, конечно же) непосредственно в форме ввода учётной информации.

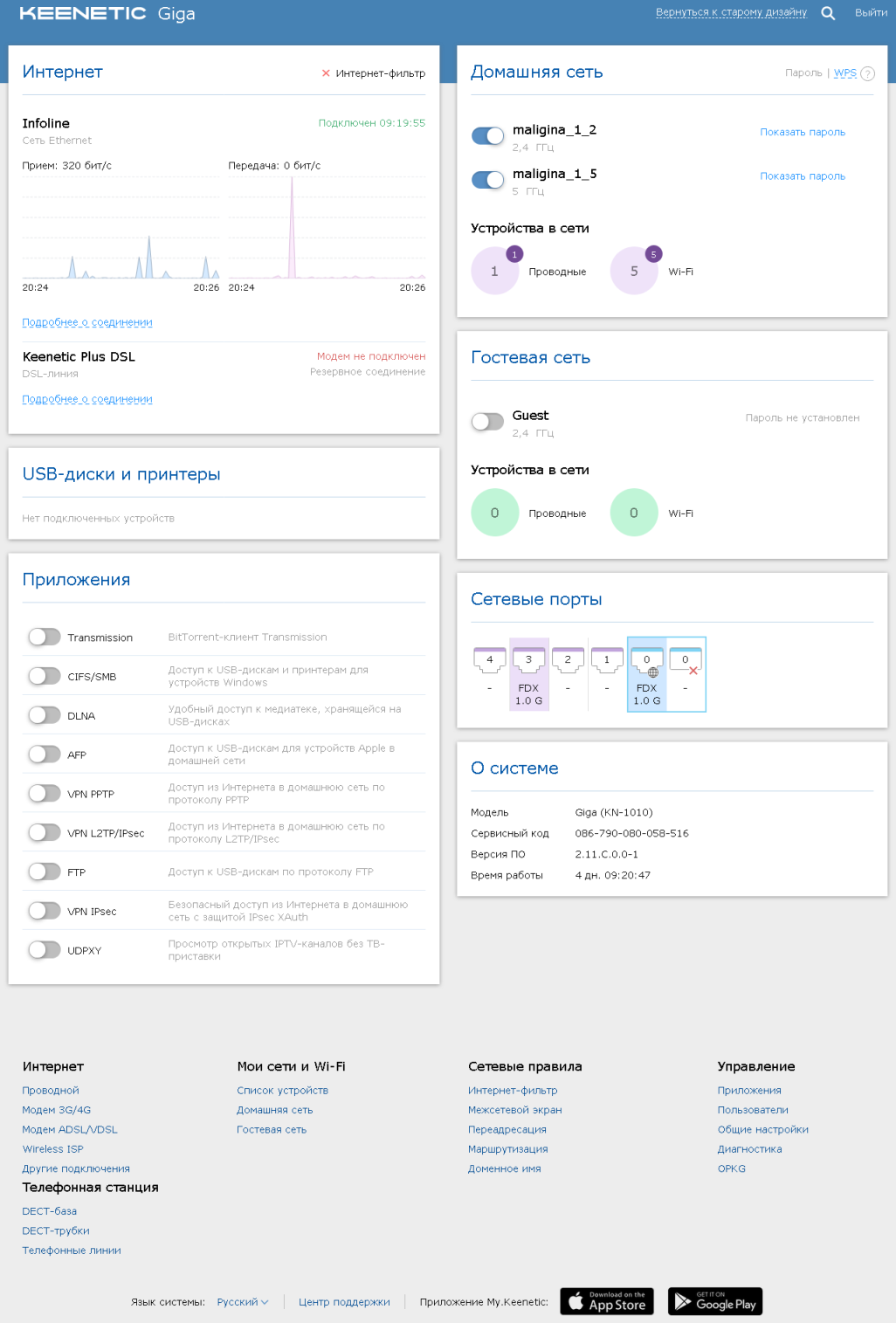

После ввода корректных учётных данных пользователь попадает на стартовую страничку веб-интерфейса маршрутизатора, где представлена информация об использовании интернет-канала и статусах проводных интерфейсов, собраны сведения о подключённых устройства, а также проводных и беспроводных клиентах. Кроме того, с помощью данной страницы администратор может контролировать запущенные приложения, к числу которых относятся разнообразные VPN-серверы и протоколы файлового доступа, торрент-клиенты и прокси для просмотра IPTV. Краткая информация о системе также представлена на первой страничке.

Стоит отметить, что в данном обзоре мы будем рассматривать новый веб-интерфейс, совсем недавно появившийся на беспроводных маршрутизаторах Keenetic. В течение некоторого времени пользователям будет доступна также и традиционная версия веб-интерфейса, к которой можно перейти с помощью ссылки «Вернуться к старому дизайну». Правда, способа перейти в новую версию мы так и не нашли – нужно заново подключаться к устройству.

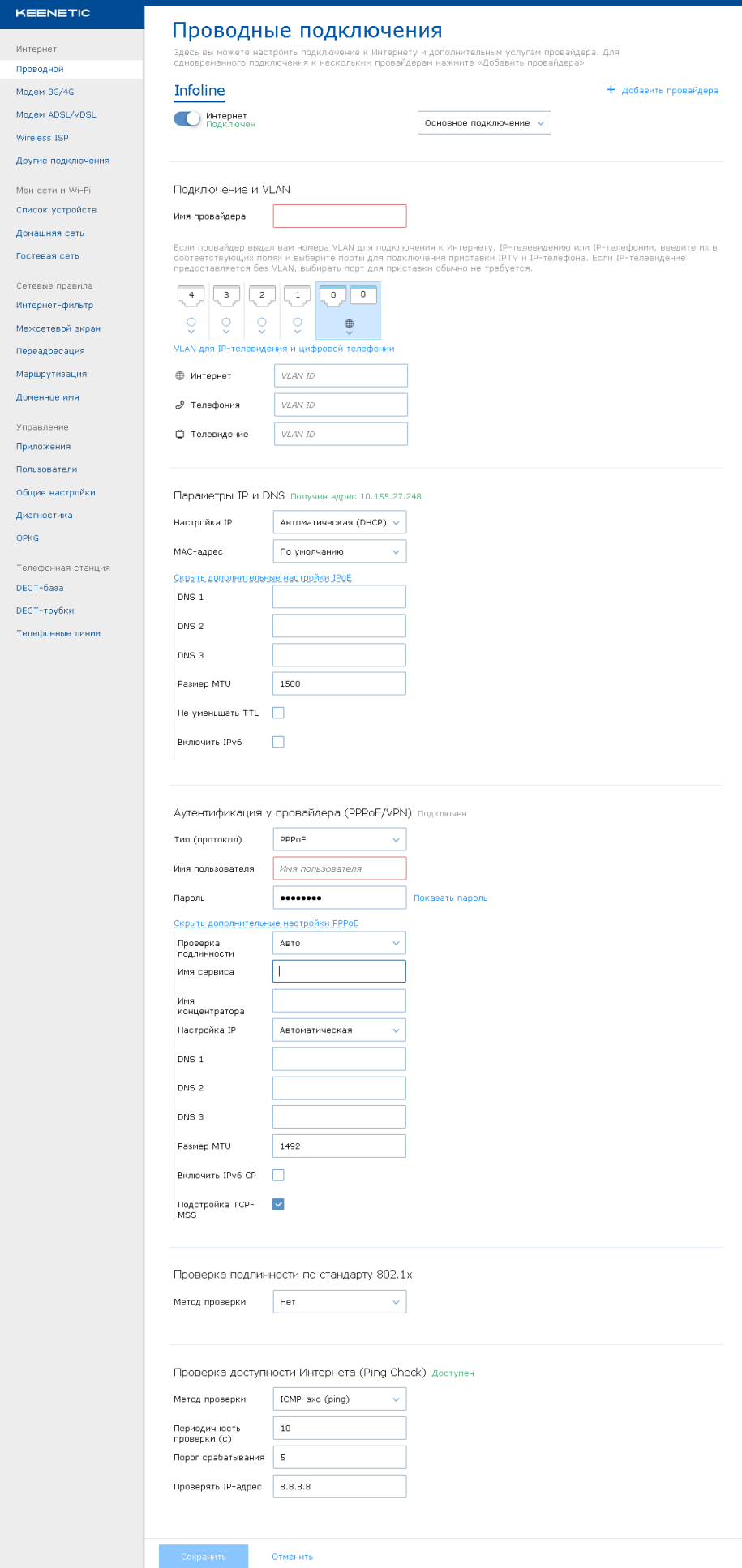

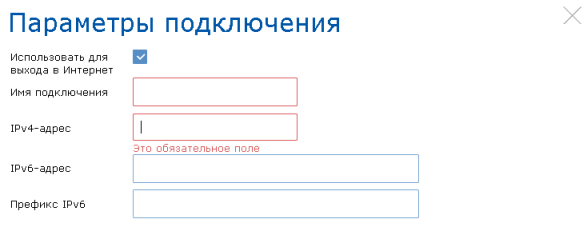

С помощью пункта «Проводной» группы меню «Интернет» администратор может выполнить настройку параметров подключения к проводному оператору связи, а также выбрать основное подключение в случае, когда Keenetic Giga имеет подключения сразу к нескольким интернет-провайдерам. Среди поддерживаемых способов подключения присутствуют все стандартные и часто встречающиеся: статический и динамической IP-адреса (это так любимый маркетологами термин IPoE), а также туннели PPPoE/L2TP/PPTP. Нельзя не упомянуть и о наличии поддержки аутентификации с использованием IEEE 802.1X.

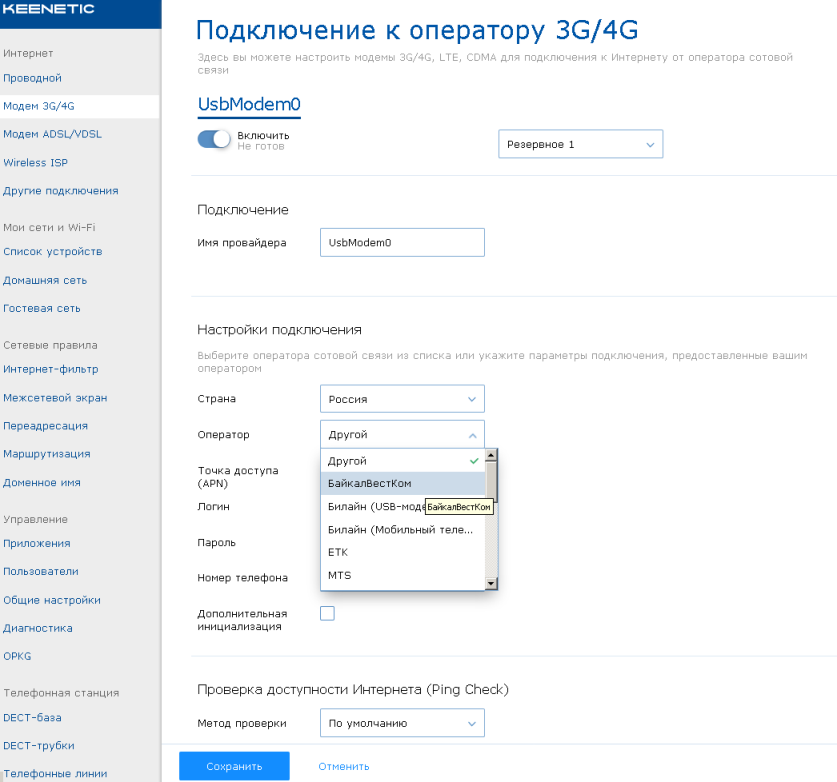

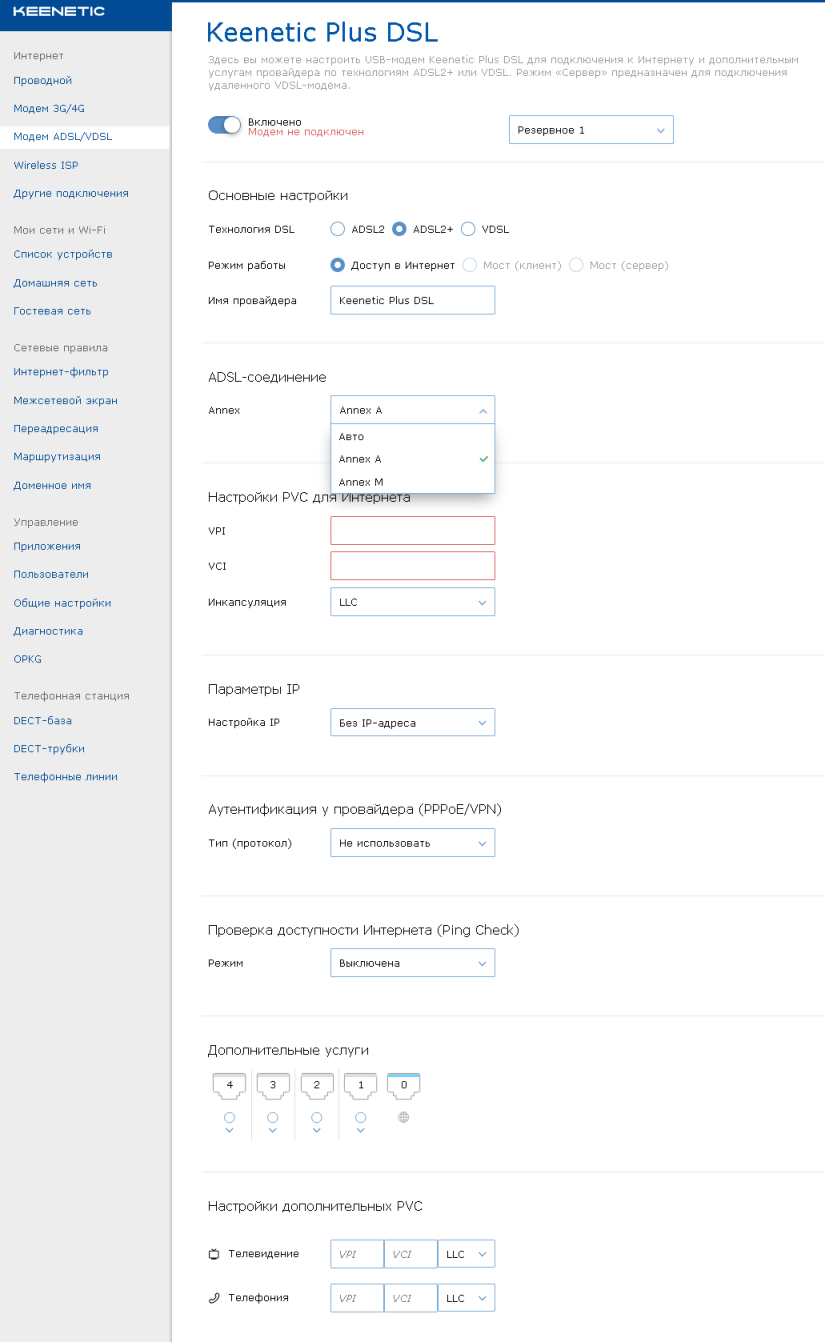

Приобрели беспроводной маршрутизатор Keenetic Giga с проводными портами Gigabit Ethernet, а для доступа к глобальной сети требуется подключение по ADSL/VDSL технологии или вообще в данной местности присутствуют только беспроводные операторы? – Не беда! К USB-портам тестируемой модели можно подключить проводной xDSL-модем, либо беспроводной модем с поддержкой 3G/4G сетей. Соответствующие настройки собраны в пунктах «Модем 3G/4G» и «Модем ADSL/VDSL» той же группы меню.

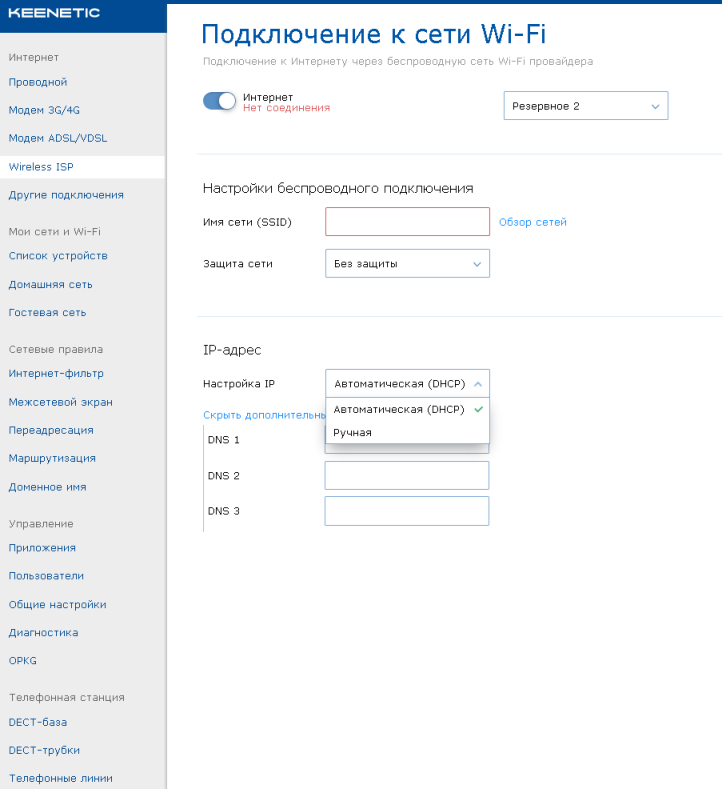

Кроме опции подключения к беспроводным сетям сотовых операторов Keenetic Giga предоставляет пользователям возможность подключения к беспроводным Wi-Fi сетям провайдеров, соответствующая настройка доступна в пункте «Wireless ISP».

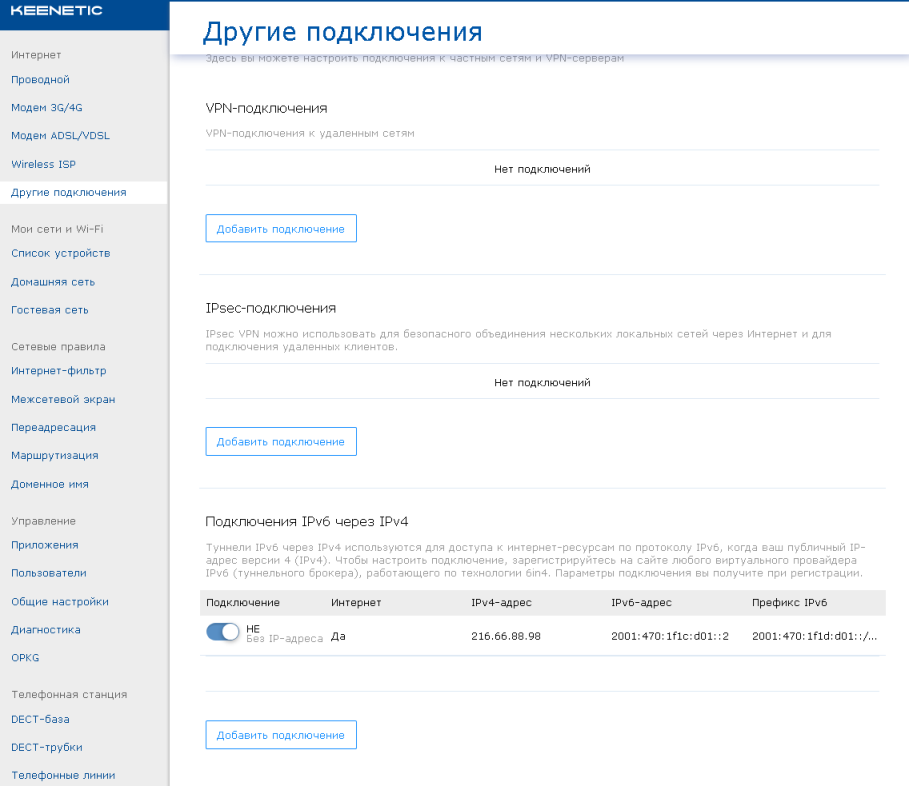

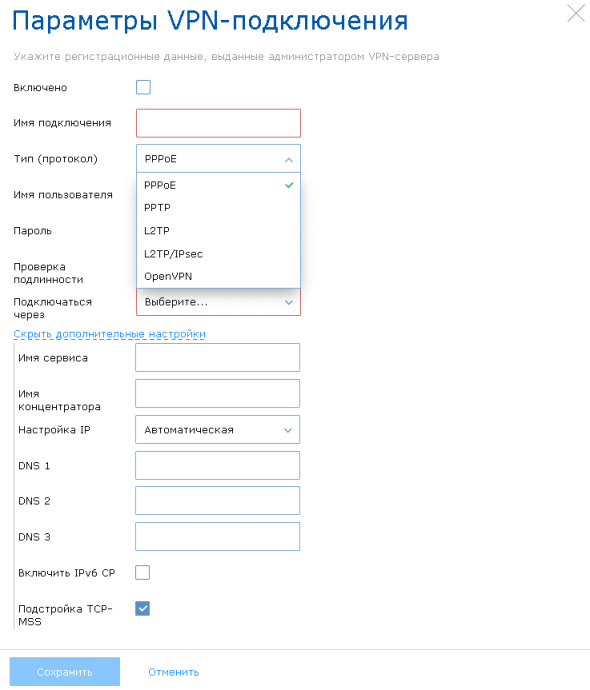

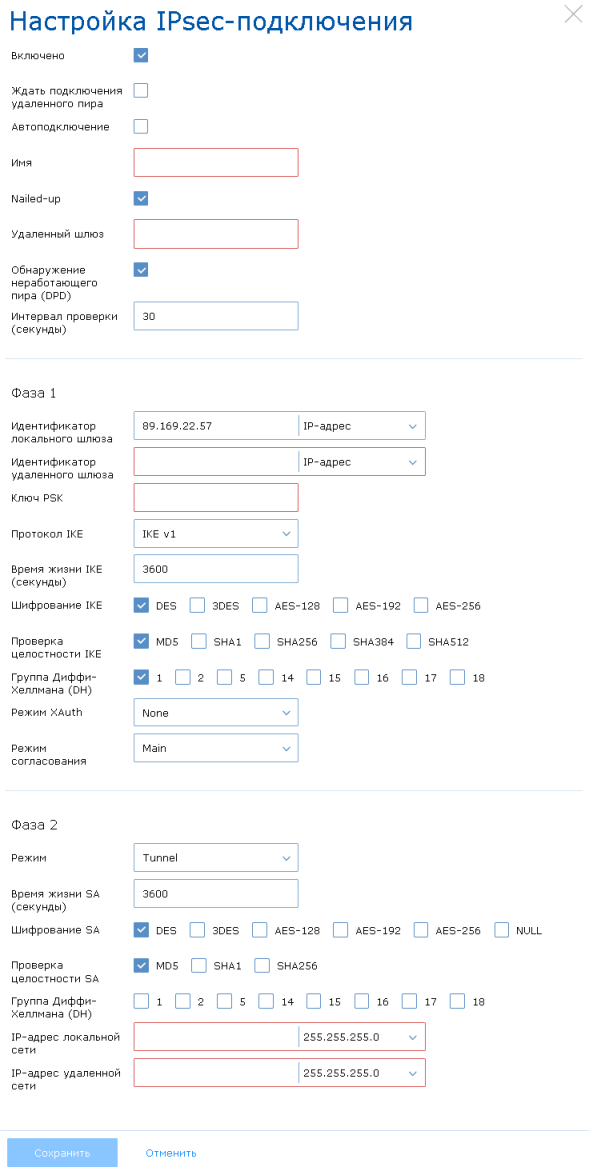

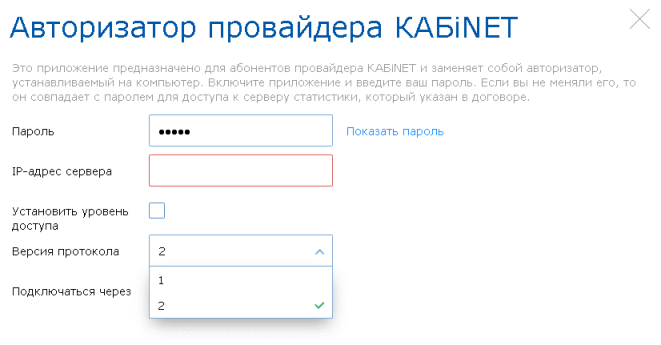

В группе «Интернет» остался нерассмотренным единственный пункт – «Другие подключения». Здесь администратор может настроить параметры работы VPN-подключений, в которых маршрутизатор KN-1010 выступает в качестве клиента или равноправного пира. Поддерживаются следующие типы туннелей: PPPoE, PPTP, L2TP, L2TP/IPsec, OpenVPN и 6in4. Подключения по протоколу IPsec производятся в режиме site-to-site. Поддержка протокола SSTP появится в прошивке начиная с версии 2.12.

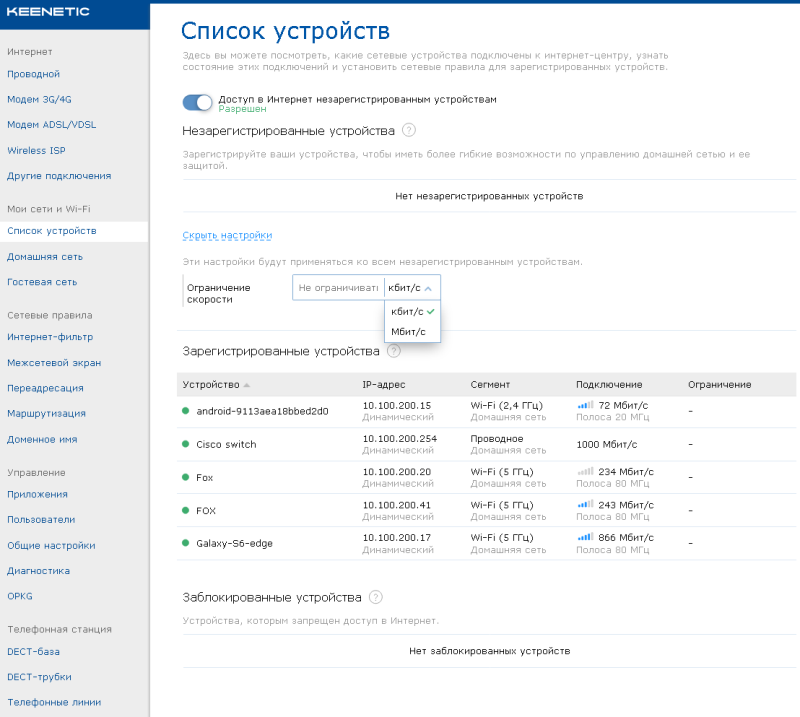

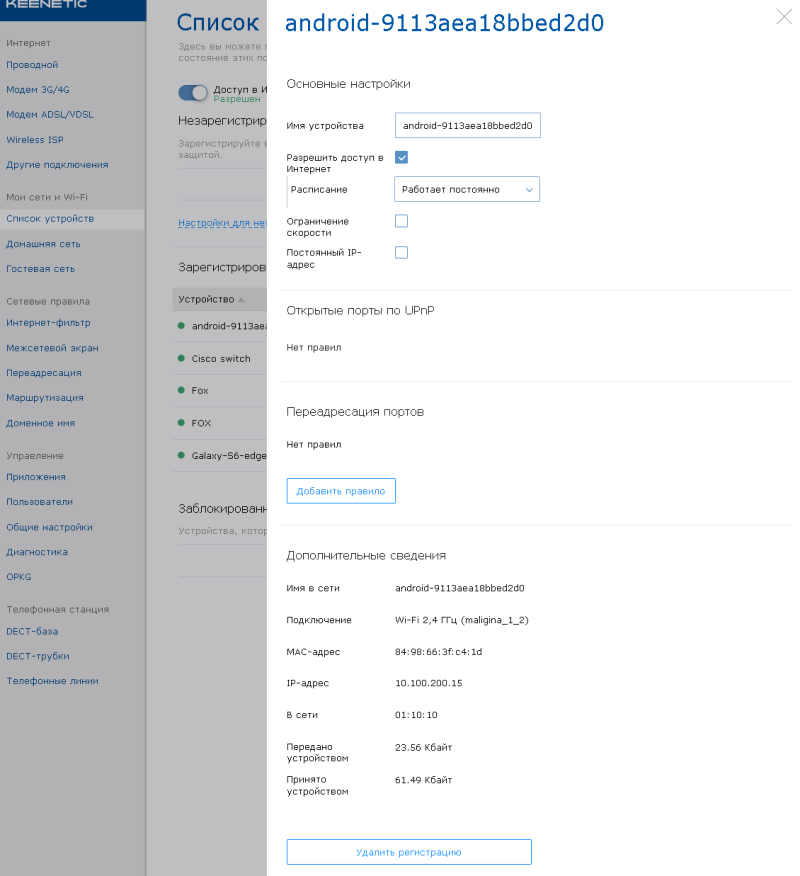

Пункт «Список устройств» группы «Мои сети и Wi-Fi» предоставляет администратору возможность просмотреть список подключённых в данный момент устройств, а также параметры их подключения. Приятной особенностью явилась возможность запретить доступ к глобальной сети незарегистрированным устройствам, либо настроить для них ограничение по скорости. Справедливости ради стоит сказать, что ограничение скорости можно сконфигурировать и для зарегистрированных устройств, кроме того администратор может задать расписание, в соответствии с которым будет осуществляться доступ в Интернет для того или иного клиента.

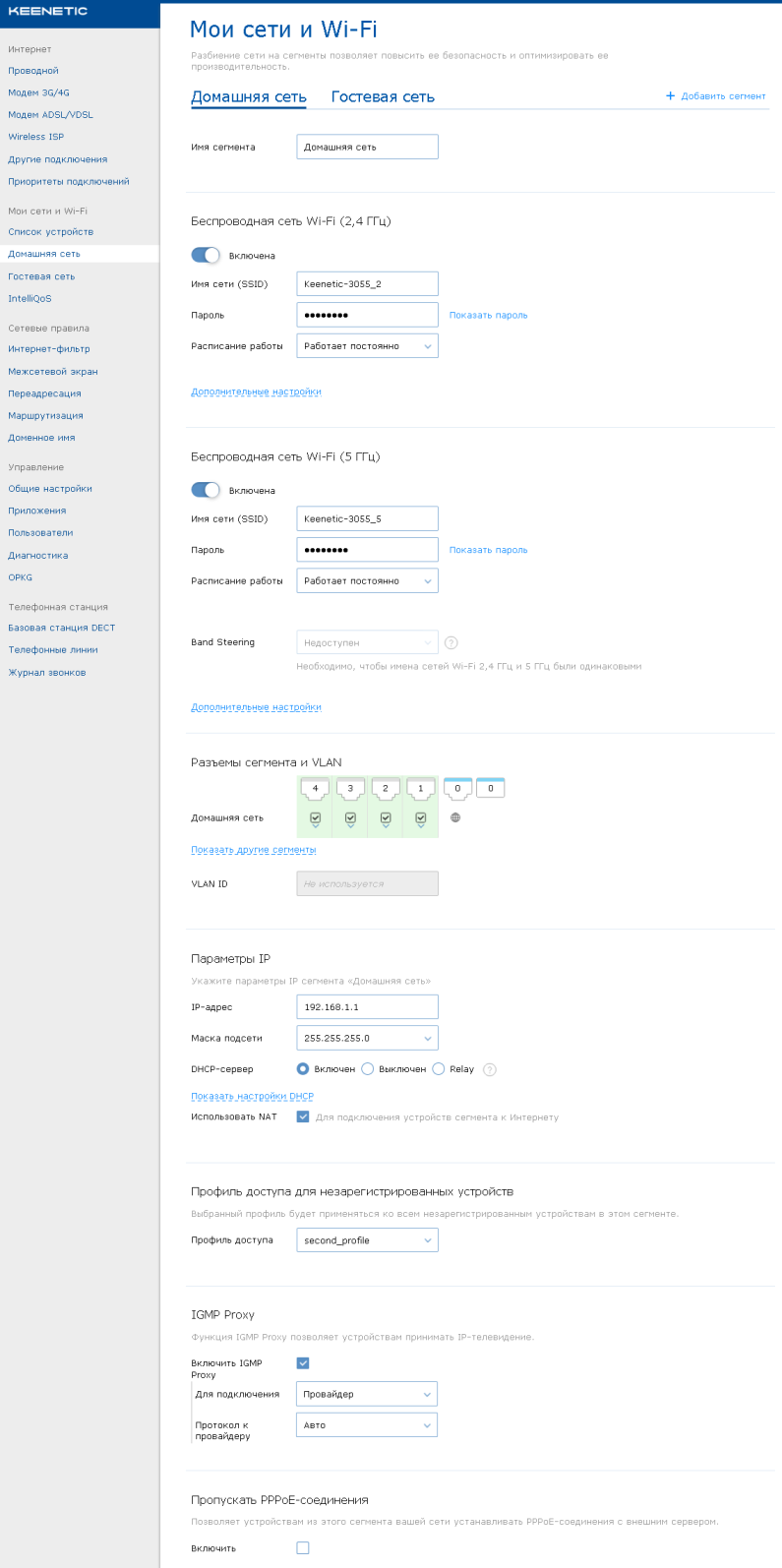

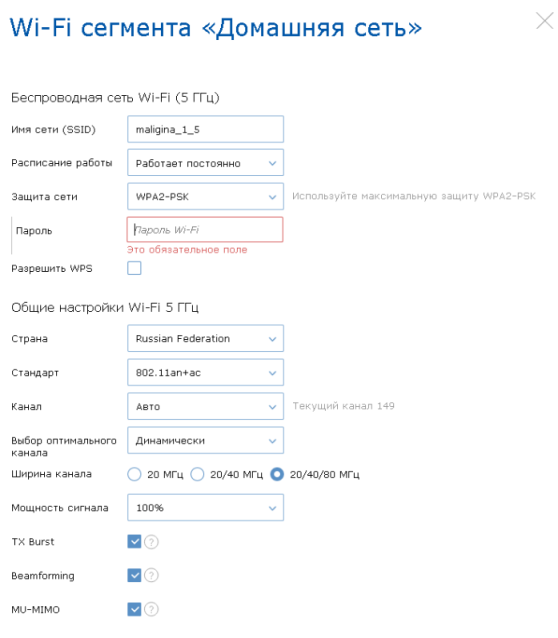

Обратимся теперь к пункту «Домашняя сеть» той же группы. С помощью данного пункта меню администратор может не только указать имена сетей для каждого частотного диапазона Wi-Fi и основные параметры их работы (включая расписание), но также настроить IP-адрес для LAN-интерфейса, сконфигурировать параметры работы DHCP-сервера, осуществить настройку виртуальных сетей, а также активировать опцию IGMP Proxy, предоставляющую доступ к услуге IP-телевидения оператора из локальной сети. Нельзя не отметить поддержку опции Band Steering, с помощью которой маршрутизатор может динамически распределять беспроводных клиентов, поддерживающих работу в обоих частотных диапазонах, между беспроводными сетями.

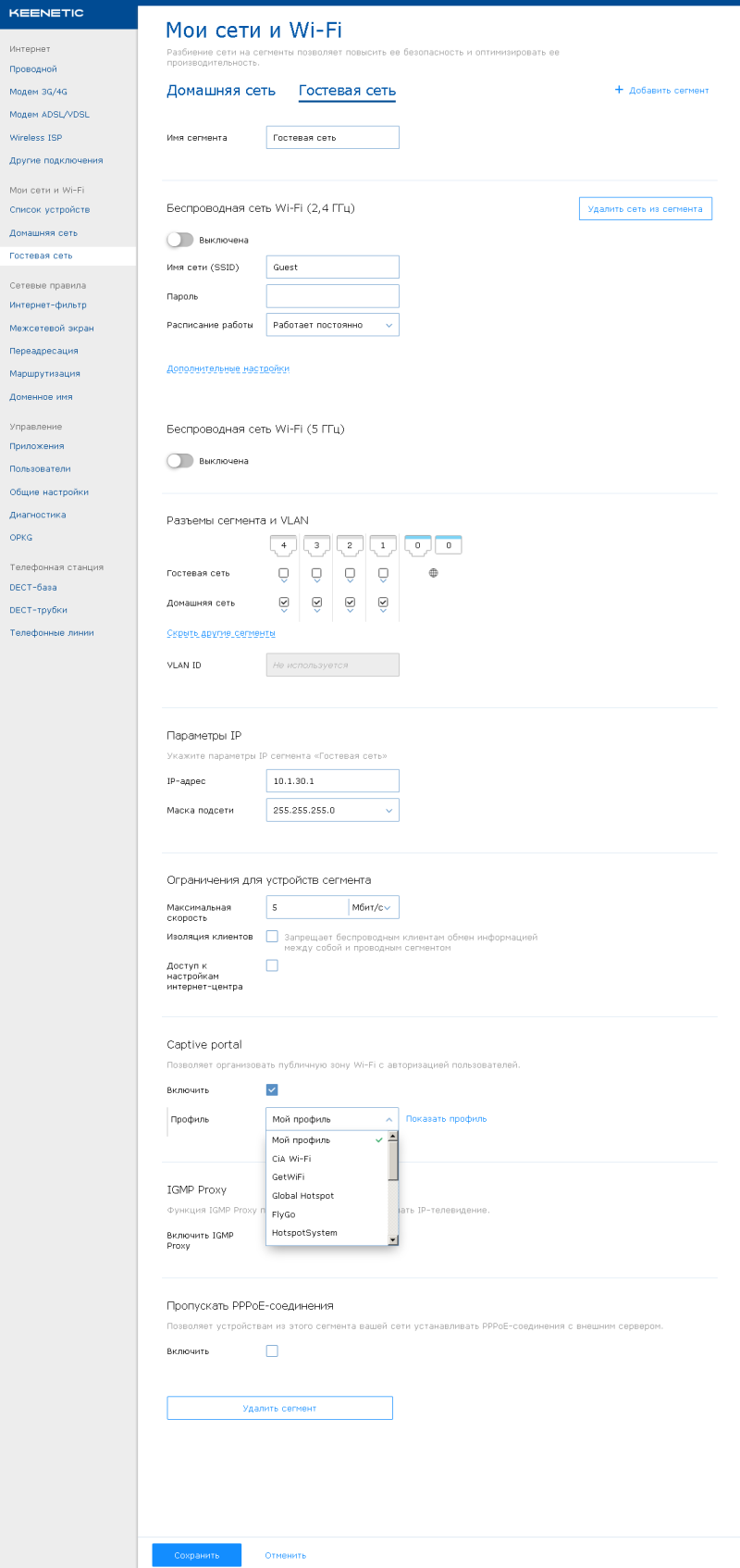

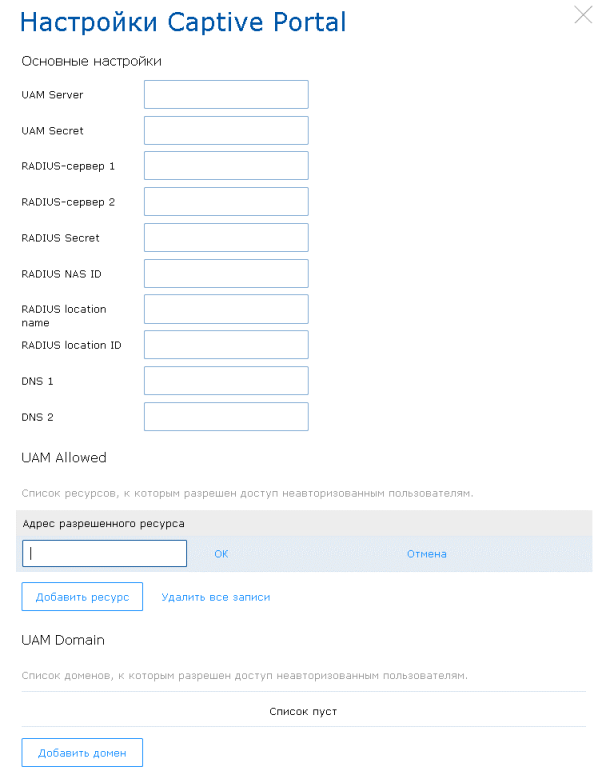

Клиентам, подключающимся к гостевой беспроводной сети, можно запретить доступ к веб-интерфейсу беспроводного маршрутизатора, а также ограничить скорость доступа к глобальной сети. При необходимости организовать публичный доступ к сети Интернет с авторизацией пользователей на помощь придёт опция «Captive portal». Стоит отдельно отметить, что функция Captive portal поддерживает внушительное количество сторонних сервисов авторизации пользователей, однако если по какой-то причине требуемого провайдера в списке нет, можно указать параметры подключения к нему вручную. Нам показалась интересной также возможность подключать к гостевой сети не только беспроводных клиентов, но и проводные устройства, соединённые с определёнными LAN-портами маршрутизатора. Так, например, можно создать выделенный сегмент для друзей вашего ребёнка или для IoT (Internet of Things). Все перечисленные настройки представлены в пункте «Гостевая сеть».

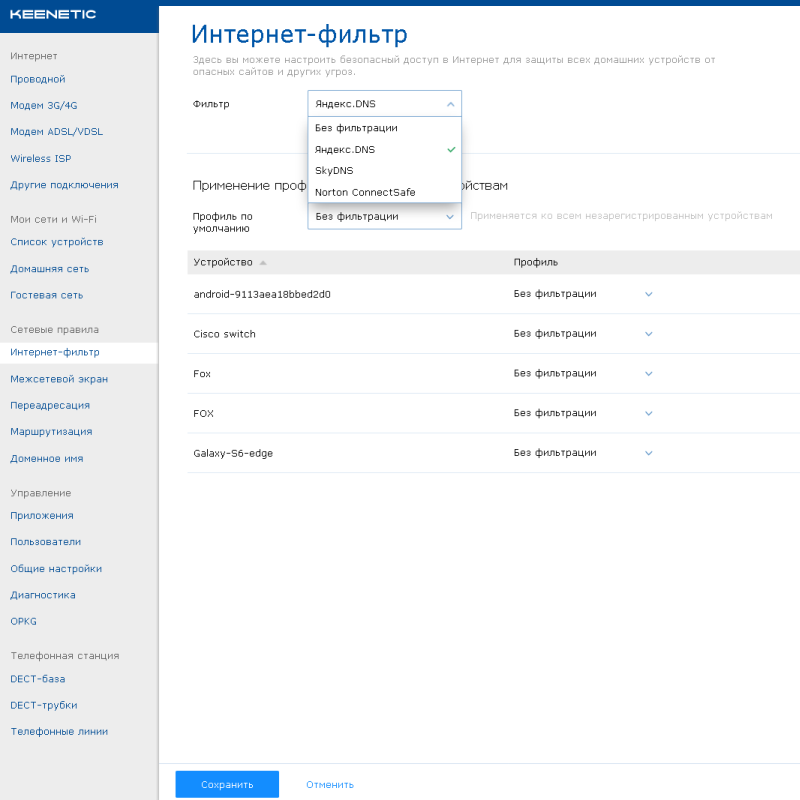

Каждый родитель желает оградить своего ребёнка от недоброкачественного контента, а также защитить свои устройства от вирусов и сетевых атак. Помочь в этом может пункт «Интернет-фильтр» группы «Сетевые правила» меню веб-интерфейса. Фильтрация осуществляется с использованием сторонних DNS-серверов, ведущих рейтинг ресурсов глобальной сети.

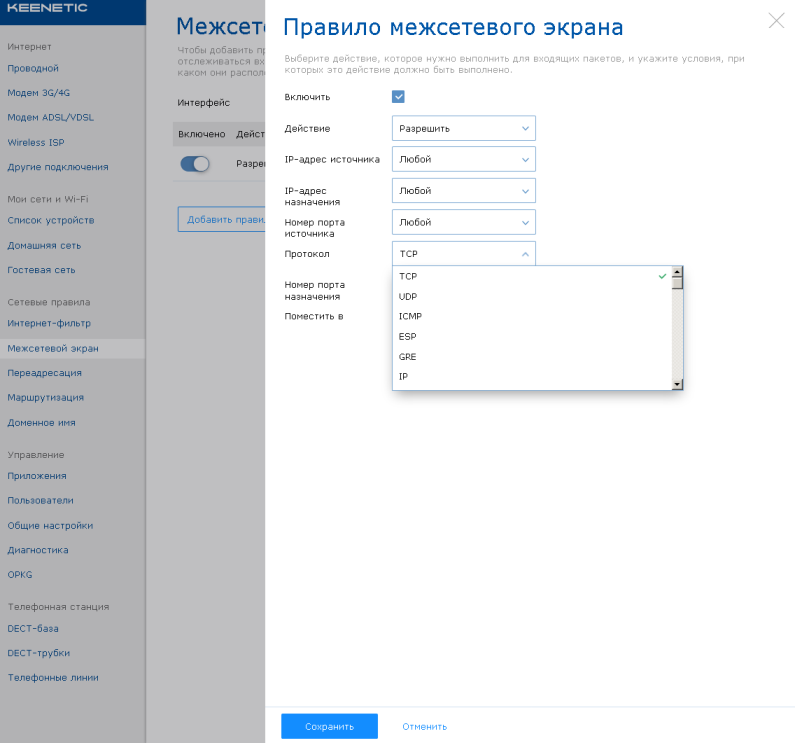

Чтобы воспользоваться возможностью создания правил фильтрации вручную, потребуется обратиться к пункту «Межсетевой экран» той же группы меню.

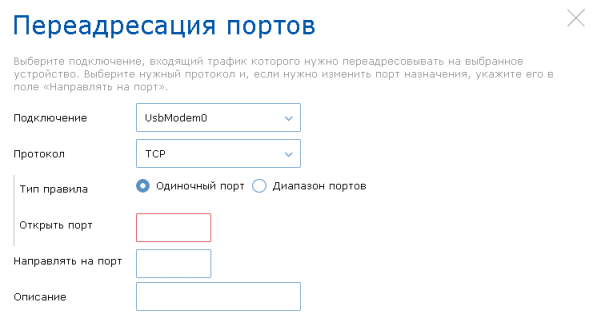

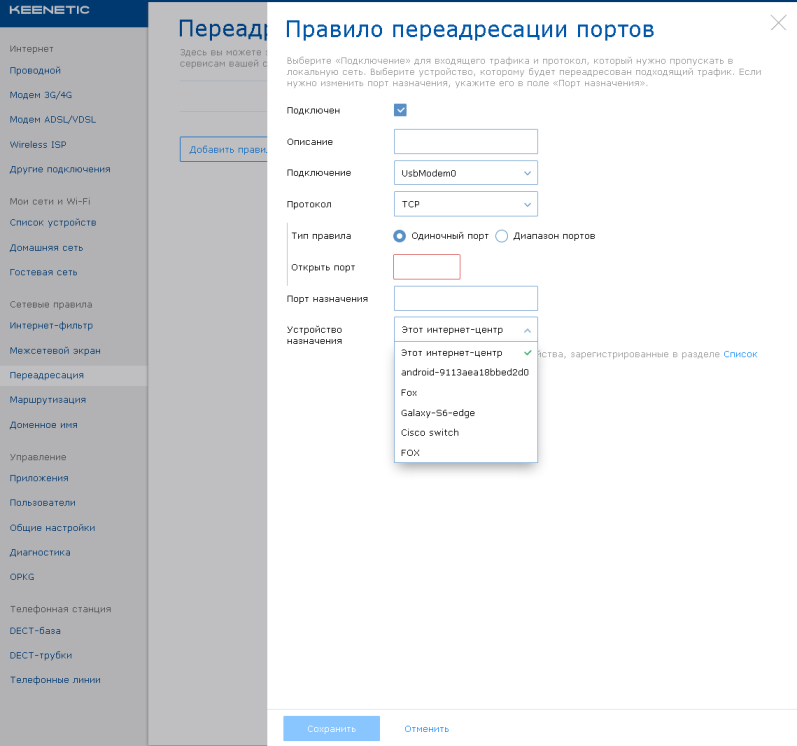

В локальной сети за беспроводным маршрутизатором Keenetic Giga может быть расположен сервис, к которому необходимо предоставить доступ из глобальной сети. В этом случае администратору придётся обратиться к пункту «Переадресация», с помощью которого производится настройка правил переадресации портов TCP и UDP для входящих подключений.

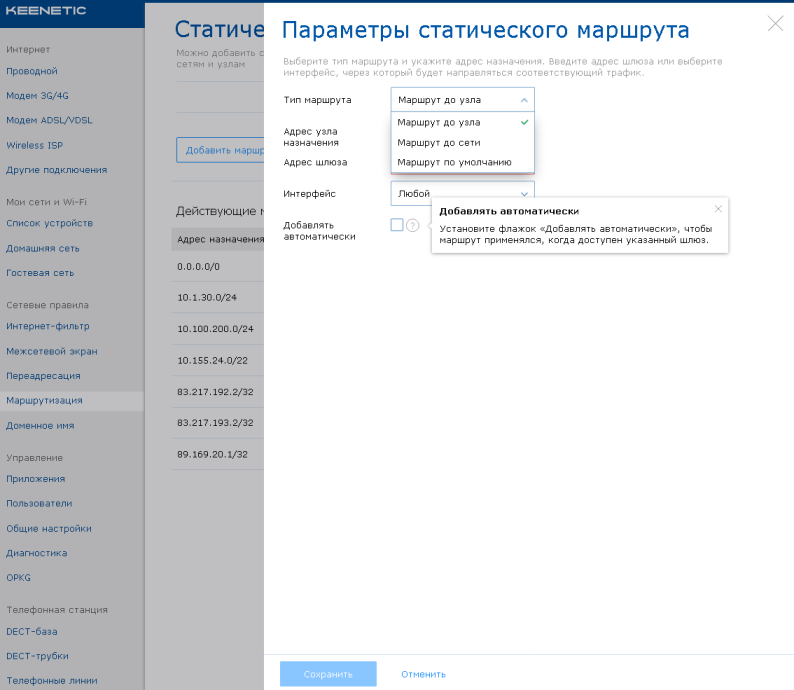

Управление статическими маршрутами производится с использованием пункта «Маршрутизация» той же группы меню.

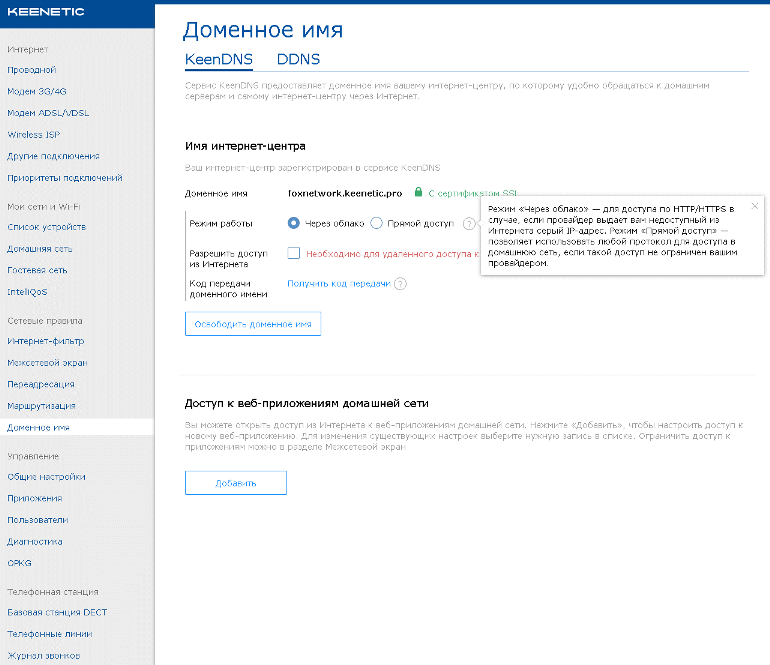

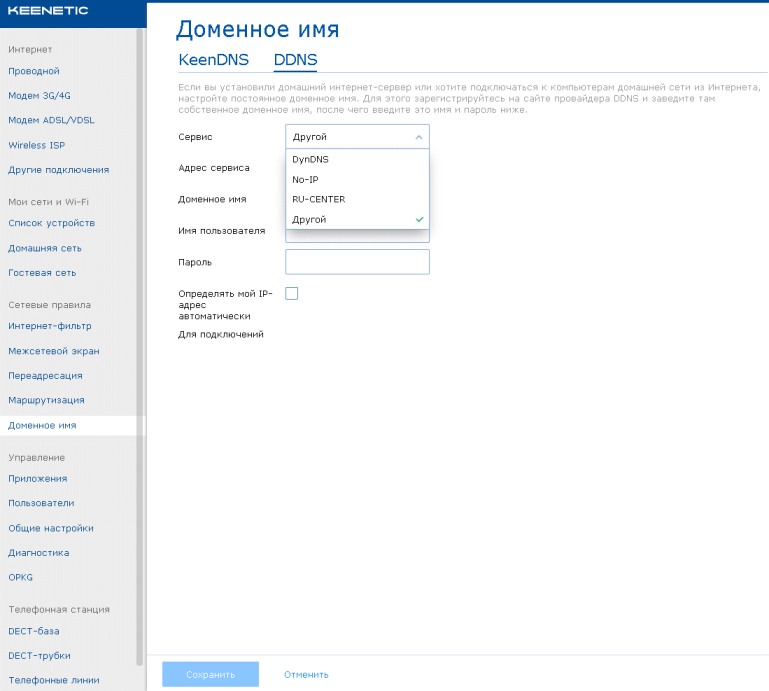

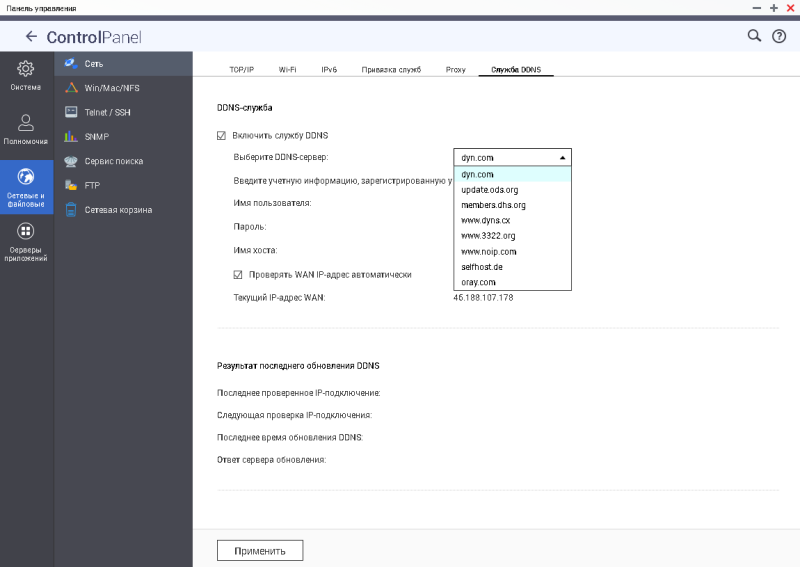

Часто операторы предоставляют пользователям динамические IP-адреса, что затрудняет совместное использование ресурсов, расположенных в локальной сети за маршрутизатором. Помочь в данном случае может сервис DDNS, позволяющий динамически обновлять связь доменного имени и IP-адреса. Соответствующая настройка доступна в пункте «Доменное имя». Стоит отметить, что кроме известных операторов, предоставляющих услугу динамического DNS, поддерживается также собственная служба, называемая KeenDNS, функциональность которой несколько шире. Так, например, с помощью данной службы пользователи могут получить возможность удалённого управления своим маршрутизатором через HTTPS даже в случае, если устройство находится за NAT/PAT провайдера. Кроме управления допускается также удалённое установление туннеля SSTP (на момент написания статьи данная опция была доступна в бета версиях прошивок) для подключения к устройствам в домашней сети. Некоторым пользователям может очень понравиться возможность подключаться к различным устройствам в домашней сети с использованием доменов четвёртого уровня.

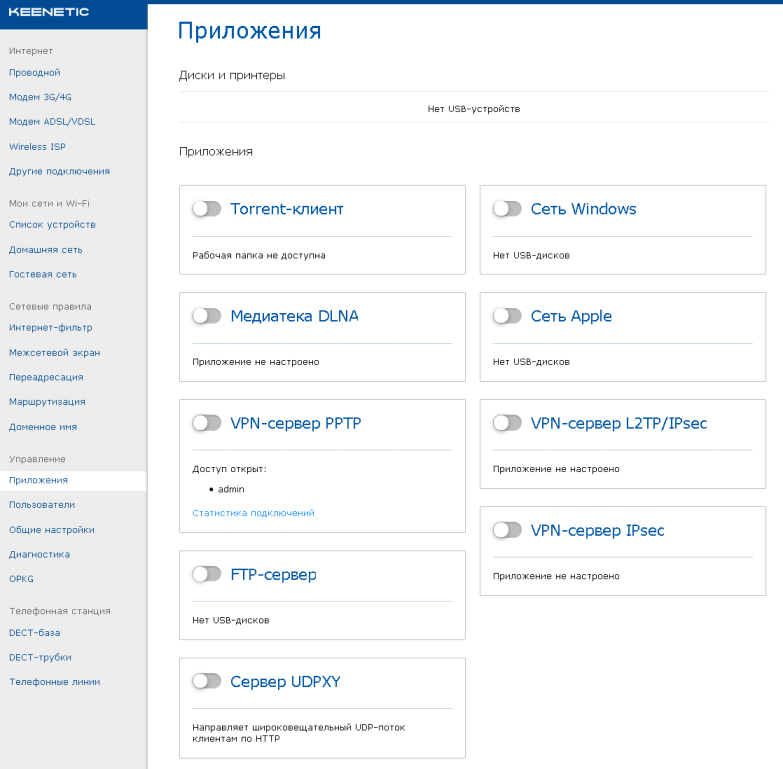

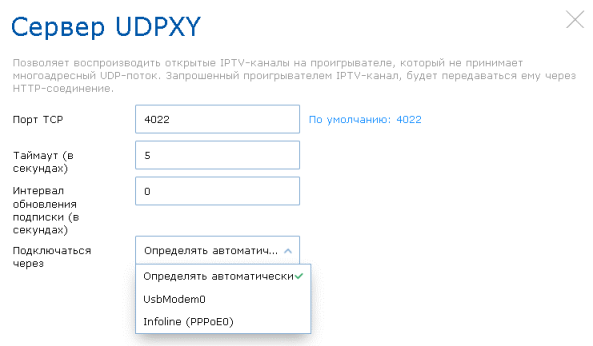

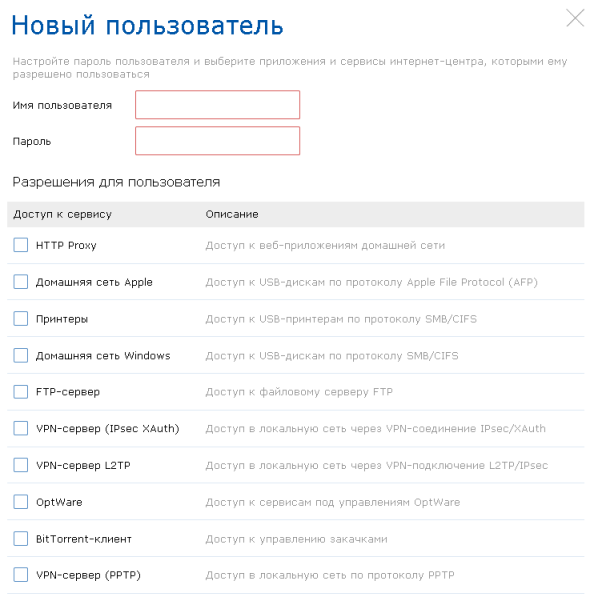

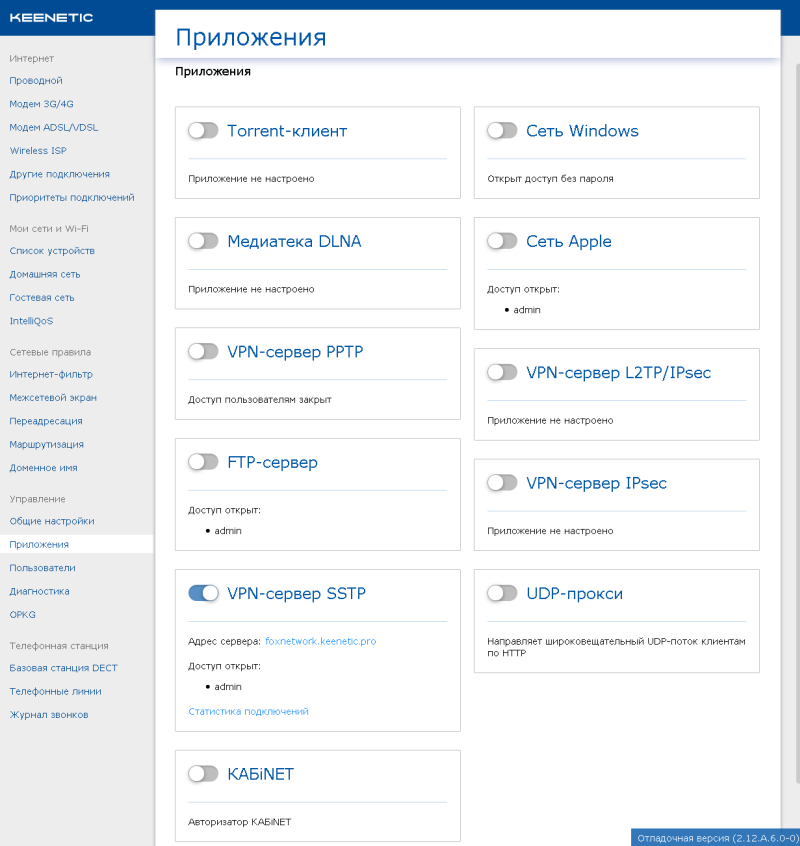

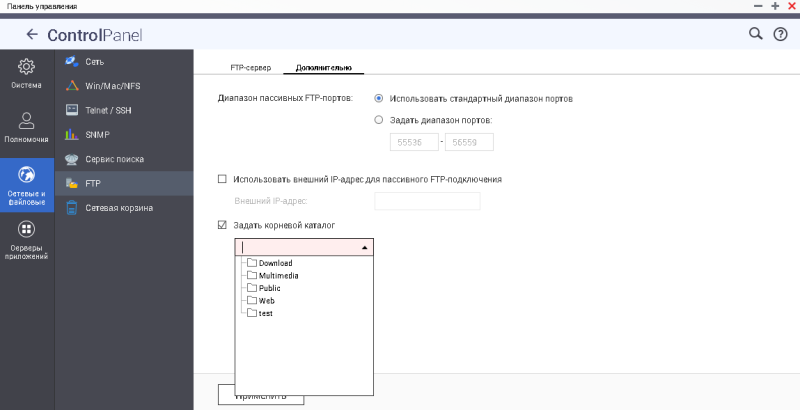

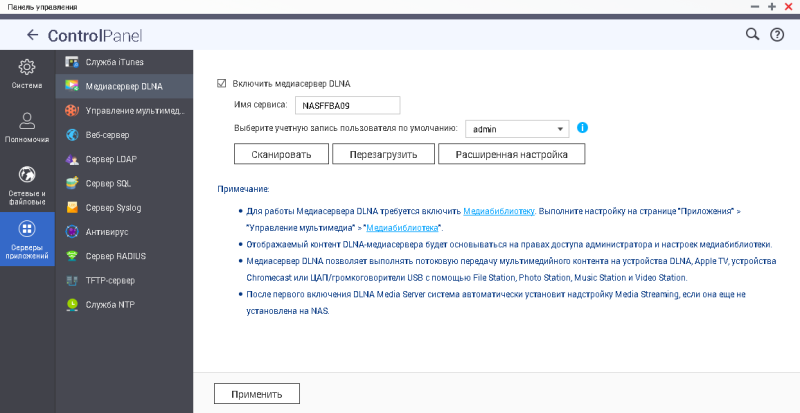

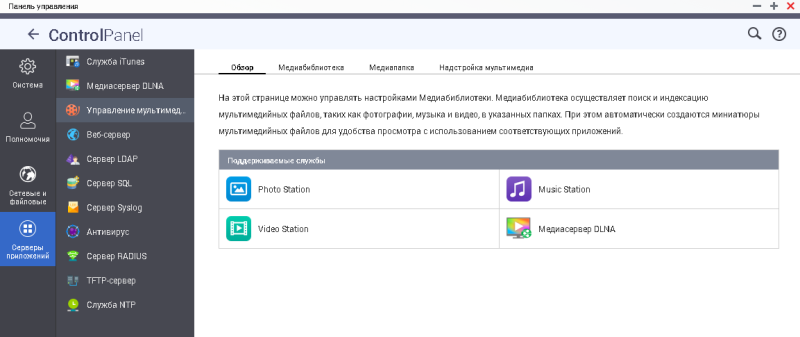

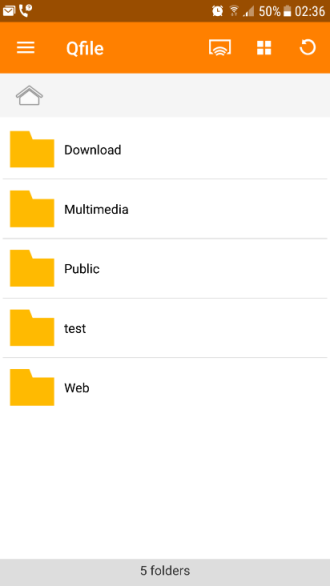

Выбор необходимых пользователю опций может производится с помощью пункта «Приложения» группы «Управление». Здесь можно включить или отключить Torrent-клиента и файловые сервисы, VPN-серверы и UDP-прокси. Кроме этого, настройка самих сервисов также производится с помощью этой же страницы.

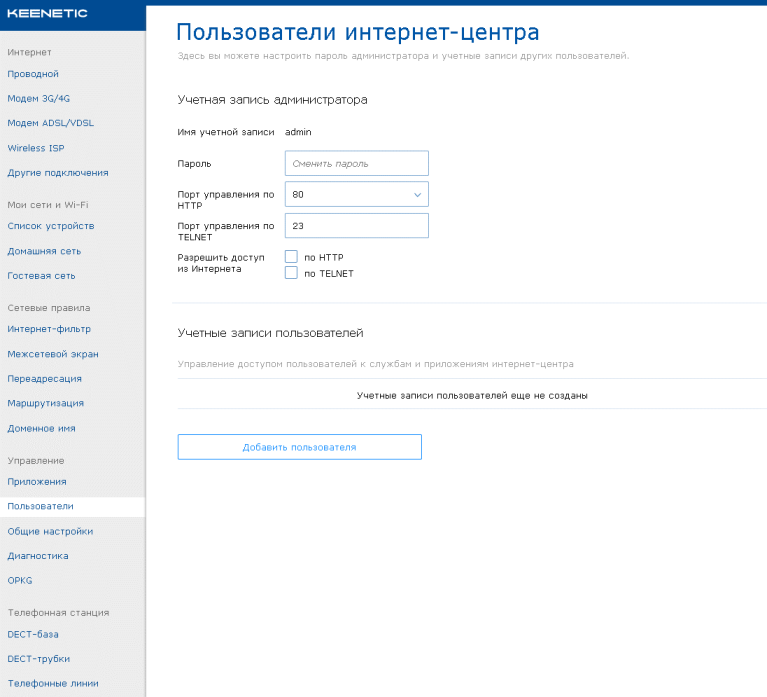

Управление пользователями и их правами доступа производится с помощью пункта «Пользователи» той же группы меню.

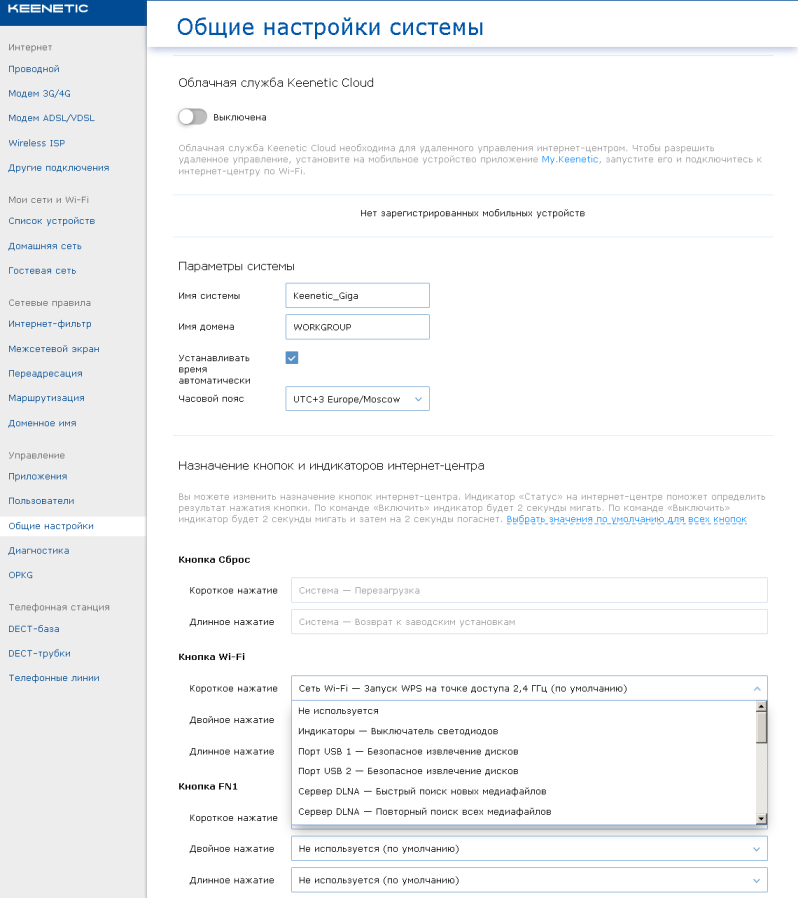

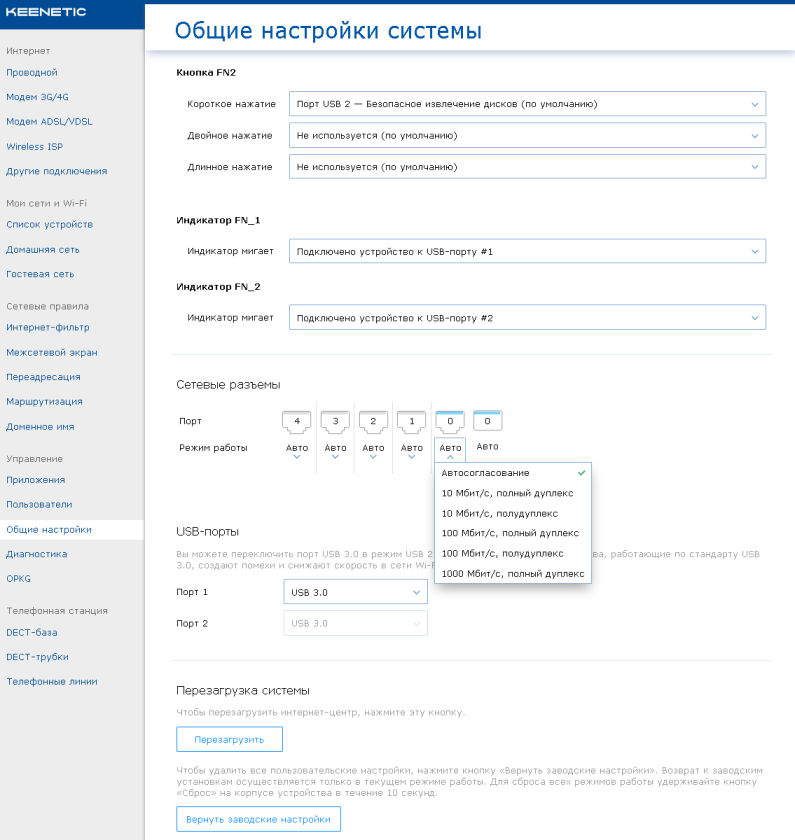

Количество опций, доступных администратору для изменения в пункте «Общие настройки», действительно, огромно. Так, например, здесь можно выбрать режим работы устройства и параметры обновления системы (включая возможность изменения набора установленных компонентов), просмотреть и изменить файлы настроек, активировать поддержку облачной службы, управлять работой кнопок на корпусе, задавать скорости сетевых интерфейсов и USB-портов.

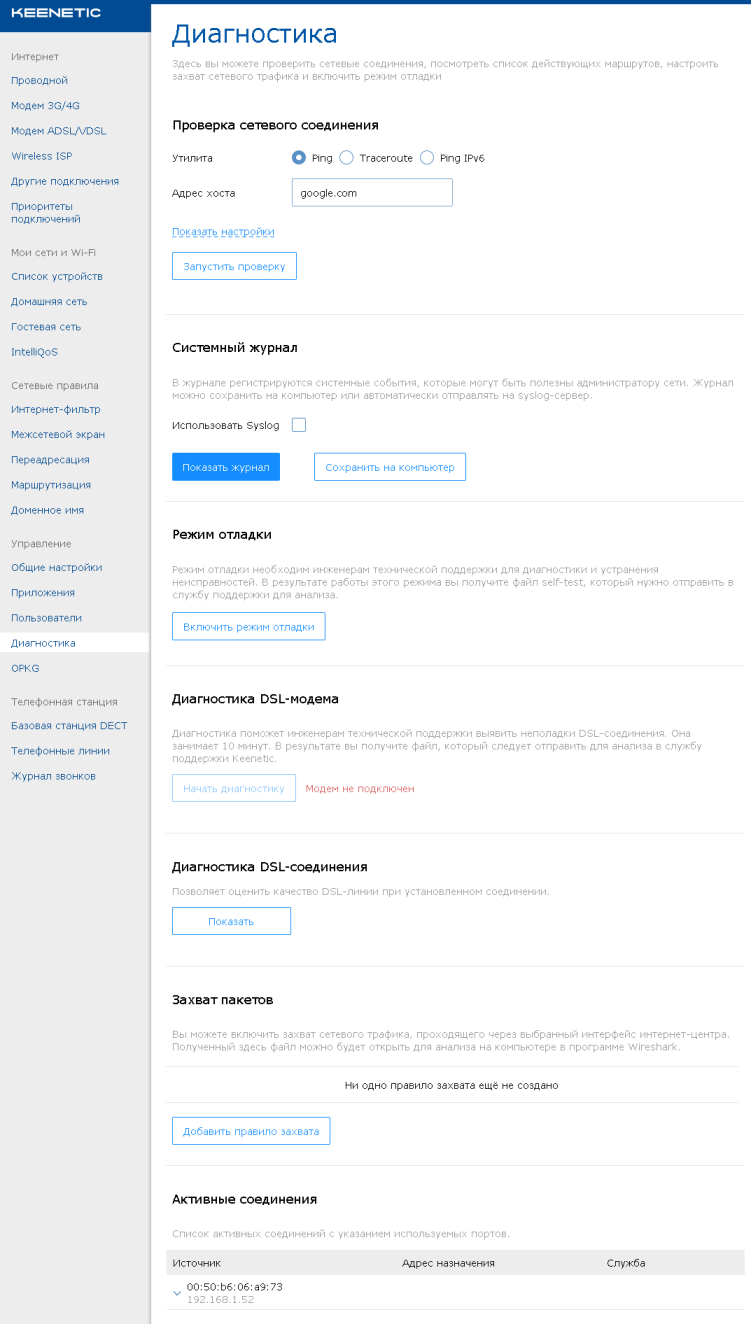

С помощью пункта «Диагностика» группы «Управление» администратор может выполнить проверку доступности определённых узлов в сети, просмотреть журнал работы маршрутизатора, просмотреть список активных подключений, включить режим отладки, выполнить перехват пакетов.

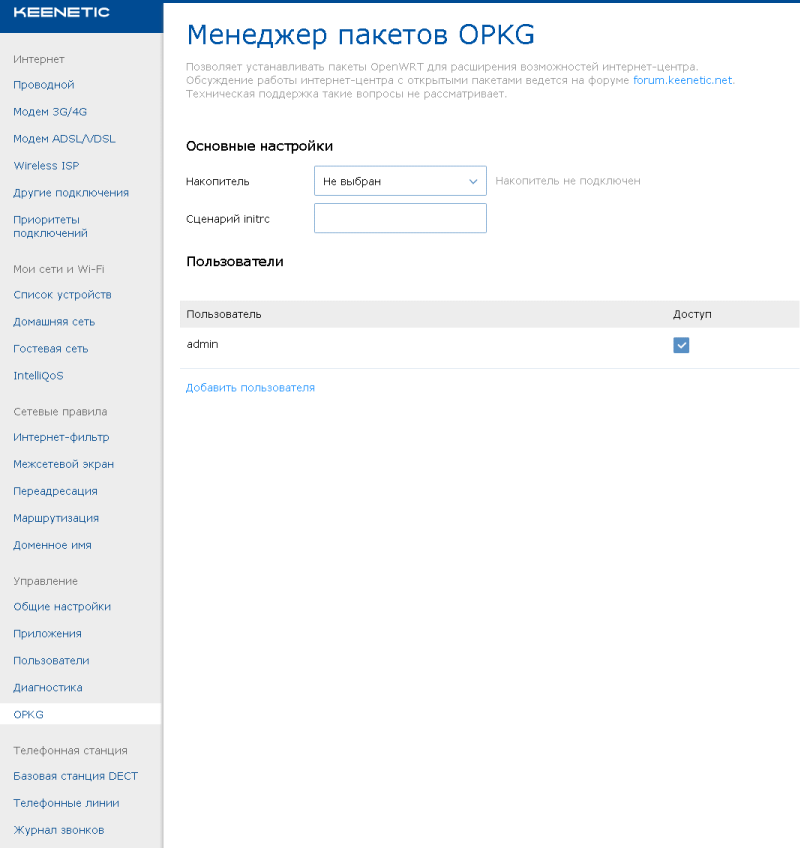

Установка дополнительных пакетов расширения производится с помощью пункта «OPKG» той же группы меню.

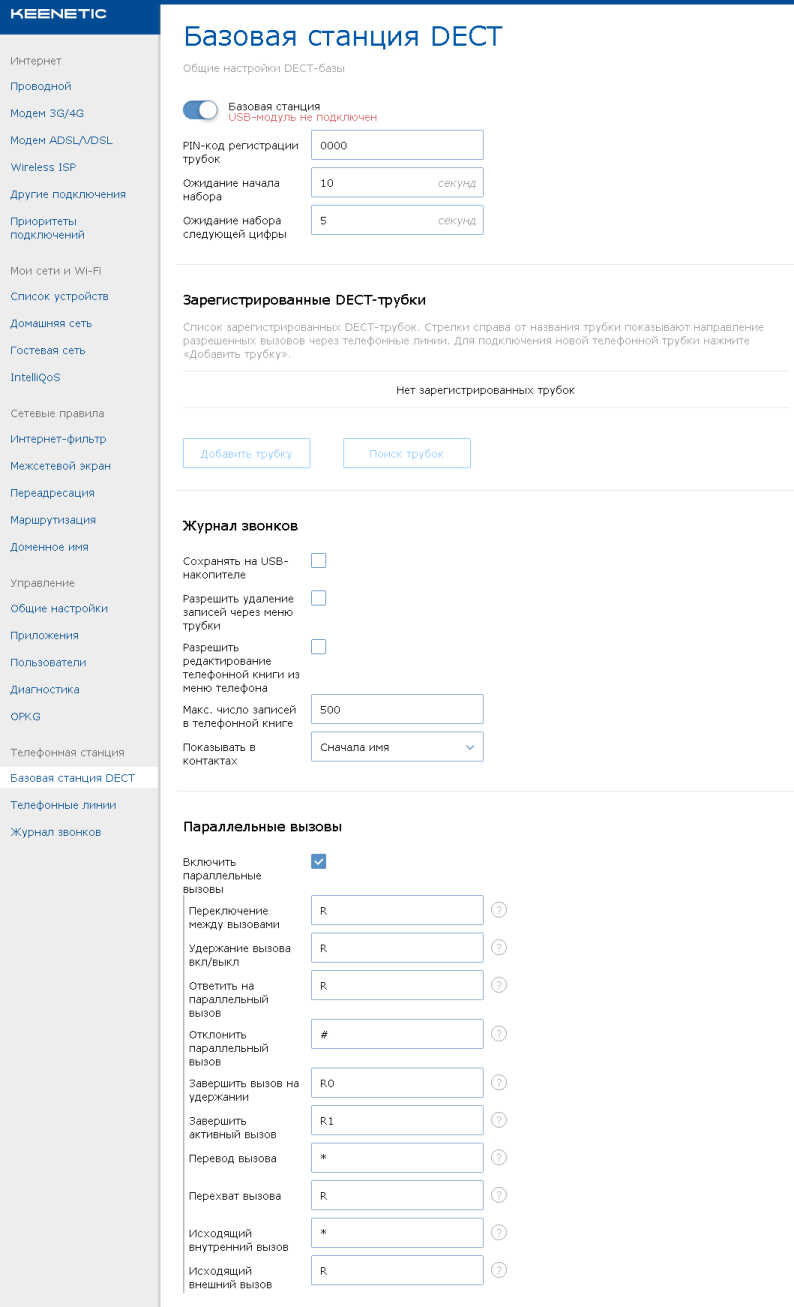

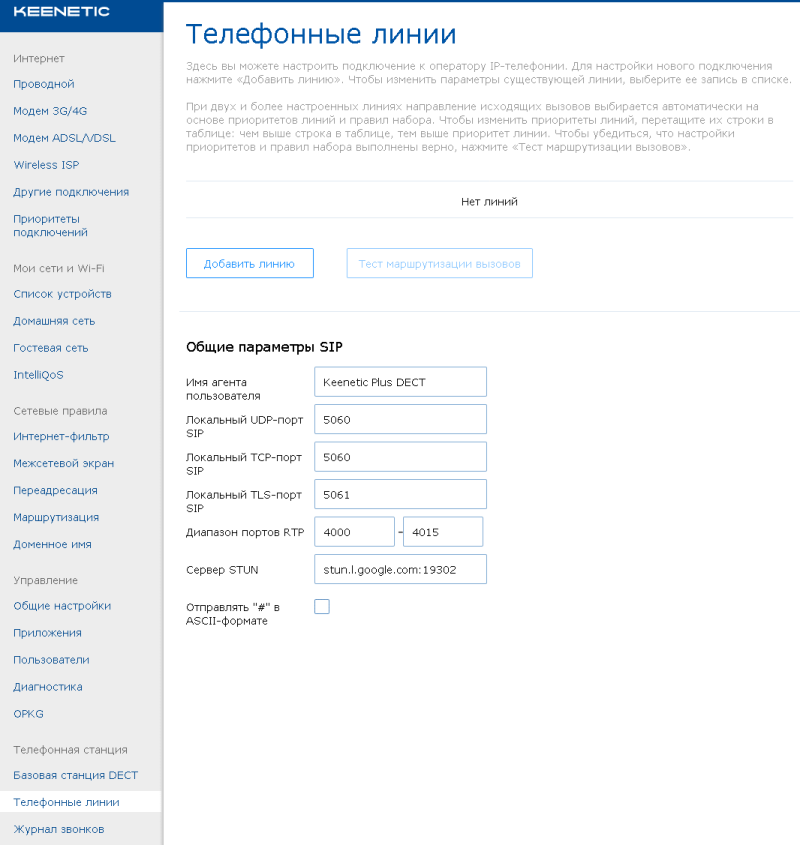

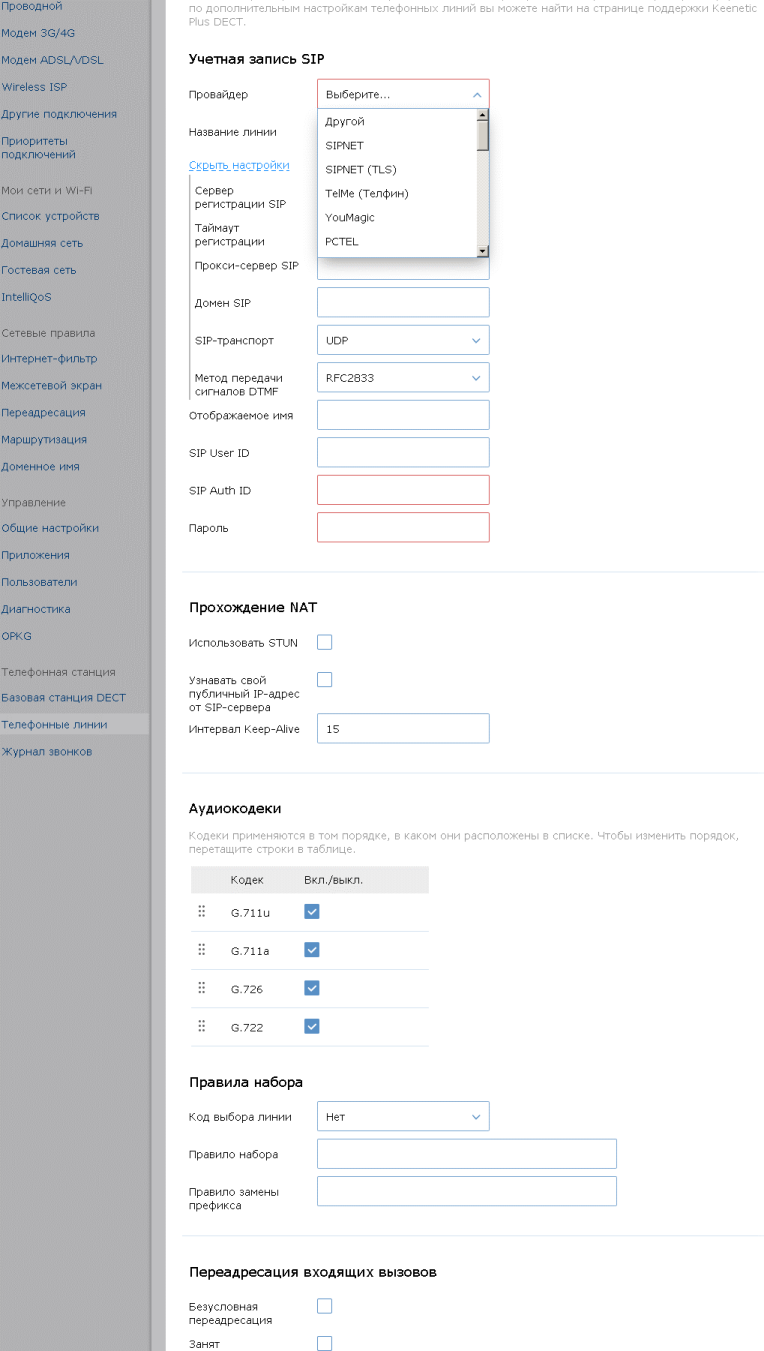

При наличии базовой DECT-станции Zyxel Keenetic Plus DECT управление параметрами её работы производится с помощью пунктов группы «Телефонная станция».

На этом можно было бы уже и закончить, но…

Существует несколько версий прошивки для беспроводных маршрутизаторов Keenetic, наиболее известны из них три: стабильная (релиз), предварительная (бета) и отладочная. Стоит также отметить, что техническая поддержка производителя оказывает консультации только по версиям релиз и бета, мы также не рекомендуем устанавливать отладочные версии без острой необходимости. Все новые функции появляются сначала в отладочных версиях прошивки и доступны энтузиастам для тестирования. Естественно, мы решили произвести обновление до последних доступных отладочных и бета версий и посмотреть, какие нововведения в ближайшее время будут доступны рядовым пользователям.

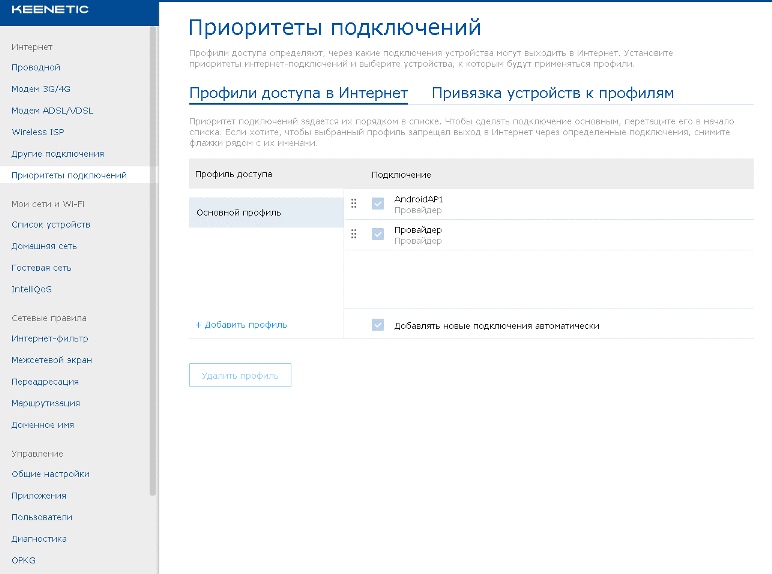

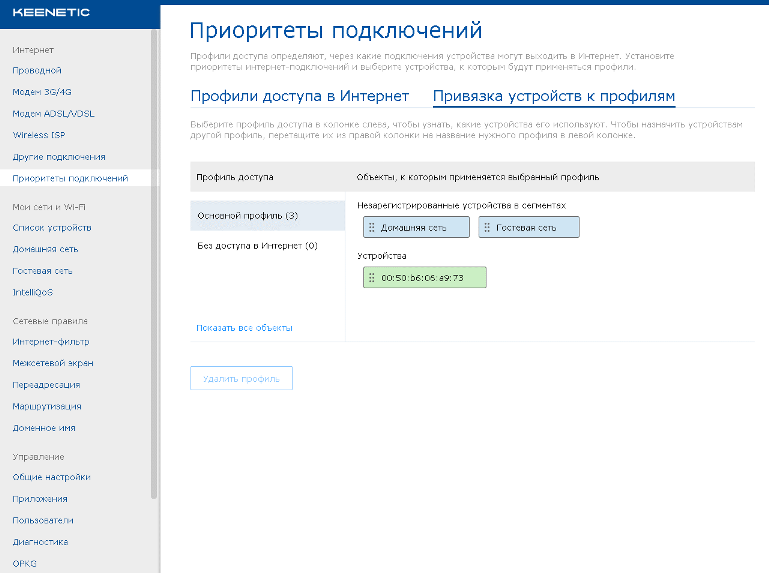

Новые версии прошивки добавляют в группу «Интернет» меню веб-интерфейса новый пункт «Приоритеты подключений». С помощью вкладки «Профили доступа в Интернет» администратор может создавать профили доступа, управляющие порядком использования подключений к провайдерам.

Более интересной, на наш взгляд, является вкладка «Привязка устройств к профилям» того же пункта меню. С её помощью производится привязка конкретных зарегистрированных устройств к профилям доступа, что позволяет разным проводным и беспроводным клиентам использовать разные подключения к глобальной сети. А это уже первый шаг к реализации функции PBR – Policy Based Routing.

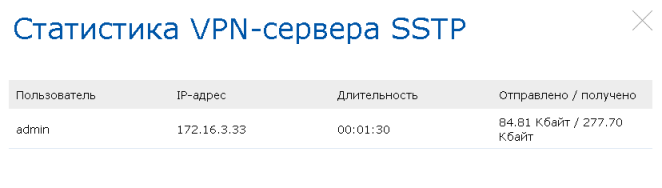

Пункт «Приложения» группы «Управление» пополнился дополнительной опцией «VPN-сервер SSTP».

Приятной особенностью VPN-сервера SSTP является возможность подключения к нему пользователей даже при отсутствии глобально маршрутизируемого (белого/валидного/реального) адреса IPv4. Подключение производится через облако, поддерживаемое производителем. Подключение через облако может также использоваться и для удалённого управления устройством при отсутствии реального адреса.

Также стоит отметить, что Keenetic Giga может выступать и в качестве клиента для подключения по протоколу SSTP, соответствующая настройка доступна в пункте «Другие подключения» группы «Интернет».

Когда мы уже готовили материал к публикации, представители компании Keenetic уведомили нас, что прошивка версии 2.12 перешла из отладочной ветки в бета, таким образом вся описанная функциональность будет доступна пользователям без каких-либо дополнительных манипуляций. Но самое главное в таком переходе то, что на бета версии прошивок распространяется официальная поддержка, таким образом пользователи смогут обратиться в техническую поддержку производителя в случае возникновения каких-либо затруднений при использовании какой-либо из описанных новых функций.

Перейдём теперь к рассмотрению возможностей интерфейса командной строки устройства.

Командная строка

Мы не станем рассматривать все возможности командной строки беспроводных маршрутизаторов Keenetic, но остановимся на наиболее интересных возможностях. Справедливости ради стоит отметить, что командная строка имеет более богатую функциональность по сравнению с веб-интерфейсом. Итак, приступим.

Командная строка Keenetic Giga KN-1010 предоставлена командным интерпретатором, пользователи не имеют доступа к shell. Рассматриваемый интерфейс похож на CLI в устройствах компании Cisco Systems, однако отличий также не мало. Для доступа к командной строке требуется ввести логин и пароль, которые совпадают с теми, что используются для аутентификации в веб-интерфейсе.

Login: admin

Password: **********

(config)>

system - maintenance functions

ntp - configure NTP

schedule - schedule configuration

known - manage lists of known network objects

access-list - configure network access lists

isolate-private - configure if traffic may pass between "private" interfaces

user - configure user account

dyndns - configure DynDns profiles

ndns - configure NDNS

yandexdns - configure Yandex.DNS profiles

skydns - configure SkyDns profiles

nortondns - configure Norton ConnectSafe DNS profiles

adguard-dns - configure AdGuard DNS profiles

ping-check - configure ping-check profiles

interface - network interface configuration

ip - configure IP parameters

pppoe - configure PPPoE parameters

ipv6 - configure IPv6 parameters

kabinet - configure kabinet authenticator

ppe - Packet Processing Engine configuration

upnp - configure UPnP parameters

torrent - configure torrent service parameters

udpxy - configure udpxy

crypto - configure IPsec

igmp-proxy - configure IGMP

dect - configure DECT parameters

snmp - configure SNMP service

sstp-server - configure SSTP VPN server

vpn-server - configure PPTP VPN server

service - manage services