Reviews

Беспроводной мобильный маршрутизатор для сетей 3G/Wi-Fi или ASUS WL-330N3G

Введение

Периодически компания ASUS выпускает крошечные беспроводные сетевые гибриды, предназначенные в основном для часто путешествующих пользователей. К числу таких устройств относится точка доступа WL-330gE, предназначенная для работы с 802.11g сетями; а также модели WL-330N и WL-330N3G с поддержкой 802.11n. Сегодня в нашей тестовой лаборатории оказалась многофункциональная точка доступа стандарта 802.11n с поддержкой 3G модемов – ASUS WL-3330N3G. Давайте разберёмся, на что способно устройство, габариты которого не превышают размеров кредитной карты.

Внешний вид и аппаратная платформа

Модель ASUS WL-330N3G очень миниатюрна, её размеры составляют всего 90*39*13 мм.

Верхняя панель имеет небольшую выпуклость из-за размещённого сбоку сетевого интерфейса Fast Ethernet. Также здесь присутствуют четыре световых индикатора, отображающие состояние питания устройства, и статусы проводного, Wi-Fi и 3G сегментов сети; вентиляционные отверстия, название производителя и модели, а также кнопка WPS для упрощённой настройки беспроводной сети. Стоит отметить, что к нам попал тестовый образец устройства, поэтому маркировка на нём (AP-N13M) не совпадает с той, которую увидит конечный пользователь. На нижней панели расположены вентиляционные отверстия, утопленная кнопка Restore для сброса пользовательских настроек и наклейка с краткой информацией об устройстве.

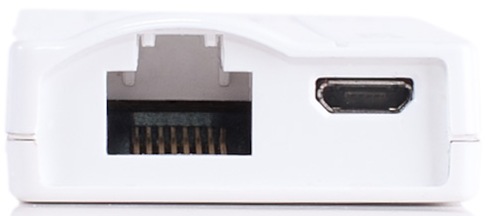

На одной из боковых панелей расположены порты RJ-45 и USB. Стоит отметить, что данный порт USB предназначен только для питания точки доступа, подключение к ПК для передачи данных с его помощью не предусмотрено. Также для питания может использоваться специализированный адаптер, подключаемый к сети переменного тока.

На второй боковой стороне также расположен порт USB, который при необходимости может быть использован для подключений внешних USB-модемов 3G.

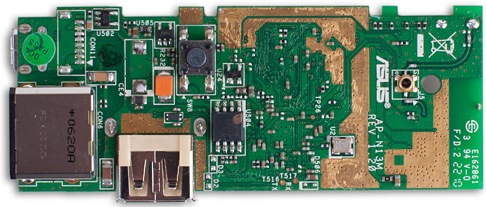

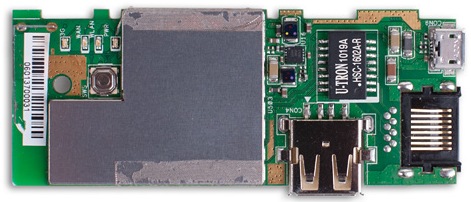

Внутри WL-330N3G состоит из одной зелёной текстолитовой платы, основные элементы которой скрыты под металлическим экраном.

Обратимся теперь к программной составляющей устройства.

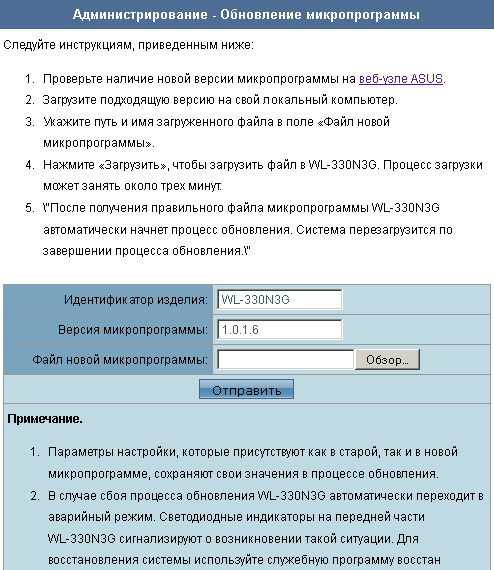

Обновление прошивки

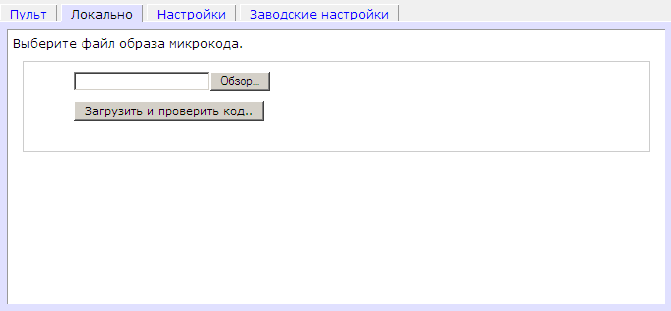

Смена версии прошивки производится с помощью пункта Обновление микропрограммы группы Администрирование. Сама процедура не сложна – требуется лишь выбрать файл с новой прошивкой и нажать кнопку Отправить.

Весь процесс занимает порядка трёх минут и не требует особой квалификации у производящего его пользователя.

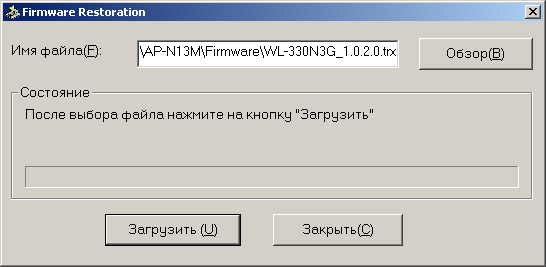

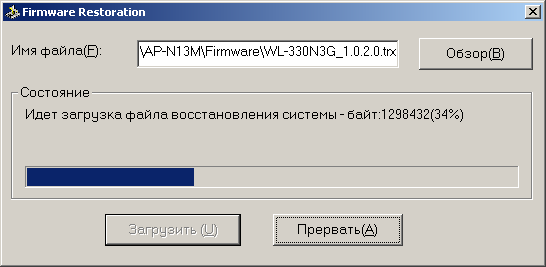

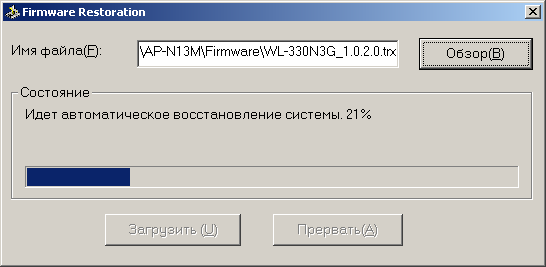

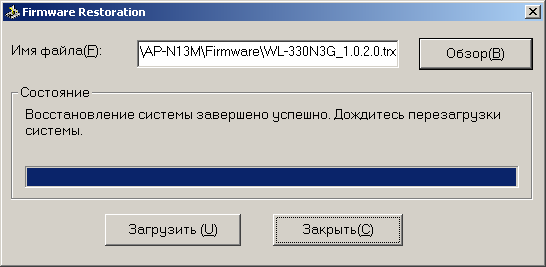

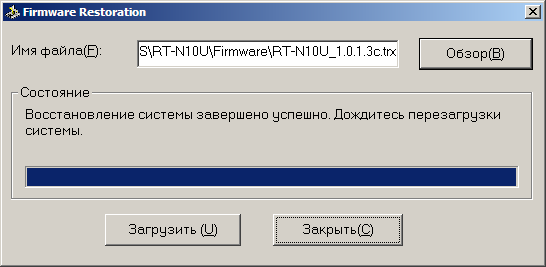

Если во время обновления микропрограммного обеспечения происходит сбой, WL-330N3G может не загрузиться в нормальном режиме. В этом случае потребуется прибегнуть к процедуре восстановления прошивки с помощью утилиты Firmware Restoration. Весь процесс чрезвычайно прост: нужно лишь выбрать файл с прошивкой и нажать кнопку «Загрузить», утилита самостоятельно обнаружит проблемное устройство, восстановит прошивку и перезагрузит его.

Мы умышленно отключили питание маршрутизатора во время стандартного обновления прошивки для того, чтобы протестировать утилиту Firmware Restoration. Указанные действия перевели WL-330N3G в некоторый режим, при котором он не функционировал нормально, но и не обнаруживался обсуждаемой утилитой. Световой индикатор питания устройства при этом горел постоянно, хотя у находящегося в режиме восстановления маршрутизатора он мигает. В этой ситуации мы перезагрузили устройство, удерживая при этом нажатой кнопку Restore. Такая перезагрузка перевела ASUS WL-330N3G в режим восстановления прошивки, после чего мы без проблем восстановили устройство с помощью утилиты Firmware Restoration.

Также восстановить WL-330N3G можно и без использования специализированных утилит. Для этого требуется лишь передать на устройство файл прошивки с помощью протокола TFTP. После этого WL-330N3G запишет полученный образ в свою флеш-память и перезагрузится.

C:\>tftp -i 192.168.1.1 put WL-330N3G_1.0.2.0.trx

Успешная передача: 3810422 байт за 4 сек., 952605 байт/с

На этом мы завершаем раздел, посвящённый смене версий микропрограммного обеспечения, и переходим к рассмотрению возможностей веб-интерфейса устройства.

Обзор веб-интерфейса

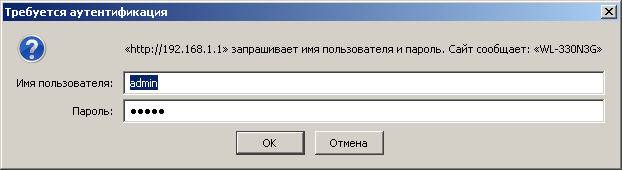

Первоначальная настройка WL-330N3G производится с использованием проводного подключения, для чего используется IP-адрес 192.168.1.1. Логин и пароль по умолчанию равны admin/admin.

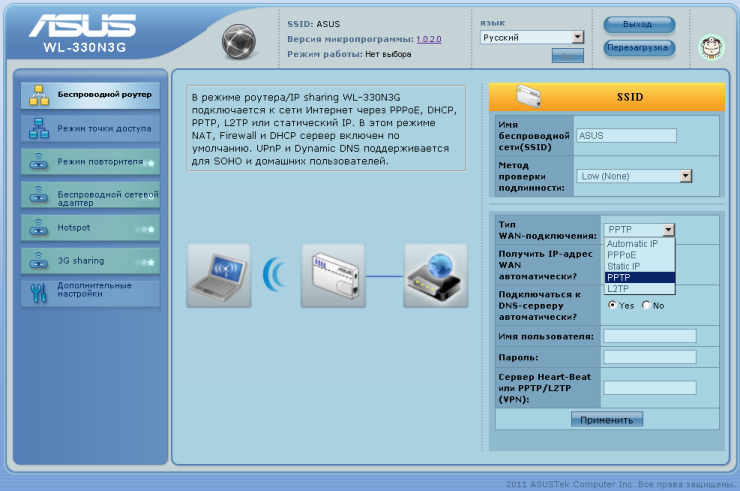

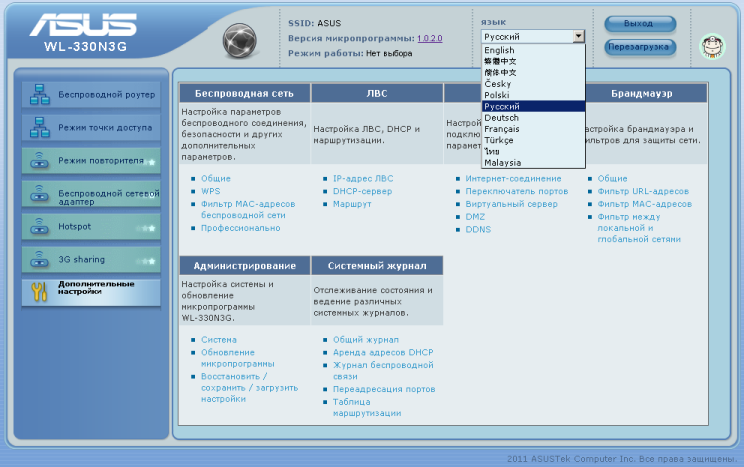

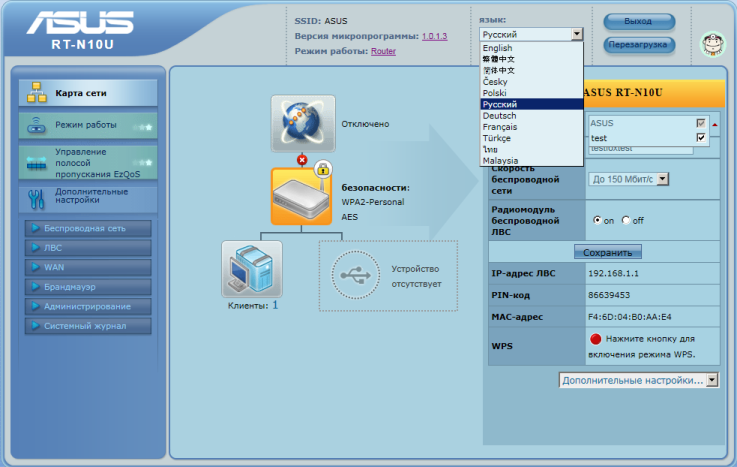

После ввода корректных учётных данных пользователь попадает на стартовую страничку устройства, доступную на одиннадцати языках, где может выбрать один из шести режимов работы WL-330N3G. Рассмотрим каждый из них подробнее.

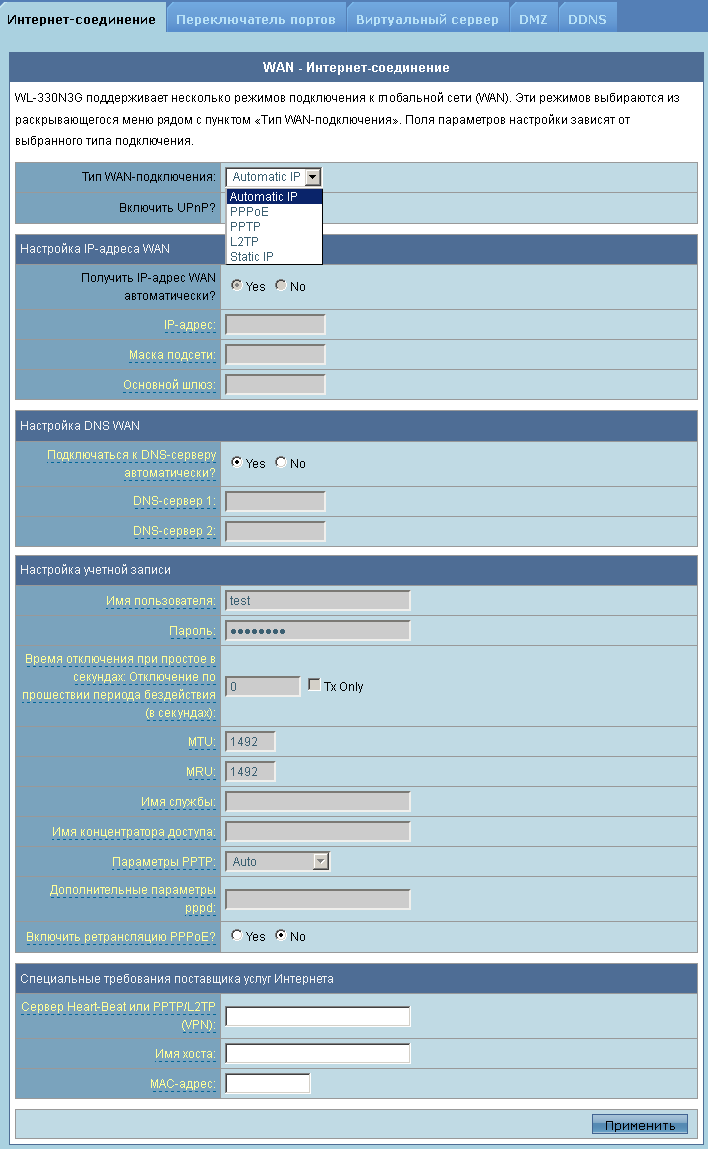

Режим беспроводного роутера позволяет пользователю подключиться к проводной сети с использованием статического или динамического IP-адреса, а также подключить VPN (PPPoE, PPTP или L2TP). Все клиентские устройства подключаются по беспроводной сети, имя и проверку подлинности которой можно указать на соответствующей страничке. Такой способ подключения может потребоваться домашним пользователям, имеющим исключительно беспроводные устройства.

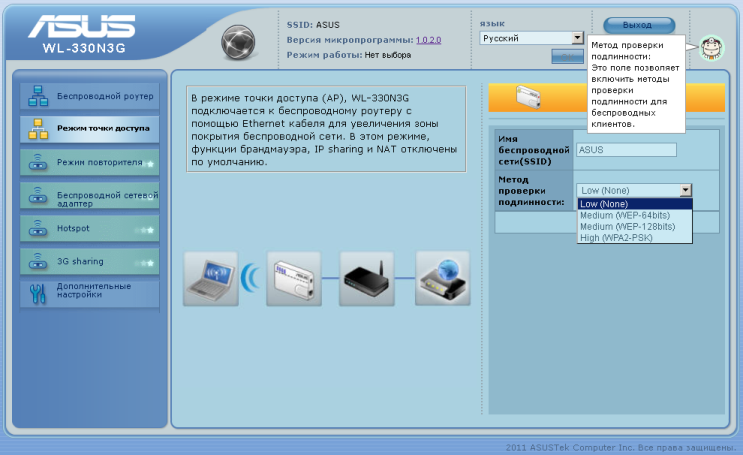

Режим точки доступа отличается от предыдущего режима тем, что проводную и беспроводную сети соединяет коммутатор, то есть не производится трансляция сетевых адресов и маршрутизация. ASUS WL-330N3G в режиме точке доступа может быть использован в случае, когда требуется создать беспроводной сегмент для уже существующей проводной сети.

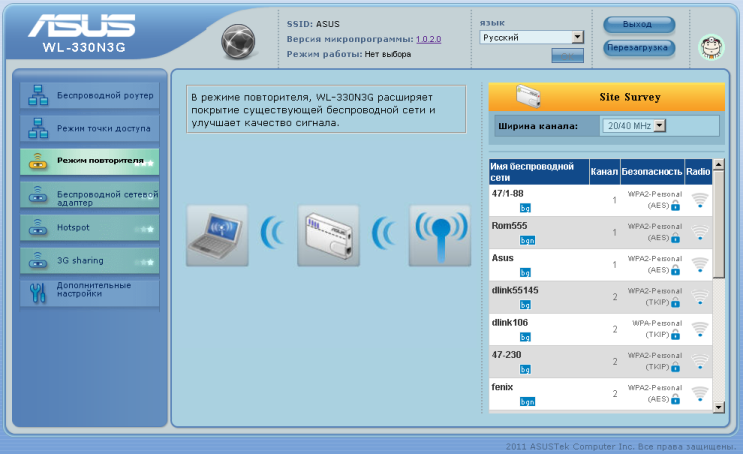

При необходимости расширить существующую беспроводную сеть пользователь может использовать режим повторителя. В этом случае необходимо дополнительно выбрать имя сети, чей сигнал необходимо повторять.

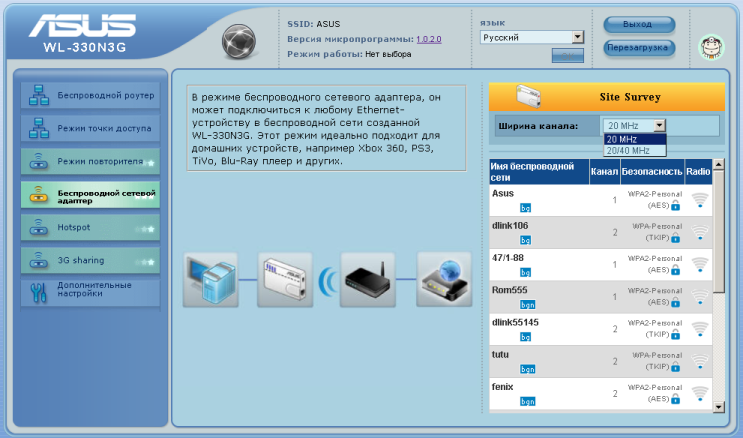

Если требуется подключить к беспроводной сети ноутбук, компьютер или иное устройство, не имеющее беспроводной сетевой карты, то следует воспользоваться режимом беспроводного сетевого адаптера. В этом случае WL-330N3G самостоятельно подключается к беспроводной сети и передаёт данные между проводным и беспроводным сегментами. Подключаемому таким способом узлу необходимо лишь иметь возможность проводного подключения к сети Fast Ethernet.

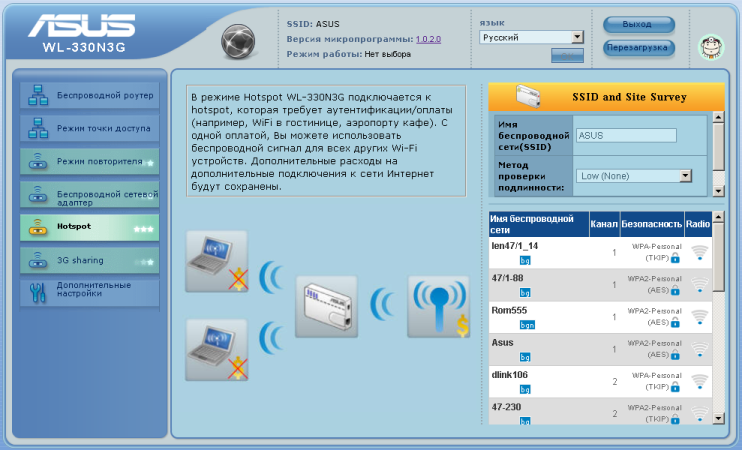

Режим Hotspot может быть полезен в ситуации, когда необходимо подключить несколько беспроводных устройств к существующей платной беспроводной сети. ASUS WL-330N3G подключается к общей сети, а все пользовательские устройства «скрываются» за маршрутизатором.

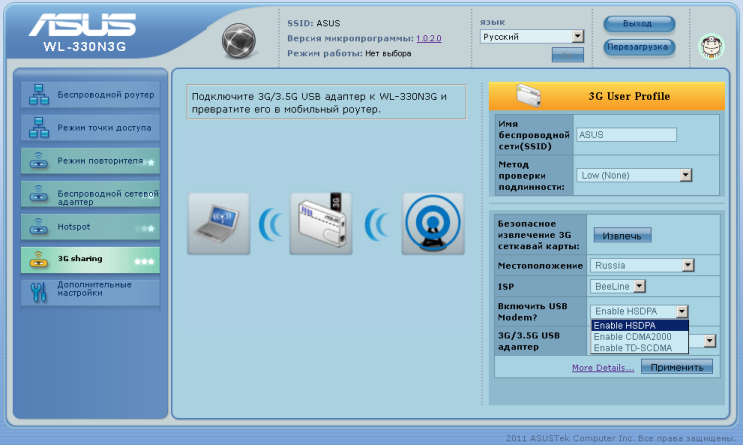

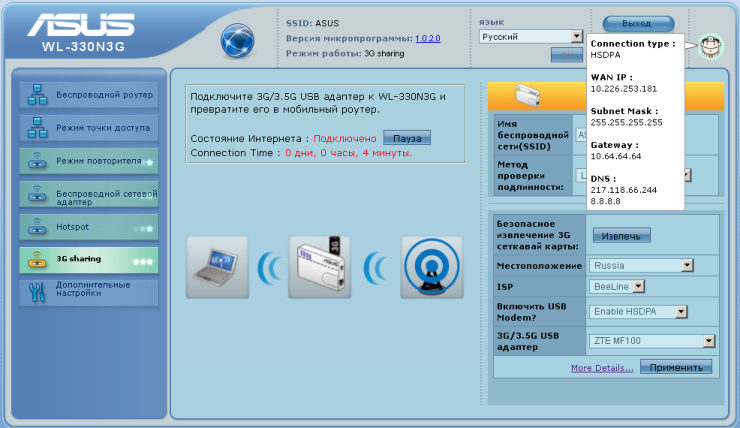

Режим 3G sharing во многом похож на предыдущий, разница лишь в том, что при выборе данного режима происходит подключение к беспроводным 3G сетям с помощью дополнительного модема, подключаемого к USB-порту.

Обратимся теперь к пункту меню «Дополнительные настройки» и рассмотрим некоторые вспомогательные возможности, которые предлагает веб-интерфейс пользователю.

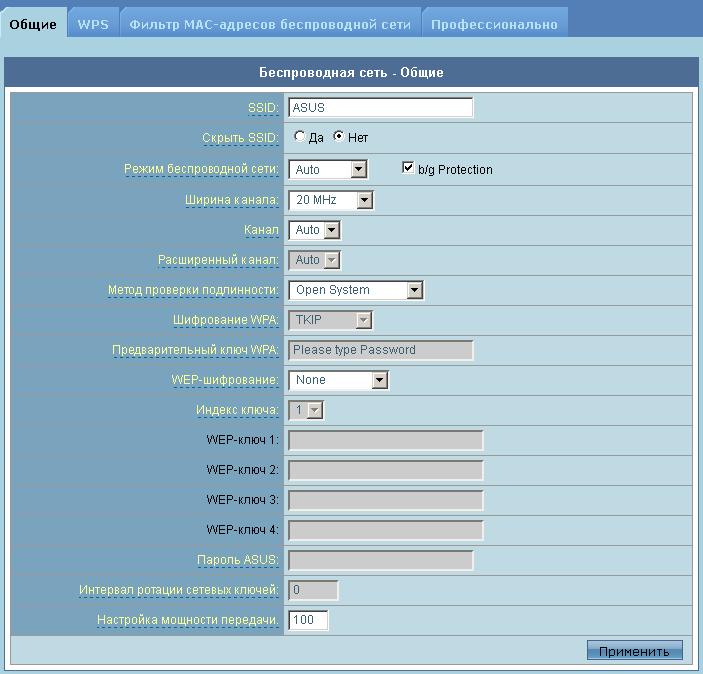

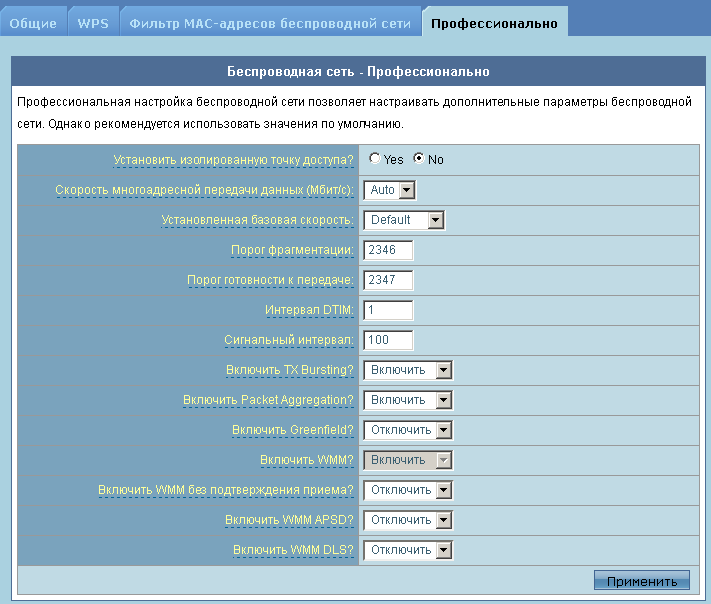

Вкладка Общие группы Беспроводная сеть позволяет указать основные параметры работы Wi-Fi модуля. Кроме уже стандартных возможностей, здесь присутствует также опция, позволяющая изменять мощность беспроводного передатчика.

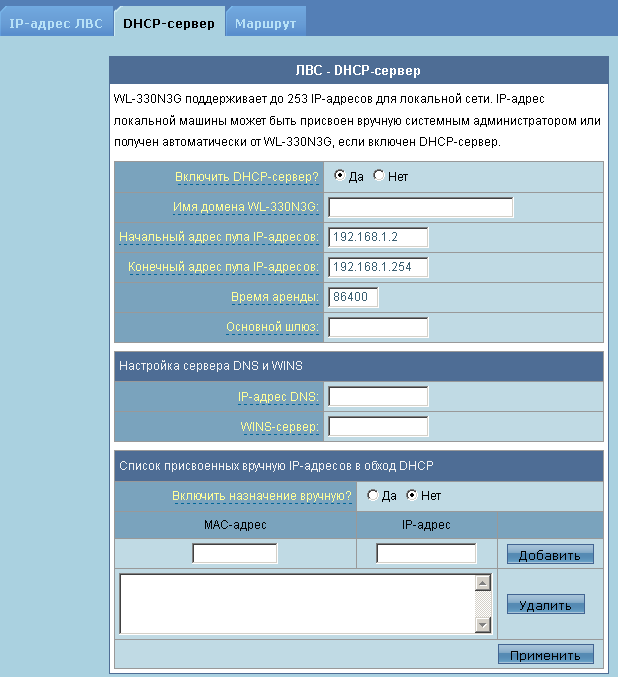

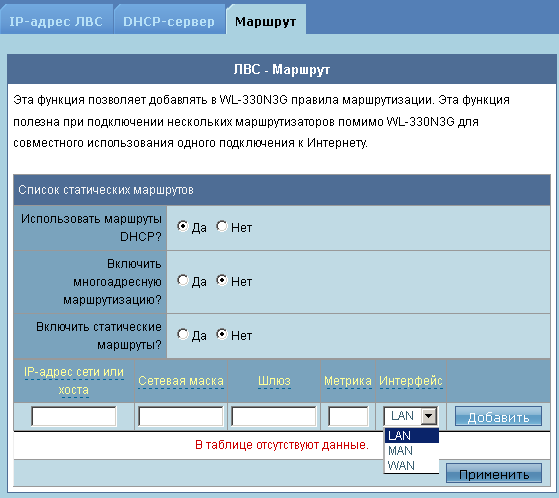

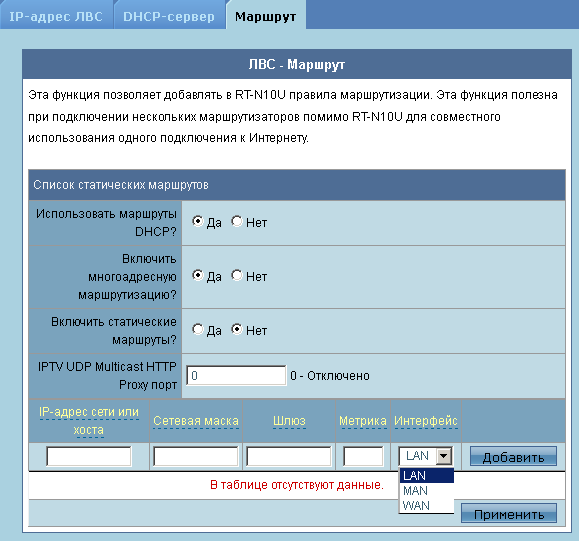

Подпункты группы ЛВС позволяют указать адрес LAN-интерфейса устройства, управлять DHCP-сервером и таблицей маршрутизации. Приятной опцией в данном случае является возможность динамического получения таблицы маршрутизации от провайдера с помощью DHCP.

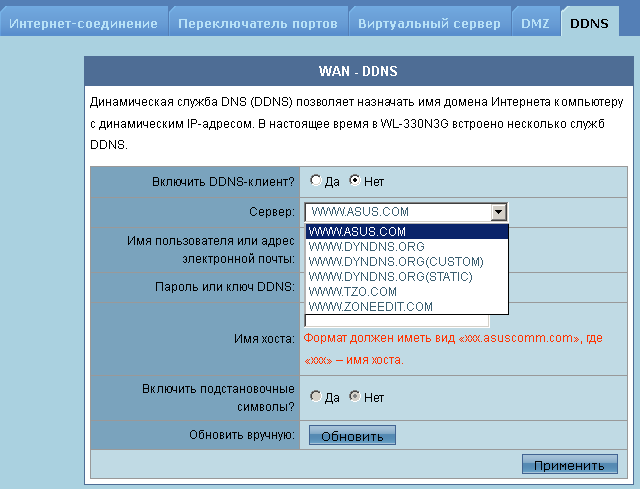

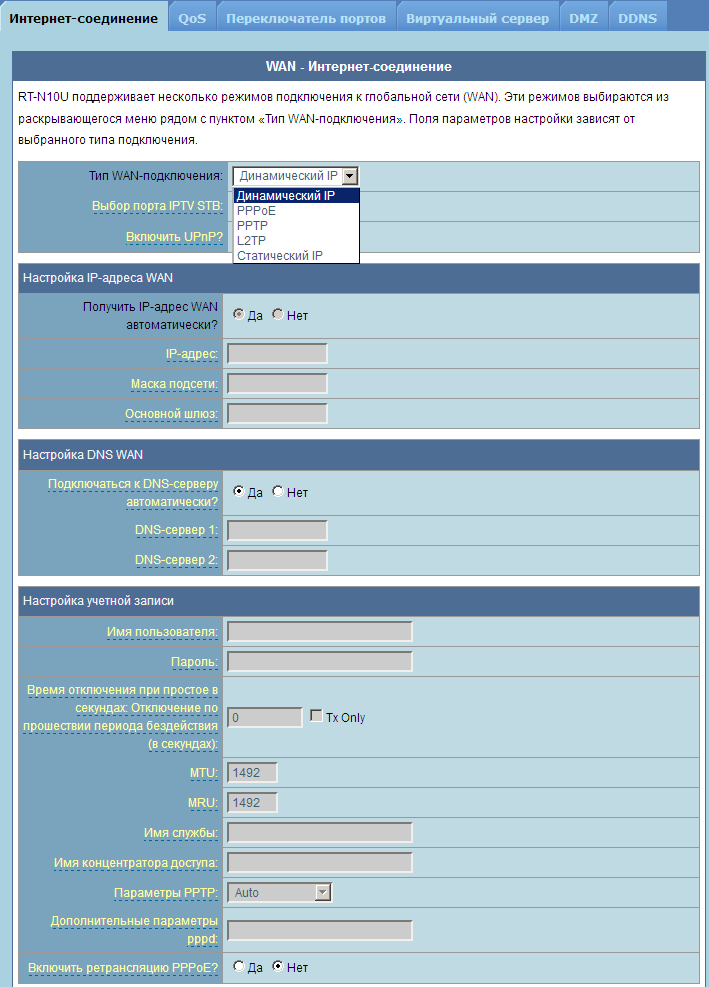

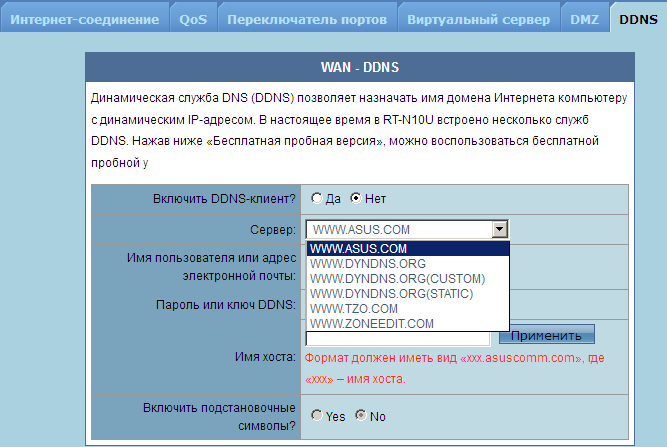

Основные настройки подключения к провайдеру, а также параметры виртуальных серверов и DDNS представлены в подпунктах группы WAN.

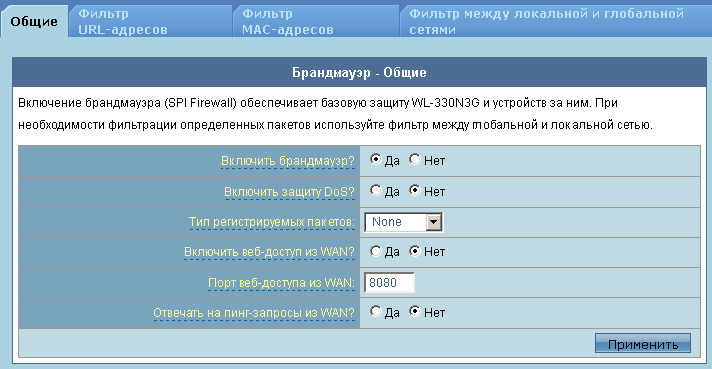

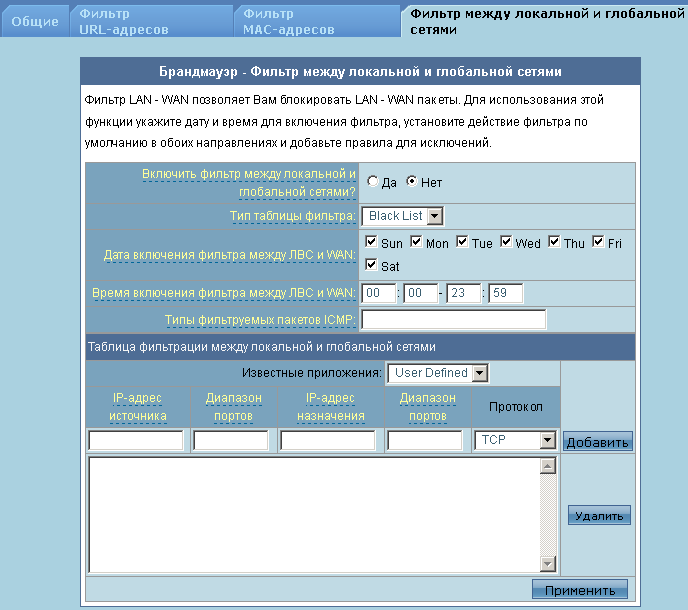

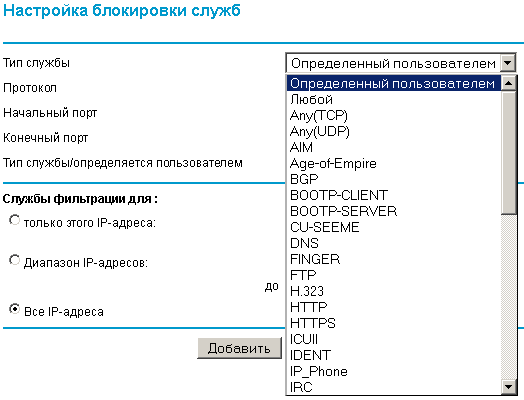

Параметры фильтрации на основе MAC-адресов, URL, а также портов UDP/TCP и IP-адресов представлены в подпунктах группы Брандмауэр.

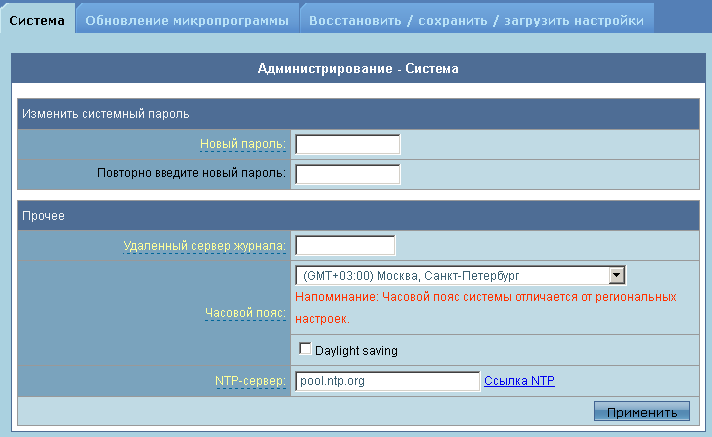

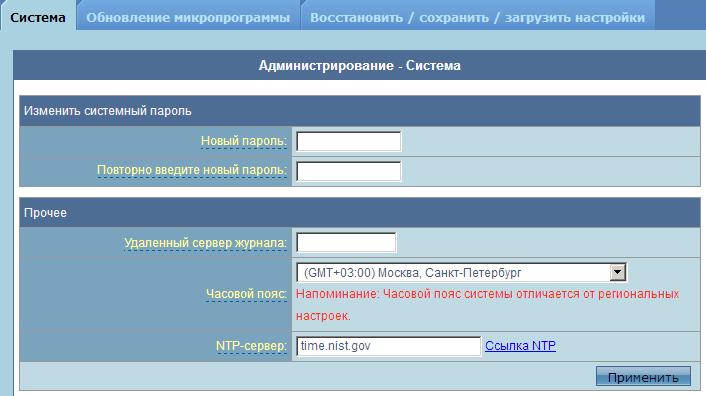

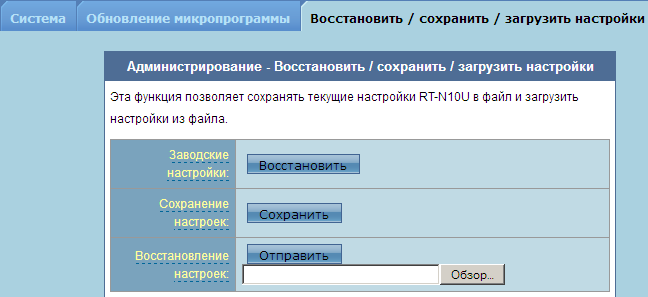

С помощью подпунктов группы Администрирование пользователь может изменить пароль доступа к устройству, указать часовой пояс, обновить прошивку, а также сбросить/восстановить/сохранить пользовательские настройки. К сожалению, список часовых поясов не учитывает последние изменения законодательства РФ об отмене перехода на летнее/зимнее время, так, например, Москва представлена старым часовым поясом GMT+03.00.

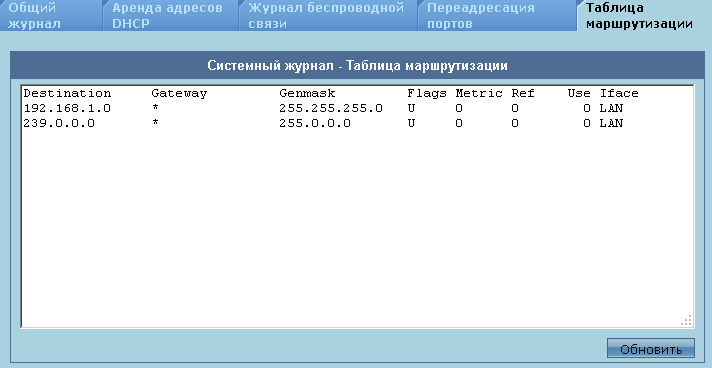

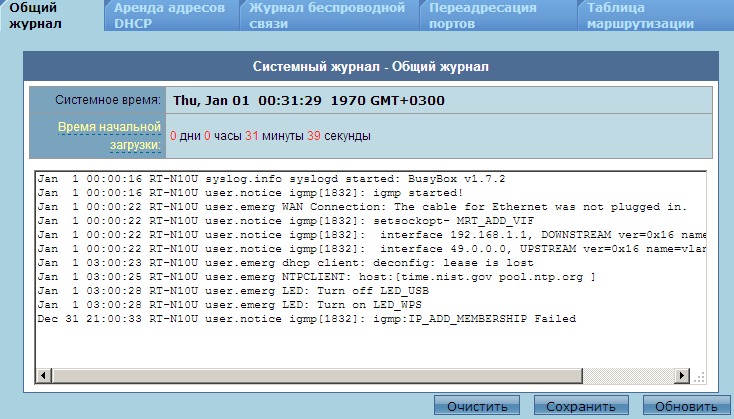

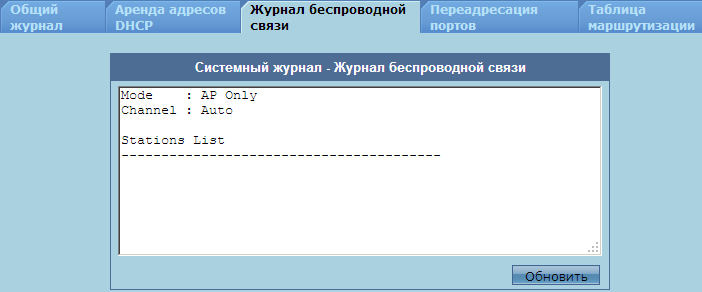

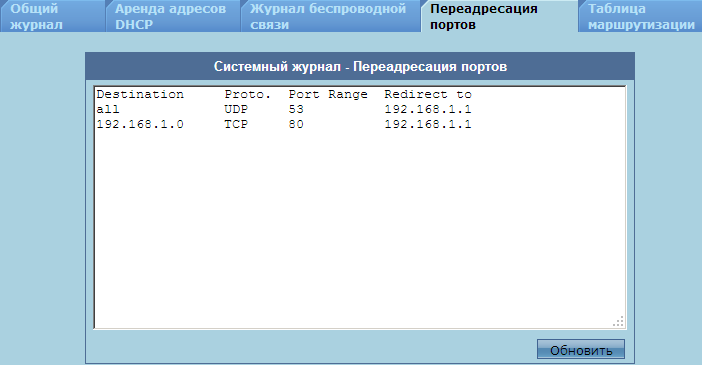

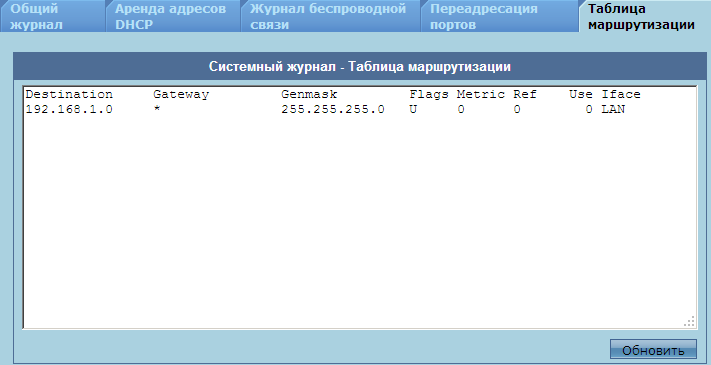

Подпункты группы Системный журнал предоставляет пользователю журнальную информацию, отображают таблицу маршрутизации и информацию о работе сервера DHCP, а также некоторые другие сведения. Стоит обратить внимание пользователя на то, что таблица маршрутизации может содержать не только те статические записи, которые были введены вручную, но и маршруты, полученные от провайдера с помощью DHCP.

Краткий обзор возможностей веб-интерфейса ASUS WL-330N3G мы на этом завершаем и переходим к рассмотрению альтернативных способов управления устройством.

Дополнительные утилиты и интерфейс командной строки

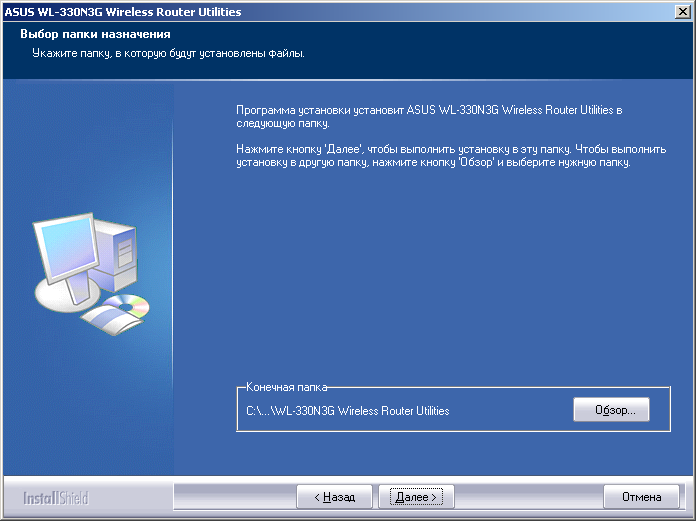

Пакет утилит устанавливается стандартным способом, как и все остальные наборы программ для беспроводной продукции ASUS.

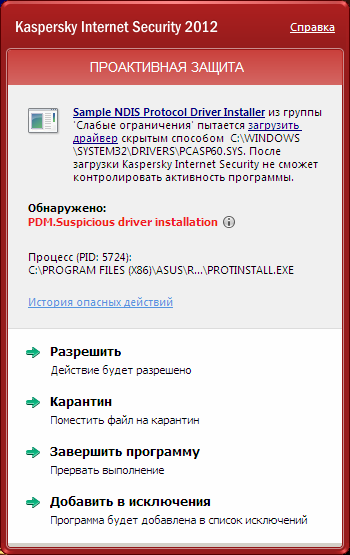

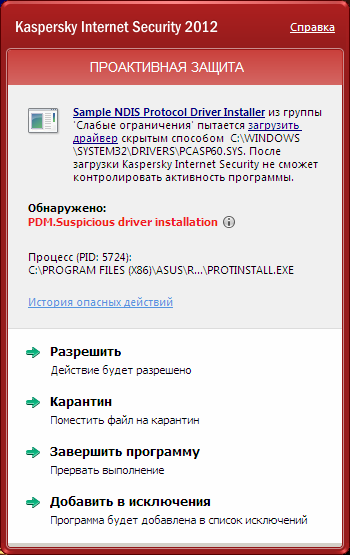

В процессе установки наш антивирус, защищающий тестовый ПК, отобразил сообщение о скрытой загрузке драйвера, необходимого для процесса поиска устройств ASUS в локальной сети. Для корректной работы программы такую установку следует разрешить.

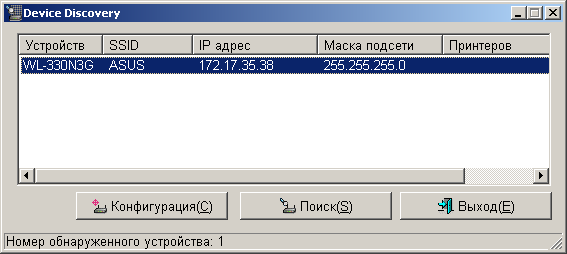

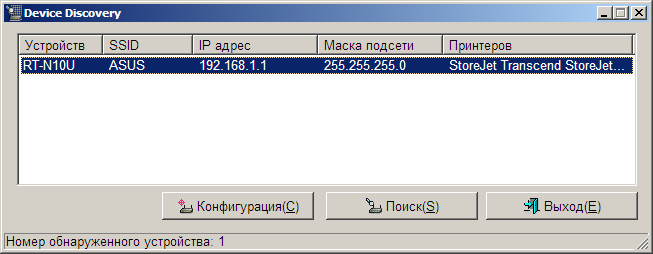

В набор входят четыре утилиты: Device Discovery, Firmware Restoration, Router Setup Wizard и WPS Wizard. С помощью Device Discovery пользователь может обнаружить WL-330N3G или любое другое исправное беспроводное устройство ASUS.

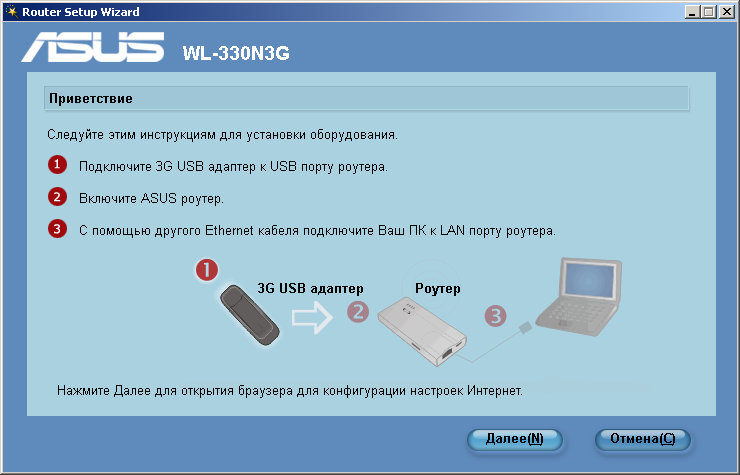

Возможности Firmware Restoration мы рассмотрели ранее в разделе, посвящённом обновлению прошивки, поэтому коротко опишем оставшиеся две программы. Утилиты Router Setup Wizard и WPS Wizard обнаруживают включённый в локальный сегмент беспроводной маршрутизатор, предлагают пользователю подключить к нему 3G-модем и открывает веб-интерфейс устройства для его последующей настройки, а также упрощают настройку беспроводной сети.

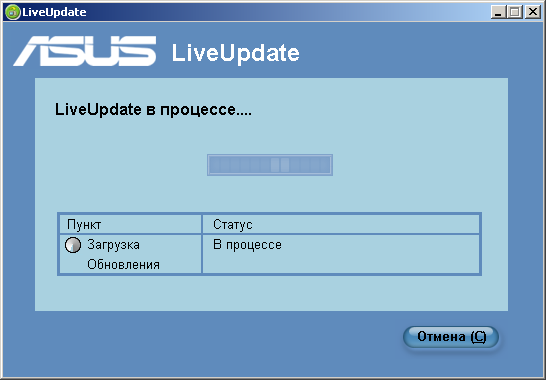

Кроме перечисленных выше действий указанные утилиты также производят подключение к сайту производителя для загрузки обновлённых версий утилит.

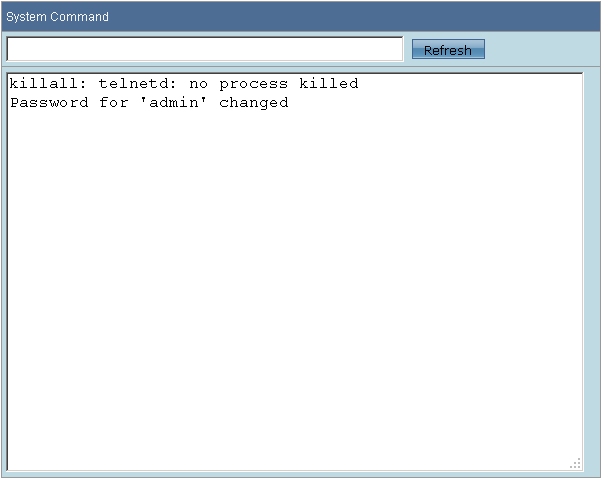

Ещё одним способом управления WL-330N3G является командная строка встроенной операционной системы. Получение доступа к ней производится стандартным для беспроводной продукции ASUS способом – с использованием скрытой административной страницы Main_AdmStatus_Content.asp. Однако есть и небольшие отличия – требуется запускать не демон telnetd, а выполнить команду run_telnetd.

Учётные данные для доступа к командной строке такие же, что используются в веб-интерфейсе устройства. Внутри WL-330N3G мы встретили традиционную для подобных устройств библиотеку BusyBox версии 1.12.1. Используемая версия ядра Linux - 2.6.21.

WL-330N3G login: admin

Password:

BusyBox v1.12.1 (2011-08-31 14:54:53 CST) built-in shell (ash)

Enter 'help' for a list of built-in commands.

# busybox

BusyBox v1.12.1 (2011-08-31 14:54:53 CST) multi-call binary

Copyright (C) 1998-2008 Erik Andersen, Rob Landley, Denys Vlasenko

and others. Licensed under GPLv2.

See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: function [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as!

Currently defined functions:

[, [[, ash, basename, brctl, cat, chmod, chpasswd, cp, date, echo, expr, free, ftpput, grep, halt, hostname,

ifconfig, insmod, kill, killall, klogd, ln, logger, login, logread, ls, lsmod, mdev, mkdir, mknod, mount,

mv, ping, poweroff, ps, pwd, reboot, rm, rmmod, route, sed, sh, sleep, syslogd, telnetd, test, touch, traceroute,

umount, vconfig, vi, wc

# cat /proc/version

Linux version 2.6.21 (Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.) (gcc version 3.4.2) #9 Thu Nov 10 16:34:08 CST 2011

С помощью команды ps посмотрим, какие процессы запущены на устройстве в данный момент.

# ps

PID USER VSZ STAT COMMAND

1 admin 2652 S /init

2 admin 0 SWN [ksoftirqd/0]

3 admin 0 SW< [events/0]

4 admin 0 SW< [khelper]

5 admin 0 SW< [kthread]

32 admin 0 SW< [kblockd/0]

35 admin 0 SW< [khubd]

47 admin 0 SW< [kswapd0]

48 admin 0 SW [pdflush]

49 admin 0 SW [pdflush]

50 admin 0 SW< [aio/0]

194 admin 0 SW [mtdblockd]

262 admin 0 SW [RtmpWscTask]

284 admin 1088 S dproxy -c /tmp/dproxy.conf

286 admin 3060 S httpd ppp0

290 admin 1464 S /usr/sbin/udhcpd /tmp/udhcpd.conf

291 admin 1464 S /usr/sbin/infosvr br0

292 admin 1700 S /sbin/syslogd -m 0 -t GMT0 -O /tmp/syslog.log

294 admin 1700 S /sbin/klogd

310 admin 2984 S upnpd -f eth2.2 br0

312 admin 2984 S upnpd -f eth2.2 br0

314 admin 2984 S upnpd -f eth2.2 br0

316 admin 2984 S upnpd -f eth2.2 br0

318 admin 2984 S upnpd -f eth2.2 br0

320 admin 2984 S upnpd -f eth2.2 br0

321 admin 2984 S upnpd -f eth2.2 br0

323 admin 1196 S lld2d br0

324 admin 2984 S upnpd -f eth2.2 br0

325 admin 2984 S upnpd -f eth2.2 br0

327 admin 1464 S /usr/sbin/wanduck

330 admin 2648 S watchdog

341 admin 0 SW< [dwc_otg]

347 admin 2648 S ntp

350 admin 2648 S ots

357 admin 1472 S networkmap

358 admin 1708 S /bin/sh

364 admin 2984 S upnpd -f eth2.2 br0

389 admin 1704 S telnetd

390 admin 1716 S -sh

393 admin 1704 R ps

Список файлов, расположенных в каталогах /bin, /sbin, /usr/bin и /usr/sbin, мы поместили в отдельный файл.

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти.

# pwd

/proc

# cat uptime

1982.09 1967.88

# cat loadavg

0.00 0.00 0.00 1/40 400

# cat cpuinfo

system type : Ralink SoC

processor : 0

cpu model : MIPS 24K V4.12

BogoMIPS : 212.99

wait instruction : yes

microsecond timers : yes

tlb_entries : 32

extra interrupt vector : yes

hardware watchpoint : yes

ASEs implemented : mips16 dsp

VCED exceptions : not available

VCEI exceptions : not available

# cat meminfo

MemTotal: 28944 kB

MemFree: 8524 kB

Buffers: 0 kB

Cached: 11912 kB

SwapCached: 0 kB

Active: 6192 kB

Inactive: 7368 kB

SwapTotal: 0 kB

SwapFree: 0 kB

Dirty: 0 kB

Writeback: 0 kB

AnonPages: 1688 kB

Mapped: 1524 kB

Slab: 4284 kB

SReclaimable: 864 kB

SUnreclaim: 3420 kB

PageTables: 304 kB

NFS_Unstable: 0 kB

Bounce: 0 kB

CommitLimit: 14472 kB

Committed_AS: 3964 kB

VmallocTotal: 1048404 kB

VmallocUsed: 1660 kB

VmallocChunk: 1046160 kB

Выяснить список поддерживаемых файловых систем и типов шифров можно из файлов /proc/filesystems и /proc/crypto.

# cat /proc/filesystems

nodev sysfs

nodev rootfs

nodev bdev

nodev proc

nodev sockfs

nodev usbfs

nodev pipefs

nodev futexfs

nodev tmpfs

nodev eventpollfs

nodev devpts

ext2

squashfs

nodev ramfs

vfat

nodev fuse

fuseblk

nodev fusectl

# cat /proc/crypto

name : ecb(arc4)

driver : ecb(arc4-generic)

module : kernel

priority : 0

refcnt : 1

type : blkcipher

blocksize : 1

min keysize : 1

max keysize : 256

ivsize : 0

name : arc4

driver : arc4-generic

module : kernel

priority : 0

refcnt : 1

type : cipher

blocksize : 1

min keysize : 1

max keysize : 256

name : sha1

driver : sha1-generic

module : kernel

priority : 0

refcnt : 1

type : digest

blocksize : 64

digestsize : 20

Естественно, мы не могли обойти вниманием традиционную для устройств ASUS утилиту nvram, с помощью которой пользователь может просмотреть и изменить основные настройки системы.

# nvram show | grep 192.168.1

size: 11576 bytes (21192 left)

lan_ipaddr_t=192.168.1.1

dhcp_start=192.168.1.2

dhcp_end=192.168.1.254

lan_gateway_t=192.168.1.1

lan_ipaddr=192.168.1.1

Перейдём теперь к тестированию устройства.

Тестирование

Традиционно первым тестом становится установления времени загрузки устройства, под которым мы понимаем интервал времени, прошедший с подачи на устройство питания до возвращения первого эхо-ответа по протоколу ICMP. ASUS WL-330N3G загружается за 35 секунд. Мы считаем это нормальным показателем.

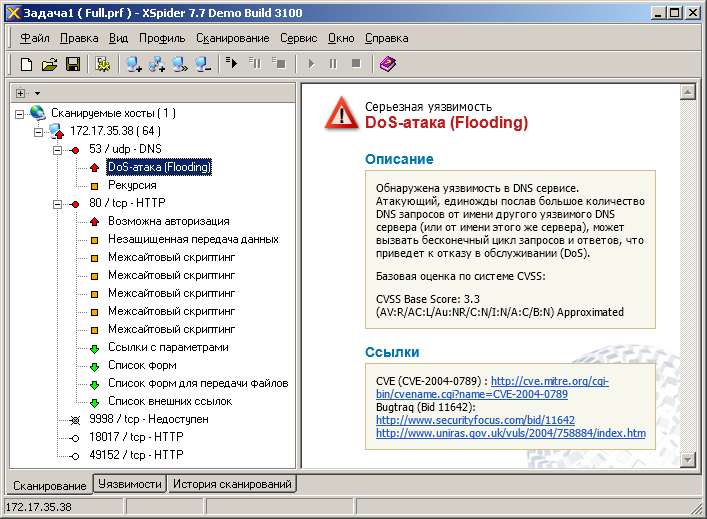

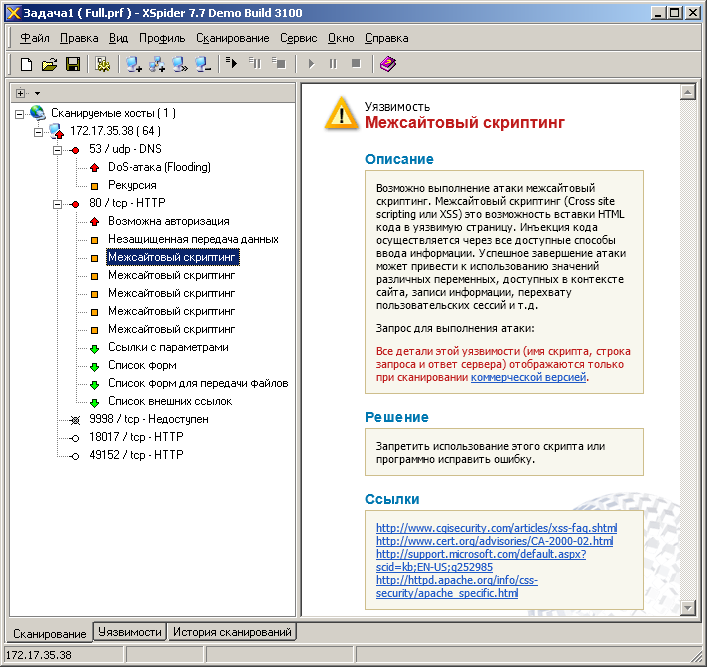

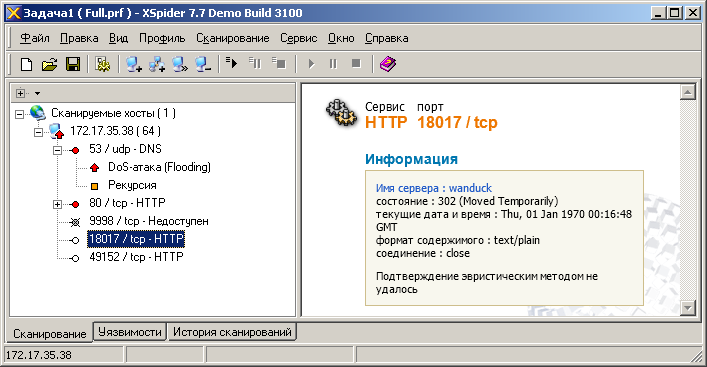

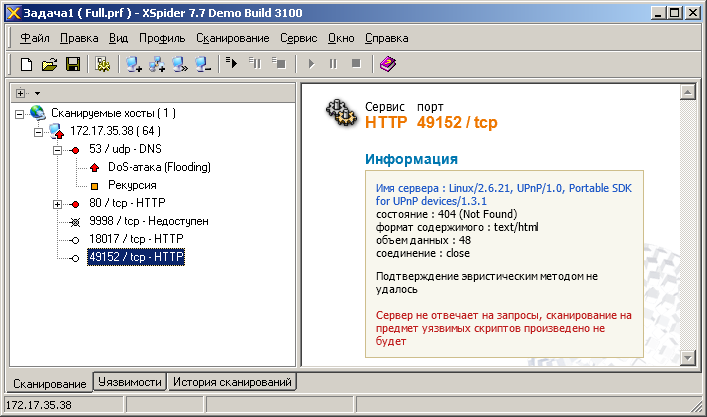

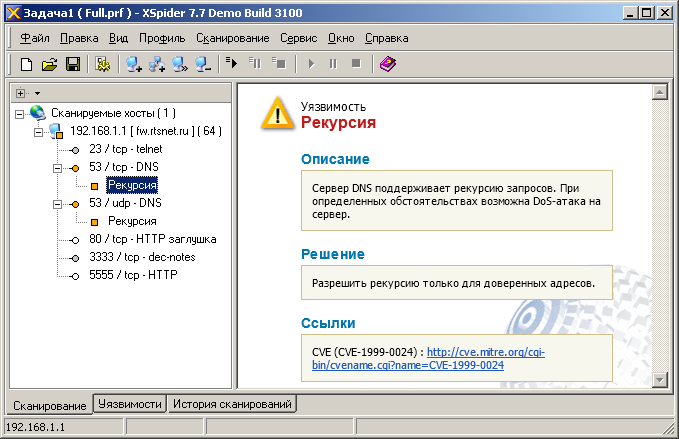

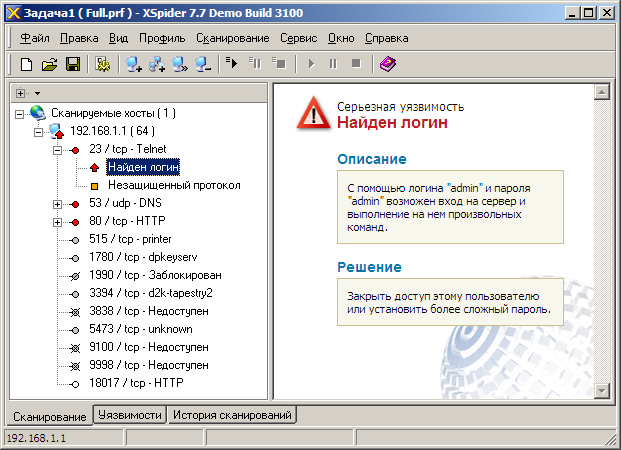

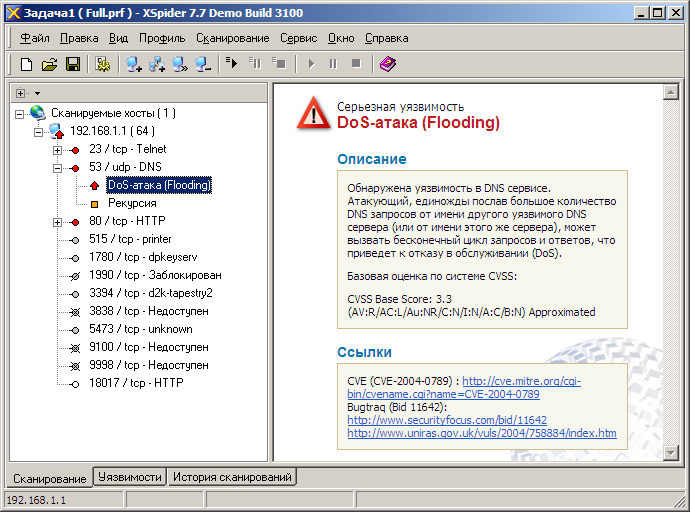

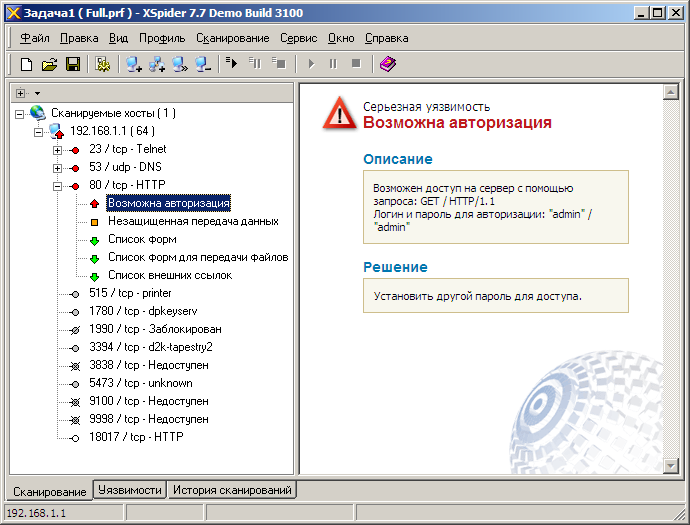

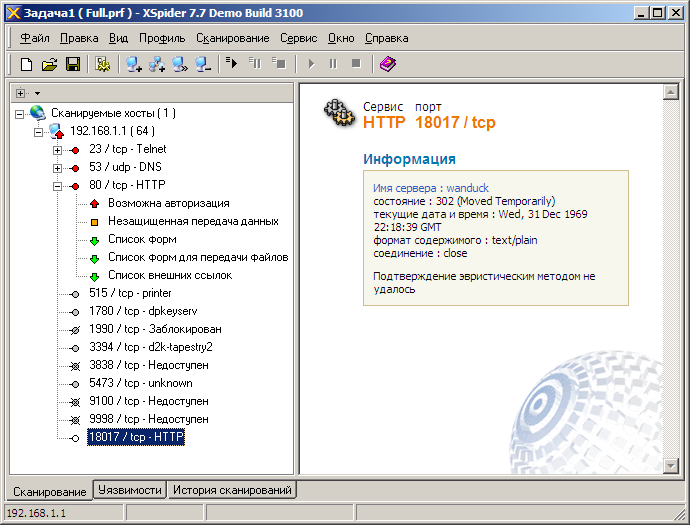

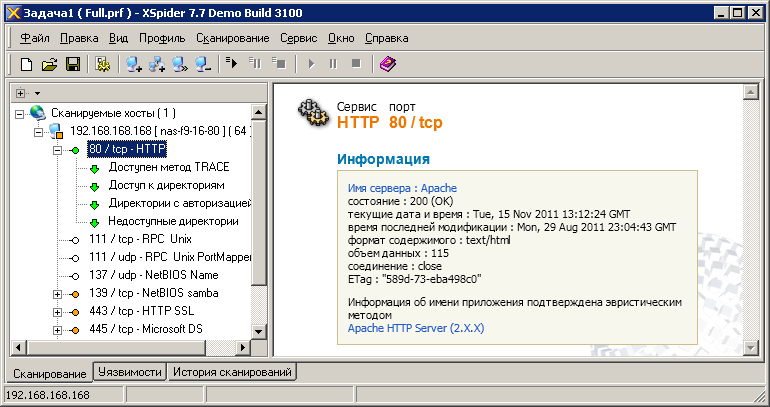

Вторым тестом стала проверка защищённости устройства, проводимая с помощью сканера сетевой безопасности Positive Technologies XSpider 7.7 (Demo build 3100). Всего было обнаружено пять открытых портов: UDP-53 (DNS), TCP-80 (HTTP), TCP-9998, TCP-18017 (HTTP) и TCP-49152 (HTTP). Наиболее интересные обнаруженные данные представлены ниже.

Мы не считаем обнаруженные уязвимости критическими, кроме, разве что, вероятной DoS-атаки против сервиса DNS, о чём было сообщено производителю.

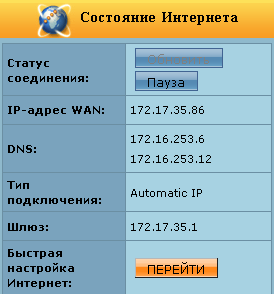

Также мы не могли обойти стороной возможность подключения к 3G сетям, для чего использовали модем ZTE MF100, предназначенный для работы в сетях одного из сотовых операторов в России. Подключение было без труда установлено, однако приблизительно через пять минут разорвано. Мы повторили процедуру и вновь после пяти минут работы связь пропадала. Такая нестабильная работа характерна лишь для небольшого количества модемов, по заявлению производителя, остальные устройства работают корректно. Список модемов протестированных производителем доступен на веб-сайте ASUS.

Следующим тестом стало использование WL-330N3G в качестве беспроводного адаптера для IP-телефона Avaya 9650. Для питания самого телефона использовался PoE-адаптер, а питание для WL-330N3G планировалось подавать с USB-порта телефонного аппарата. Однако для того, чтобы USB-порт включился, телефону необходимо обнаружить Ethernet-подключение. То есть получался замкнутый круг: без питания по USB не включался маршрутизатор, а без него телефон не подавал питание на встроенный в боковую панель порт USB. Тогда мы использовали адаптер для зарядки мобильного телефона Nokia E52 с интерфейсом micro-USB для питания WL-330N3G. Маршрутизатор успешно подключился к существующей беспроводной сети, что позволило нам использовать проводной IP-телефон Avaya 9650 в любом месте в зоне покрытия нашей тестовой точки доступа. Конечно же, мы понимаем полное отсутствие практического смысла в реализованной конструкции, однако по результатам этого эксперимента мы можем с уверенностью сказать, что наши абоненты не обнаружили никакой разницы в качестве телефонной связи при проводной и беспроводном подключении телефонного аппарата.

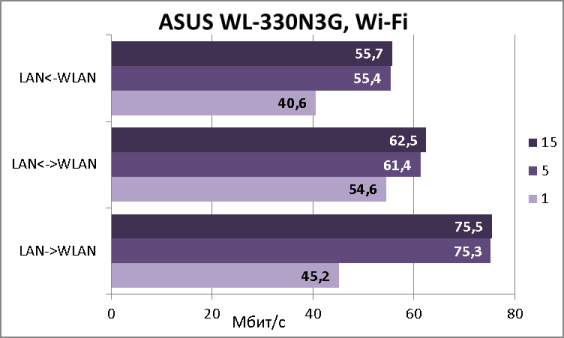

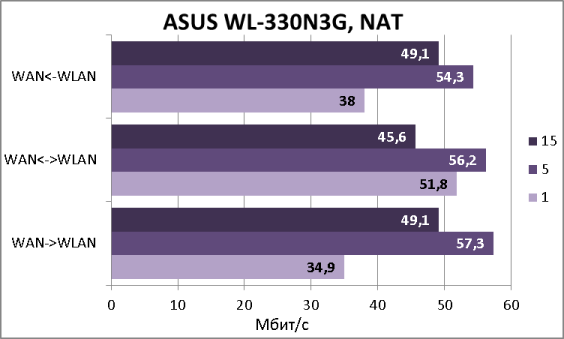

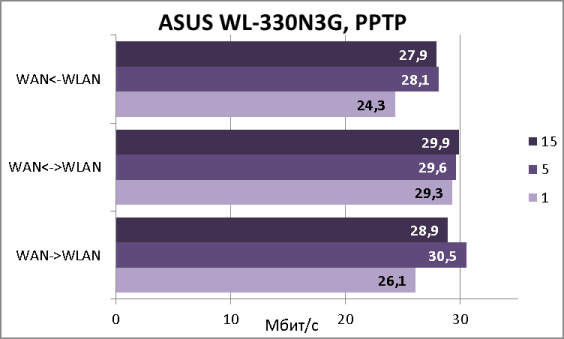

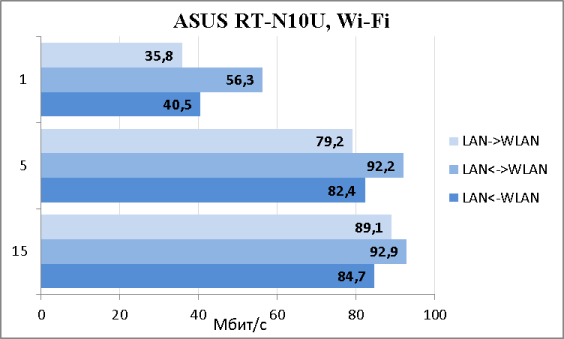

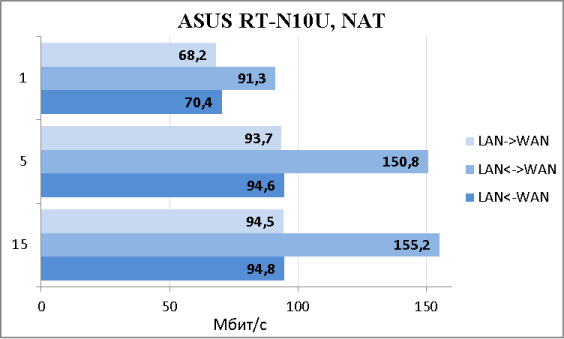

Наверняка, самым ожидаемым нашими читателями тестом является измерение скорости передачи данных в различных режимах работы WL-330N3G. Мы не стали замерять скорость работы устройства в 3G сетях, так как считаем, что результаты подобных измерений могут сильно меняться в зависимости от сотового оператора, места расположения устройства, времени суток и прочих факторов. Поэтому первое, с чего мы начали, было измерение скорости передачи данных, когда WL-330N3G работал в режиме точки доступа. Максимально возможная теоретическая скорость при этом составляет 150 Мбит/с. Полученные нами значения представлены на диаграмме ниже. Измерения проводились для одного, пяти и пятнадцати одновременных потоков.

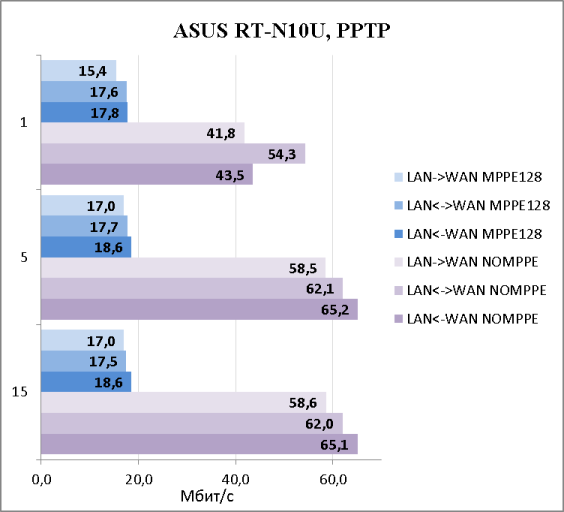

Далее мы измерили скорости передачи данных, когда WL-330N3G работал в режиме маршрутизатора с NAT, после чего повторили эксперимент, но уже при подключении к провайдеру через PPTP. Результаты измерений представлены ниже.

Полученные скорости мы считаем вполне приемлемыми для подобных устройств, ещё примерно один-два года назад даже полноразмерные SOHO-маршрутизаторы не могли похвастаться такими скоростями доступа через PPTP.

На этом мы завершаем раздел тестирования, подведём итоги.

Заключение

Компактный беспроводной маршрутизатор ASUS WL-330N3G произвёл на нас приятное впечатление. Мы остались довольны функционалом, а также скоростями передачи данных между проводным и беспроводным сегментами. Миниатюрные размеры и маленькая масса делают устройство чрезвычайно удобным для путешественников, а поставляемый в комплекте (в определённых странах) адаптер питания от прикуривателя автомобиля позволит подключить к 3G сети сразу несколько беспроводных Wi-Fi устройств внутри машины.

Сильные стороны WL-330N3G перечислены ниже.

- Компактный корпус.

- Несколько режимов работы.

- Поддержка 3G-сетей.

- Приемлемые скорости передачи данных через туннели PPTP.

- Возможность питания от USB-порта ноутбука или компьютера.

К сожалению, нельзя не сказать и о недостатках устройства.

- Очень длительная перезагрузка устройства.

- Нестабильная работа с некоторыми старыми 3G-модемами.

На момент написания статьи средняя цена на ASUS WL-330N3G в интернет-магазинах Москвы составляла 1850 рублей.

Беспроводной маршрутизатор для дома NETGEAR WNR1000v2

Введение

Не так давно на наших страницах уже появлялся обзор беспроводного маршрутизатора ASUS RT-N10U, не относящегося к флагманам линейки беспроводных маршрутизаторов компании. Сегодня мы решили обратить наше внимание на модель NETGEAR WNR1000v2, не обладающую внешней антенной и портом USB. Посмотрим, какие результаты продемонстрирует данное устройство в наших тестах.

Хотелось бы отметить, что компания NETGEAR выпускает несколько версий модели WNR1000, однако в Россию поставляется лишь WNR1000v2, именно о ней сегодня и пойдёт речь в нашем обзоре.

Внешний вид и аппаратная платформа

NETGEAR WNR1000v2 поставляется в чёрном глянцевом пластиковом корпусе с серыми боковинами, габариты которого составляют 175*118*28 мм, а масса – 242 грамма. Используется внешний блок питания с характеристиками 12В/1А. Беспроводной маршрутизатор не имеет внешних антенн.

На одной боковой стороне расположены кнопки включения/выключения беспроводной сети и WPS для запуска одноимённого механизма упрощённой настройки Wi-Fi.

Лицевая сторона содержит название производителя, а также световые индикаторы наличия питания и доступа в интернет, статусов беспроводной сети и её защиты, плюс четыре индикатора активности портов Fast Ethernet.

Четыре LAN и один WAN порт, кнопка включения устройства, а также разъём для подключения питания расположены на задней панели беспроводного маршрутизатора.

Днище устройства ничем примечательным не выделяется, здесь размещаются четыре резиновые ножки и наклейка с краткой информацией об устройстве. WNR1000 не предназначен для монтажа в стойку.

Заглянем теперь внутрь устройства. Вся электронная начинка размещена на единственной плате из зелёного текстолита, основные элементы которой расположены с одной стороны.

Функции центрального процессора выполняет модуль Atheros AR7240-AH1A, оперативной памяти – Hynix H5DU2562GTR с объёмом 32 Мбайта. Модуль Atheros AR9285 обеспечивает беспроводные возможности маршрутизатора.

Обзор аппаратного обеспечения мы на этом завершаем, перейдём к рассмотрению программных возможностей WNR1000v2.

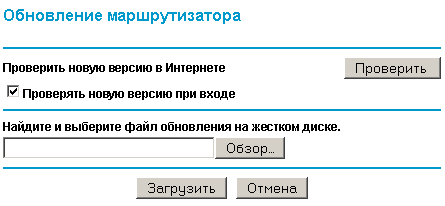

Обновление прошивки

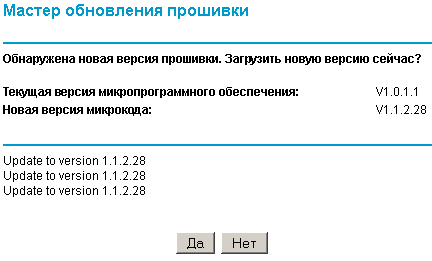

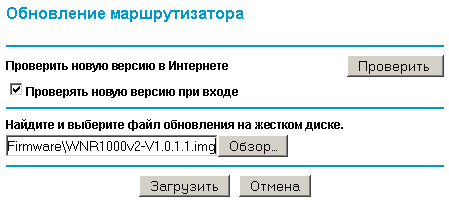

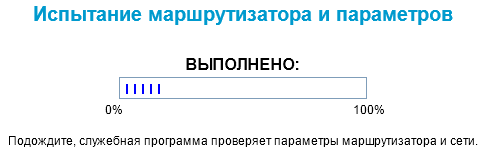

Для обновления микропрограммного обеспечения маршрутизатора необходимо обратиться к пункту Обновление маршрутизатора группы Обслуживание. Обновление может быть произведено в ручном или автоматическом режимах.

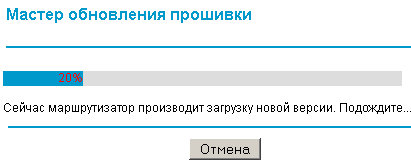

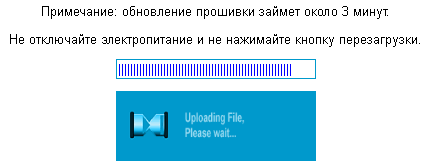

Для обновления в автоматическом режиме требуется подключение маршрутизатора к глобальной сети. Начать процесс автоматической смены микрокода можно с помощью нажатия на кнопку «Проверить». Весь процесс обновления занимает порядка трёх минут (без учёта времени, необходимого на загрузку файла из интернет).

Кроме смены версии прошивки непосредственно может быть произведено обновление языкового файла веб-интерфейса.

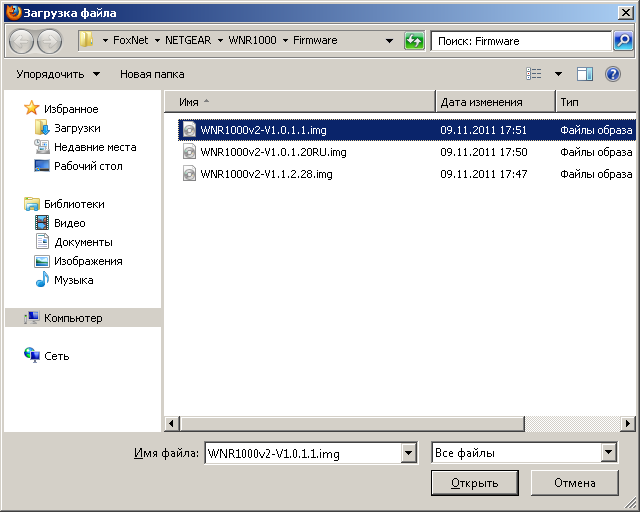

Ручное обновление микропрограммы лишь незначительно сложнее - требуется предварительно скачать файл с сайта производителя и загрузить его в устройство.

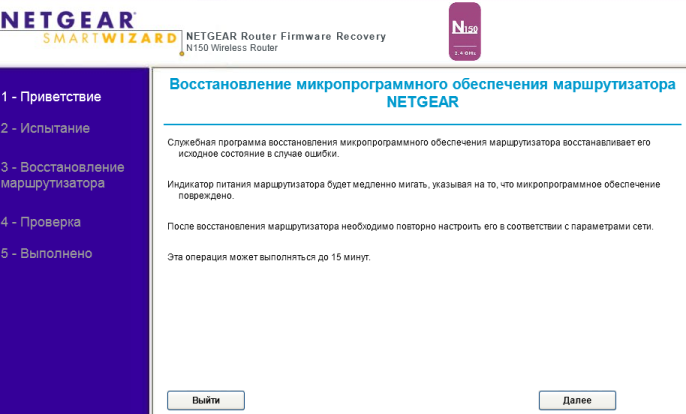

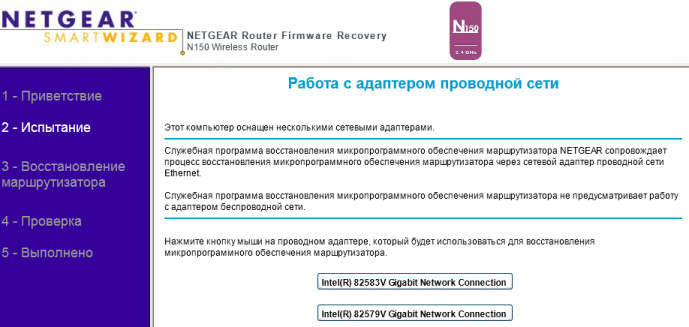

В случае неудачной прошивки - например, при пропадании питания в момент смены микропрограммного обеспечения - может потребоваться процедура восстановления, для чего предназначена утилита NETGEAR Router Firmware Recovery, расположенная на поставляемом в комплекте с маршрутизатором компакт-диске. Перед использованием данной утилиты необходимо убедиться, что на самом деле присутствуют проблемы с микропрограммным обеспечением, на что будет указывать медленно мигающий индикатор питания.

Если на ПК установлено и используется несколько сетевых адаптеров, то утилита восстановления предложит выбрать тот из них, к которому подключен WNR1000v2. Весь процесс интуитивно понятен и не отнимает много времени.

К сожалению, утилите NETGEAR Router Firmware Recovery далеко не всегда удавалось обнаружить проблемный маршрутизатор и восстановить его. К счастью, существует возможность восстановления микропрограммного обеспечения и без использования специализированных утилит, требуется лишь наличие любого tftp-клиента.

C:\>tftp -i 192.168.1.1 put WNR1000v2-V1.1.2.28.img

Успешная передача: 3276997 байт за 3 сек., 1092332 байт/с

После автоматической перезагрузки WNR1000v2 полностью восстановит свою работоспособность.

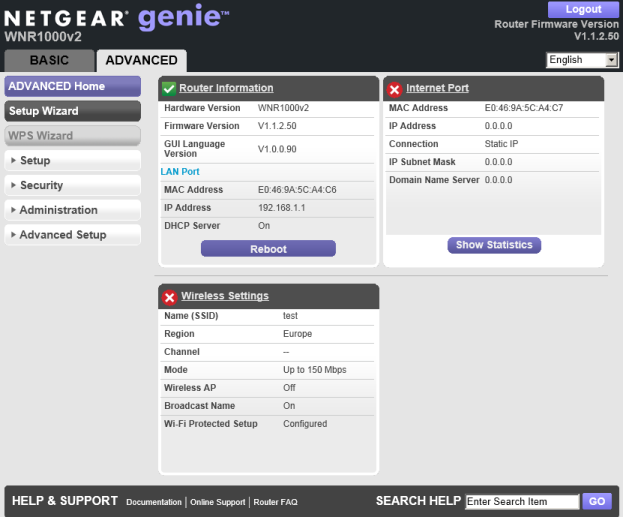

Когда статья уже была полностью готова и согласована с производителем, появилась новая версия прошивки для маршрутизатора WNR1000v2 - 1.1.2.50, внешний вид интерфейса которой был значительно изменён.

Итак, мы установили прошивку 1.1.2.28 и переходим к рассмотрению возможностей веб-интерфейса.

Обзор веб-интерфейса

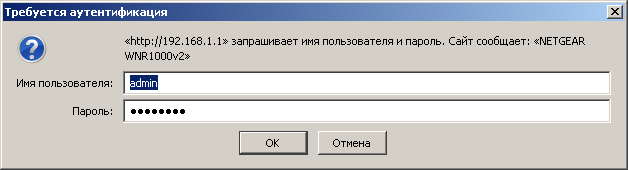

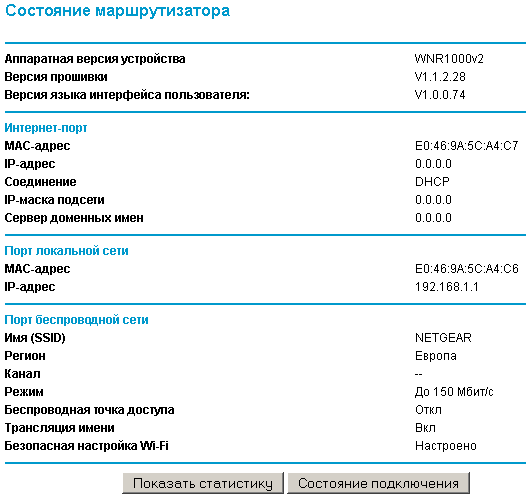

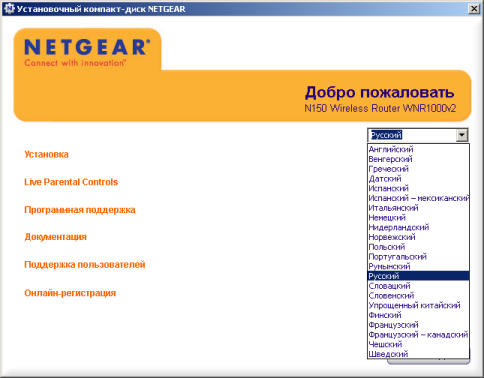

Веб-интерфейс WNR1000 традиционен для беспроводных маршрутизаторов NETGEAR и доступен по IP-адресу 192.168.1.1. При входе требуется ввести логин и пароль, которые по умолчанию равны admin и password соответственно. Веб-интерфейс устройства доступен на 21 языке. Рассмотрим некоторые возможности расположенного слева меню.

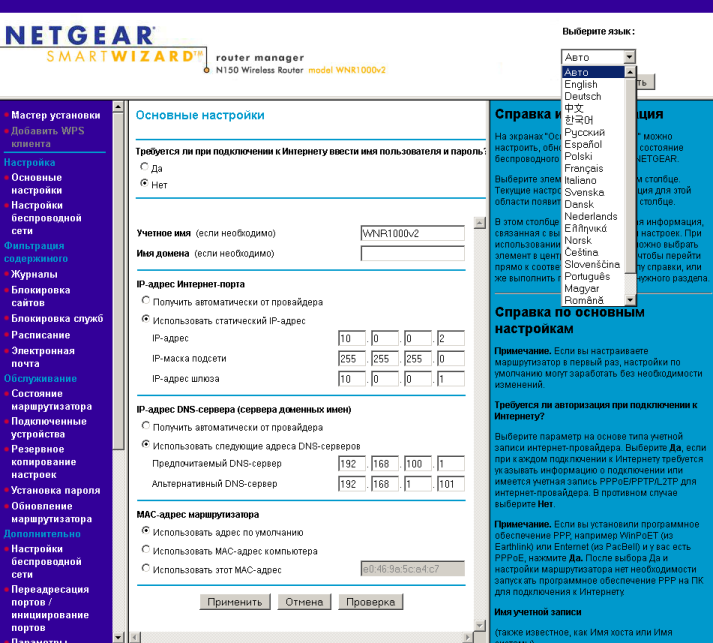

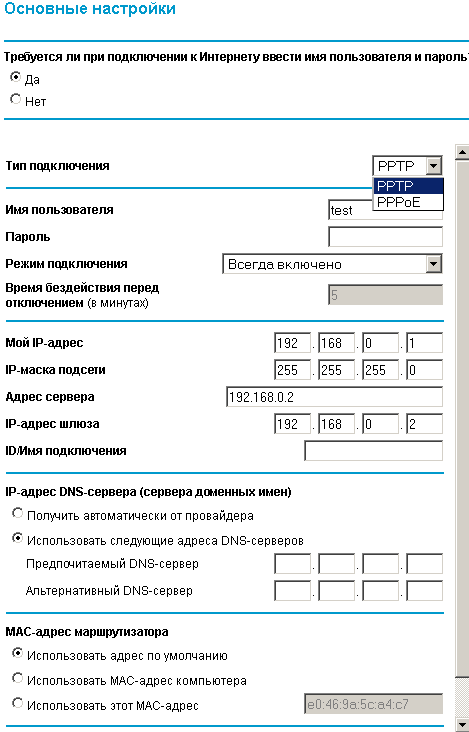

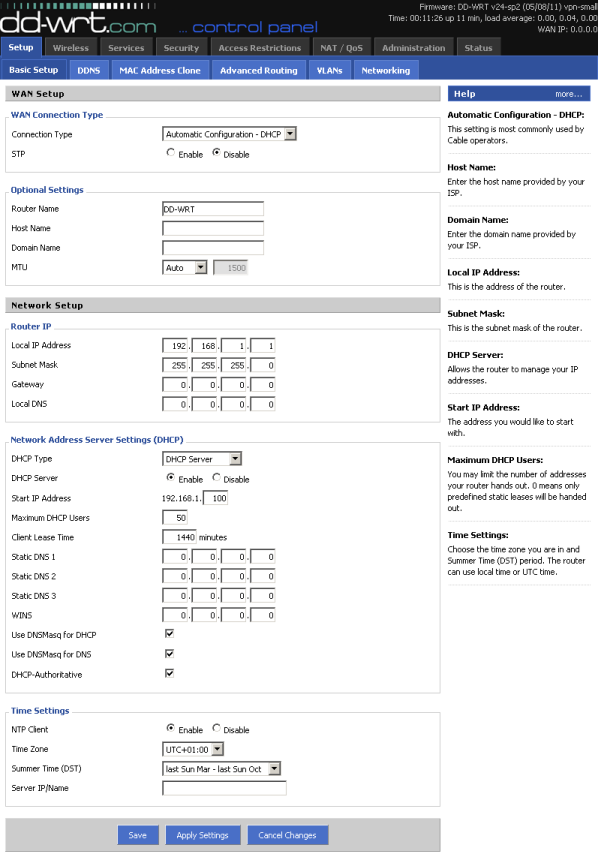

Пункт «Основные настройки» группы «Настройка» предназначен для управления подключением WNR1000 к сети провайдера. Поддерживается использование статического и динамического (с помощью DHCP) назначения IP-параметров, а также PPPoE и PPTP. В справке, расположенной в правой части веб-интерфейса маршрутизатора, упоминается поддержка протокола L2TP, однако мы не увидели такого варианта при выборе типа туннеля. По заявлению производителя, указанная проблема уже решена в последних бета-версиях прошивки.

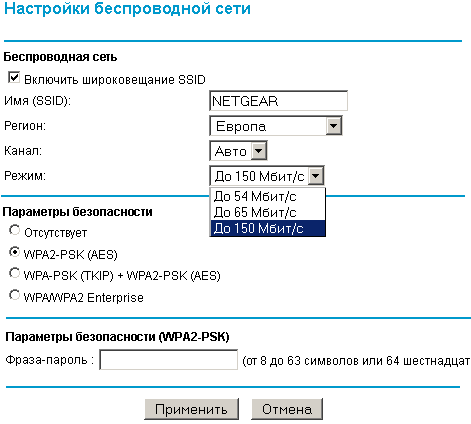

Выбор имени беспроводной сети, указание региона работы устройства и используемого беспроводного канала, управление максимальной скоростью передачи, а также задание параметров безопасности производится на странице «Настройки беспроводной сети» той же группы.

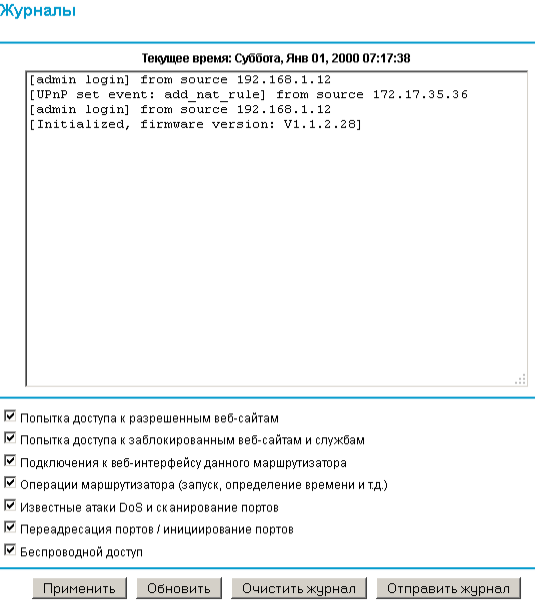

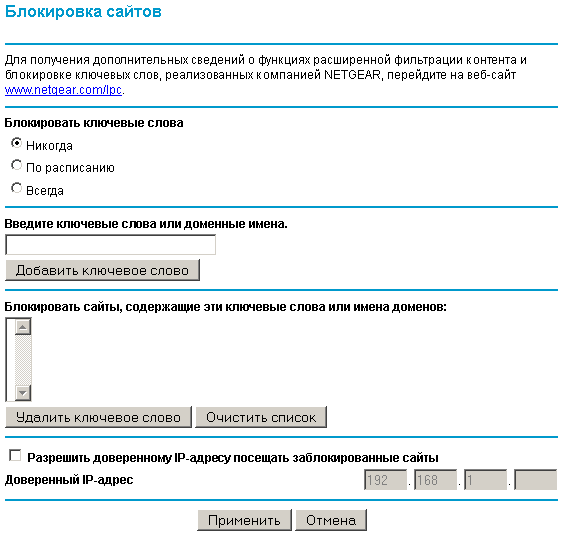

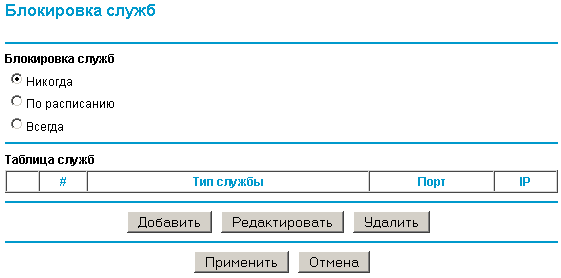

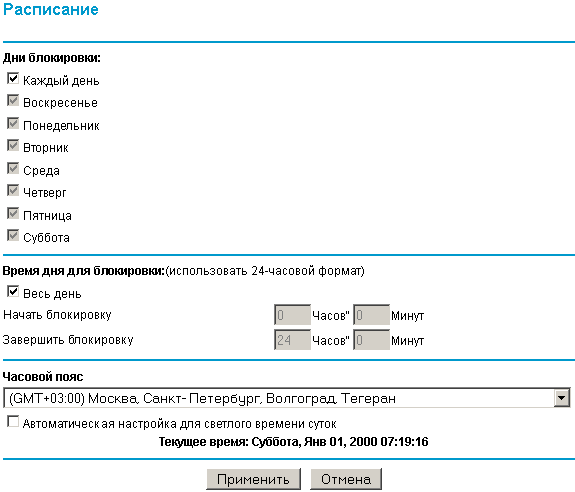

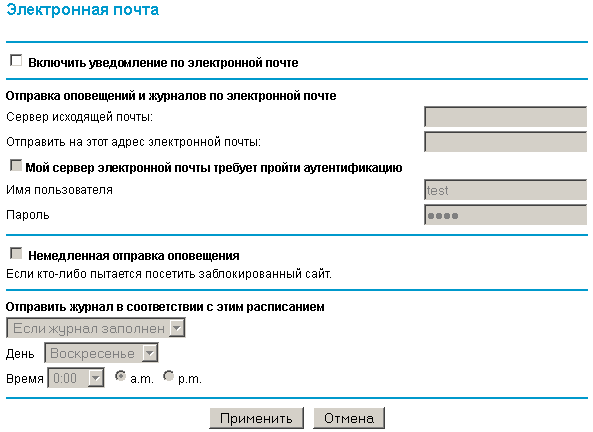

В группу «Фильтрация содержимого» входит пять пунктов: «Журналы», «Блокировка сайтов», «Блокировка служб», «Расписание» и «Электронная почта», позволяющие администратору настроить расписание, в соответствии с которым пользователям будет блокироваться доступ к определённым сайтам и службам, а информация об их попытках будет заноситься в журнал или отправляться по электронной почте. Стоит отметить, что в веб-интерфейсе WNR1000 отсутствуют актуальные временные зоны, появившиеся из-за изменения законодательства РФ, касающегося отмены перехода на летнее/зимнее время.

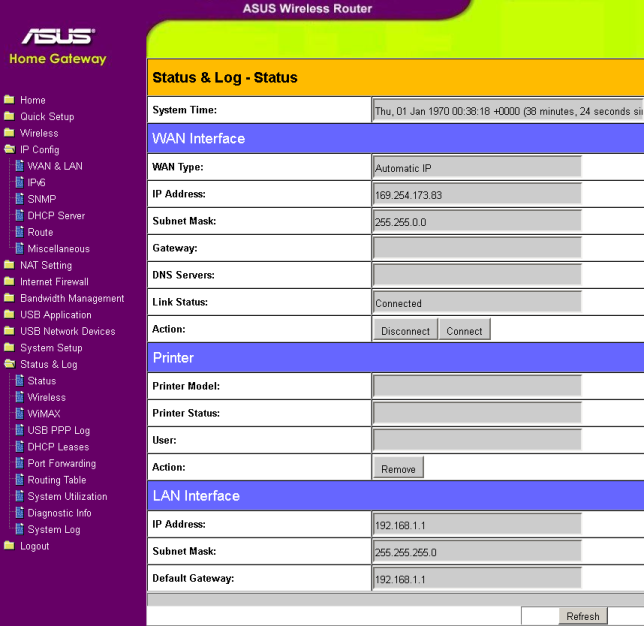

Информация об аппаратной и программной версиях устройства, сведения о подключении к интернет и о беспроводных сетях представлены в пункте «Состояние маршрутизатора» группы «Обслуживание».

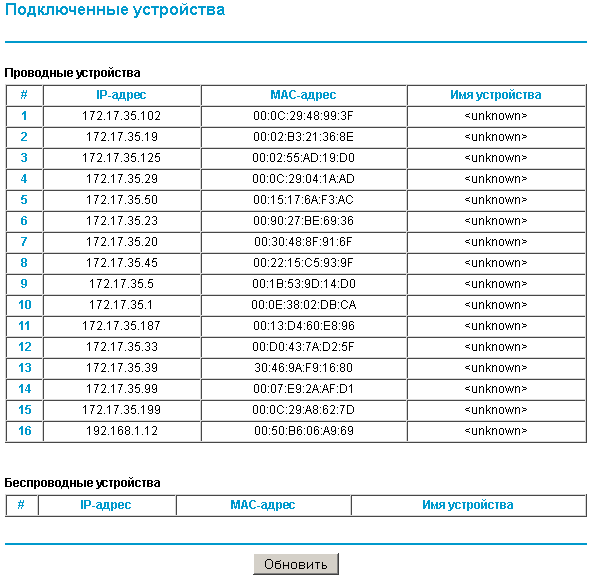

Пункт «Подключенные устройства» той же группы отображает список обнаруженных с помощью ARP-запросов устройств в проводном и беспроводном сегментах.

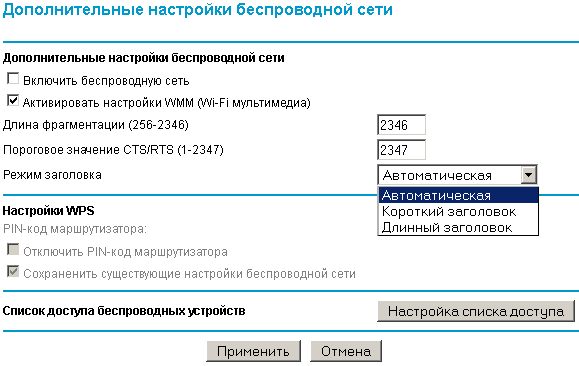

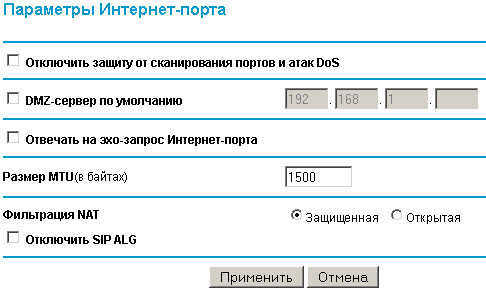

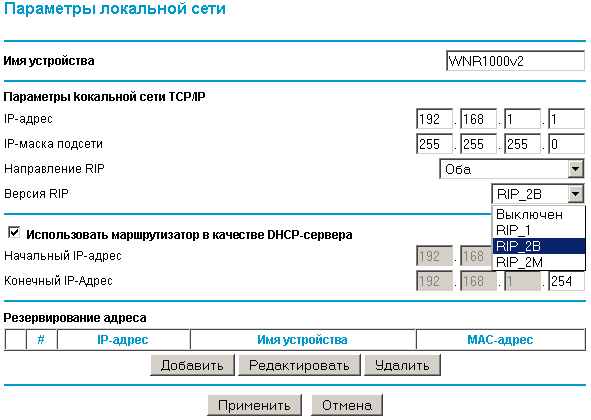

Тонкая настройка беспроводной сети, а также LAN и WAN-портов маршрутизатора может быть произведена в пунктах «Настройки беспроводной сети», «Параметры локальной сети» и «Параметры Интернет-порта» группы «Дополнительно» соответственно.

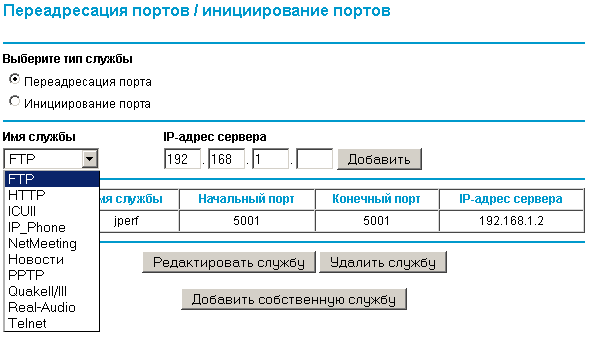

Управление виртуальными серверами производится в пункте «Переадресация портов/инициирование портов» той же группы.

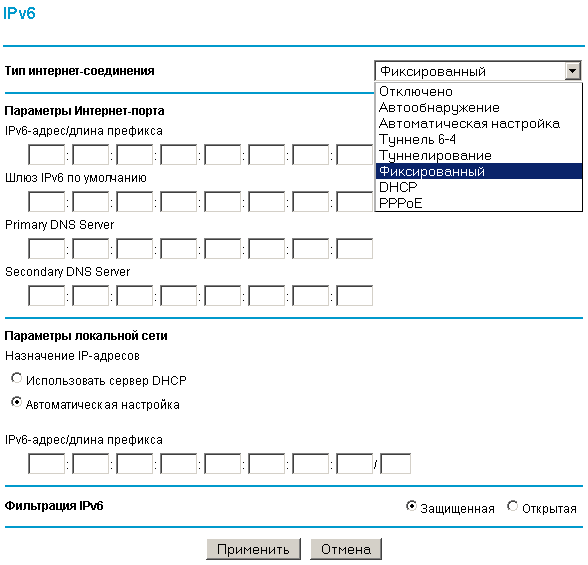

NETGEAR WNR1000 поддерживает не только IPv4, но и IPv6, настройка которого производится в одноимённом пункте.

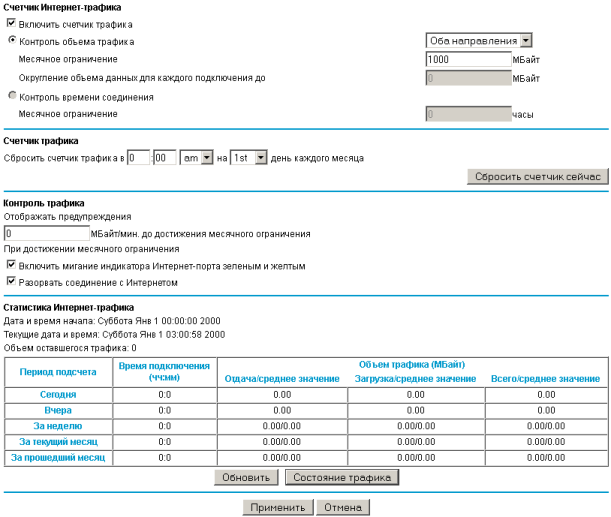

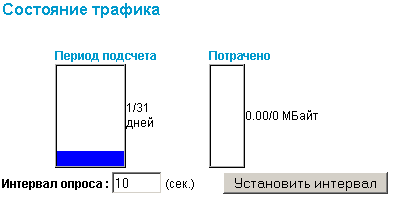

Рассматриваемый беспроводной маршрутизатор может выполнять также и простые функции биллинговой системы: подсчитывать трафик и ограничивать пользователей в случае перерасхода - соответствующая настройка доступна в пункте «Счетчик трафика» группы «Дополнительно».

Также нельзя не упомянуть о группе «Интернет-поддержка», содержащей пункты «База знаний» и «Документация», перенаправляющие пользователя на веб-страничку производителя, содержащую дополнительную справочную информацию.

Обзор возможностей веб-интерфейса устройства на этом завершается.

Дополнительные утилиты

На поставляемом вместе с беспроводным маршрутизатором компакт диске присутствует набор необходимых утилит, предназначенных для упрощения первоначальной настройки устройства, восстановления прошивки, управления функциями родительского контроля, а также документация. К сожалению, мы не смогли обнаружить на веб-сайте производителя утилит, поставляемых на компакт-диске, то есть при утрате диска получить указанные утилиты можно будет только через специалистов технической поддержки NETGEAR.

О программе NETGEAR Router Firmware Recovery мы уже упоминали в разделе, посвящённом обновлению прошивки, сейчас же обратимся к утилитам NETGEAR Genie и Live Parental Controls, доступным на 22 языках.

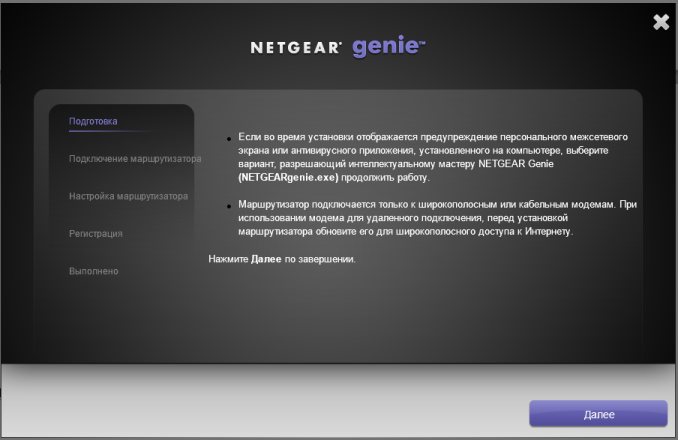

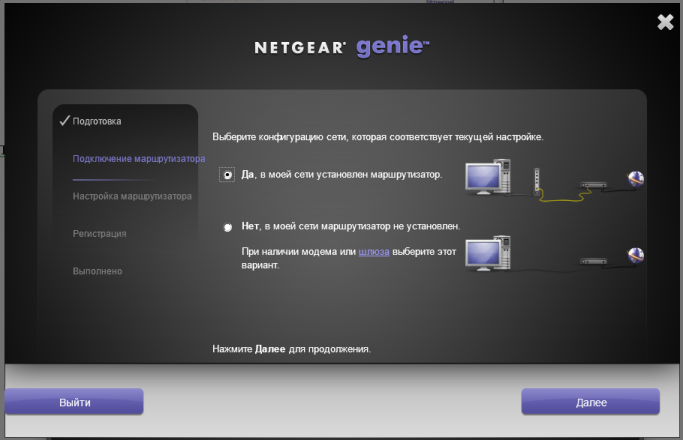

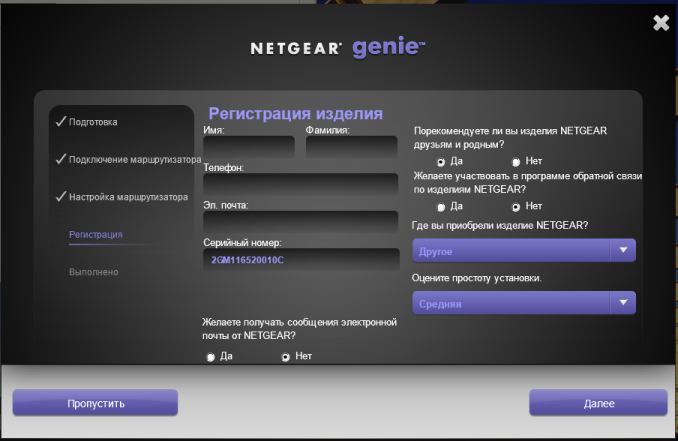

NETGEAR Genie значительно упрощает процедуру первоначальной настройки маршрутизатора, чрезвычайно подробно описывая все шаги, которые пользователю необходимо предпринять.

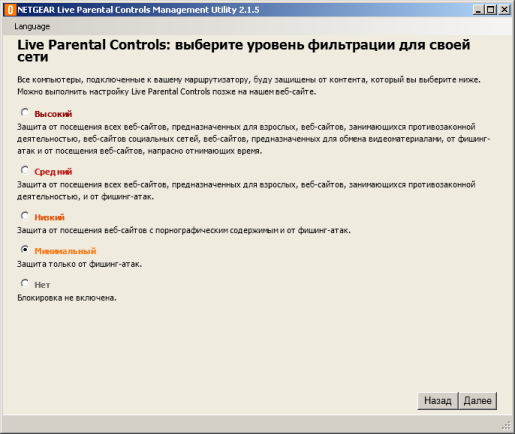

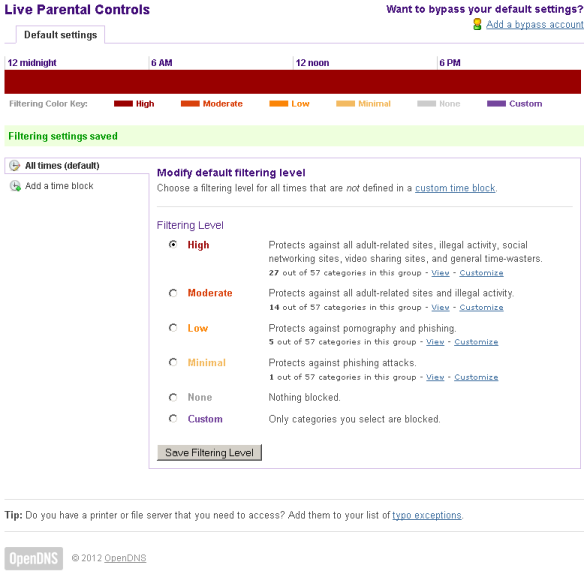

Управление родительским контролем производится с помощью утилиты Live Parental Controls, позволяющей создать или использовать уже существующий профиль в службе OpenDNS, где можно сохранять настройки фильтрации.

Более подробно работу родительского контроля мы рассмотрим в разделе тестирования. Кроме подключения с помощью перечисленных утилит и веб-интерфейса пользователь может включить скрытый доступ к командной строке. Процедура включения обсуждаемого доступа стандартна для устройств NETGEAR и многократно описана в интернет.

Тестирование

Первым тестом, с которого мы традиционно начинаем данный раздел, является установление времени загрузки. Под временем загрузки обычно мы понимаем интервал времени между моментом подачи питания на тестируемое устройство до прихода первого эхо-ответа по протоколу ICMP. Однако в данном случае мы решили несколько отклониться от описанной методики. Всё дело в том, что WNR1000v2 начинает отвечать на ICMP эхо-запросы уже на десятой секунде загрузки, но позже перестаёт это делать. Эхо-ответы появляются вновь после 41 секунды загрузки устройства, поэтому именно это время мы и примем в качестве результата данного теста. Мы считаем нормальным время загрузки WNR1000v2 для подобного класса устройств. Результаты работы команды ping в момент загрузки беспроводного маршрутизатора представлены ниже.

Ответ от 192.168.1.2: Заданный узел недоступен.

Ответ от 192.168.1.1: число байт=32 время=490мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Ответ от 192.168.1.2: Заданный узел недоступен.

Ответ от 192.168.1.2: Заданный узел недоступен.

Ответ от 192.168.1.1: число байт=32 время=1999мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Ответ от 192.168.1.1: число байт=32 время<1мс TTL=64

Вторым тестом стала проверка защищённости устройства, для чего использовался сетевой сканер Positive Technologies XSpider 7.7 (Demo build 3100). Сканирование проводилось со стороны LAN-интерфейса. Всего было обнаружено шесть открытых портов: TCP-23 (Telnet), TCP-53 (DNS), UDP-53 (DNS), TCP-80 (HTTP), TCP-3333 (dec-notes), TCP-5555 (HTTP). Серьёзных уязвимостей обнаружено не было.

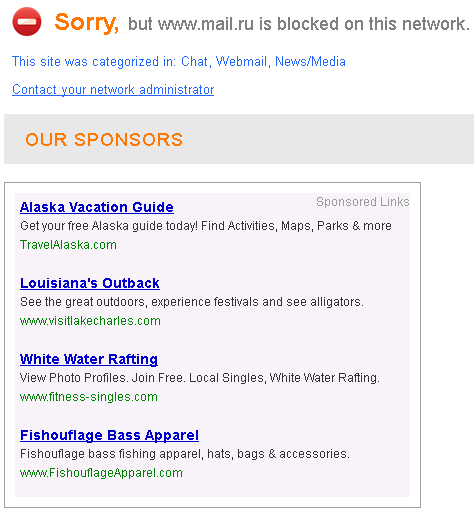

Мы не могли обойти вниманием родительский контроль, реализованный в беспроводном маршрутизаторе NETGEAR WNR1000v2. При обращении пользователя к определённым сайтам маршрутизатор проверяет принадлежность ресурса к одной из запрещённых категорий и в зависимости от выбранного уровня безопасности разрешает либо запрещает доступ к запрошенным материалам. В случае, если сайт заблокирован, пользователь получает предупреждающее сообщение.

Анализ сайтов производится исключительно на основании их доменного имени. Так, если имени ещё нет в базе, доступ к ресурсу не будет запрещён. Кроме того, Live Parental Controls не заблокировал эскизы характерных страниц, сохранённых в кэше поисковой системы, но полную сохранённую копию, к счастью, всё-таки не предоставил.

Обратимся теперь, пожалуй, к самой ожидаемой части раздела тестирования – измерению скоростей передачи данных. Основные параметры тестового стенда представлены ниже.

| Компонент | ПК | Ноутбук |

| Материнская плата | ASUS Maximus IV Extreme-Z | ASUS M60J |

| Процессор | Intel Core i7 2600K 3.4 ГГЦ | Intel Core i7 720QM 1.6 ГГЦ |

| Оперативная память | DDR3 PC3-10700 Corsair 16 Гбайт | DDR3 PC3-10700 Kingston 8 Гбайт |

| Сетевая карта | Intel 82579V/82583V D-Link DWA-160 |

Atheros AR8131 Atheros AR9285 |

| Операционная система | Windows 7 x64 SP1 Rus | Windows 7 x64 SP1 Rus |

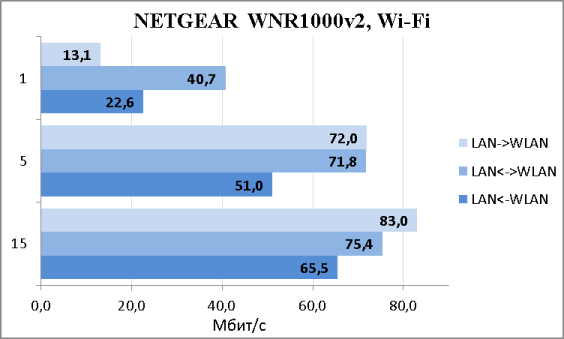

Первым тестом этой части стало установление скоростей передачи данных между проводным и беспроводным сегментами. Стоит отметить, что все тесты для IPv4 проводились с помощью утилит JPerf 2.0.2 и IPerf 2.0.5. Результаты измерения скоростей передачи в беспроводном сегменте представлены ниже. Измерения проводились для одного, пяти и пятнадцати одновременных потоков.

Полученные скорости мы считаем приемлемыми, особенно при учёте того, что максимальная теоретическая скорость передачи в беспроводном сегменте WNR1000v2 составляет 150 Мбит/с.

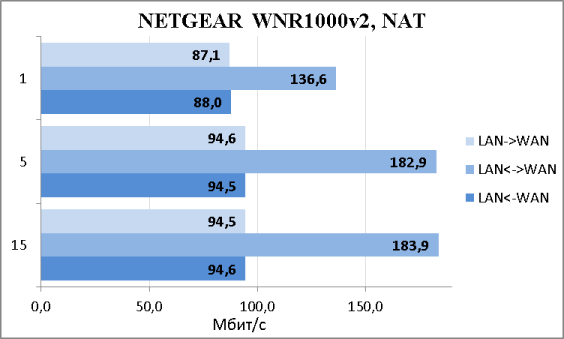

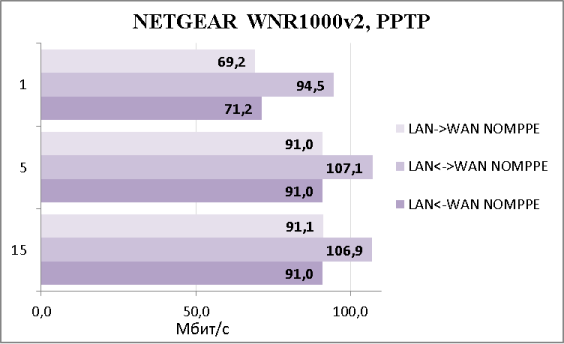

Гораздо больше нас впечатлили скорости проводного сегмента: если маршрутизацией на скоростях среды Fast Ethernet сейчас уже никого не удивишь, то работа PPTP со сравнимыми скоростями - явление пока ещё довольно редкое. Измерения также проводились для одного, пяти и пятнадцати одновременных потоков.

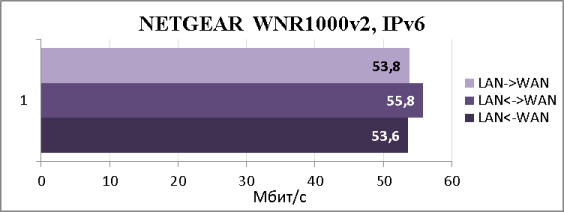

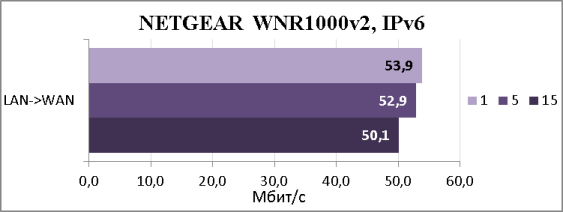

Кроме маршрутизации данных протокола IPv4 NETGEAR WNR1000v2 может маршрутизировать и IP-протокол следующей версии – IPv6, правда, показатели здесь гораздо скромнее. Измерения мы решили провести без использования синтетических тестов, а простым копированием большого файла между виртуальными дисками в оперативной памяти. Такие виртуальные диски были созданы с помощью утилиты SuperSpeed RamDisk Plus 11.5 и использованы для того, чтобы исключить влияние реальной дисковой подсистемы узлов тестового стенда. Скорости передачи данных в этом случае представлены ниже на диаграмме.

Так как для копирования использовался лишь один TCP-поток, мы решили установить, какое влияние оказывает увеличение количества TCP-потоков на суммарную скорость. Оказалось, что с ростом количества одновременных сессий производительность маршрутизатора падает незначительно.

Естественно, мы решили удостовериться, что тестовые узлы не являются узким местом в нашем эксперименте, и соединили их напрямую с помощью патч-корда. Полученные скорости превышали 500 Мбит/с, что значительно больше полученных в предыдущем тесте значений.

На этом нам хотелось бы закончить раздел тестирования и подвести итоги.

Заключение

Протестированный нами беспроводной маршрутизатор NETGEAR WNR1000v2 вызвал у нас массу положительных эмоций своими возможностями, а также производительностью столь популярного в России и странах СНГ способа доступа в интернет – PPTP. В целом же это бюджетное решение, способное удовлетворить потребности рядового пользователя, готовое к внедрению нового стандарта IPv6.

Сильные стороны WNR1000v2 перечислены ниже.

- Устойчивость к сетевым атакам.

- Возможность подсчёта трафика.

- Наличие родительского контроля.

- Поддержка IPv6.

- Отличные скорости передачи данных через PPTP.

- Невысокая цена.

В этот раз количество обнаруженных недостатков невелико.

- Наличие скрытого доступа к командной строке через telnet без пароля.

- Невысокие скорости маршрутизации для IPv6.

На момент написания статьи средняя цена на NETGEAR WNR1000v2 в интернет-магазинах Москвы составляла 1300 рублей.

ASUS RT-N10U

Внешний вид и аппаратная платформа

Обзор интерфейса командной строки

Введение

Беспроводные маршрутизаторы ASUS RT-N10, RT-N10 Ver. B, RT-N10+ и RT-N10U относятся к числу недорогих устройств, доступных для любого пользователя. Отличительной особенностью всей линейки RT-N10x является поддержка нескольких беспроводных сетей одновременно, что позволяет разделить в беспроводной сети собственный и гостевой трафик. ASUS RT-N10U выделяется среди своих собратьев наличием порта USB 2.0, далее рассмотрим модель подробнее.

Внешний вид и аппаратная платформа

Беспроводной маршрутизатор RT-N10U выполнен в белом пластиковом корпусе. Подобный корпус мы уже видели у другого устройства компании ASUS – DSL-G31, однако некоторые отличия всё же присутствуют.

Габаритные размеры корпуса составляют 173*130*35 мм без учёта антенны. На верхней панели устройства расположена вентиляционная решётка, а также объёмное название фирмы-производителя.

На днище RT-N10U располагаются четыре резиновые ножки, позволяющие удобно расположить беспроводной маршрутизатор на столе. Кроме этого, здесь присутствуют два Т-образных технологических отверстия для настенного размещения аппарата. Информационная наклейка содержит информацию о параметрах требуемого блока питания (12 В и 1 А), модели устройства, его MAC-адресе, PIN-коде, серийном номере, IP-адресе по умолчанию и другом. Вентиляционные решётки занимают большую часть днища.

Боковые стенки также содержат отверстия для вентиляции, а также декоративную серую полосу, проходящую через лицевую панель маршрутизатора, на которой, кроме информации о производителе и модели, расположены следующие световые индикаторы: Power, WAN, LAN1-4, WLAN, WPS и USB. Назначение всех индикаторов стандартно, однако стоит отметить, что мигание светодиода WPS сообщает пользователю о работе одноимённого процесса (Wi-Fi Protected Setup), позволяющего в полуавтоматическом режиме создавать беспроводные сети.

На задней стороне размещены сетевые порты Fast Ethernet (WAN, LAN1, LAN2, LAN3 и LAN4), кнопки WPS и Reset, разъёмы для подключения питания и внешней антенны, порт USB, а также кнопка включения/выключения устройства. Несмотря на то, что RT-N10U обладает лишь портом USB 2.0, его расцветка может сбить с толку, так как пластиковая вставка внутри разъёма окрашена в синий цвет.

По заявлению производителя с 2012 года беспроводной маршрутизатор RT-N10U будет выпускаться в обновлённом корпусе.

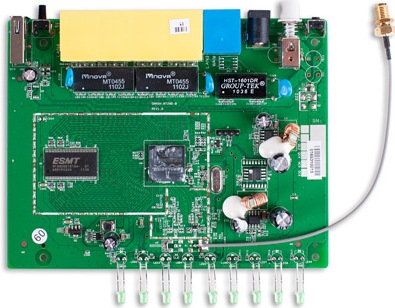

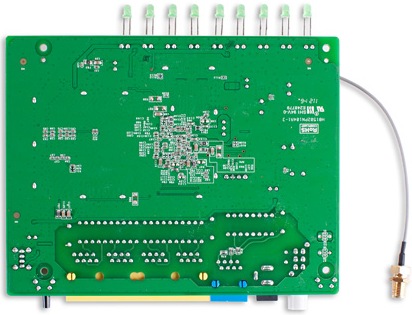

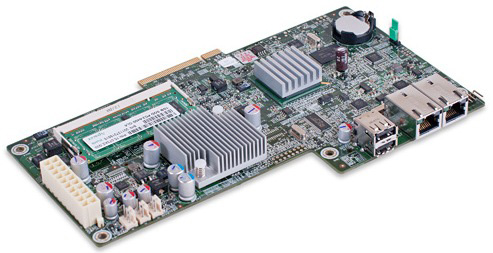

Заглянем теперь внутрь устройства. ASUS RT-N10U состоит из единственной зелёной текстолитовой платы.

Большая часть логики сосредоточена в SoC чипе Broadcom BCM5356U, выполняющего функции процессора MIPS74K (333МГц), коммутатора Fast Ethernet с пятью портами, контроллера Wi-Fi с поддержкой 802.11b/g и одним каналом 802.11n. Оперативная память представлена модулем ESMT M13S2561616A, объём которого составляет 32 Мбайта. В качестве флеш-памяти выбран Winbond 25Q64B с объёмом равным 8 Мбайтам.

Обратимся теперь к программной составляющей устройства.

Обновление прошивки

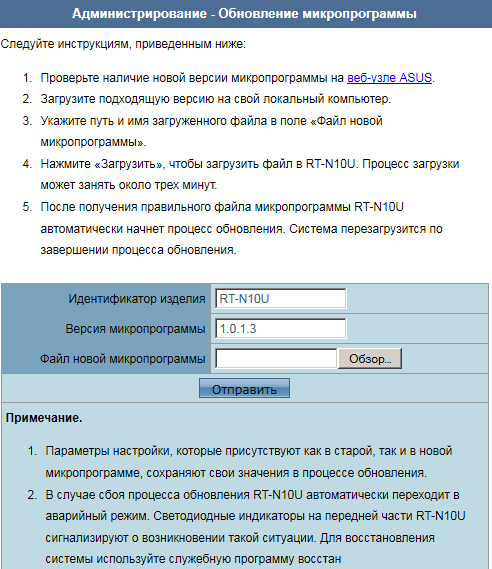

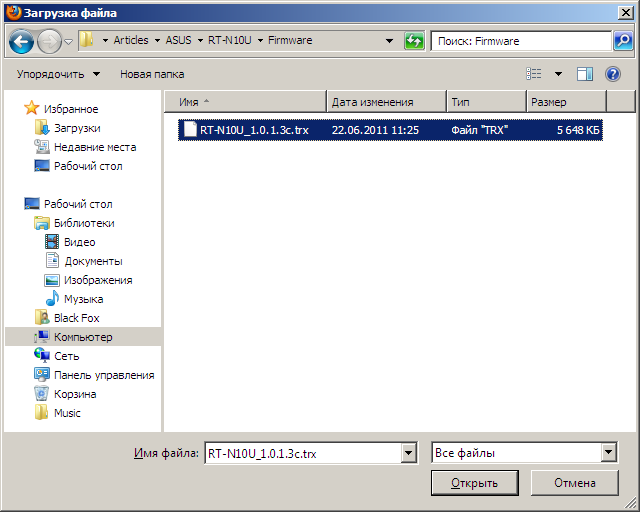

Смена микропрограммного обеспечения производится вручную с помощью вкладки «Обновление микропрограммы» группы «Администрирование». Сама процедура традиционно проста – требуется лишь выбрать файл с образом новой прошивки и нажать кнопку «Отправить».

Весь процесс обновления занимает немногим больше трёх минут.

Кроме оригинальных прошивок, существует также поддержка RT-N10U и со стороны DD-WRT. Процедуры перехода на прошивки DD-WRT и возвращение к оригинальному микрокоду традиционны и подробно описаны в руководствах. Мы успешно обновились до версии mini, после чего установили более функциональную прошивку с поддержкой OpenVPN.

Кроме DD-WRT, существуют также и другие альтернативные прошивки для данного беспроводного маршрутизатора. К их числу относится проект vectormm.net.

Стоить отметить, что с помощью альтернативных прошивок к RT-N10U можно подключить не только принтеры или МФУ, но и целый ряд других устройств, включая флеш-карты, веб-камеры, 3/4G модемы и прочее.

Также в ближайшее время мы ожидаем появление прошивки ASUS-WRT, подробная информация о которой пока держится в секрете.

После всех экспериментов мы вернулись к родной прошивке и приступили к изучению её возможностей.

Обзор веб-интерфейса

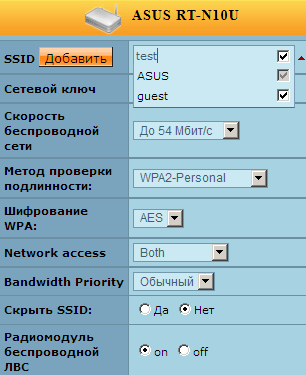

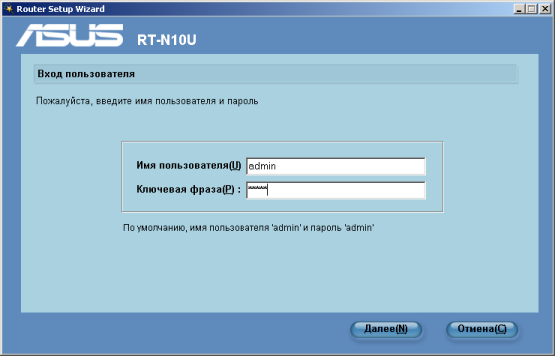

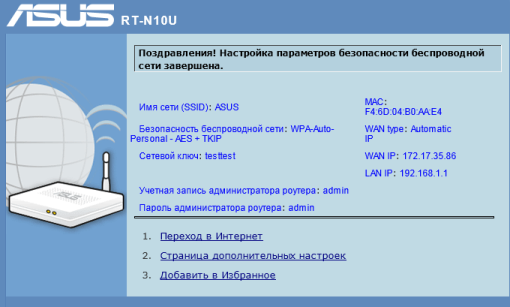

Доступ по протоколу HTTP можно осуществить с помощью любого современного браузера, для чего требуется обратиться к адресу 192.168.1.1. После ввода правильного логина и пароля, которые равны admin/admin, пользователь попадает на главную страничку маршрутизатора. Веб-интерфейс устройства доступен на одиннадцати языках: английском, китайском, малазийском, немецком, польском, русском, тайском, турецком, французском и чешском. Отличительной особенностью маршрутизатора ASUS RT-N10U от беспроводных устройств других серий является одновременная поддержка четырёх SSID.

Здесь же стоит отметить, что на момент написания статьи производителем допускалось подключение к порту USB только принтеров, 3G/4G модемы и внешние носители данных не поддерживались.

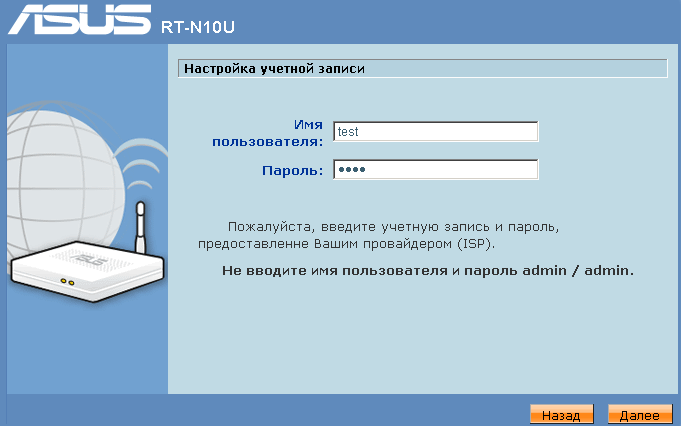

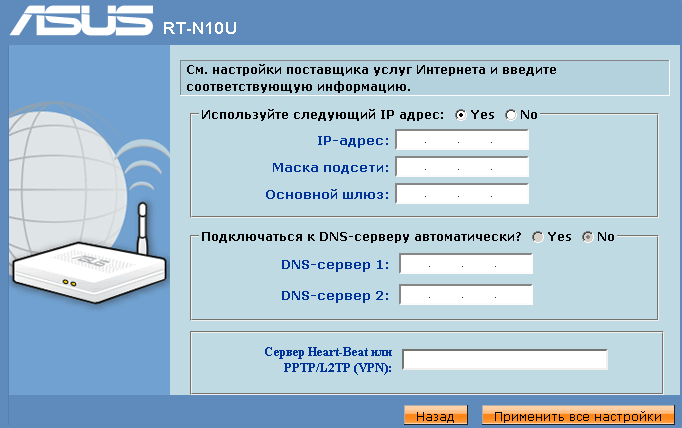

Функция "Быстрая настройка интернет" предоставляет пользователю возможность произвести ускоренную настройку основных параметров маршрутизатора для доступа в интернет.

Бегло рассмотрим дополнительные настройки, скрытые в пунктах расположенного слева меню.

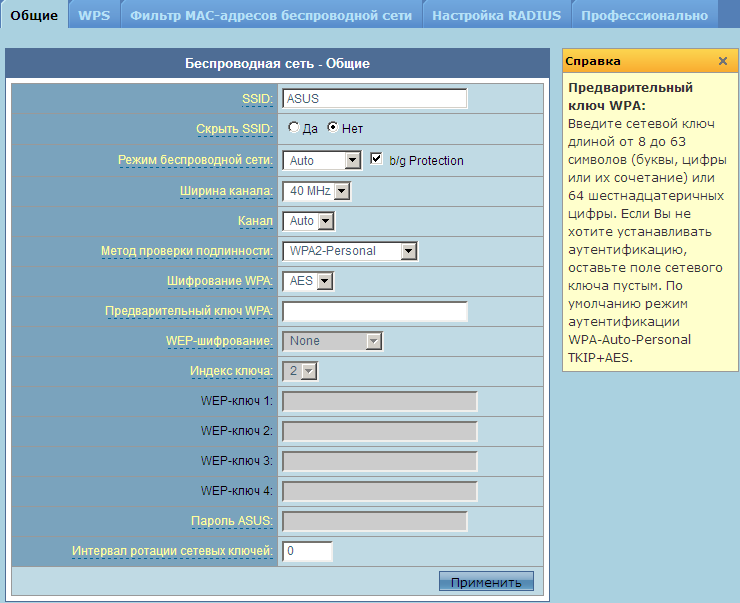

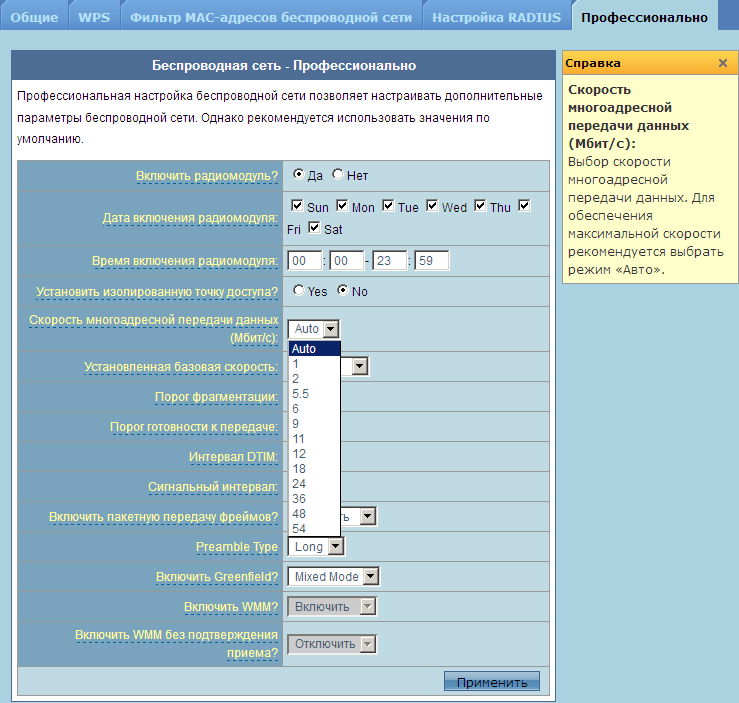

Группа "Беспроводная сеть" позволяет указать параметры работы модуля Wi-Fi. Стоит, правда, заметить, что RT-N10U одновременно поддерживает до четырёх беспроводных сетей, а вкладка "Общие" группы "Беспроводная сеть" содержит лишь настройки основной сети. RT-N10U позволяет указать время работы беспроводной сети и максимальную скорость для групповых фреймов.

Аналогичные настройки для остальных беспроводных сетей можно произвести с помощью основной странички веб-интерфейса.

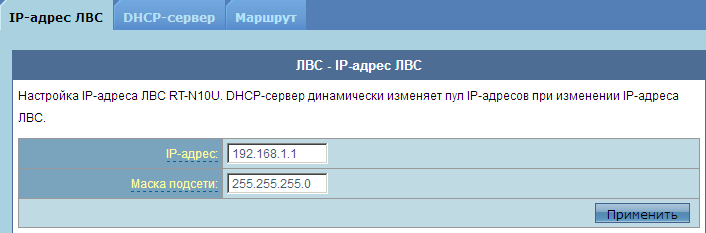

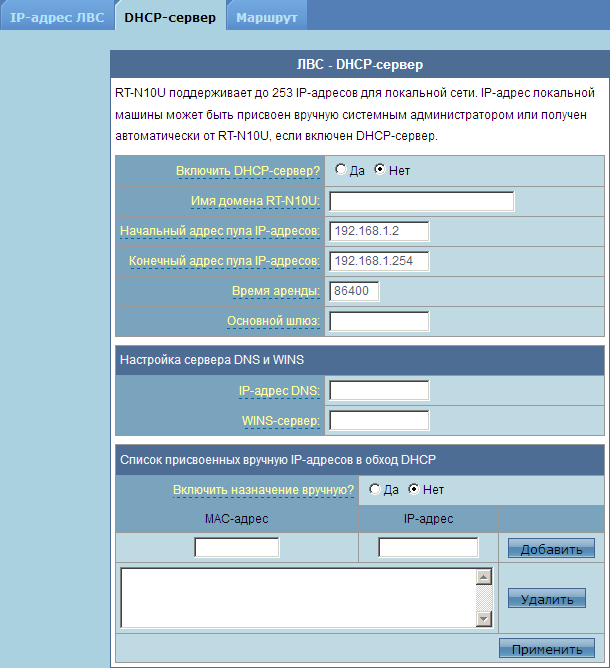

Группа "ЛВС" позволяет настроить не только IP-адрес и маску LAN-интерфейса, но и указать параметры DHCP-сервера. Стоит отметить, что в предложениях может быть передан IP-адрес шлюза, отличный от адреса LAN-интерфейса беспроводного маршрутизатора. Также ASUS RT-N10U поддерживает статические маршруты, многоадресную маршрутизацию и получение маршрутной информации с помощью протокола DHCP от провайдера. Нельзя не упомянуть и о возможности просмотра IPTV на компьютере с помощью опции IPTV UDP Multicast HTTP Proxy.

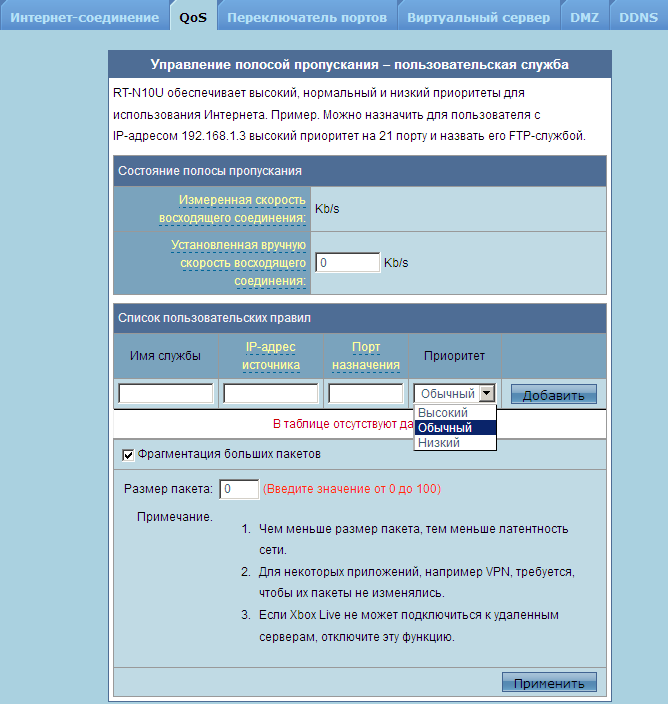

Настройки подключения к провайдеру, параметры качества обслуживания, опции виртуального сервера и переключателя портов, DMZ и DDNS собраны во вкладках группы "WAN". ASUS RT-N10U поддерживает следующие варианты подключения к провайдеру: динамический и статический IP, PPPoE, L2TP и PPTP. Если провайдер предоставляет услугу IPTV с использованием соответствующих приставок, то опция "Выбор порта IPTV STB" позволяет указать порт, к которому такая приставка подключена.

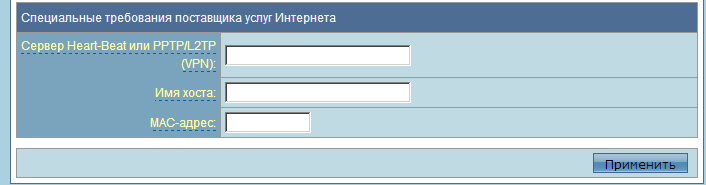

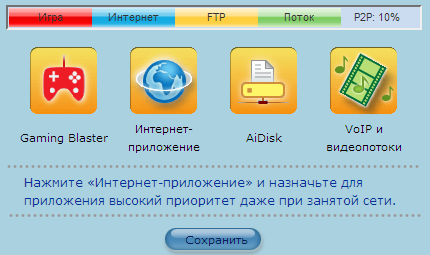

При передачи большого пакета маршрутизатор может выполнять его фрагментацию для уменьшения задержки при передачи других пакетов. Также доступная полоса подключения к провайдеру может быть поделена между трафиком различных приложений: игры, интернет-приложения, AiDisk, VoIP и видеопотоки, P2P-клиенты; правда, такая настройка производится уже с помощью пункта меню "Управление полосой пропускания EzQoS".

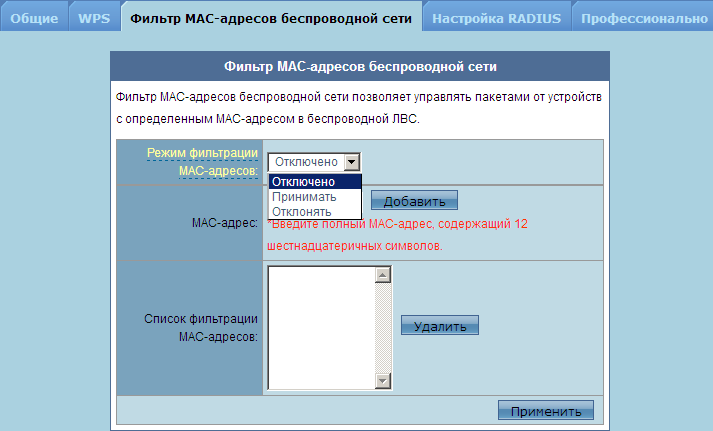

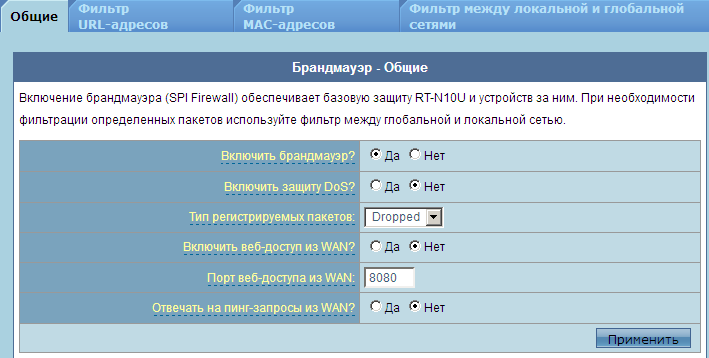

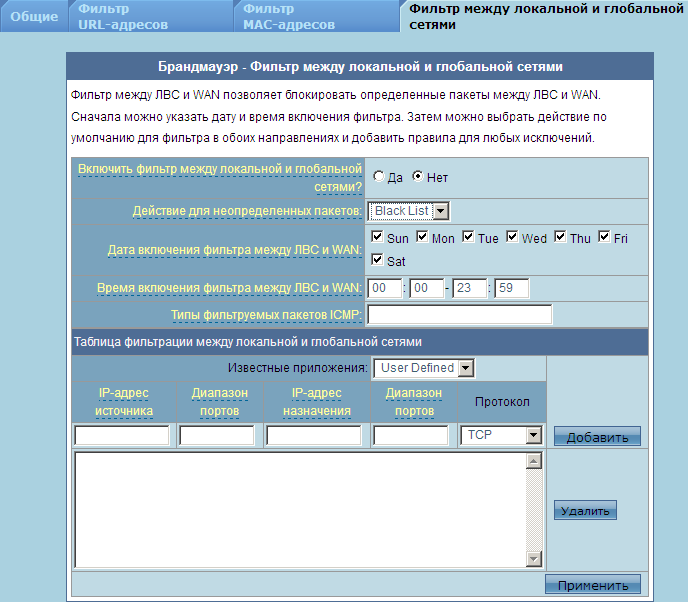

Вкладки группы "Брандмауэр" предоставляют пользователю возможность настройки фильтров на основе URL, MAC или IP-адресов. Кроме того вкладка "Общие" содержит параметры, позволяющие разрешать или запрещать доступ из внешних сетей к устройству, а также включать или отключать защиту от DoS-атак.

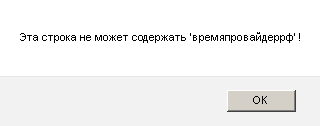

Изменение пароля администратора, настройка параметров синхронизации с помощью NTP, обновление прошивки, а также восстановление/сохранение/обнуление пользовательских настроек производится с помощью вкладок группы "Администрирование". Стоит отметить, что пока в веб-интерфейсе RT-N10U не учтены последние нововведения российского законодательства, связанные с отменой перехода на летнее/зимнее время. Также отсутствует поддержка кириллических доменов, то есть не получится синхронизировать время, например, с сервером время.провайдер.рф, заданным именем.

Прошивка версии 7.1.1.1.32 уже поддерживает часовой пояс GMT +04:00 для Москвы и Санкт-Петербурга. Также были обновлены и все остальные часовые пояса в России.

Журнал системы, беспроводной связи, демона DHCP, а также информация о переадресации портов и таблица маршрутизации представлены во вкладках группы "Системный журнал". Стоит обратить внимание читателя на то, что информация на вкладке "Таблица маршрутизации" группы "Системный журнал" может отличаться от введённых на вкладке "Маршрут" группы "ЛВС" настроек, так как маршрутная информация может быть также получена от провайдера при использовании протокола DHCP.

Беглый обзор веб-интерфейса на этом завершается, рассмотрим теперь возможности утилит, предназначенных для работы с ASUS RT-N10U.

Утилиты

Мы загрузили с веб-сайта производителя набор утилит UT_RT_N56U_4196, полученный, вероятно, из сборки для RT-N56U. В процессе установки наш антивирус, защищающий тестовый ПК, отобразил сообщение о скрытой загрузке драйвера, необходимого для процесса поиска устройств ASUS в локальной сети. Для корректной работы программы такую установку следует разрешить.

В комплект утилит входят следующие программные продукты: Device Discovery, Firmware Restoration, Router Setup Wizard и WPS Wizard. Кратко рассмотрим возможности каждой программы.

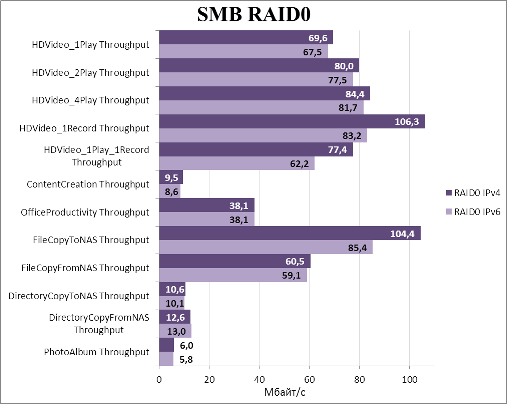

Утилита Device Discovery позволяет обнаружить беспроводные устройства ASUS в локальном сегменте сети и перейти к их конфигурированию через браузер. Стоит отметить, что к RT-N10U допустимо подключать лишь USB-принтеры, другие устройства не поддерживаются. Однако мы попытались подключить внешний жёсткий диск к USB-порту устройства. Диск, естественно, не отобразился в веб-интерфейсе маршрутизатора, однако, утилита Device Discovery информацию о таком подключении предоставляет. Кстати, на момент использования Device Discovery диск уже был давно отключён от RT-N10U, который предварительно был перезагружен.

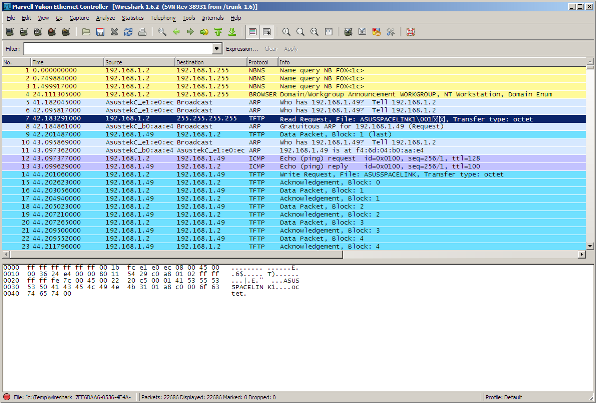

Мы не могли не перехватить сеанс общения Device Discovery с устройством. Для определения подключённых маршрутизаторов производится широковещательная рассылка UDP-дейтаграмм с 9999 порта также на 9999. Ответ от устройства также приходит широковещательным и с использованием тех же портов.

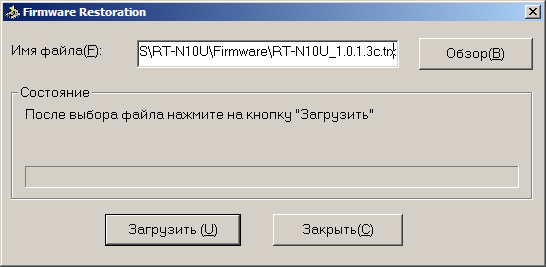

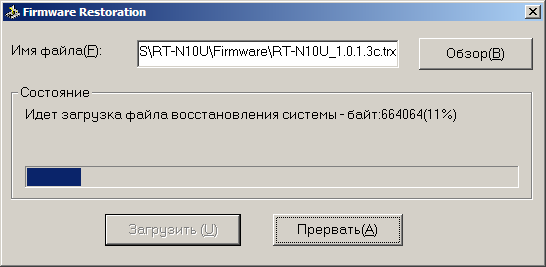

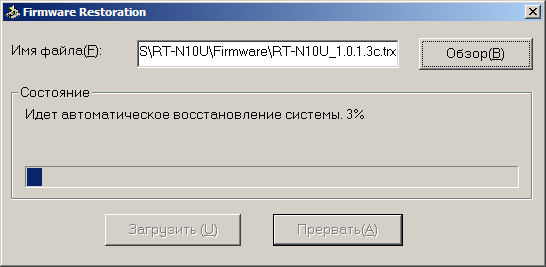

В случае неудачной прошивки ASUS RT-N10U может перейти в режим восстановления, в котором доступ к веб-интерфейсу будет отсутствовать. Восстановить микропрограммное обеспечение можно с помощью утилиты Firmware Restoration, выполняющей поиск беспроводных маршрутизаторов ASUS, находящихся в режиме восстановления. Сам процесс восстановления чрезвычайно прост - требуется лишь выбрать файл с правильной версией прошивки и нажать кнопку «Загрузить». Вся процедура занимает порядка трёх минут.

Поиск осуществляется путём широковещательной рассылки запроса на чтение файла ASUSSPACELINK1. Стоит также отметить, что ASUS RT-N10U может быть искусственно переведён в режим восстановления путём удержания кнопки Reset при включении устройства до момента, когда индикатор Power начнёт медленно мигать.

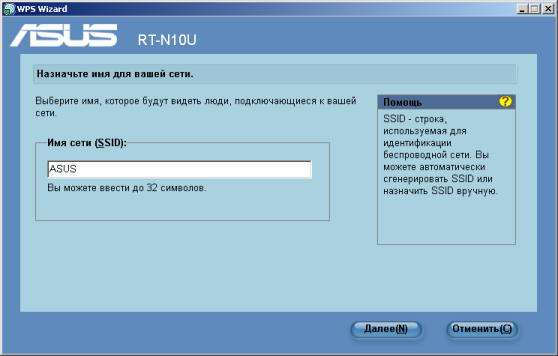

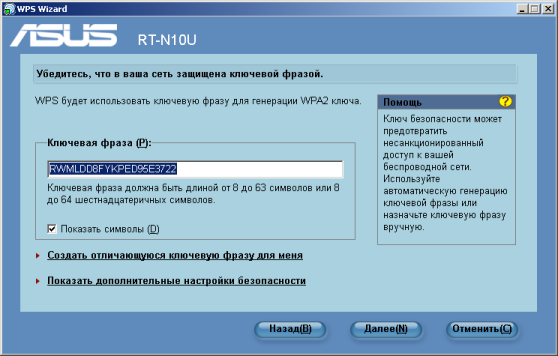

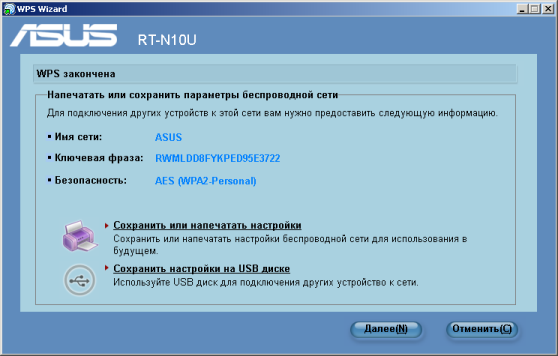

В наборе утилит для беспроводного маршрутизатора ASUS RT-N10U присутствуют две утилиты-мастера для упрощения настройки: WPS Wizard и Router Setup Wizard. Первая из них предназначена для управления беспроводными подключениями, она позволяет указать имя сети (SSID) и ключевую фразу, после чего сохранить или напечатать произведённые настройки. Также после того, как беспроводное подключение будет сконфигурировано, WPS Wizard предоставляет пользователю возможность выбрать конкретного провайдера и применить настройки непосредственно для подключения к нему.

Возможность выбора провайдера мы считаем очень полезной для начинающих пользователей.

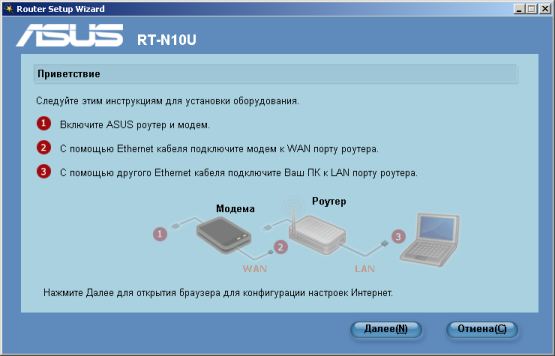

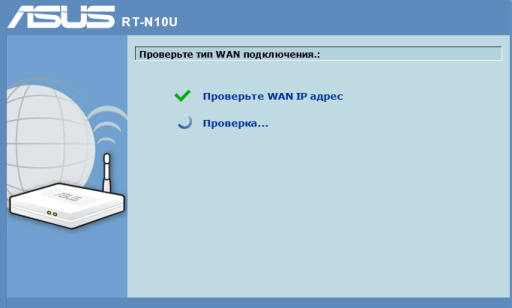

Программа Router Setup Wizard позволяет подключить беспроводной маршрутизатор к сети интернет даже начинающему пользователю и во многом похожа на предыдущую утилиту.

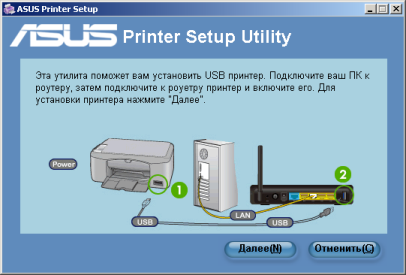

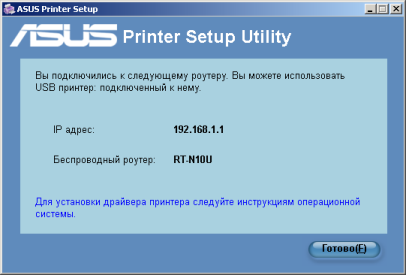

Когда статья была уже практически готова, мы обнаружили на сайте производителя новую утилиту, предназначенную для упрощения процедуры подключения принтера. Мы достали наш старенький Epson Stylus Color 880, подключили его к RT-N10U через USB и запустили утилиту ASUS Printer Setup, которая без проблем обнаружила наш принтер и подключила его к ПК, после чего операционной системе потребовалось лишь скачать для него драйвера.

Весь процесс установки занял не более одной минуты.

Перейдём теперь к разделу для посвящённых – обзору командной строки маршрутизатора.

Обзор интерфейса командной строки

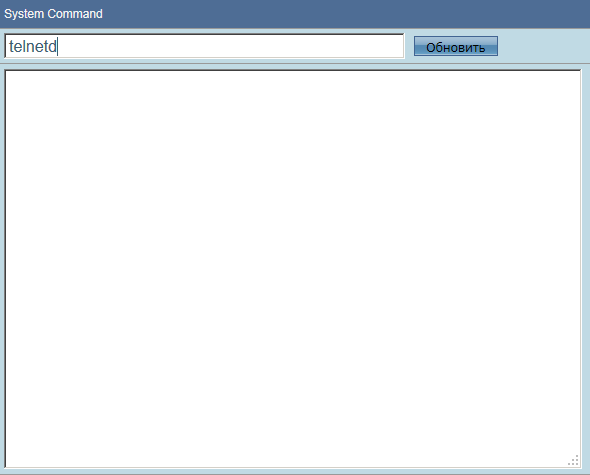

Доступ к ASUS RT-N10U по протоколу Telnet по умолчанию закрыт. Для разрешения обсуждаемого способа доступа необходимо воспользоваться скрытой страничкой Main_AdmStatus_Content.asp, позволяющей выполнять команды встроенной операционной системы. Запуск демона telnet производится с помощью вызова telnetd. В прошивке 7.1.1.1.32 в конфигурации по умолчанию демон telnet уже включён автоматически.

Логин и пароль для доступа с помощью telnet эквивалентны используемым в веб-интерфейсе. Стоит отметить, что изменение пароля в веб-интерфейсе устройства не приводит к мгновенной смене учётных данных для консольных сессий. «Обновление» пароля для доступа по telnet произойдёт только после перезагрузки беспроводного маршрутизатора. На RT-N10U установлена операционная система Linux 2.6.22 и BusyBox версии 1.7.2. с большим количество поддерживаемых команд.

RT-N10U login: admin

Password:

BusyBox v1.7.2 (2011-06-22 11:20:45 CST) built-in shell (ash)

Enter 'help' for a list of built-in commands.

# busybox

BusyBox v1.7.2 (2011-06-22 11:20:45 CST) multi-call binary

Copyright (C) 1998-2006 Erik Andersen, Rob Landley, and others.

Licensed under GPLv2. See source distribution for full notice.

Usage: busybox [function] [arguments]...

or: [function] [arguments]...

BusyBox is a multi-call binary that combines many common Unix

utilities into a single executable. Most people will create a

link to busybox for each function they wish to use and BusyBox

will act like whatever it was invoked as!

Currently defined functions:

[, [[, arp, ash, basename, cat, chmod, chpasswd, clear,

cp, cut, df, dirname, dmesg, du, echo, egrep, env, expr,

false, fgrep, find, free, grep, halt, head, hostid, id,

ifconfig, insmod, ip, kill, killall, klogd, less, login,

logread, ls, lsmod, mkdir, mkfifo, mknod, more, mount,

mv, netstat, passwd, ping, ping6, pivot_root, poweroff,

printf, ps, pwd, rdate, reboot, reset, rm, rmdir, rmmod,

route, sh, sleep, sysctl, syslogd, tail, telnet, telnetd,

test, top, touch, traceroute, true, umount, uname, uptime,

usleep, wget, xargs, yes

# cat /proc/version

Linux version 2.6.22 (root@software-vm) (gcc version 4.1.2) #26 Wed Jun 22 11:11

:53 CST 2011

С помощью команды ps посмотрим, какие процессы запущены на устройстве в данный момент.

# ps

PID Uid VSZ Stat Command

1 admin 2720 S /sbin/preinit

2 admin SW< [kthreadd]

3 admin SWN [ksoftirqd/0]

4 admin SW< [events/0]

5 admin SW< [khelper]

23 admin SW< [kblockd/0]

45 admin SW [pdflush]

46 admin SW [pdflush]

47 admin SW< [kswapd0]

48 admin SW< [aio/0]

49 admin SW< [cifsoplockd]

50 admin SW< [cifsdnotifyd]

585 admin SW< [mtdblockd]

1800 admin 2712 S detect_internet

1803 admin 1996 S httpd vlan1

1804 admin 664 S dproxy -d -c /tmp/dproxy.conf

1808 admin 1600 S udhcpd /tmp/udhcpd.conf

1811 admin 1368 S syslogd -m 0 -O /tmp/syslog.log -b 0

1813 admin 2068 S upnp -D -W vlan1

1819 admin 1632 S /bin/eapd

1822 admin 2000 S nas

1825 admin 960 S igmp vlan1

1828 admin SW< [ksuspend_usbd]

1831 admin SW< [khubd]

1853 admin 2520 S u2ec

1856 admin 2520 S u2ec

1857 admin 2520 S u2ec

1860 admin 1696 S lpd

1871 admin 1380 S lld2d br0

1872 admin 1596 S /usr/sbin/wanduck

1884 admin 3184 S /bin/wps_monitor

1885 admin 1600 S infosvr br0

1886 admin 2712 S ots

1887 admin 2712 S watchdog

1890 admin 2712 S ntp

1892 admin 1608 S networkmap

2004 admin 1372 S telnetd

2155 admin 1376 S -sh

3157 admin 1372 R ps

Выясним, какие файлы расположены в каталогах /bin, /sbin, /usr/bin и /usr/sbin. Утилита top отобразит данные по текущей работе запущенных процессов.

# ls /bin

BUG50.sh df ls rmdir

CONFIG_SYSTEM.sh dmesg mkdir sh

DHCPC_DAEMON.sh eapd mknod sleep

RC.sh echo more touch

SESSIONS.sh egrep mount true

ash false mv umount

bugreport.sh fgrep netstat uname

busybox grep ping usleep

cat ip ping6 wps_monitor

chmod kill ps

config_lan.sh libusb-config pwd

cp login rm

# ls /sbin

ATE_Get_BootLoaderVersion radioctrl

ATE_Get_FWVersion rc

ATE_Get_FwReadyStatus rcamdmain

ATE_Get_MacAddr_2G reboot

ATE_Get_PINCode repeater_status_check

ATE_Get_RegulationDomain restart_ddns

ATE_Get_ResetButtonStatus restart_qos

ATE_Get_SWMode restore

ATE_Get_Usb2p0_Port1_Infor rmmod

ATE_Get_WanLanStatus rmstorage

ATE_Get_WpsButtonStatus rmwebcam

ATE_Set_AllLedOff route

ATE_Set_AllLedOn rsrom

ATE_Set_MacAddr_2G run_apps

ATE_Set_PINCode run_dms

ATE_Set_RegulationDomain run_ftp

ATE_Set_RestoreDefault run_ftpsamba

ATE_Set_StartATEMode run_samba

arp run_telnetd

convert_asus_values sendalarm

ddns_updated softreboot

detectWan speedtest

detect_internet start_ddns

dhcpc_apply_delayed start_dns

eject_usb1 start_mac_clone

eject_usb2 start_wps_proc

erase stats

gpio stop_dms

halt stop_ftp

hotplug stop_ftpsamba

hotplug2 stop_samba

hotplug_usb_mass stop_wps_proc

ifconfig stopservice

init sysctl

insmod syslogd

ip udevtrigger

klogd ure_monitor

logread watchdog

lsmod waveservermain

ntp wlan_update

ots wlscan

pbc_enr_monitor wmac

pivot_root write

poweroff write_disc_status

preinit wsrom

# ls /usr/bin

[ dirname free less tail uptime

[[ du head mkfifo telnet wget

basename env hostid passwd test xargs

clear expr id printf top yes

cut find killall reset traceroute

# ls /usr/sbin

brctl igs pppd udhcpd

chpasswd infosvr pppoe upnp

dproxy iptables pppoe-relay upnpnat

emf iptables-restore pppoecd utelnetd

epi_ttcp l2tp-control pptp vconfig

et l2tpd rdate wanduck

ez-ipupdate lld2d ses wl

httpd lld2d.conf ses_cl wlconf

httpdcheck lpd tc wrt54g.large.ico

icon.ico nas tcpcheck wrt54g.small.ico

igd networkmap telnetd

igdnat ntpclient u2ec

igmp nvram udhcpc

#

Утилита wlscan, размещённая в каталоге /sbin, позволяет осуществить поиск беспроводных сетей в радиусе действия радио-модуля RT-N10U. В месте расположения устройства было обнаружено семнадцать беспроводных сетей, часть из которых представлена ниже (информация о MAC-адресах и мощностях сигналов изменена).

# wlscan

Please wait....

idx CH SSID BSSID Enc Auth Siganl(%) W-Mode CC EC

4. 3 47-1-89 5C:D9:98:XX:XX:XX TKIP+AES WPA2-Personal 23 11b/g/n 3

5. 4 anton 00:1E:58:XX:XX:XX TKIP WPA-Personal 0 11b/g 0

11. 9 Guest 46:4A:03:XX:XX:XX NONE Open System 7 11b/g 0

12. 11 3Com 00:1C:C5:XX:XX:XX AES WPA2-Personal 50 11b/g 0

16. 11 Asus E0:CB:4E:XX:XX:XX AES WPA2-Personal 34 11b/g 0

17. 11 Max 20:CF:30:XX:XX:XX TKIP WPA-Personal 24 11b/g 0

Перейдём теперь в каталог /proc и посмотрим, какие файлы здесь размещены, а также выясним время работы операционной системы и её среднюю загруженность, получим информацию об установленном процессоре и количестве оперативной памяти.

# pwd

/proc

# ls

1 1872 48 interrupts self

1800 1884 49 iomem shrinkmem

1803 1885 5 ioports slabinfo

1804 1886 50 irq stat

1808 1887 585 kallsyms swaps

1811 1890 buddyinfo kcore sys

1813 1892 bus kmsg sysrq-trigger

1819 2 cmdline loadavg sysvipc

1822 2004 cp0 locks timer_list

1825 2155 cpuinfo meminfo tty

1828 23 crypto misc uptime

1831 3 devices modules version

1853 4 diskstats mounts vmstat

1856 4080 driver mtd zoneinfo

1857 45 execdomains net

1860 46 filesystems partitions

1871 47 fs scsi

# cat uptime

3979.69 3926.74

# cat loadavg

0.00 0.00 0.00 2/39 4087

# cat cpuinfo

system type : Broadcom BCM5357 chip rev 1

processor : 0

cpu model : MIPS 74K V4.9

BogoMIPS : 149.91

wait instruction : no

microsecond timers : yes

tlb_entries : 64

extra interrupt vector : no

hardware watchpoint : yes

ASEs implemented : mips16 dsp

VCED exceptions : not available

VCEI exceptions : not available

unaligned_instructions : 1

dcache hits : 2147483648

dcache misses : 3202235835

icache hits : 2147483648

icache misses : 937754516

instructions : 2147483648

# cat meminfo

MemTotal: 28680 kB

MemFree: 12056 kB

Buffers: 1172 kB

Cached: 3720 kB

SwapCached: 0 kB

Active: 4268 kB

Inactive: 2600 kB

HighTotal: 0 kB

HighFree: 0 kB

LowTotal: 28680 kB

LowFree: 12056 kB

SwapTotal: 0 kB

SwapFree: 0 kB

Dirty: 0 kB

Writeback: 0 kB

AnonPages: 1992 kB

Mapped: 1604 kB

Slab: 5204 kB

SReclaimable: 968 kB

SUnreclaim: 4236 kB

PageTables: 348 kB

NFS_Unstable: 0 kB

Bounce: 0 kB

CommitLimit: 14340 kB

Committed_AS: 5196 kB

VmallocTotal: 1015800 kB

VmallocUsed: 3772 kB

VmallocChunk: 1009940 kB

#

Выяснить список поддерживаемых файловых систем и типов шифров можно из файлов /proc/filesystems и /proc/crypto.

# cat /proc/filesystems

nodev sysfs

nodev rootfs

nodev bdev

nodev proc

nodev sockfs

nodev pipefs

nodev anon_inodefs

nodev futexfs

nodev tmpfs

nodev devpts

squashfs

nodev ramfs

msdos

vfat

nodev smbfs

nodev cifs

ntfs

nodev usbfs

# cat /proc/crypto

name : ecb(arc4)

driver : ecb(arc4-generic)

module : kernel

priority : 0

refcnt : 1

type : blkcipher

blocksize : 1

min keysize : 1

max keysize : 256

ivsize : 0

name : arc4

driver : arc4-generic

module : kernel

priority : 0

refcnt : 1

type : cipher

blocksize : 1

min keysize : 1

max keysize : 256

name : sha1

driver : sha1-generic

module : kernel

priority : 0

refcnt : 1

type : digest

blocksize : 64

digestsize : 20

name : md5

driver : md5-generic

module : kernel

priority : 0

refcnt : 1

type : digest

blocksize : 64

digestsize : 16

#

Похоже, скрипты и конфигурационные файлы переносятся разработчиками с одной платформы на другую без особых изменений. Так, например, в файле /lib/pkgconfig /libusb.pc находится следующая строчка от RT-N12 (B1).

prefix=/opt/tmp/1_0_1_1-20110622-1-RT-N12B1-1_0_1_68/src/router/mipsel-uclibc/install/libusb

Естественно, мы не могли не заметить утилиту nvram, позволяющую просматривать и изменять важные параметры в других устройствах ASUS, однако, в RT-N10U nvram не отображает актуальные данные.

Перейдём теперь к тестированию устройства.

Тестирование

Первый тест – определение времени загрузки, под которым мы понимаем интервал времени с момента подачи питания на устройство до получения первого эхо-ответа по протоколу ICMP. ASUS RT-N10U загружается за 53 секунды. Мы считаем это приемлемым результатом.

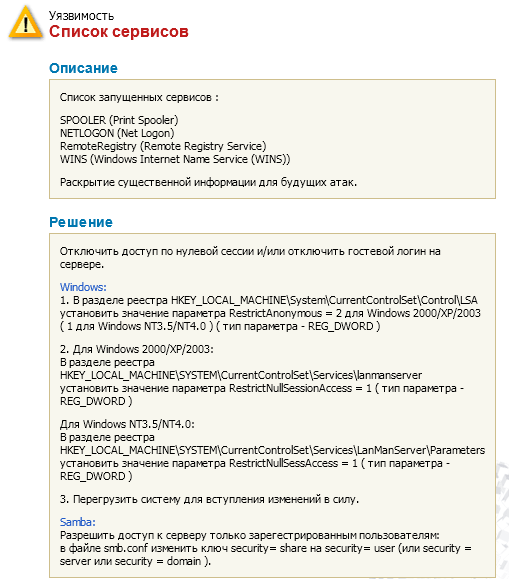

Следующим тестом стала проверка защищённости маршрутизатора, для чего мы использовали утилиту Positive Technologies XSpider 7.7 (Demo build 3100) при подключении к одному из LAN-портов. Всего было обнаружено двенадцать открытых портов: TCP-23 (Telnet), UDP-53 (DNS), TCP-80 (HTTP), TCP-515 (printer), TCP-1780 (dpkeyserv), TCP-1990, TCP-3394 (d2k-tapestry2), TCP-3838, TCP-5473, TCP-9100, TCP-9998 и TCP-18017 (HTTP). Наиболее интересные обнаруженные сведения представлены ниже.

ASUS RT-N10U позволяет передавать данные в беспроводном сегменте на скоростях до 150 Мбит/с. Мы решили провести измерения практических скоростей передачи, для чего использовали утилиту JPerf версии 2.0.2. Результаты измерений для одного, пяти и пятнадцати потоков представлены в виде диаграммы.

Аналогичный тест мы провели для установления скоростей маршрутизации с трансляцией сетевых адресов NAT/PAT.

Не обошли мы стороной и традиционный для российских провайдеров способ подключения – туннель PPTP, для которого скорости передачи данных были измерены в двух случаях: с использованием шифрования MPPE и без него.

Стоит отметить, что указанные выше скорости маршрутизации через PPTP были получены с использованием прошивки версии 7.1.1.1.32. ASUS продолжает улучшать прошивки для данного маршрутизатора, поэтому в ближайшем будущем мы можем увидеть ещё большие скорости передачи данных через PPTP.

Также мы не могли не указать параметры нашего тестового стенда.

| Компонент | ПК | Ноутбук |

| Материнская плата | ASUS P5K64 WS | ASUS M60J |

| Процессор | Intel Core 2 Quad Q9500 2.83 ГГц | Intel Core i7 720QM 1.6 ГГц |

| Оперативная память | DDR3 PC3-10700 OCZ 16 Гбайт | DDR3 PC3-10700 Kingston 8 Гбайт |

| Сетевая карта | Marvell Yukon 88E8001/8003/8010 ASUS WL-130N D-Link DWA-160 |

Atheros AR8131 Atheros AR9285 |

| Операционная система | Windows 7 x64 SP1 Rus | Windows 7 x64 SP1 Rus |

На этом мы завершаем раздел тестирования и переходим к подведению итогов.

Заключение

До сегодняшнего дня мы тестировали лишь флагманские модели беспроводных маршрутизаторов ASUS, однако, RT-N10U относится, скорее, к числу недорогих моделей, но даже с её помощью большинство рядовых пользователей смогут удовлетворить свои потребности в доступе к глобальной сети. Скоростей передачи данных через популярный в России тип подключения к провайдерам – PPTP – будет достаточно для работы на большинстве современных тарифных планов, а возможность подключения USB-принтера позволит централизованно распечатывать документы.

К сильным сторонам ASUS RT-N10U можно отнести следующие:

- поддержка до четырёх беспроводных сетей одновременно;

- хорошие скорости маршрутизации через PPTP;

- возможность выбора провайдера (с помощью специальной утилиты) для упрощения процедуры подключения к нему;

- внешняя антенна 5dBi;

- встроенный принт-сервер;

- невысокая цена.

Однако нельзя не упомянуть и о недостатках:

- все проводные порты поддерживают лишь подключения до 100 Мбит/с;

- к порту USB невозможно подключить модемы и внешние накопители;

- порт USB версии 2.0, хотя его окраска соответствует версии 3.0;

- невозможность указания NTP и VPN серверов кириллическим именем.

На момент написания статьи средняя цена на ASUS RT-N10U в интернет-магазинах Москвы составляла 1950 рублей.

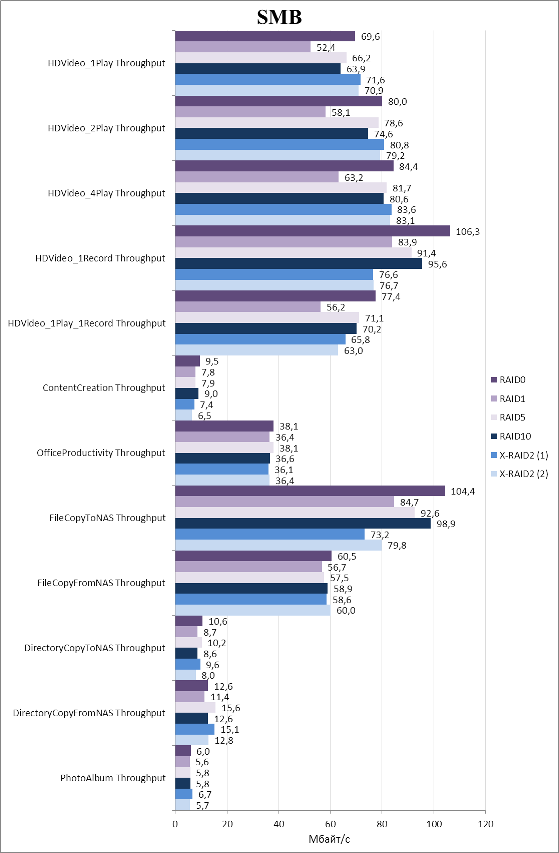

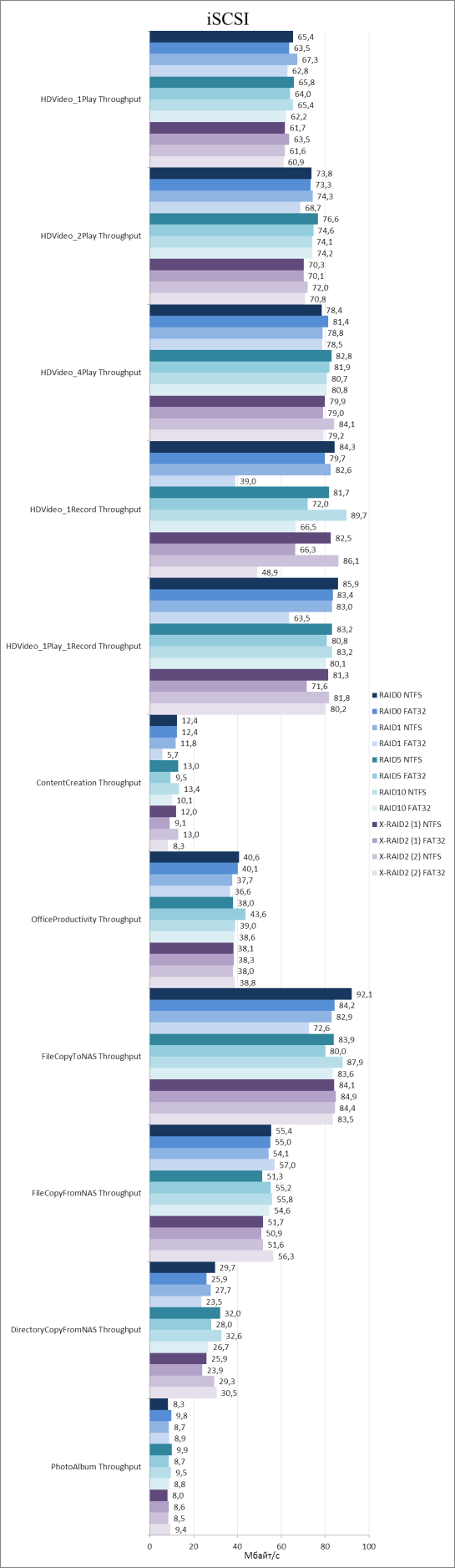

NETGEAR ReadyNAS 2100

Введение

Сетевое хранилище NETGEAR серии ReadyNAS уже тестировалось в нашей лаборатории, однако модель ReadyNAS 2100 имеет стоечное исполнение, четыре диска и предназначена для другого сегмента рынка. Посмотрим, что производителю удалось «впихнуть» в столь небольшой для подобных устройств корпус.

Модель NETGEAR ReadyNAS 2100 выпускается в пяти различных версиях: RNRX4450 укомплектована четырьмя дисками по 500 Гбайт, RNRX4410 – по 1 Тбайту, RNRX4420 – по 2 Тбайта и RNRX4430 – по 3 Тбайта, а RNRX4000 поставляется без дисков. Отдельные модели могут быть недоступны в некоторых странах. В нашу лабораторию попало хранилище RNRX4410, которое мы и будем рассматривать в данной статье.

Внешний вид

Габариты металлического корпуса ReadyNAS 2100 без учёта «ушей» составляют 430*318*43 мм (ширина*глубина*высота), что значительно меньше тех, которыми обладает другое протестированное нами 1U стоечное хранилище. Масса корпуса с дисками составляет всего 9.5 кг. Размеры и масса позволяют крепить хранилище к стойке только с использованием одних ушей, расположенных рядом с передней частью хранилища. Стоит отметить, что такой возможностью обладает только модель ReadyNAS 2100, так как старшие версии стоечных хранилищ NETGEAR снабжены специальным рельсами для установки в стойку.

Четыре корзинки для установки жёстких дисков размещаются в лицевой панели ReadyNAS 2100, на которой присутствуют также световые индикаторы подключения к портам USB и Gigabit Ethernet, активности дисков и самого устройства в целом, а также индикатор состояния питания хранилища. На передней панели расположены три кнопки, предназначенные для выполнения резервного копирования (backup), сброса пользовательских настроек (sys) и включения питания. Также здесь расположена вентиляционная решётка для дополнительного охлаждения хранилища, порт USB 2.0 и надпись, содержащая информацию о производителе и модели устройства.

Боковая панель и днище ничем особенным не выделяются. С верхней стороны ReadyNAS 2100 размещается наклейка с информацией о производителе, модели, серийном номере и MAC-адресах устройства, требуемом питании, а также начальных настройках аппарата.

На задней стороне тестируемого аппарата присутствуют шесть вентиляторов 40*40 мм, ввод питания с выключателем, два порта USB 2.0 и два GE-порта (установка дополнительной 10GE сетевой карты не предусмотрена), а также утопленная консоль, предназначенная для использования только сервисными инженерами производителя. При работе тестируемая модель требует 80 Ватт, хотя и снабжена блоком питания на 220 Ватт.

NETGEAR предоставляет пятилетнюю гарантию на хранилища ReadyNAS 2100.

Заглянем теперь внутрь хранилища.

Аппаратная платформа

NETGEAR ReadyNAS 2100 внутри разделено на две неравные части: спереди расположен отсек с дисками, тогда как вся вычислительная мощь размещается в задней части.

Блок питания и материнская плата, основные элементы которой расположены только с одной стороны, могут быть легко вынуты для диагностики или замены.

Три группы сдвоенных вентиляторов также размещены на съёмном модуле. Блок питания представлен моделью FSP220-60LE компании FSP. Производителем материнской платы является FOXCONN.

Оперативная память представлена модулем Apacer 1GB SOD PC2-6400 CL6, построенном на базе восьми чипов Hynix HY5PS1G831C.

ReadyNAS 2100 построен на базе процессора Intel Atom D510, работающего на частоте 1.66 ГГц. Функции южного моста выполняет Intel NH82801IB. Операции ввода/вывода производятся также с помощью ITE IT8758E. Флеш-память представлена чипом Hynix H27U1G8F2BTR-BC, объём которого составляет 128 Мбайт. Работа с сетью обеспечивается двумя контроллерами Marvell 88E8057. На плате размещён генератор частоты Silicon Labs SL28504BZC.

На этом обзор аппаратной платформы ReadyNAS 2100 завершается, перейдём к программной составляющей.

Начало работы

Сетевое хранилище NETGEAR ReadyNAS 2100 поставляется уже полностью готовым к работе, требуется лишь подключить его к существующей сетевой инфраструктуре. При наличии в сети сервера DHCP устройство сможет в автоматическом режиме получить все необходимые настройки, если же такой сервер отсутствует, то ReadyNAS 2100 использует предварительно сконфигурированный IP-адрес – 192.168.168.168/24, к которому можно обратиться с помощью браузера.

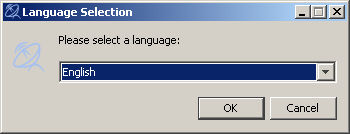

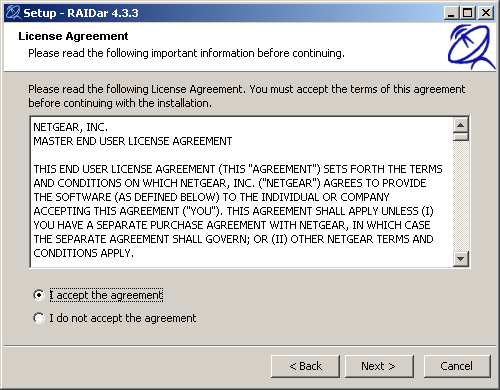

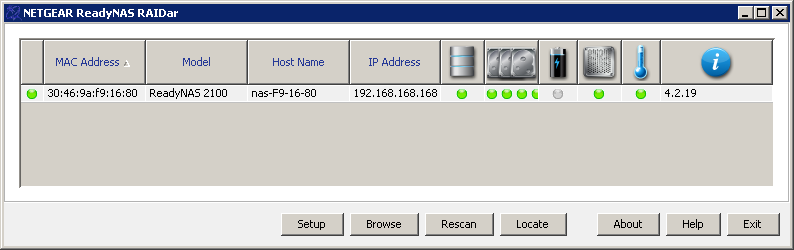

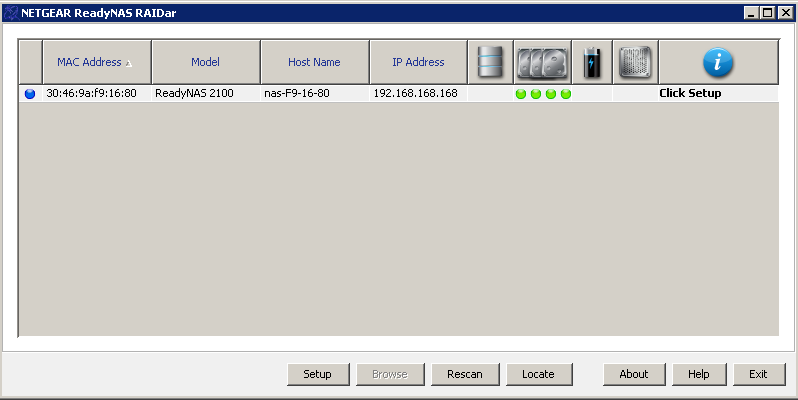

Для поиска хранилища в локальном сегменте сети может быть использована специализированная утилита NETGEAR RAIDar, установка которой производится привычным для пользователей Windows способом и не требует особой квалификации у пользователя.

Непосредственно после установки можно запускать утилиту и переходить к процедуре поиска хранилищ. Все обнаруженные устройства и краткая информация о них отображаются в виде списка в основном окне программы. К сожалению, утилита RAIDar не имеет русскоязычного интерфейса.

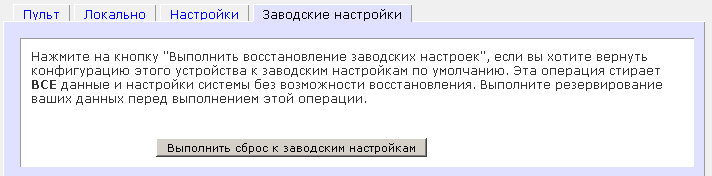

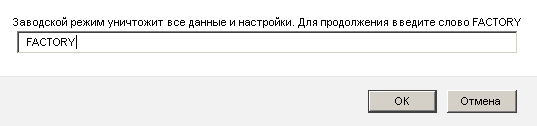

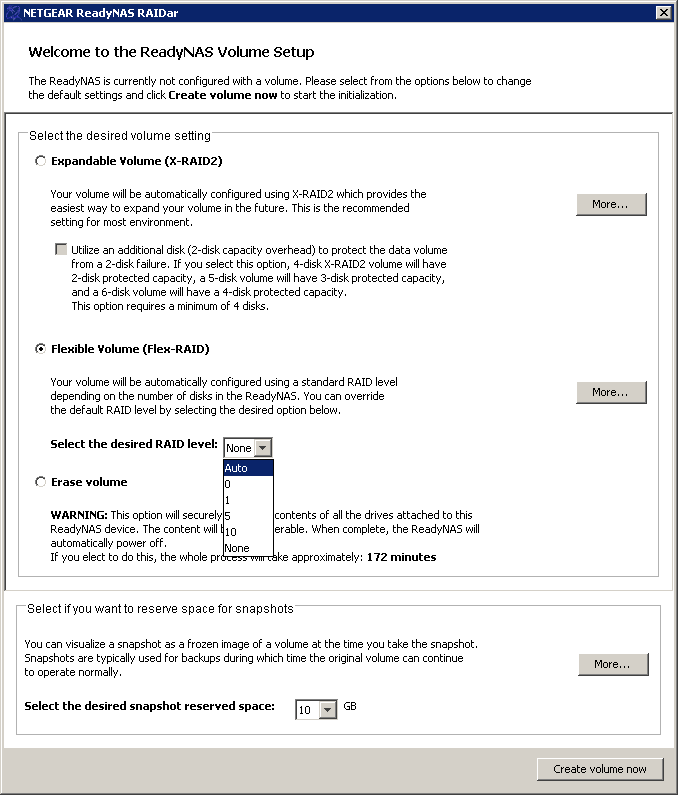

Использовать RAIDar администратор может и для выполнения некоторых специфических задач, так, например, смена типа RAID-массива с X-RAID2 на обычный RAID0, 1, 5, 10 (FLEX-RAID) не может быть произведена с помощью веб-интерфейса, - необходимо использование RAIDar. Опишем подробнее процедуру перехода. Первое, с чего следует начать, – это сбросить настройки хранилища до заводских, чего можно добиться с помощью вкладки Заводские настройки подпункта Обновить меню Система веб-интерфейса.

Затем сразу же после перезагрузки ReadyNAS 2100 выполняет проверку установленных жёстких дисков и инициализацию аппаратной платформы, после которой в течение десяти минут необходимо приступить к конфигурированию хранилища, где указать предпочитаемый тип RAID-массива.

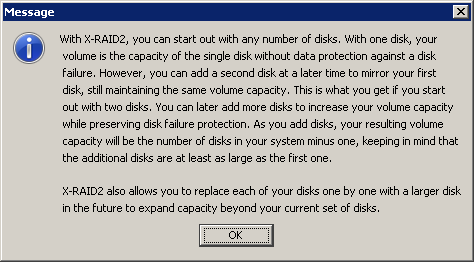

Создание массива – длительная процедура, требующая до нескольких часов в зависимости от установленных жёстких дисков и предпочитаемого типа массива. Стоит, пожалуй, чуть подробнее остановиться на уникальном для сетевых хранилищ NETGEAR типе дисковых массивов – X-RAID2, позволяющем автоматически расширять тома в зависимости от установленных жёстких дисков. Для функционирования массива X-RAID2 могут быть использованы носители различного объёма.

На этом основная часть подготовки хранилища к работе завершается.

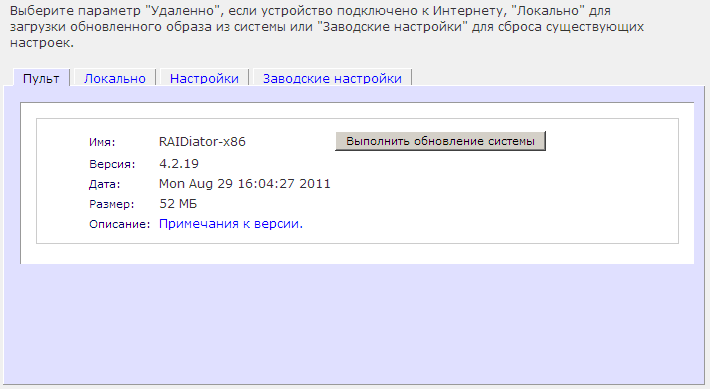

Обновление прошивки и управление модулями

Необязательным, но крайне желательным действием является обновление прошивки до последней стабильной версии. Смена микропрограммного обеспечения возможна как через веб-интерфейс, так и с помощью специализированной системы управления NMS200, о которой мы уже рассказывали в обзоре точки доступа WNAP320, поэтому сейчас мы остановимся лишь на обновлении через веб-интерфейс, для чего требуется обратиться к пункту "Обновить" группы "Система" меню. Обновление может быть произведено в ручном или полуавтоматическом режимах. Для полуавтоматического режима требуется подключение к глобальной сети: ReadyNAS 2100 самостоятельно подключится к серверам производителя и загрузит последнюю версию микропрограммного обеспечения, требуется лишь нажать кнопку "Выполнить обновление системы". Ручной режим немногим сложнее - администратору необходимо лишь самостоятельно получить нужное микропрограммное обеспечение с сайта NETGEAR и выгрузить его на хранилище.

Весь процесс обновления занимает порядка трёх минут.

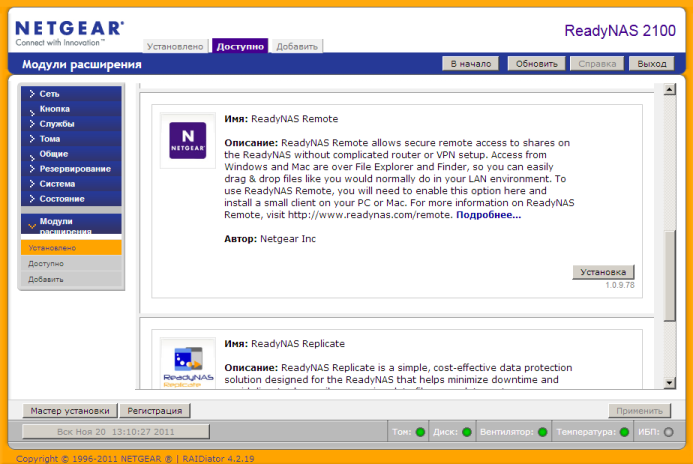

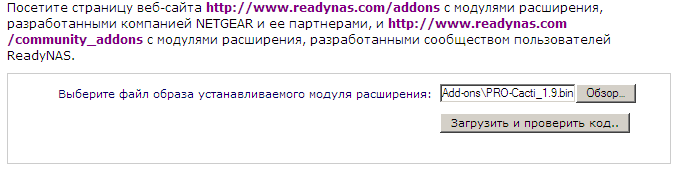

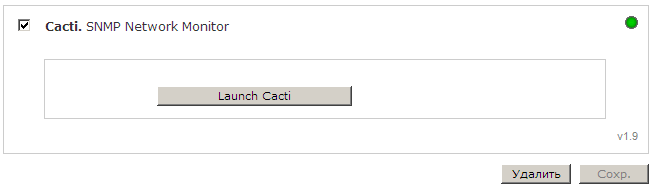

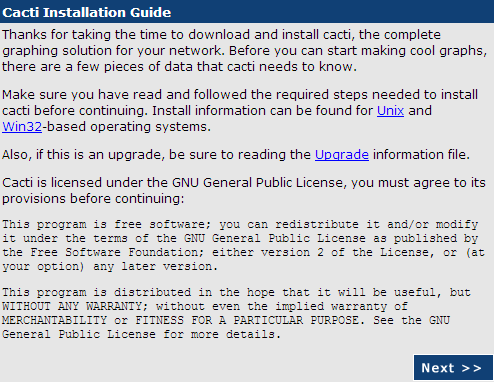

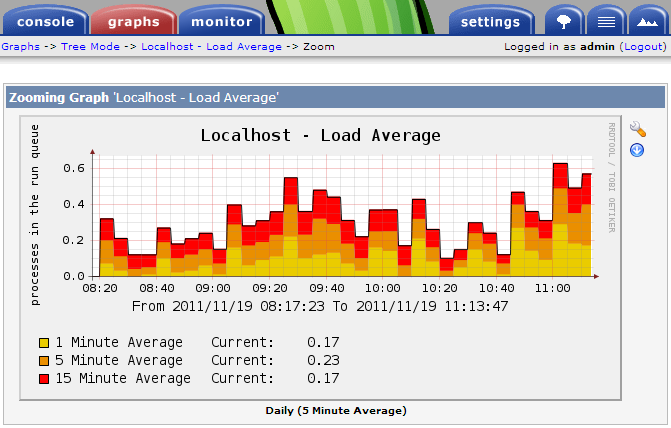

Установка модулей расширения также возможна в ручном и полуавтоматическом режимах с помощью подпунктов группы "Модули расширения" меню веб-интерфейса. Стоит лишь отметить, что в полуавтоматическом режиме пользователь может получить лишь модули, произведённые компанией NETGEAR.

Для установки сторонних модулей предназначен пункт Добавить, в котором администратор должен выбрать файл с ранее загруженным модулем и приступить к установке.

После установки некоторых модулей расширения может потребоваться перезагрузка хранилища.

Одним из новых и интересных, на наш взгляд, модулей, поставляемых NETGEAR, является Egnyte Cloud File Server. Данный модуль позволяет подключить сетевое хранилище ReadyNAS 2100 к файловым серверам в облаке Egnyte. Такое подключение обеспечивает синхронизацию файлов между локальным хранилищем и облачными серверами. При нахождении в офисе пользователь может получать доступ к файлам на скорости среды, впоследствии эти файлы будут синхронизированы с файлами в облаке, что позволит данному пользователю продолжить работу с ними при нахождении дома или в командировке. Модуль Egnyte Cloud File Server может быть особенно полезным в том случае, когда удалённые подключения к внутренним серверам компании запрещены сетевой политикой безопасности, либо когда требуется иметь резервную копию критичных данных онлайн. Естественно, это подходит вам лишь в том случае, когда корпоративная политика безопасности позволяет доверять хранение своих данных третьим лицам.

Хотелось бы отметить, что на момент написания статьи не существовало модулей расширения, поддерживающих работу с IP-камерами или с камерами, подключаемыми по USB. Единственный вариант совместной работы данного хранилища и камеры состоит в поддержке камерой возможности сохранения фото и видео-файлов на удалённый файловый сервер. Примером такой камеры является недавно протестированная нами модель ACTi TCM-5611.

Перейдём теперь к рассмотрению возможностей веб-интерфейса.

Обзор веб-интерфейса

Веб-интерфейс ReadyNAS 2100 похож на тот, что мы уже видели у другого сетевого хранилища NETGEAR – ReadyNAS Ultra 2 Plus, поэтому мы не будем подробно рассматривать все его пункты, но опишем лишь самые, на наш взгляд, интересные. Логин и пароль по умолчанию – admin и netgear1 соответственно. После ввода корректных учётных данных пользователь попадает на стартовую страничку хранилища, где представлена краткая информация об устройстве: имя хоста и модель, версия встроенного ПО и объём оперативной памяти, IP-адреса интерфейсов и сведения о созданном томе, температуре и работе вентилятора.

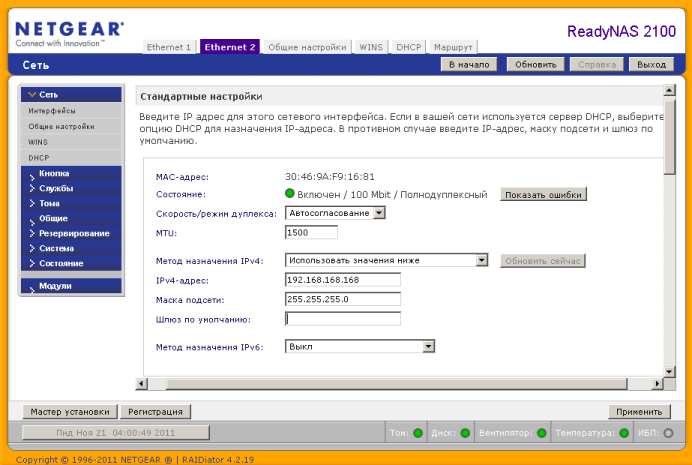

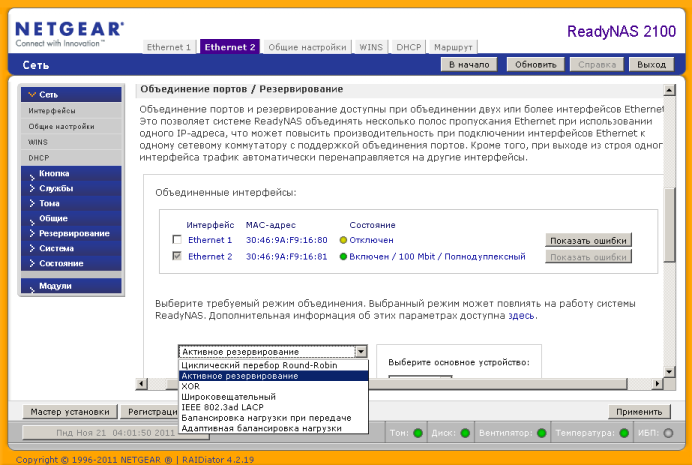

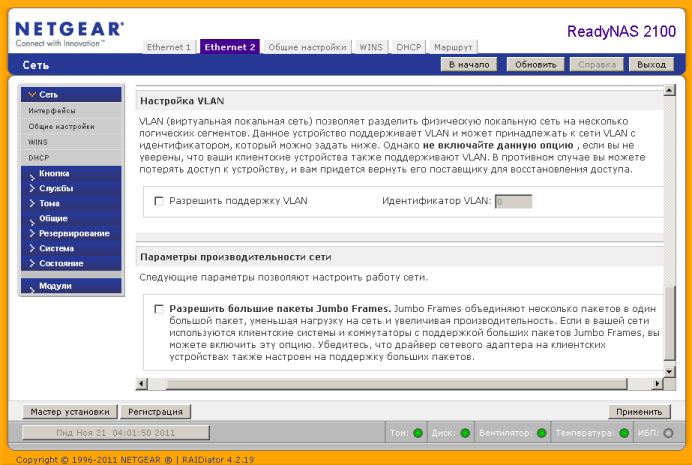

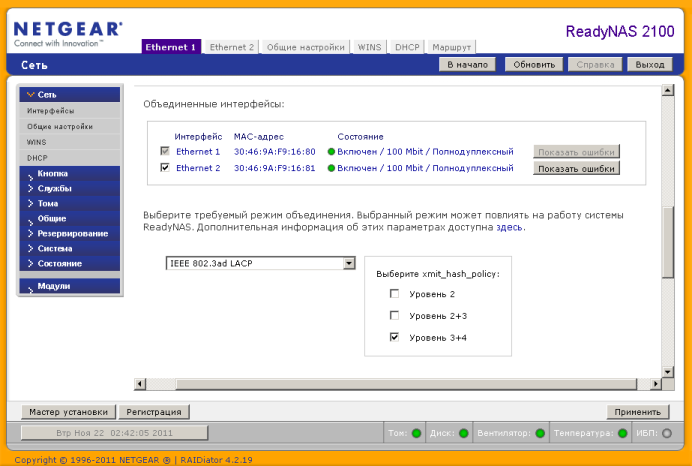

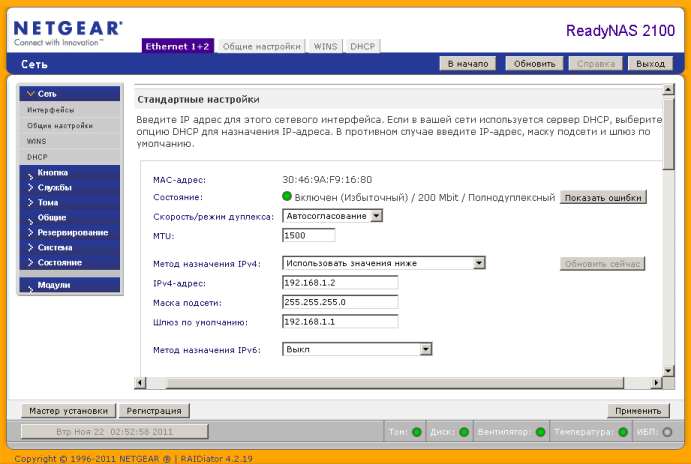

Группа «Сеть» содержит вкладки, позволяющие управлять параметрами сетевых интерфейсов. Здесь администратор может указать адреса для протоколов IPv4 и IPv6, скорость и дуплекс, плюс есть возможность объединить оба интерфейса в группу, задействовать протокол 802.1q, а также разрешить jumbo-фреймы.

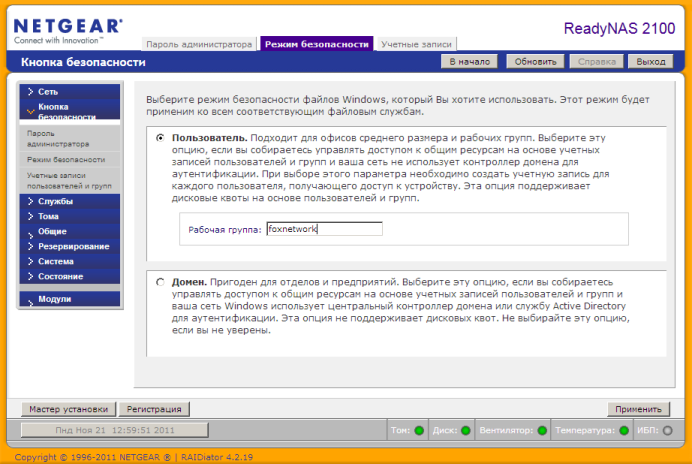

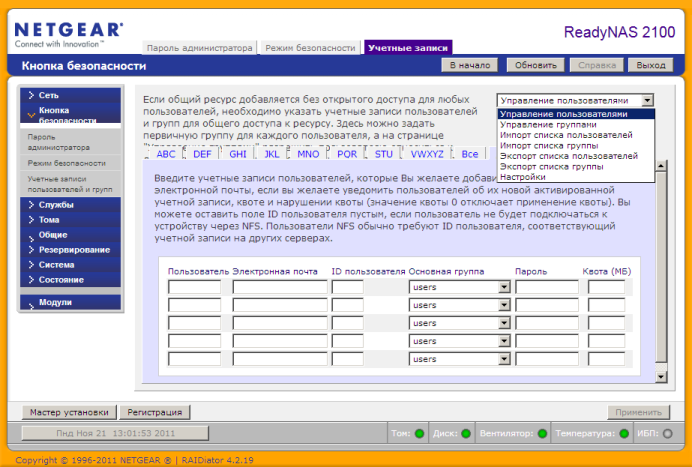

В подпунктах группы «Кнопка безопасности» собраны настройки, относящиеся к управлению пользователями и группами. NETGEAR ReadyNAS 2100 позволяет функционировать как в составе рабочей группе, так и являясь членом домена Windows (ADS).

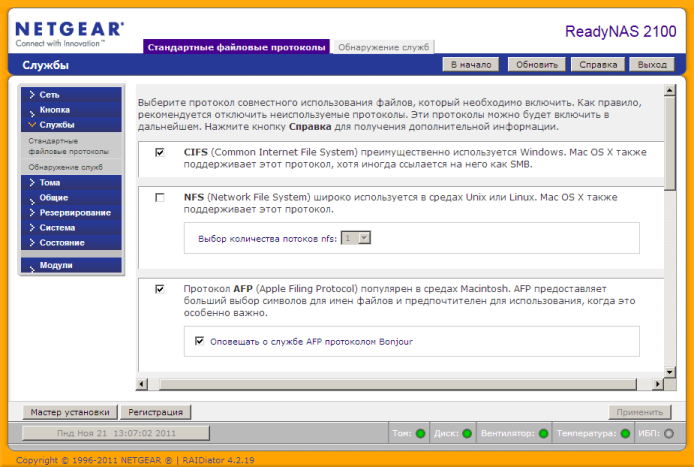

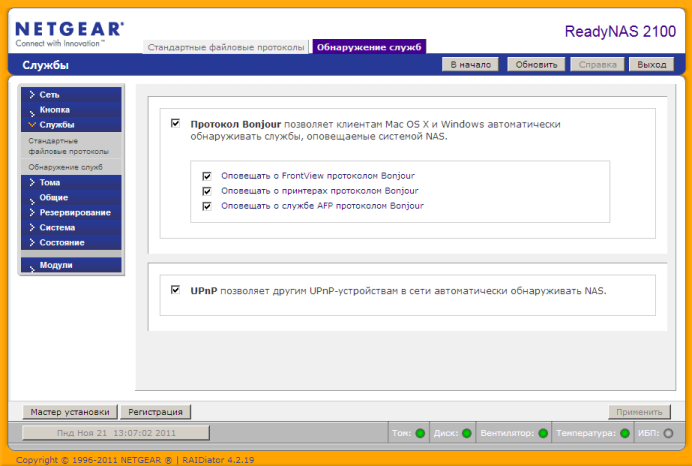

Управление стандартными файловыми протоколами (CIFS, NFS, AFP, FTP, HTTP, HTTPS и Rsync) и средствами обнаружения служб в сети (Bonjour и UPnP) производится с помощью подпунктов группы «Службы» меню.

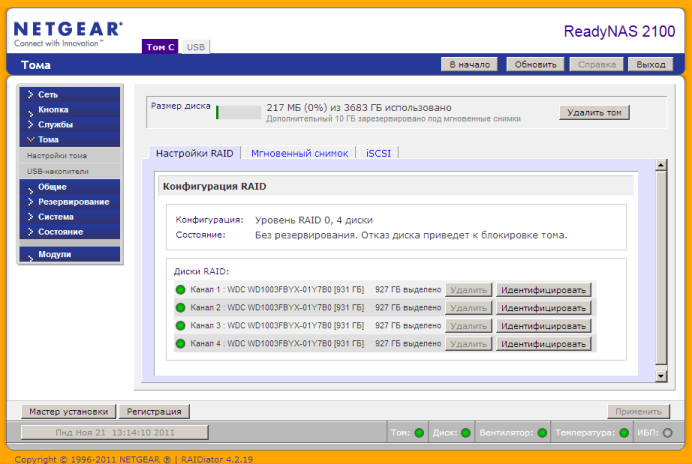

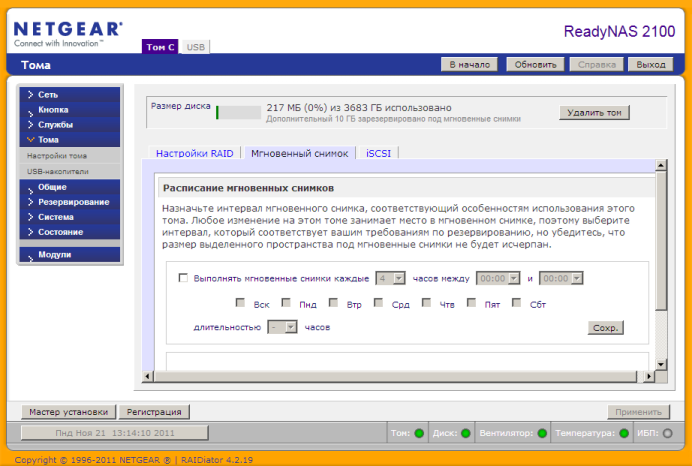

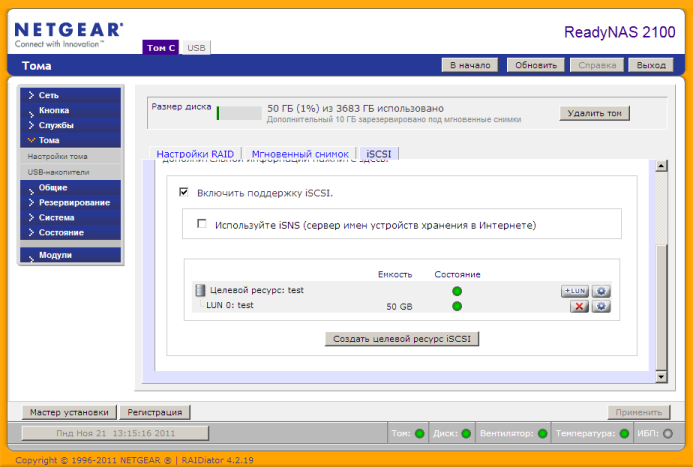

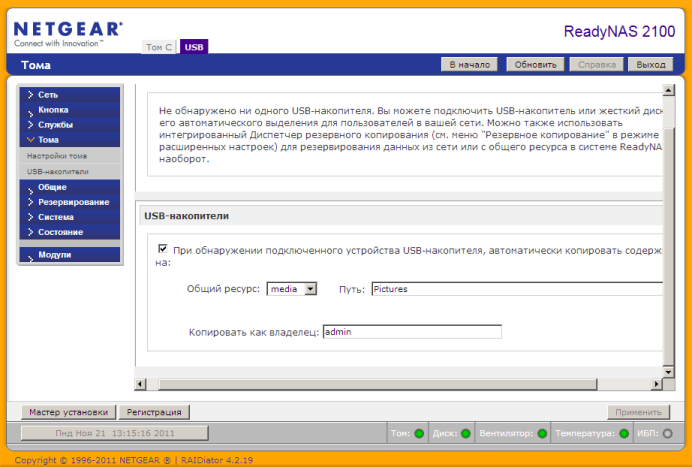

Подпункты группы «Тома» предназначены для управления созданными томами на RAID-массиве и USB-накопителях, мгновенными снимками и iSCSI.

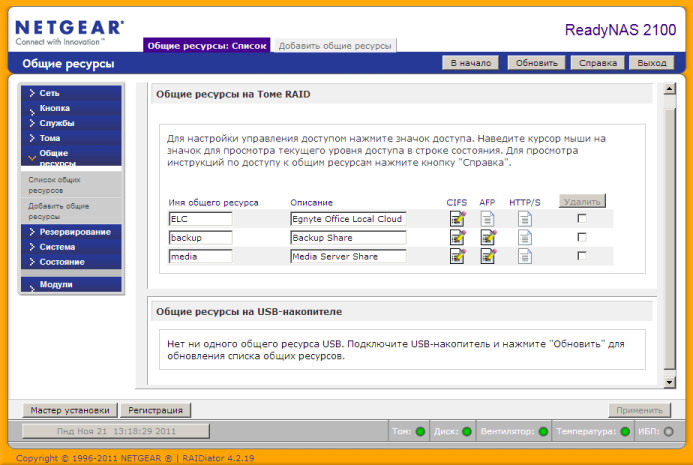

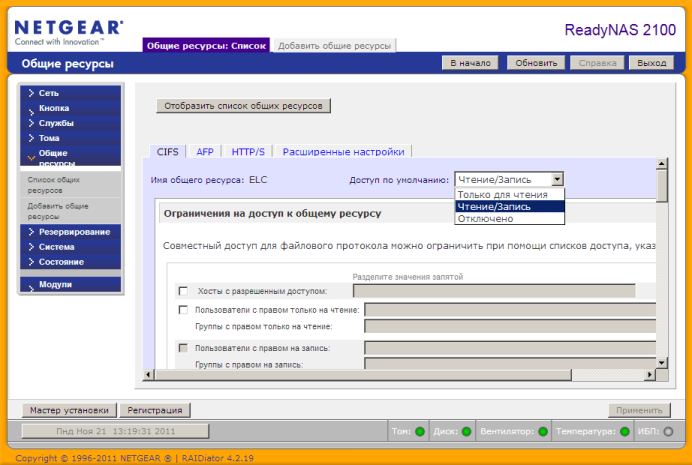

Управление общими ресурсами, а также их создание производится в группе «Общие ресурсы».

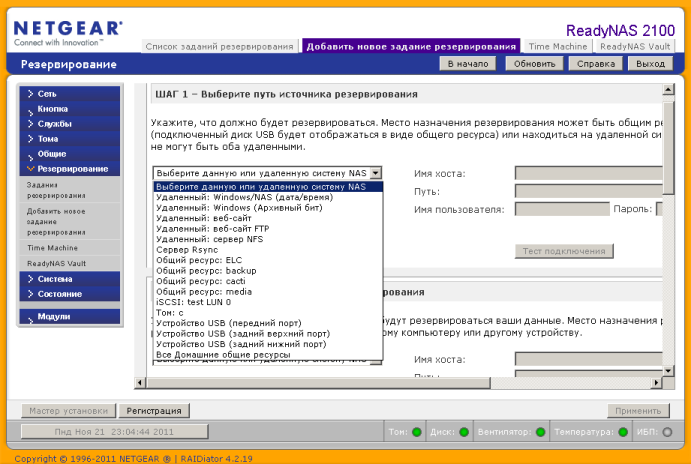

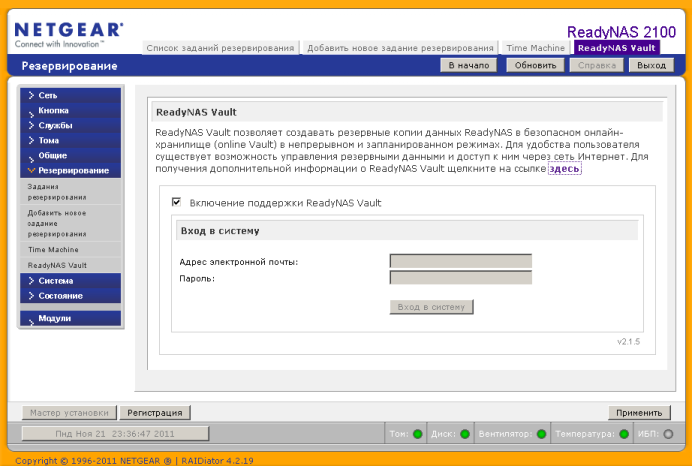

Настройка резервного копирования производится с помощью группы меню «Резервирование». Копирование может производиться на удалённое хранилище по протоколам SMB, FTP, NFS, Rsync, а также на USB-накопитель, либо в обратном направлении. Также возможна работа с Time Machine и ReadyNAS Vault. С помощью ReadyNAS Vault администратор может создавать резервные копии в онлайн-хранилищах, что позволит восстановить данные даже после полного разрушения ЦОД, в котором находилось устройство. Стоит также отметить, что у пользователей ReadyNAS 2100 существует возможность подобного же резервирования в онлайн-хранилищах с помощью установки дополнительного модуля Egnyte Cloud File Server, о котором было рассказано в предыдущем разделе.

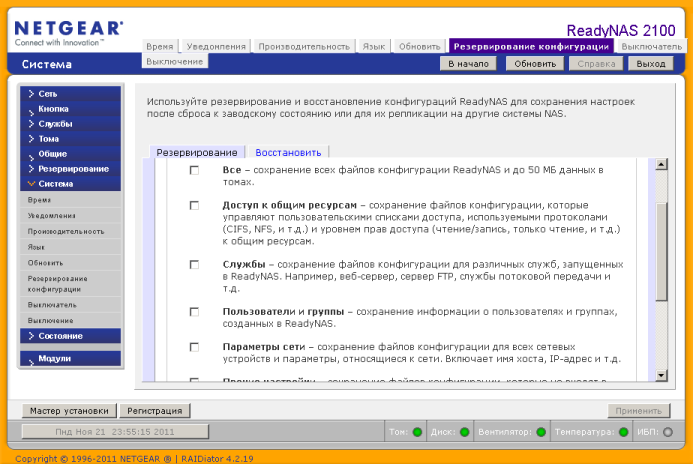

Группа «Резервирование» предназначена для резервирования пользовательских данных, создание же копии настроек системы, служб, параметров сети и прочего производится с помощью пункта «Резервирование конфигурации» группы «Система». К сожалению, нет никакой возможности организовать горячее резервирование самого хранилища с помощью ReadyNAS 2100.

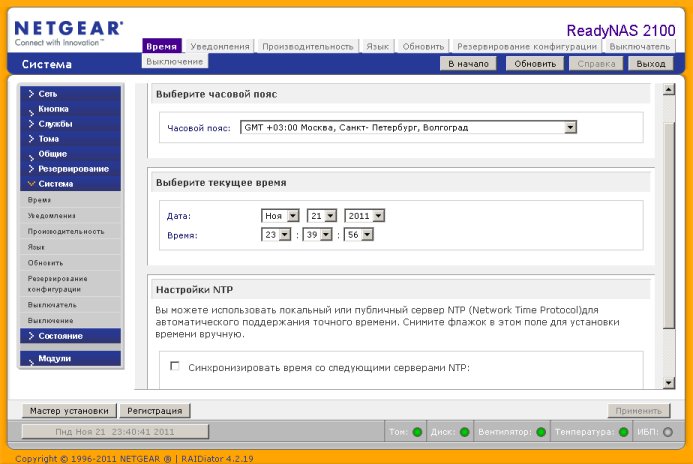

Обратимся теперь к другим пунктам группы «Система». С помощью пункта «Время» администратор может выбирать часовой пояс, в котором установлено оборудование, указывать текущее время и дату, а также управлять синхронизацией с внешними NTP-серверами. К сожалению, текущая версия прошивки 4.2.19 не позволяет указать NTP-сервер по кириллическому имени, поэтому синхронизация с сервером вида время.провайдер.рф невозможна. Также в указанной прошивке не учтены последние изменения законодательства Российской Федерации, связанные с отменой перехода между летним и зимнем временем, - часовой пояс Москва +4 отсутствует.

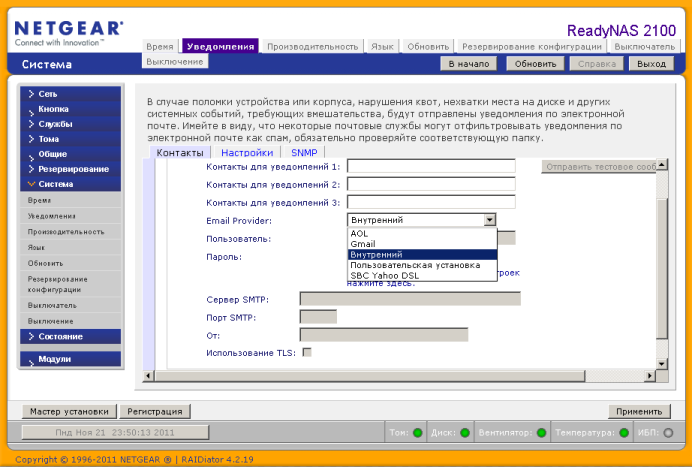

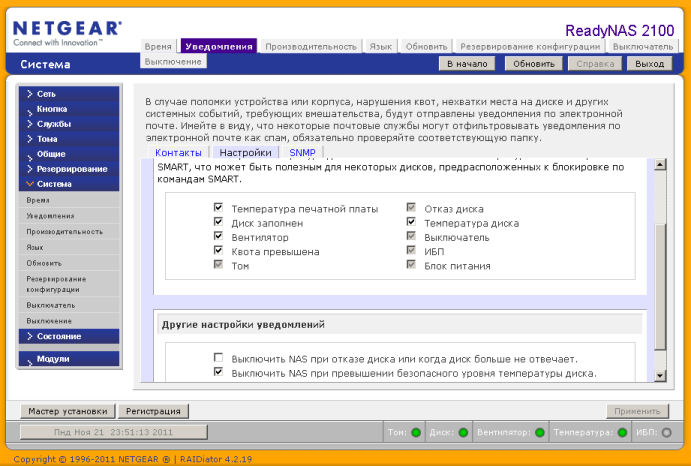

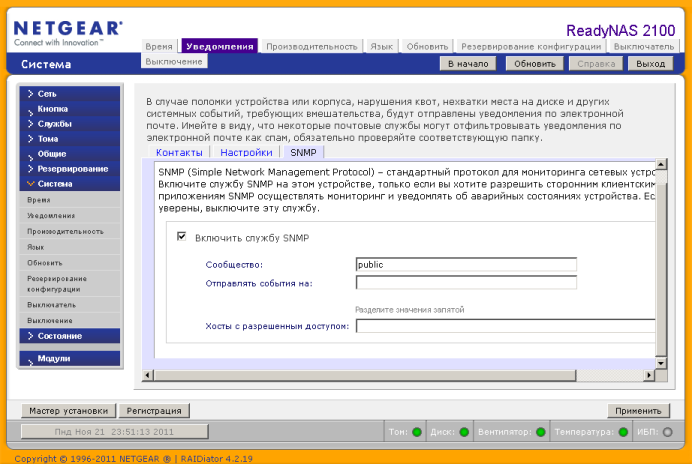

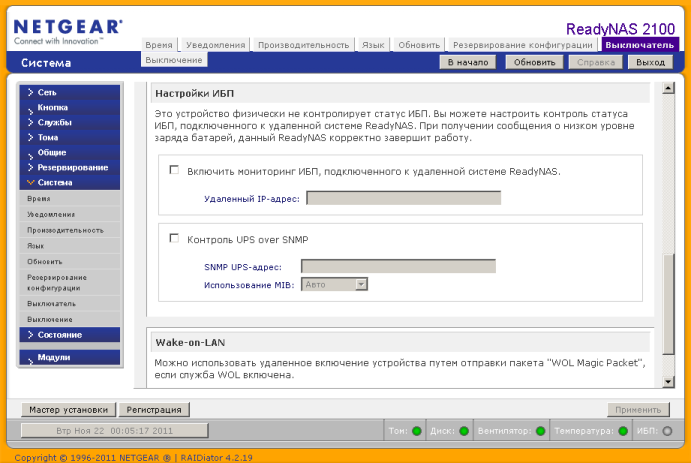

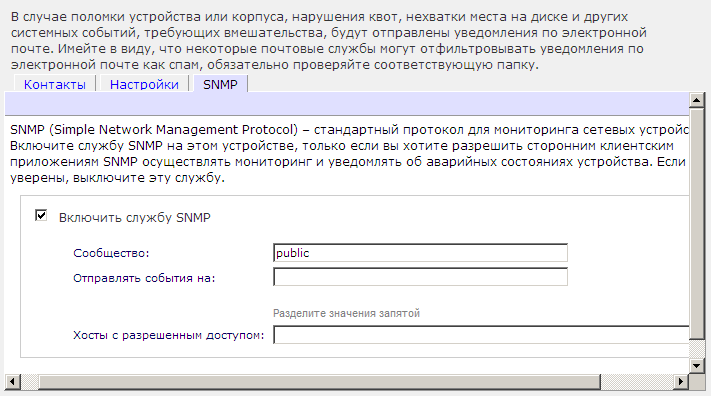

Параметры отправки уведомлений по электронной почте и с помощью протокола SNMP собраны во вкладках пункта «Уведомления». Включение SNMP-доступа также производится здесь.

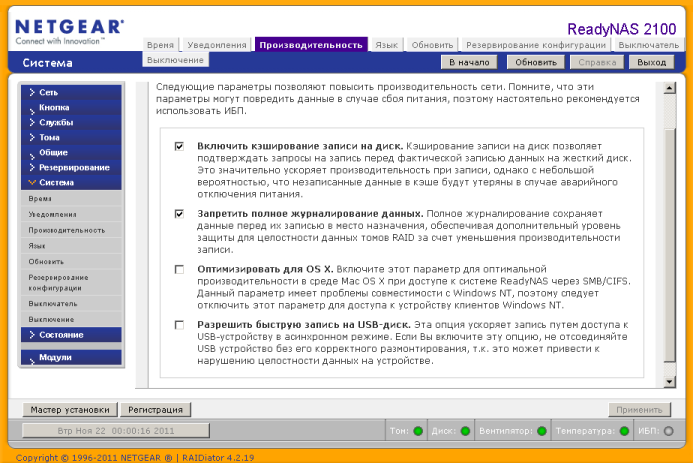

С помощью пункта «Производительность» администратор может управлять кэшированием записи на диск, журналированием операций, начать использование асинхронной записи на USB-накопители.

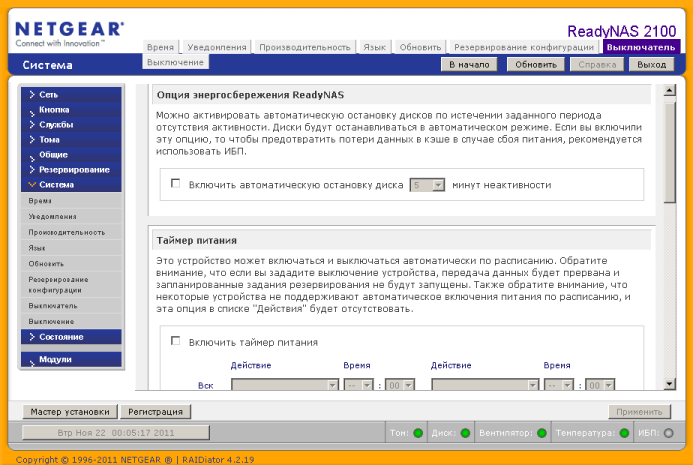

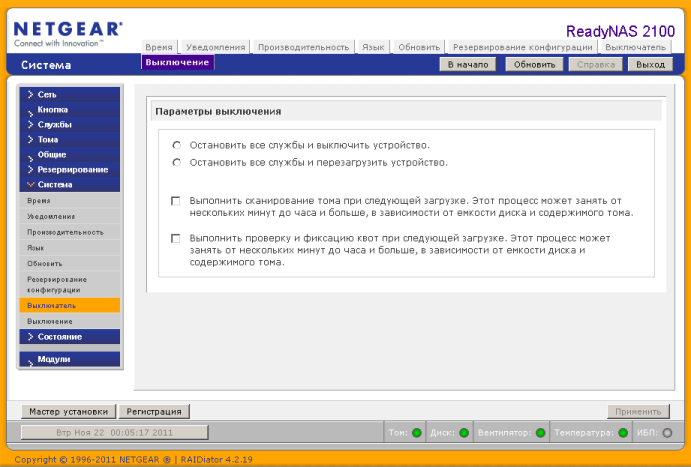

Настройка относящихся к управлению питанием функций производится с помощью пунктов «Выключатель» и «Выключение».

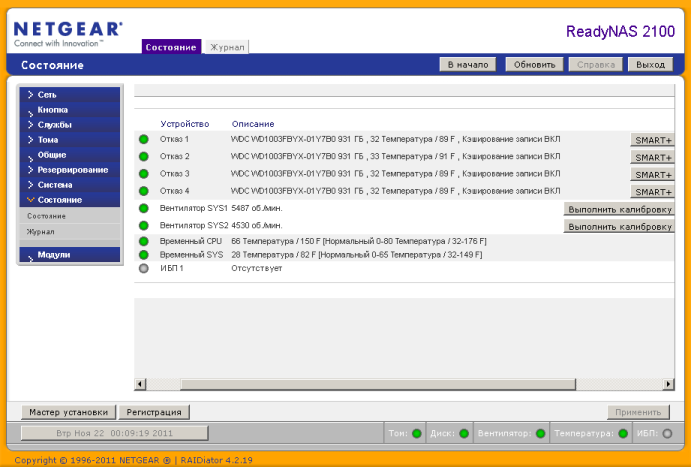

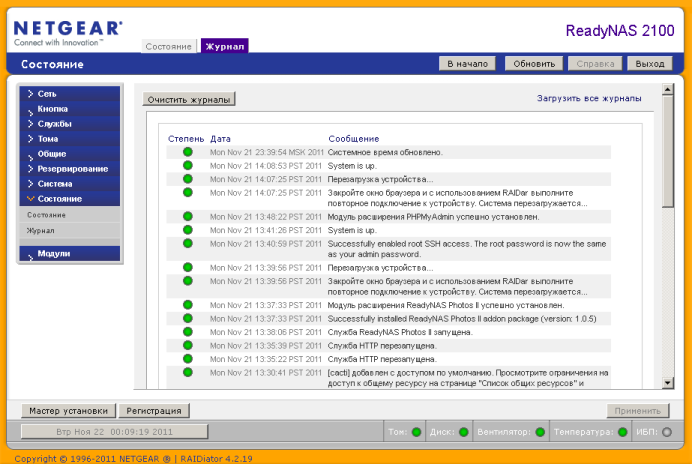

Последней нерассмотренной группой осталась группа «Состояние», с помощью подпунктов которой администратор может просмотреть текущее состояние всех частей хранилища, а также получить журнальную информацию.

Обзор веб-интерфейса на этом завершается, произведём теперь подключение к устройству с помощью командной строки.

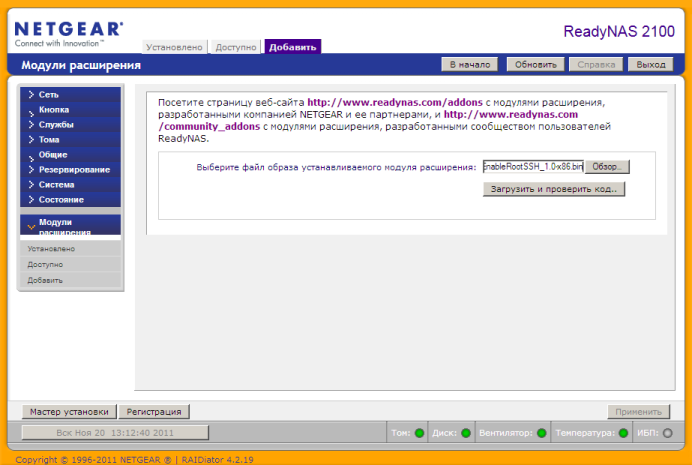

Обзор интерфейса командной строки

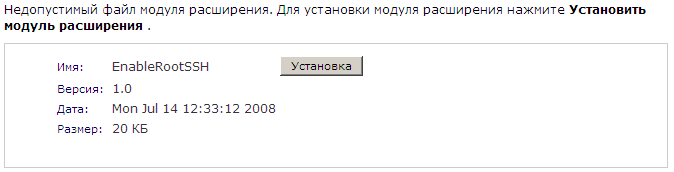

Доступ к командной строке ReadyNAS 2100 можно получить с помощью специального модуля расширения «Enable Root SSH Access», который необходимо установить в пункте «Добавить» группы «Модули расширения» меню веб-интерфейса. Обсуждаемый модуль успешно устанавливается даже несмотря на предупреждение о недопустимом файле модуля расширения.

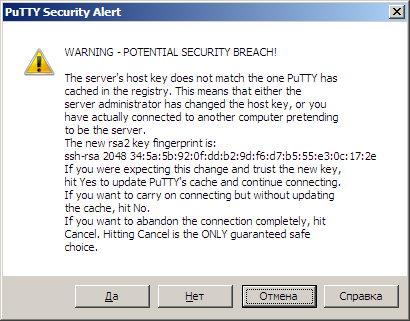

Подключение к хранилищу по протоколу SSH мы осуществляли с помощью утилиты PuTTY версии 0.6, однако подойдёт и любой другой SSH-клиент. Логин – root, а пароль совпадает с тем, что выставлен для пользователя admin в веб-интерфейсе.

login as: root

Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.'s password:

Last login: Sun Nov 20 00:18:53 2011 from 192.168.1.2

Last login: Sun Nov 20 00:21:33 2011 from 192.168.1.2 on pts/0

Linux nas-F9-16-80 2.6.37.6.RNx86_64.2.1 #1 SMP Mon Aug 15 16:19:41 PDT 2011 x86_64 GNU/Linux

В этот раз мы не будем детально рассматривать возможности интерфейса командной строки, однако остановимся на наиболее интересных. После ввода корректных учётных данных пользователь попадает в командную строку операционной системы Linux 2.6.37.6.RNx86_64.2.1 с предустановленной библиотекой BusyBox 1.18.4.

Посмотрим, какие процессы запущены на новом устройстве.

nas-F9-16-80:/# ps -A

PID TTY TIME CMD

1 ? 00:00:00 init

2 ? 00:00:00 kthreadd

3 ? 00:00:00 ksoftirqd/0

4 ? 00:00:00 kworker/0:0

6 ? 00:00:00 migration/0

7 ? 00:00:00 migration/1

8 ? 00:00:00 kworker/1:0

9 ? 00:00:00 ksoftirqd/1

10 ? 00:00:00 kworker/0:1

11 ? 00:00:00 migration/2

12 ? 00:00:00 kworker/2:0

13 ? 00:00:00 ksoftirqd/2

14 ? 00:00:00 migration/3

15 ? 00:00:00 kworker/3:0

16 ? 00:00:00 ksoftirqd/3

17 ? 00:00:00 khelper

157 ? 00:00:00 sync_supers

159 ? 00:00:00 bdi-default

161 ? 00:00:00 kblockd

162 ? 00:00:00 kacpid

163 ? 00:00:00 kacpi_notify

164 ? 00:00:00 kacpi_hotplug

269 ? 00:00:00 khubd

276 ? 00:00:00 md

280 ? 00:00:00 kworker/1:1

281 ? 00:00:00 kworker/2:1

282 ? 00:00:00 kworker/3:1

377 ? 00:00:00 rpciod

415 ? 00:00:00 kswapd0

480 ? 00:00:00 fsnotify_mark

482 ? 00:00:00 aio

498 ? 00:00:00 nfsiod

509 ? 00:00:00 crypto

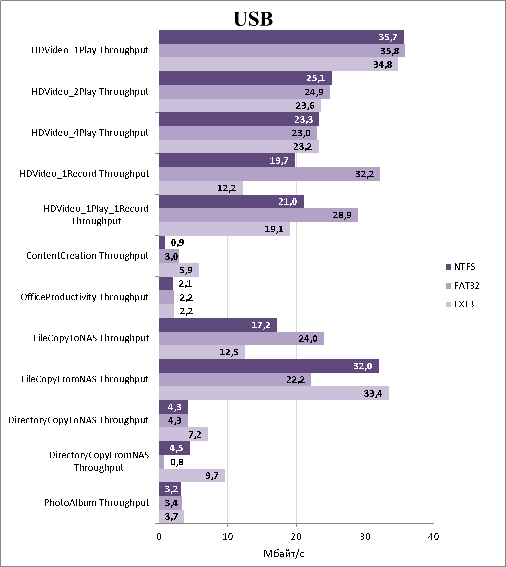

526 ? 00:00:00 kthrotld