Перехват трафика в Windows с помощью KIS 2010

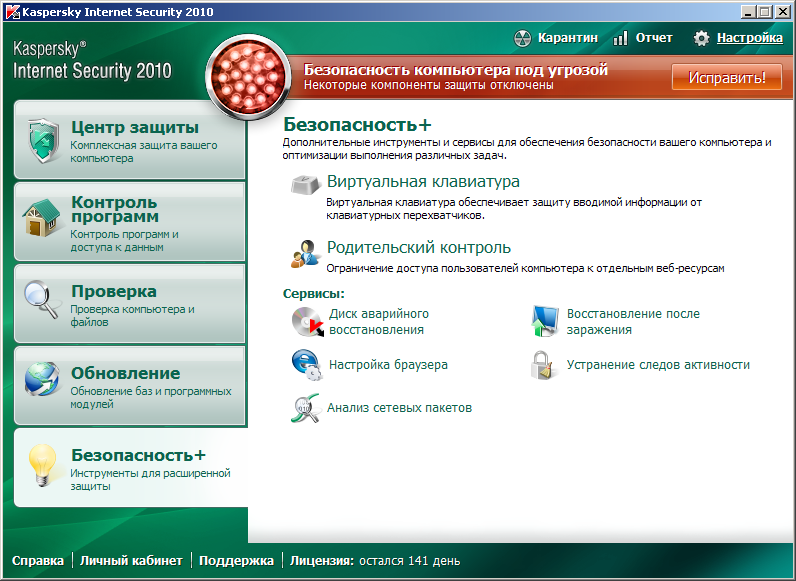

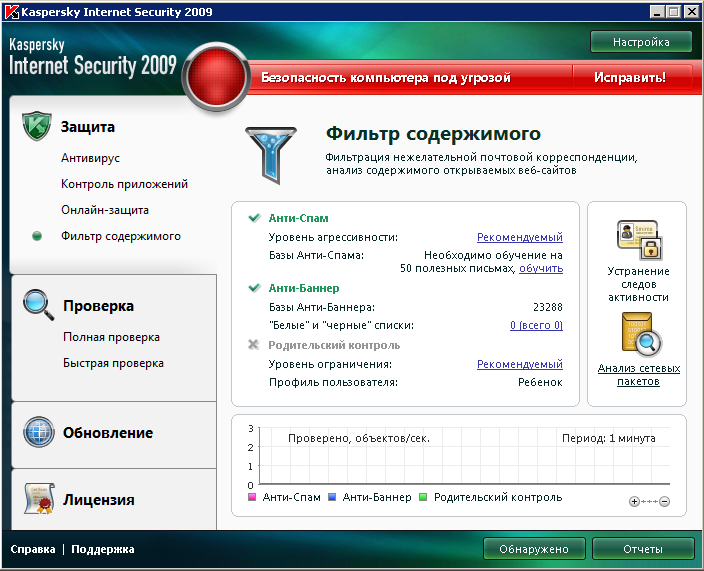

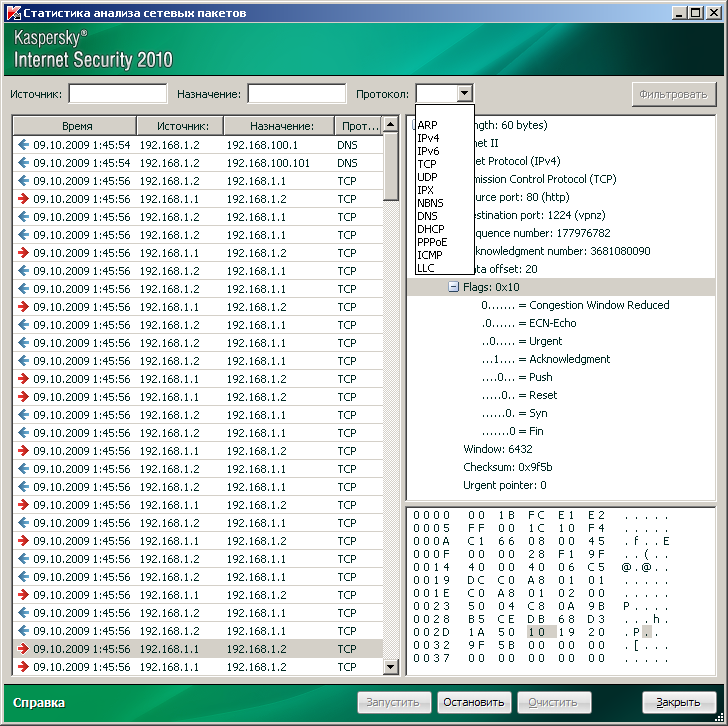

Видимо, перехват сетевого трафика – модная возможность в современном мире, если даже производители антивирусной защиты начали встраивать её в свои продукты. Перехватчики общего назначения известны (Ethereal/Wireshark, Network Monitor) всем сетевым специалистам, в случае же специфических потребностей можно либо анализировать сохранённые снифферами пакеты, либо написать собственный продукт под Windows с помощью библиотеки WinPcap, либо под *nix системы. Такой перехватчик появился впервые в продукте сетевой защиты Kaspersky Internet Security версии 2009 года. В KIS 2010 сниффер не претерпел существенных изменений. Мы установили KIS 2010 (9.0.0.463) на операционную систему Windows XP x64 Eng SP2 и KIS 2009 (8.0.0.506) на Windows Vista Ultimate x64 Eng SP2 и приступили непосредственно к перехвату с помощью пункта Анализ сетевых пакетов меню Безопасность+ (Защита-Фильтр содержимого-Анализ сетевых пакетов для версии 2009).

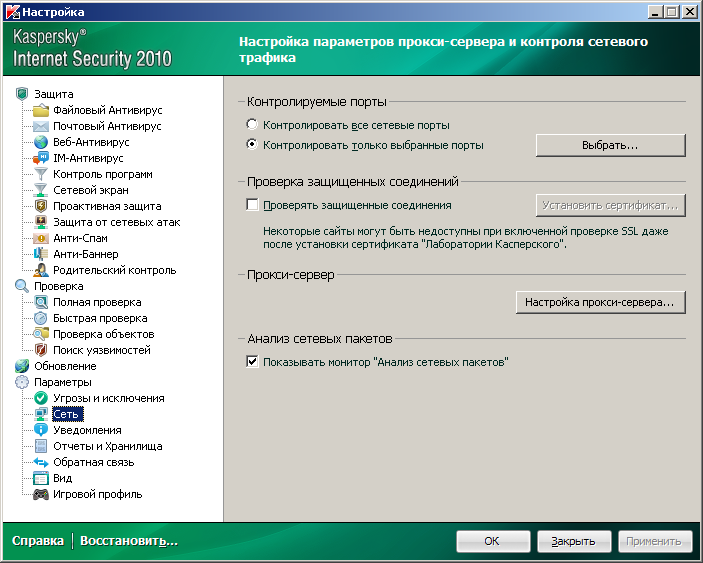

Правда, отображение монитора Анализа сетевых пакетов нужно сначала разрешить в группе Анализ сетевых пакетов пункта Сеть меню Параметры.

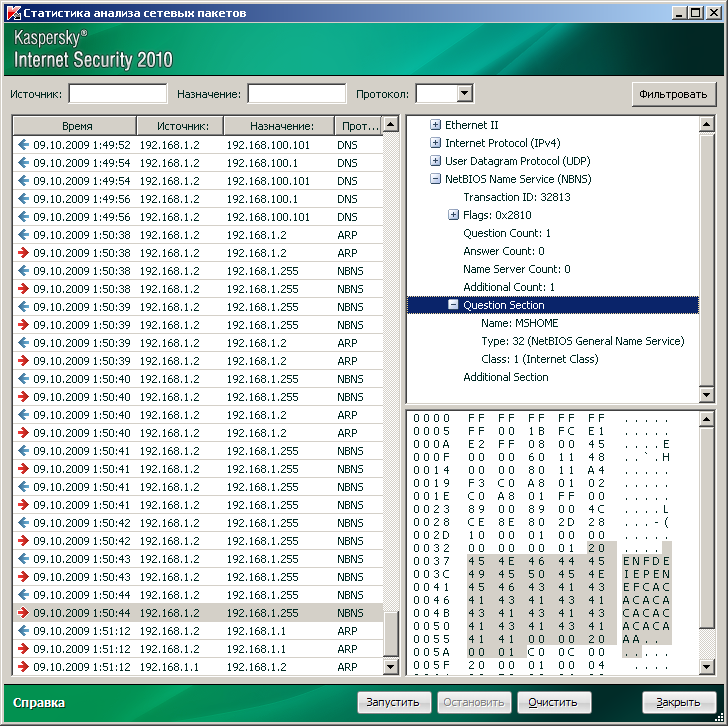

Далее речь пойдёт исключительно о версии Kaspersky Internet Security 2010, хотя отличий сетевого анализатора нет. Хотелось бы обратить внимание читателя на то, что сетевой анализатор в KIS 2009/2010 нельзя назвать полноценным, он предназначен, скорее, для беглого просмотра входящего и выходящего трафика.

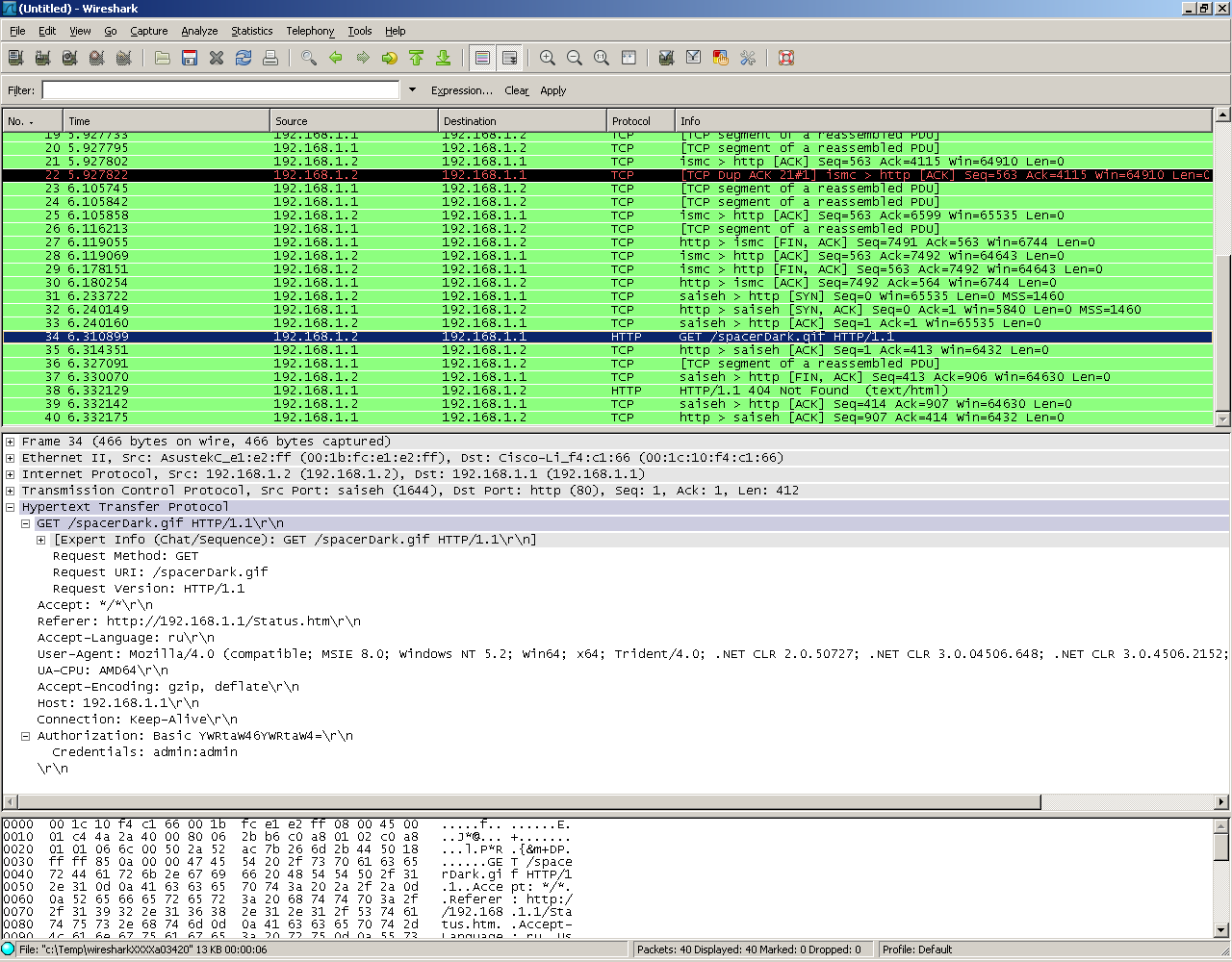

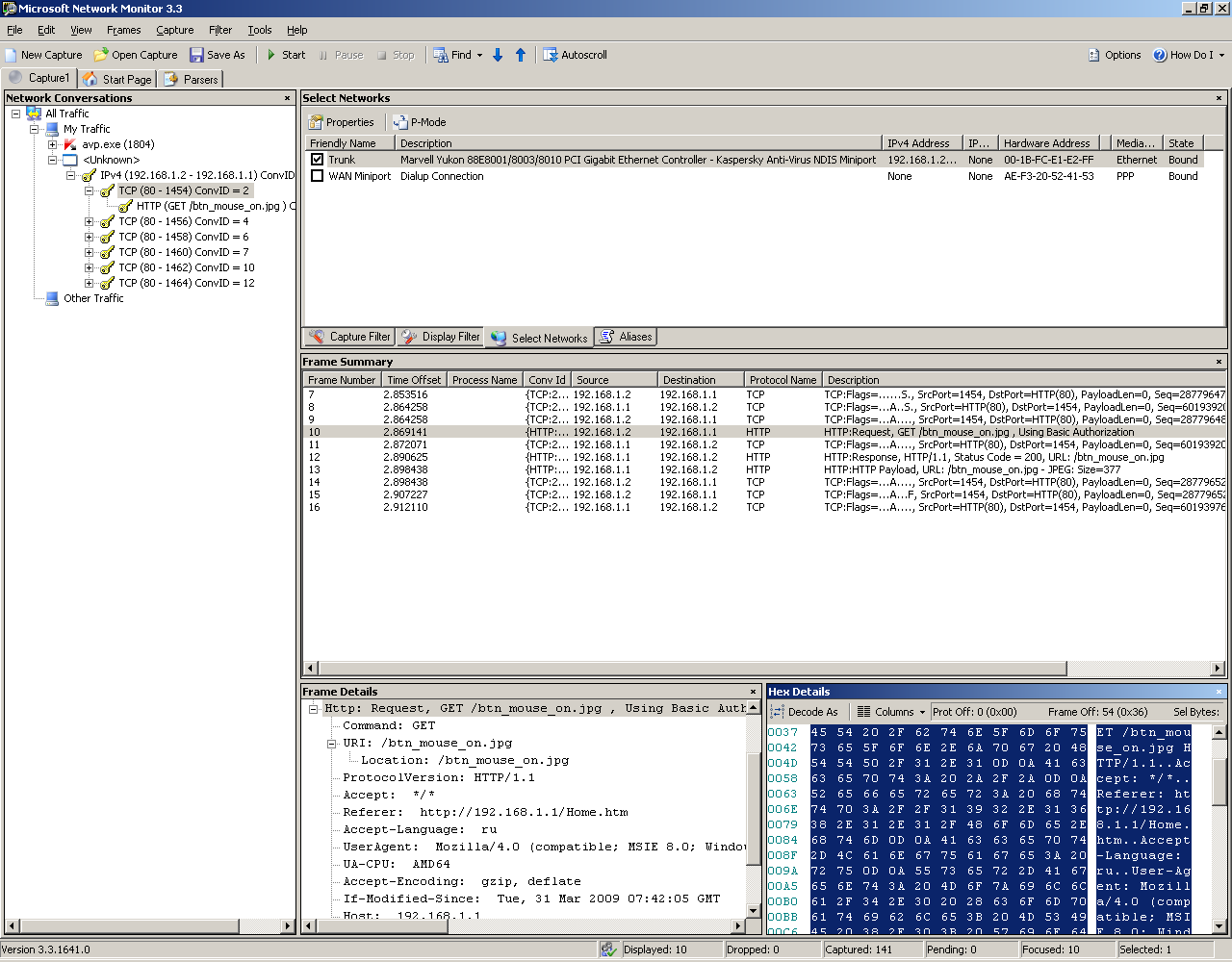

Вы вполне сможете просмотреть флаги транспортного протокола TCP, однако изучать содержимое протокола HTTP придётся вручную. Сетевые анализаторы общего назначения (Wireshark и NetMon) обладают куда более внушительным списком поддерживаемых протоколов.

Кроме указанного ограничения существует и ещё одно: нет возможности экспорта перехваченных данных для их обработки в другой программе. Также невозможно импортировать трафик из другого сниффера. Wireshark и NetMon, естественно, обладают возможностью сохранения сетевого трафика в формате, понятном другим программным продуктам.

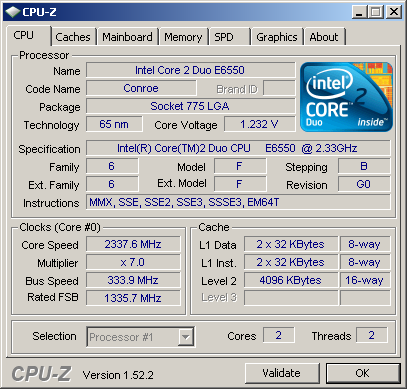

Удивление вызвала и загрузка процессора при работе анализатора сетевых пакетов в KIS2009/2010. Параметры аппаратного обеспечения одной из тестовых машин представлены ниже. При такой аппаратной платформе на Windows XP x64 SP2 Eng наблюдалась 50% загрузка обоих ядер. Мы запустили анализатор на аналогичной аппаратной платформе, но под Windows Vista x64 SP2 Rus. Ситуация с половинной загрузкой повторилась.

На компьютер под Windows XP x32 SP3 Rus с одноядерным процессором и частотой 1.5 ГГц был установлен KIS2010. Загрузка этого процессора составила 100%.

Естественно, мы обратились к технической поддержке производителя антивирусного продукта за разъяснениями, ведь на указанных аппаратных платформах работа прочих сетевых анализаторов не приводила к сколь-нибудь заметной загрузке процессора. Полученный ответ нас, мягко говоря, удивил. Из ответа следовало, что такое поведение KIS2009/2010 является нормальным, так как антивирус проводит глубокий анализ проходящего трафика, поэтому Лаборатория Касперского не рекомендует непрерывное использование анализатора сетевых пакетов. Удивление усиливалось ещё и потому, что в момент тестов по сети передавалось 1-2 пакета в секунду.

Хотелось бы отдельно указать на то, что в данной статье мы не обсуждаем достоинства или недостатки всего программного комплекса Kaspersky Internet Security, но лишь рассматриваем встроенный в антивирусный продукт анализатор сетевых пакетов.

Краткий обзор сетевого анализатора, появившегося в программных средствах сетевой защиты Лаборатории Касперского на этом завершается.